A maioria das equipas de segurança está a analisar os arquivos da forma errada

Pergunte à maioria das equipas de segurança como lidam com os ficheiros ZIP recebidos e ouvirá sempre a mesma resposta: «Nós analisamo-los.» O que querem dizer é que a sua solução antimalware ou EDR lê o cabeçalho do arquivo, extrai o conteúdo e procura ameaças conhecidas. O problema é que a maioria dos motores de análise confia no que um arquivo declara sobre si próprio. Há anos que os atacantes sabem como explorar essa suposição.

No início de 2026, os investigadores publicaram detalhes sobre uma técnica denominada «Zombie ZIP» (referenciada no aviso CERT/CC VU#976247 e no CVE-2026-0866), demonstrando como um arquivo ZIP deliberadamente malformado consegue contornar 98% dos motores antimalware. A evasão não requer exploits de dia zero nem ferramentas de nível estatal. Requer apenas um editor hexadecimal e uma compreensão de como a maioria das ferramentas de segurança analisa de forma superficial os metadados dos arquivos.

O que é o Zombie ZIP

O Zombie ZIP é uma técnica de evasão que explora uma inconsistência estrutural no formato de arquivo ZIP. Em vez de se basear numa vulnerabilidade de uma aplicação ou de um sistema operativo específico, esta técnica aproveita-se da própria especificação ZIP para criar uma discrepância entre a estrutura declarada do arquivo e o seu conteúdo real, permitindo-lhe contornar os scanners em todas as plataformas.

Um arquivo ZIP padrão utiliza um campo de cabeçalho denominado «Método de Compressão» para indicar como os dados armazenados são codificados. Um valor de Method=0 especifica que os dados são armazenados sem compressão, enquanto Method=8 indica compressão DEFLATE. Um ZIP «zombie» define deliberadamente este campo como Method=0, mesmo que a carga útil continue comprimida com DEFLATE. A soma de verificação CRC-32 é calculada com base nos dados não comprimidos, e não nos bytes comprimidos efetivamente armazenados no arquivo.

O resultado é um arquivo cuja estrutura declarada não corresponde ao seu conteúdo real. A maioria das ferramentas de segurança não dispõe de um mecanismo para validar essa discrepância.

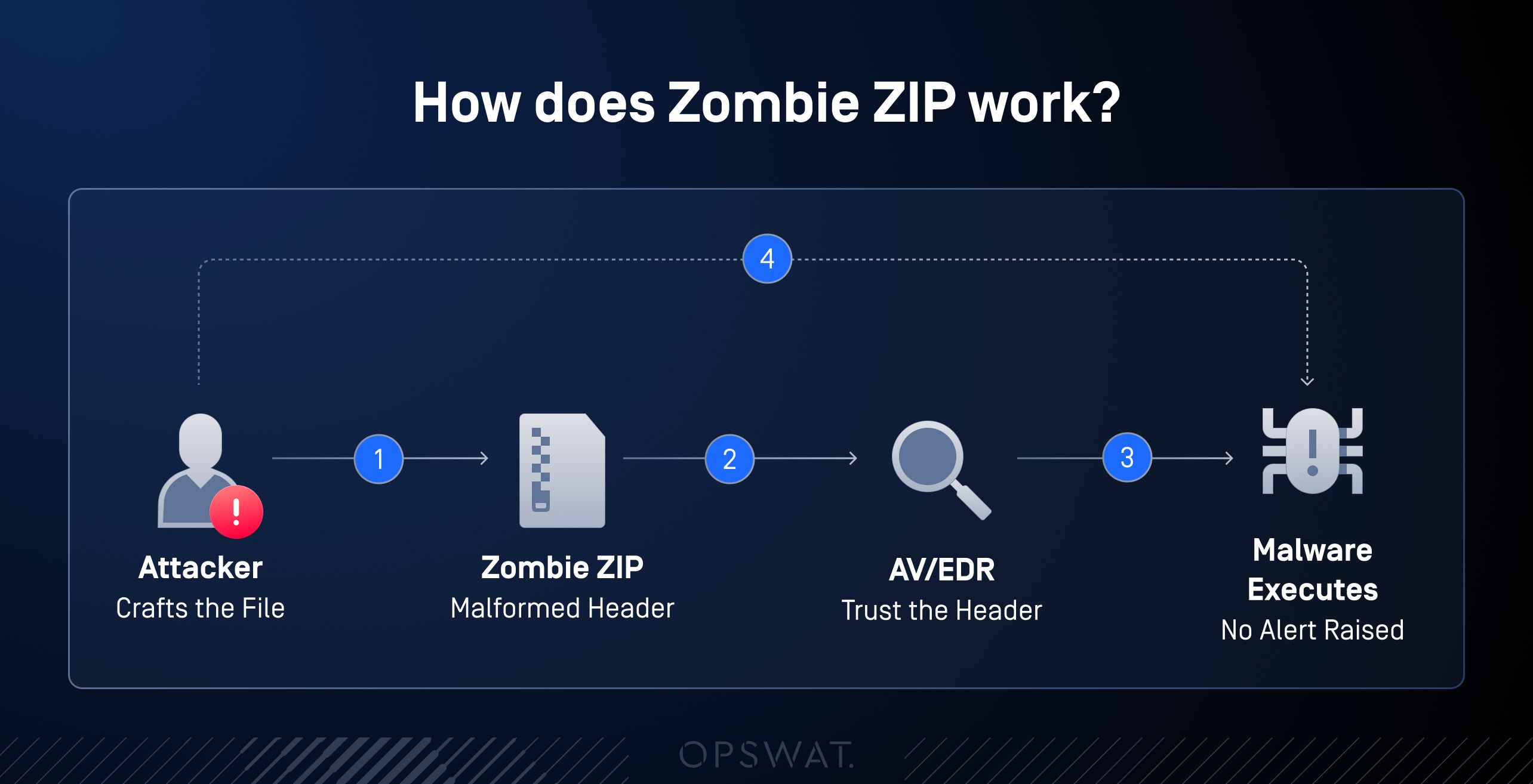

Como o Zombie ZIP realiza a evasão

Quando um scanner de segurança deteta um ficheiro ZIP «zombie», lê o método de compressão declarado no cabeçalho, trata a carga útil como bytes brutos não comprimidos e analisa esses bytes à procura de assinaturas maliciosas conhecidas. Como a carga útil está, na verdade, comprimida com DEFLATE, o scanner lê dados comprimidos de alta entropia que não correspondem a nenhuma assinatura. Emite um veredicto de «limpo» e deixa o ficheiro passar.

O carregador do atacante no sistema alvo funciona de forma diferente. Ignora o campo do método declarado, descomprime à força o fluxo de dados como DEFLATE e recupera a carga útil na íntegra.

- O atacante define o cabeçalho ZIP como Method=0 (STORED), enquanto a carga útil propriamente dita permanece comprimida em DEFLATE. A soma de verificação CRC-32 também é deliberadamente incorreta.

- O scanner AV ou EDR deteta Method=0, trata a carga útil como bytes brutos, encontra apenas ruído comprimido, não identifica nenhuma assinatura e emite um veredicto de «limpo».

- Um carregador personalizado controlado pelo atacante ignora o método declarado, descomprime à força o fluxo DEFLATE e recupera a carga útil completa para execução.

- A carga útil é executada no terminal — seja ransomware, RAT ou um programa de recolha de credenciais —, enquanto todos os scanners de perímetro indicam que o ficheiro está limpo. Não é emitido qualquer alerta.

A maioria dos motores de análise confia implicitamente nos metadados dos arquivos. Processam o que o próprio ficheiro declara ser, e não o que realmente contém. Esta suposição vai muito além do formato ZIP e é precisamente isso que os atacantes exploram em vários formatos de arquivo.

O formato declarado não corresponde ao formato real

O Zombie ZIP é um exemplo de uma categoria mais ampla de ataques conhecida como «confusão de formatos». Os atacantes costumam:

- Renomear ficheiros executáveis com extensões inofensivas (de .exe para .pdf, de .js para .txt)

- Incorporar ficheiros poliglotas que sejam válidos simultaneamente em dois formatos diferentes

- Utilize formatos de arquivo pouco conhecidos ou obsoletos (RAR4, ACE, ARJ, 7z com cabeçalhos não padronizados) que muitos programas de verificação ignoram completamente

- Aninhar arquivos dentro de outros arquivos para esgotar os limites de recursão do scanner

- Alterar os metadados apenas o suficiente para tornar o arquivo impossível de analisar, fazendo com que muitas ferramentas ignorem o ficheiro silenciosamente em vez de o bloquear

Cada uma destas técnicas explora a mesma falha fundamental: basear-se na informação que o próprio ficheiro declara, em vez de realizar uma verificação aprofundada da sua estrutura real.

O que acontece quando consegue passar

O CERT/CC VU#976247 reconhece formalmente que a camada de digitalização de arquivos apresenta uma falha estrutural que já está a ser explorada em campanhas ativas de ransomware e RAT.

Um ficheiro ZIP «zombie» que consiga passar pela inspeção de perímetro pode instalar um dropper de ransomware, uma ferramenta de acesso remoto ou um programa de recolha de credenciais num terminal sem ativar qualquer alerta. Em setores onde os ficheiros atravessam constantemente limites de confiança, como os serviços financeiros que processam documentos de clientes, os sistemas de saúde que recebem formulários de seguros e as agências governamentais que tratam de propostas de fornecedores, a exposição é contínua e invisível nas análises convencionais.

Como Detetar e Prevenir o ZIP «Zombie»

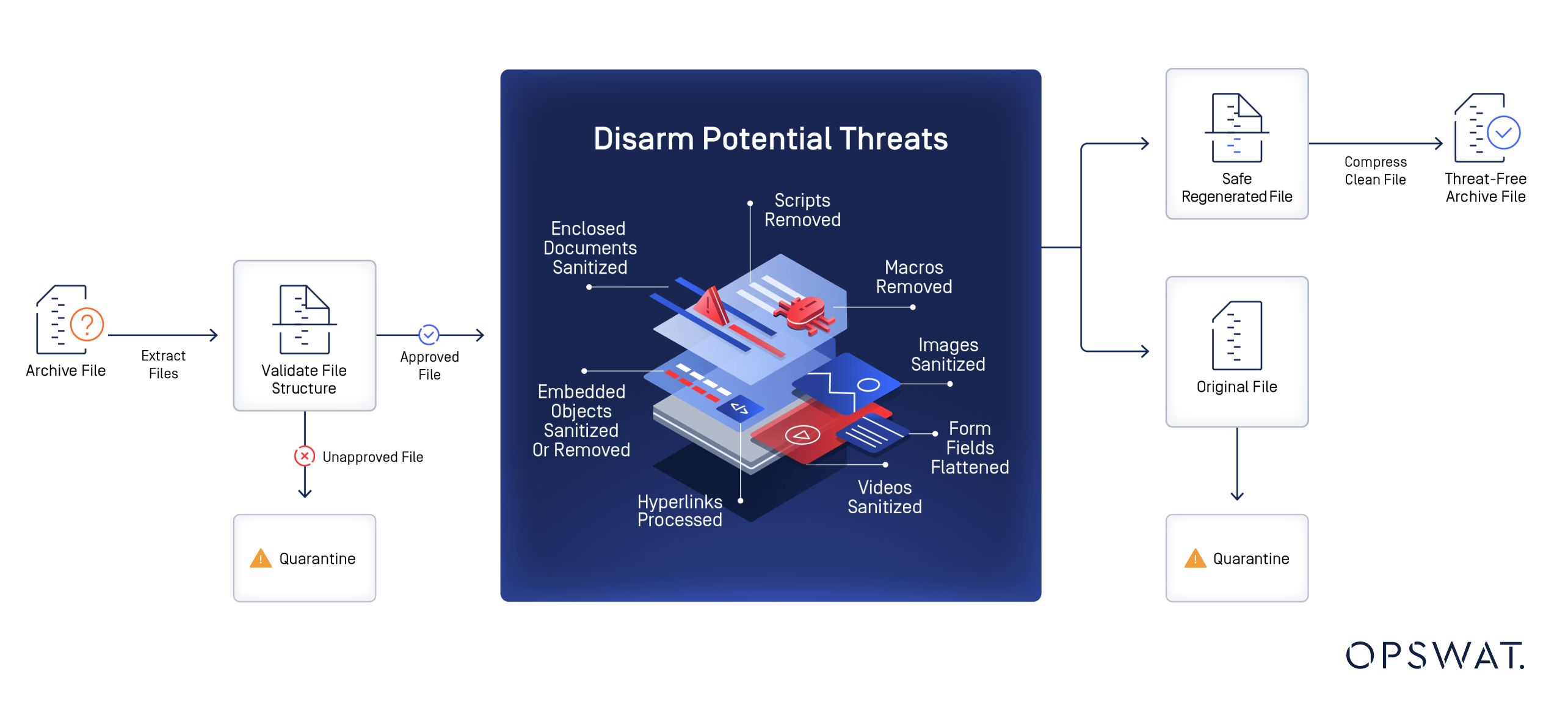

Detetar um arquivo com erros de formatação é útil, mas a deteção por si só não é suficiente. A resposta mais eficaz consiste na reconstrução do arquivo como parte de um processo de limpeza.

Em vez de confiar no arquivo tal como foi recebido, a plataforma extrai o seu conteúdo para um ambiente controlado, inspeciona cada ficheiro extraído e recria um arquivo limpo a partir do conteúdo verificado. O resultado final é gerado de raiz com metadados precisos e corretos.

Esta abordagem elimina o vetor de ataque «Zombie ZIP». Não existe qualquer cabeçalho malformado que possa induzir o scanner em erro, uma vez que o cabeçalho é criado pelo mecanismo de sanitização. O facto de o arquivo original ter declarado «Method=0» ou ter utilizado compressão DEFLATE é irrelevante, pois a reconstrução requer, em primeiro lugar, uma extração bem-sucedida. Se a carga útil não puder ser extraída por um descompressor em conformidade com as normas, é bloqueada e não é autorizada a passar.

Prevenção em camadas com OPSWAT MetaDefender Core™

Para combater os ataques do tipo «Zombie ZIP» e de confusão de formatos, é necessário mais do que um único método de inspeção. MetaDefender Core três tecnologias em sequência: Detecção de Tipo de Ficheiro, Extração de Arquivos e Tecnologia Deep CDR™. Cada uma delas aborda uma dimensão diferente da ameaça e, em conjunto, colmatam as lacunas estruturais que a verificação baseada em assinaturas não consegue resolver.

A deteção do tipo de ficheiro constitui a primeira etapa de verificação. Em vez de confiar na extensão ou no cabeçalho declarados, analisa a estrutura real de bytes do ficheiro através da análise de bytes mágicos, da análise sintática sensível ao formato e de um modelo de IA treinado para identificar tipos falsificados ou incompatíveis. Num ZIP «zombie», o valor declarado «Method=0» é estruturalmente inconsistente com o conteúdo de alta entropia da carga útil comprimida, e essa incompatibilidade é detetável nesta fase.

A extração de arquivos processa o fluxo de dados real, em vez de se basear nos metadados declarados. Ou extrai com sucesso o conteúdo para a verificação arquivo a arquivo, ou marca o arquivo como não extraível devido a uma discrepância no CRC. Uma política configurável determina se as falhas na extração resultam num bloqueio, em vez de uma passagem silenciosa.

A tecnologia Deep CDR™ higieniza cada ficheiro extraído e reconstrói o arquivo a partir do resultado verificado. Remove conteúdos ativos potencialmente maliciosos, incluindo macros, scripts incorporados e código de exploração, preservando simultaneamente a funcionalidade do documento. O arquivo entregue é gerado inteiramente pelo motor de higienização, pelo que não há qualquer estrutura malformada herdada do original.

Principais conclusões

- Verifique o tipo de ficheiro antes de iniciar a verificação. O Zombie ZIP aproveita-se do pressuposto de que o tipo de ficheiro declarado corresponde ao tipo de ficheiro real. A deteção do tipo de ficheiro identifica a discrepância estrutural antes de qualquer verificação por assinatura ser executada.

- Extraia antes de tomar uma decisão. Digitalizar um arquivo sem extrair o seu conteúdo significa digitalizar o contêiner, e não o conteúdo. A extração do arquivo revela o que realmente está dentro, permitindo a inspeção arquivo a arquivo.

- Recrie, não se limite a inspecionar. A tecnologia Deep CDR™ higieniza cada ficheiro e recria o arquivo a partir do zero. O resultado final não contém estruturas malformadas, uma vez que nenhum dos metadados do arquivo original é transferido.

- Trate a falha na extração como uma condição de bloqueio. Um ficheiro ZIP «zombie» que não possa ser extraído por um descompressor compatível com as normas deve ser bloqueado e sinalizado, e não ignorado como se fosse um ficheiro corrompido.

- Configure a sua plataforma, não apenas as suas assinaturas. O Zombie ZIP foi concebido para contornar a verificação baseada em assinaturas. A solução passa pela configuração do fluxo de trabalho, que impõe a extração, a verificação do tipo de ficheiro e a limpeza em todos os pontos de entrada dos ficheiros no ambiente.