e de deteção zero-day para MetaDefender Core

MetaDefender Aether™ for Core is OPSWAT’s on-premises malware analysis solution for detecting zero-day threats in offline and regulated environments. It uses emulation-based dynamic analysis and AI-powered malware analysis to expose evasive threats, extract actionable IOCs, and support secure file inspection within MetaDefender Core workflows.

- Instale em minutos

- Não é necessária integração adicional

- Utiliza as suas políticas existentes

Detecção unificada de zero-day

Camada 1: Reputação de ameaças

Exponha rapidamente ameaças conhecidas do tipo «

»

Pare a enxurrada de ameaças conhecidas.

Verifica URLs, IPs e domínios em tempo real ou offline para detetar malware, phishing e botnets.

Bloqueia a reutilização de infraestruturas e malware comum e obriga os atacantes a alternar indicadores básicos.

Camada 2: Análise dinâmica

Descubra ameaças desconhecidas do

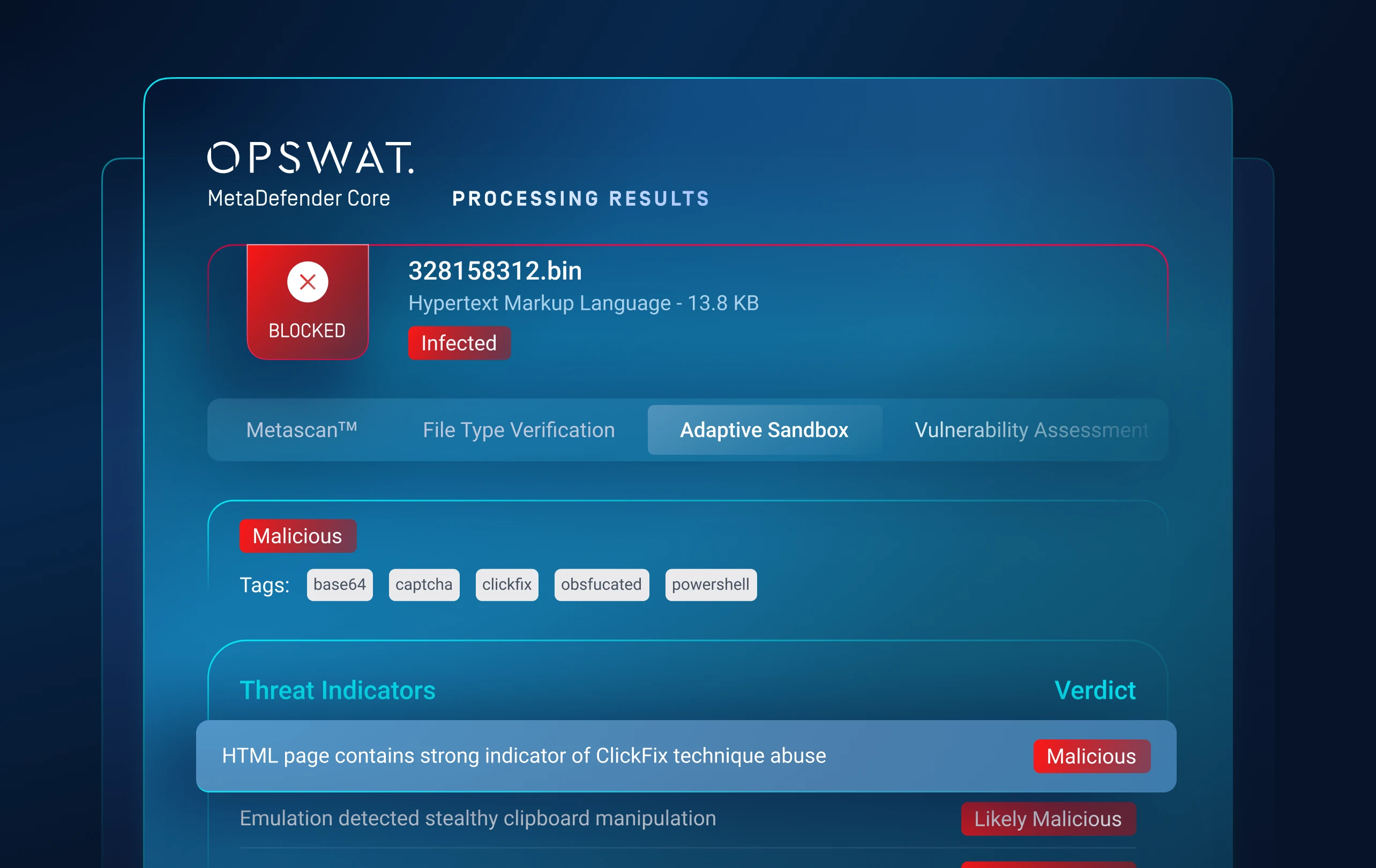

Deteta malware evasivo que se esconde das sandboxes tradicionais.

Uma sandbox baseada em emulação analisa ficheiros para detetar ameaças ocultas, como ransomware.

Expone artefactos, cadeias de carregadores, lógica de scripts e táticas de evasão.

Camada 3: Pontuação de ameaças

Priorizar ameaças

Reduza a fadiga de alertas.

Os níveis de risco de ameaças são classificados para destacar rapidamente as ameaças prioritárias em tempo real.

Camada 4: Caça às ameaças

Identificar campanhas de malware

Pesquisa de similaridade por aprendizagem automática

A correlação de padrões de ameaças associa ameaças desconhecidas a malware, táticas, infraestruturas e outros elementos conhecidos.

Descobre famílias e campanhas de malware, forçando os atacantes a reformular as suas táticas e infraestrutura.

Comece em 3 passos simples

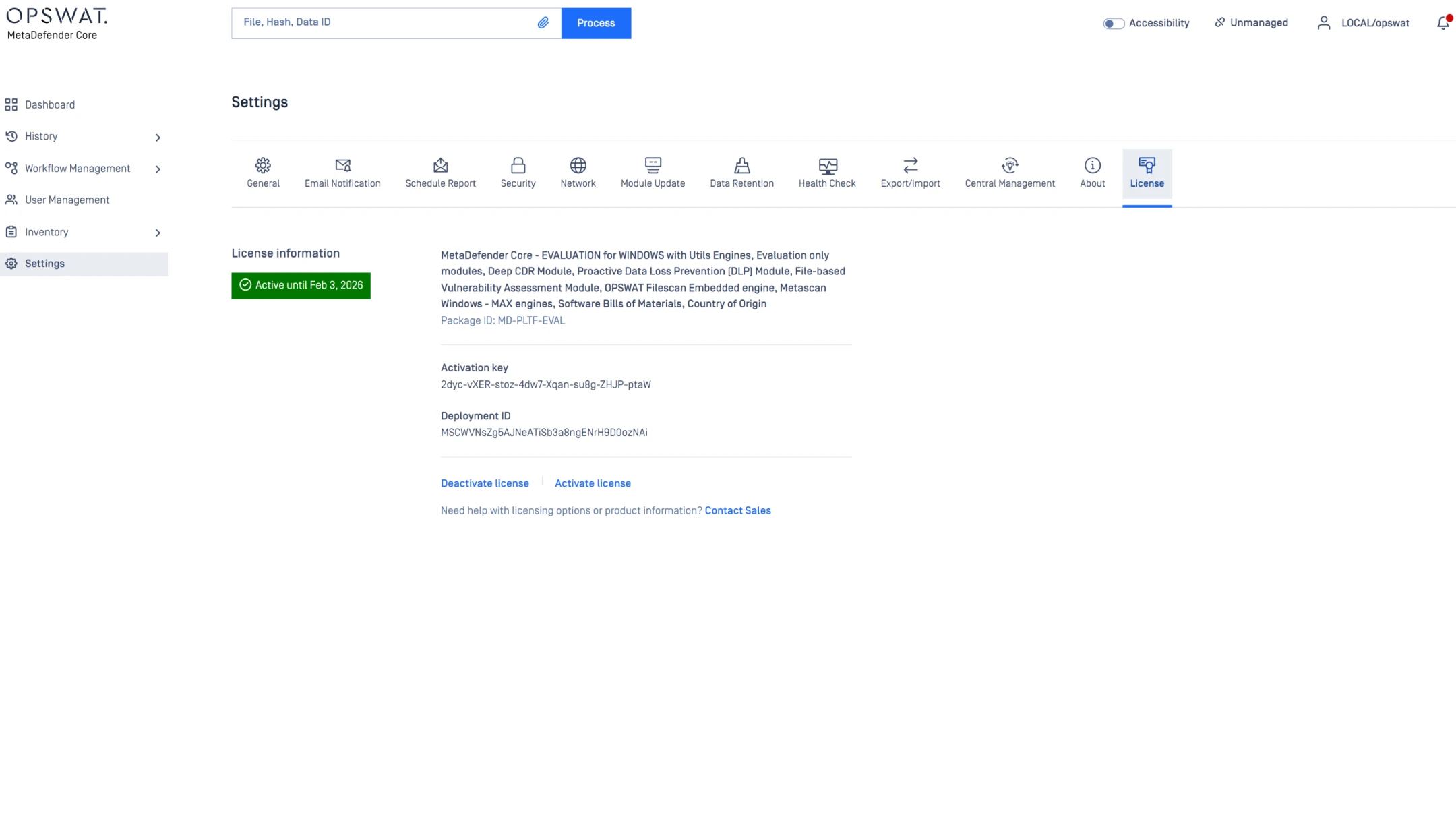

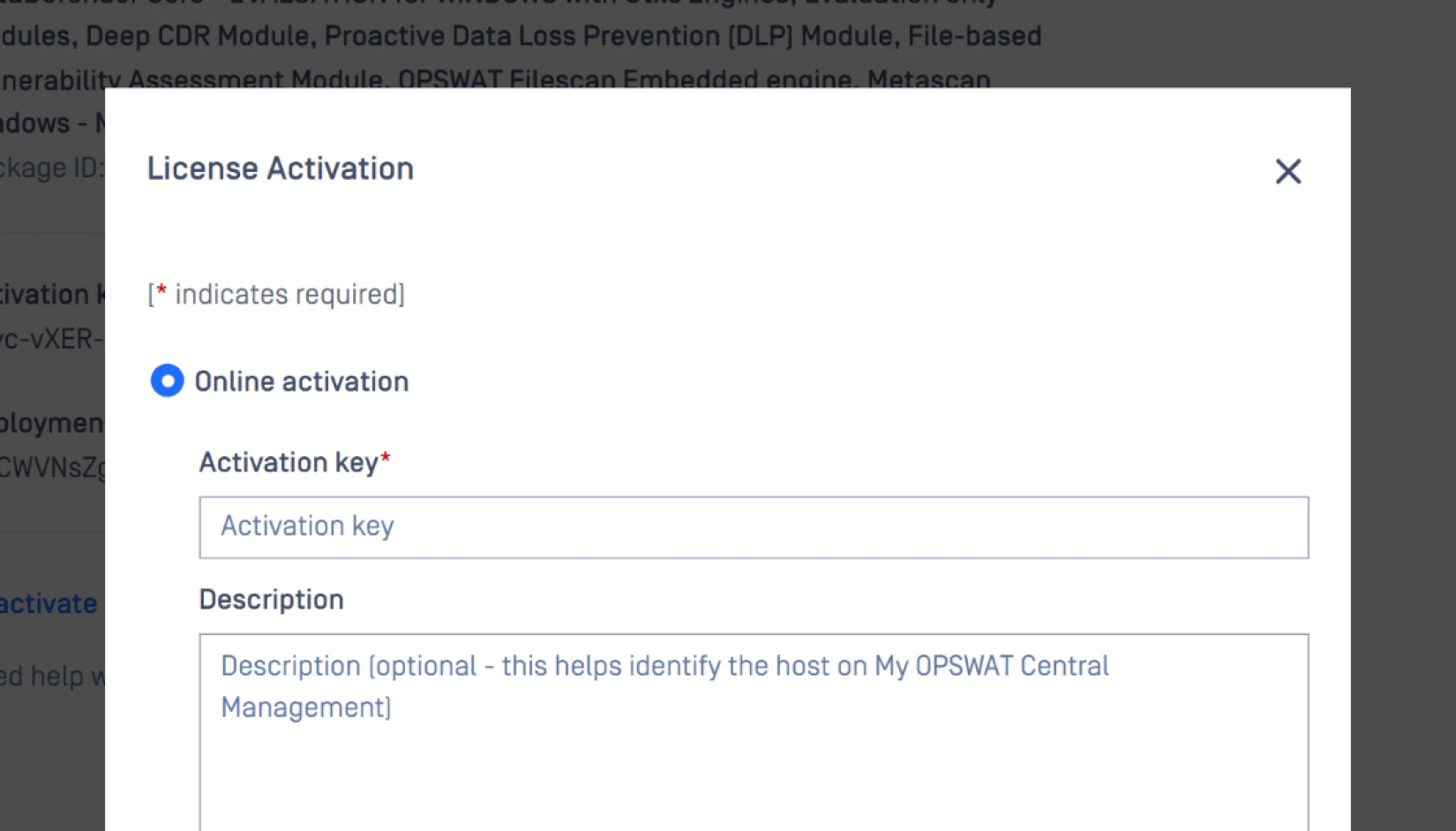

Ative a sua integração

Adicione API sua API para ativar o Adaptive Sandbox Threat Intelligence integrada.

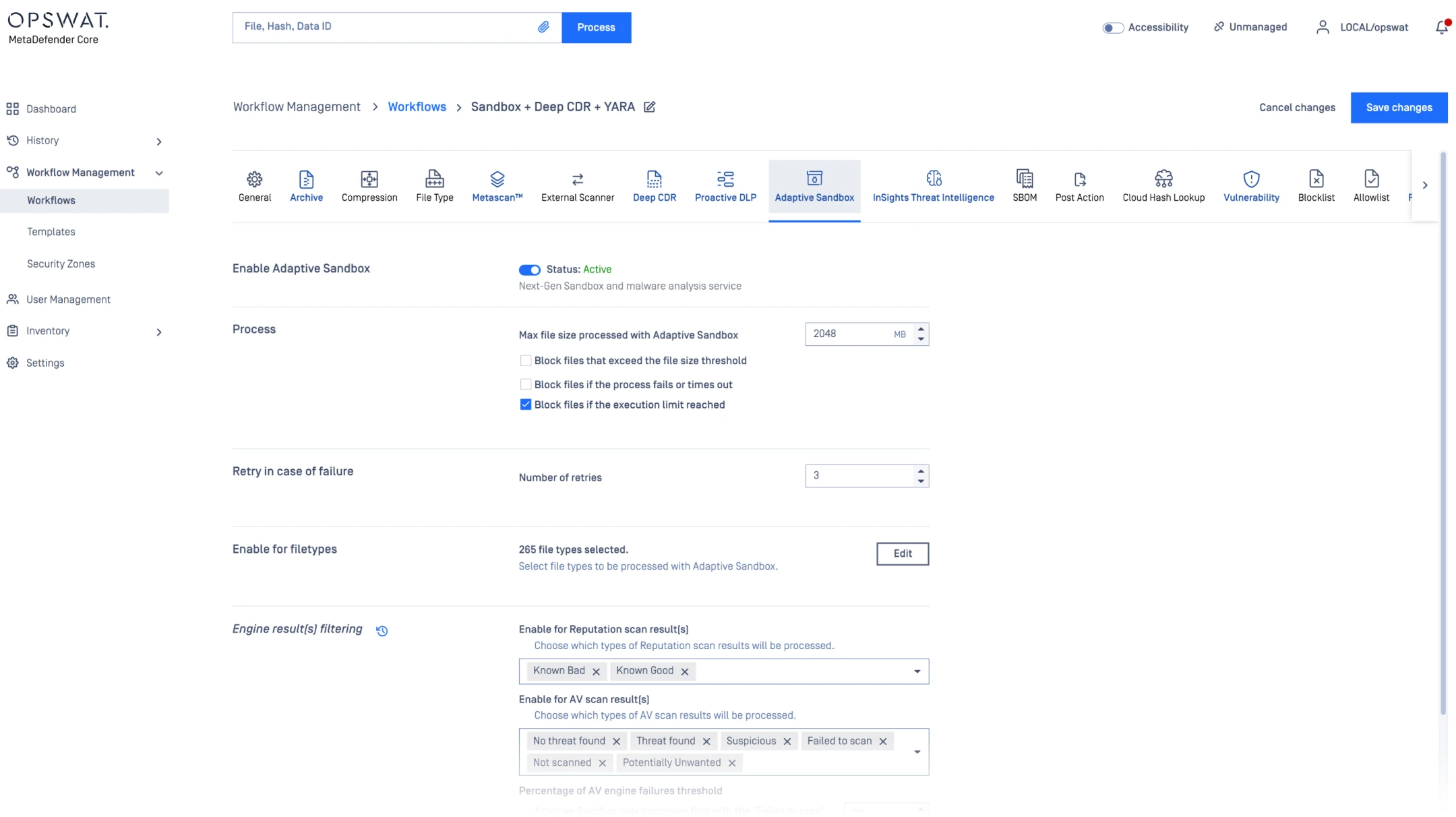

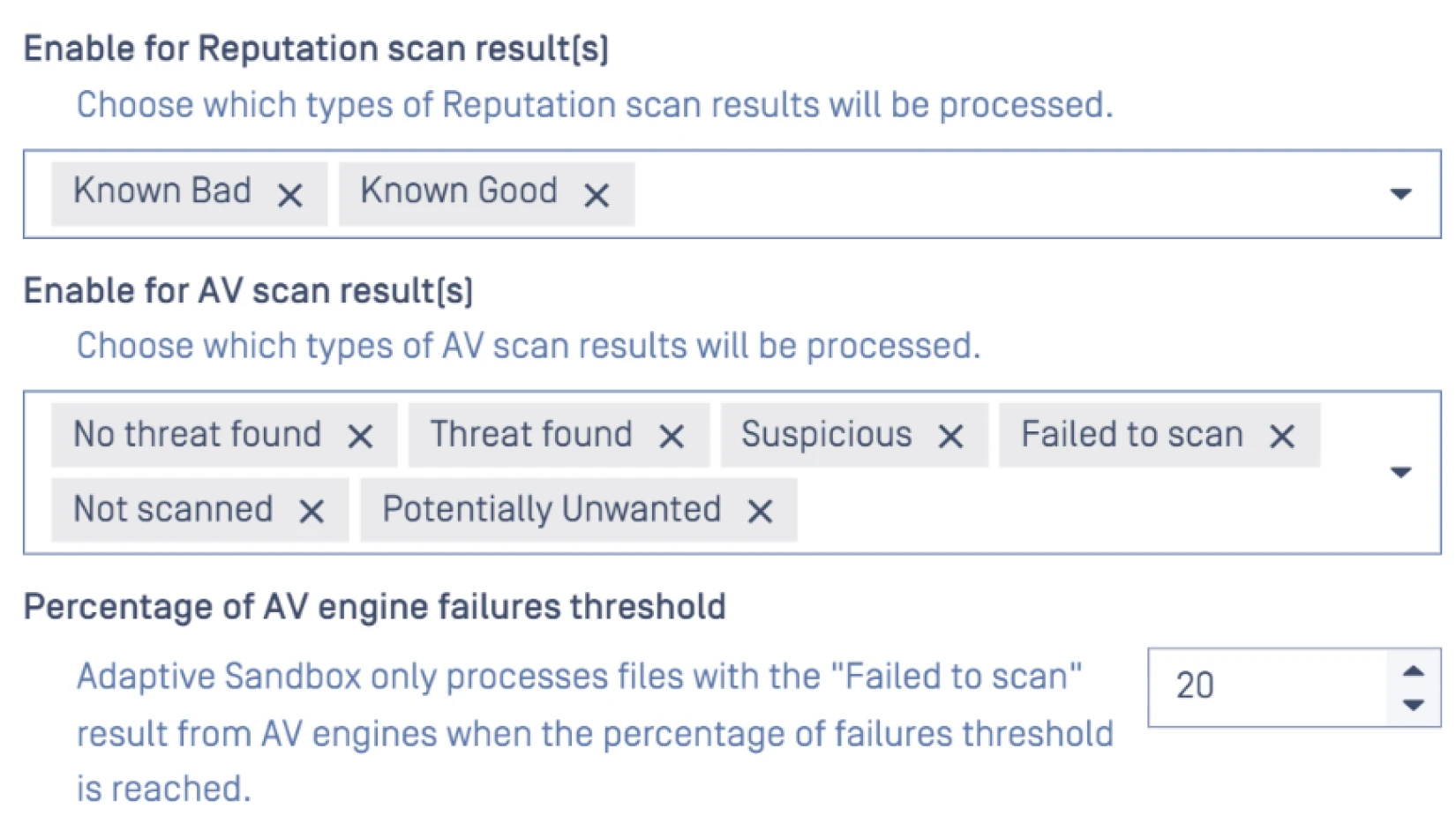

Configurar políticas

Selecione quais tipos de ficheiros ou categorias de risco serão enviados automaticamente para análise dinâmica.

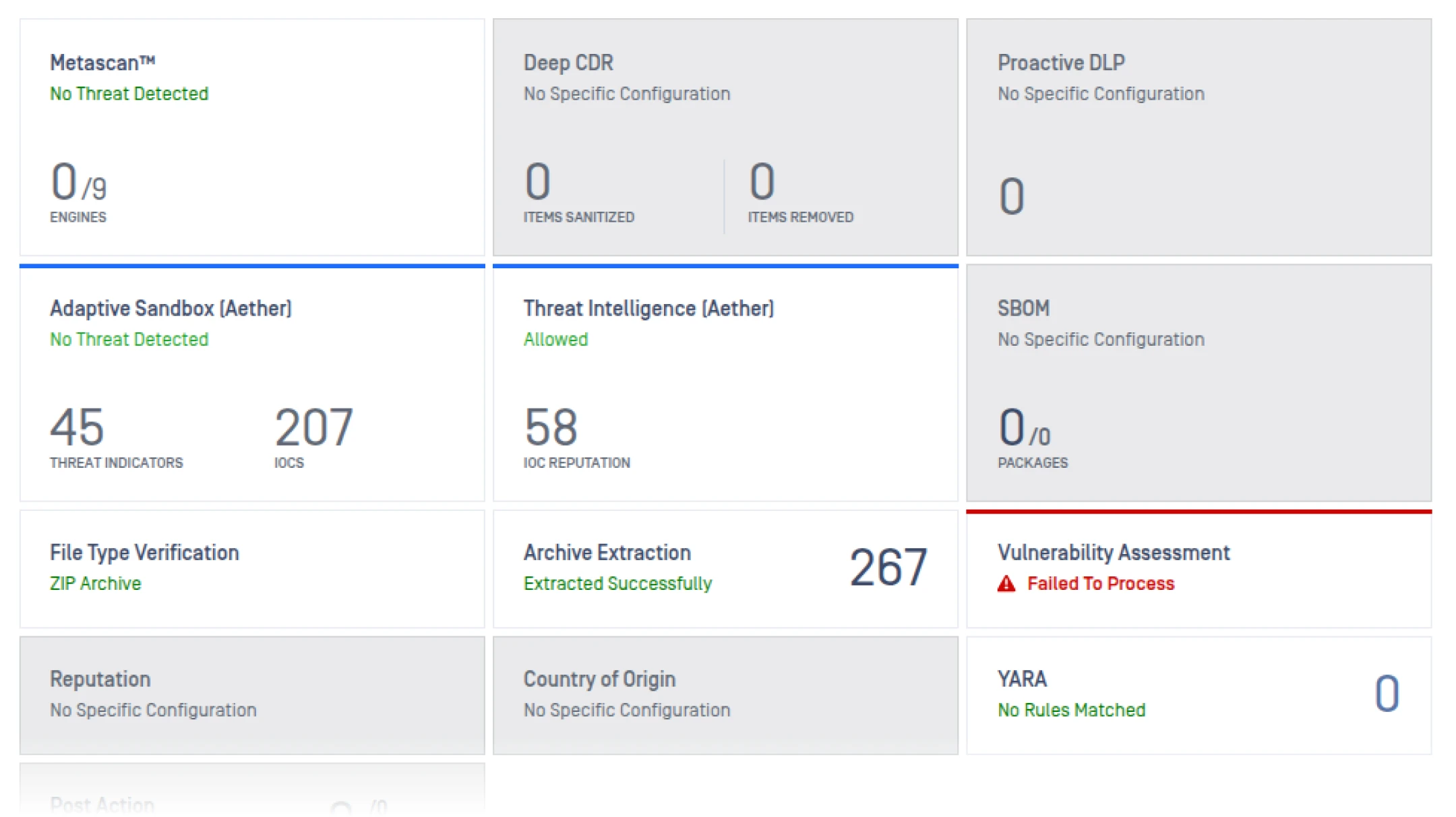

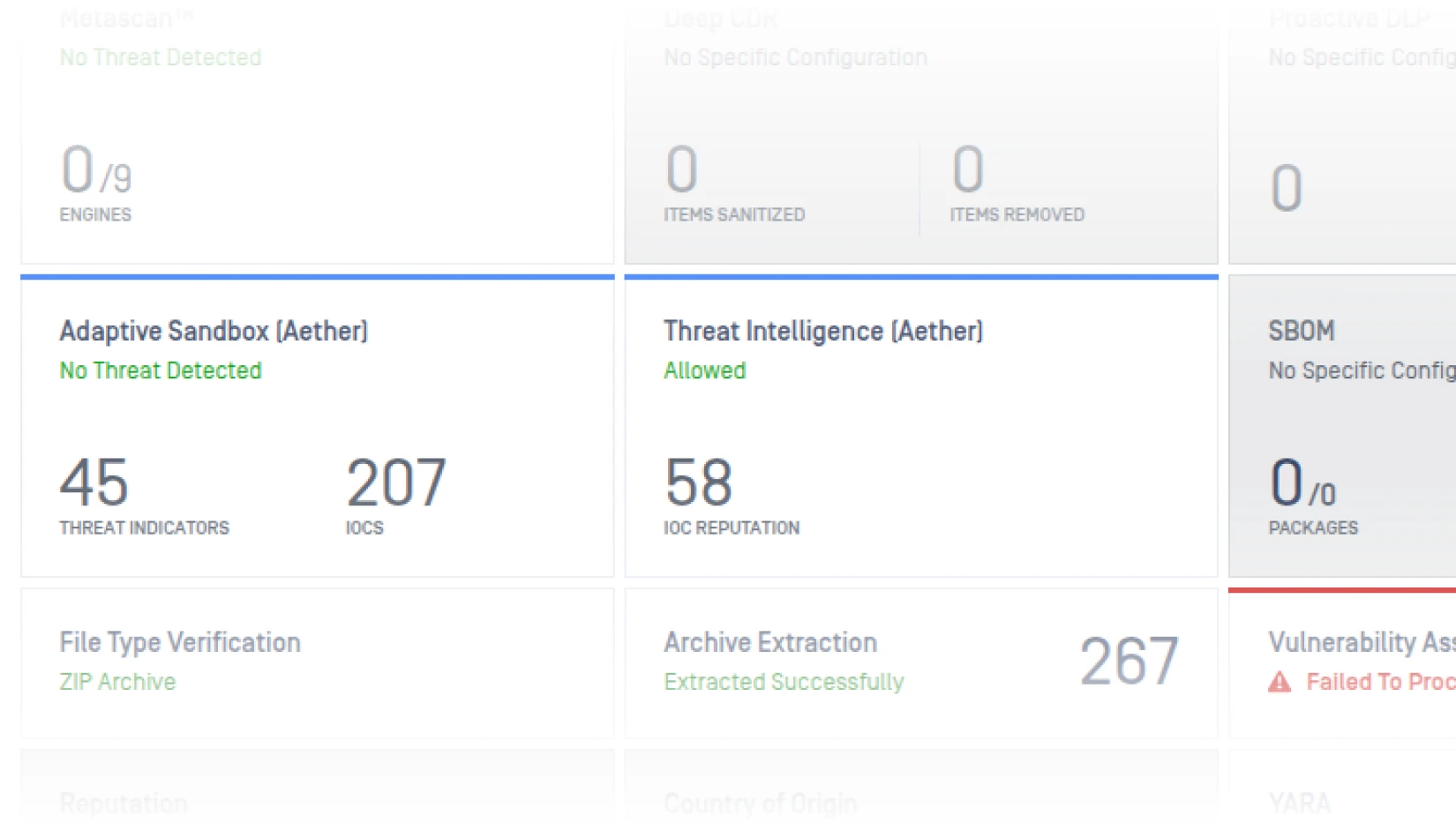

Ver resultados

Veja os veredictos da sandbox, pontuações de ameaças e IOCs diretamente no seu Core .

- Passo 1

- Passo 2

- Passo 3

incorporado e remoto RecursosSandbox Adaptive

A tabela a seguir descreve o conjunto de funcionalidades do motorSandbox e incorporadoSandbox Adaptive Sandbox . Não inclui funcionalidades da plataforma, tais como API , ACL (Lista de Controlo de Acesso) configurável, integração OAuth, feedback syslog CEF (Formato de Evento Comum), etc.

Entre em contacto connosco para agendar uma apresentação técnica e obter uma visão geral de todas as funcionalidades e capacidades da plataforma.

Apoiar a conformidade

com os requisitos regulamentares

À medida que os ciberataques e os agentes que os executam se tornam mais sofisticados, os órgãos governamentais em todo o mundo estão a implementar regulamentações

para garantir que as infraestruturas críticas estejam a fazer o necessário para se manterem seguras.

Recursos recomendados

MetaDefender para Core

Pesquisa de detecção e resposta da SANS

Relatório do cenário de ameaças OPSWAT 2025

FAQs

É o módulo sandbox incorporado no MetaDefender Core quando se deseja uma análise zero-day intimamente ligada aos seus Core existentes (ICAP, quiosques, e-mail, MFT), especialmente em locais regulamentados ou isolados. Escolha o Aether se desejar uma interface de análise totalmente independente e fluxos de trabalho de TI mais amplos.

Use gatilhos Core (macros, scripts, objetos incorporados, conteúdo ativo) para encaminhar automaticamente apenas os 2-3% de risco para manter a emulação e a taxa de transferência sem perder vetores furtivos da fase um. Isso também pode ser usado manualmente para analisar o comportamento de um ficheiro.

Atualizações independentes da lógica de deteção (cobertura mais rápida), validação de certificados offline para operações isoladas, cobertura expandida de tipos de ficheiros/instaladores e decodificação dupla Base64 para que possa acompanhar as evasões sem atualizações completas.

Sim - servidor Linux (RHEL/Rocky) no local, sem dependência de saída no modo offline, opções mínimas de saída e conexão REST simples com Core existente. Projetado para OT/ICS e redes classificadas.

Triagem mais precisa (menos escalações), identificação mais rápida da causa raiz (scripts descodificados/carregadores descompactados) e IOCs prontos para ação que enriquecem as suas regras e manuais do SIEM.