As APTs (Ameaças Persistentes Avançadas) funcionam de forma diferente dos ciberataques típicos. Em vez de campanhas de grande escala, baseiam-se na segmentação precisa, em iscos cuidadosamente elaborados e em malware concebido para se misturar nos fluxos de trabalho quotidianos. Os atacantes utilizam frequentemente documentos como arma, escondem cargas maliciosas dentro de ferramentas legítimas e concebem ataques especificamente para contornar as defesas tradicionais baseadas em assinaturas.

Para demonstrar como estas ameaças ainda podem ser detetadas, analisámos cinco exemplos reais de APT que visavam ambientes governamentais, de defesa, financeiros e industriais no Médio Oriente, no Irão, no Paquistão e no Sul da Ásia. Em cada caso, MetaDefender detetou e analisou os ataques utilizando o seu fluxo de trabalho unificado de deteção de zero-day, que combina reputação de ameaças, sandboxing adaptativo, pontuação de ameaças e pesquisa de semelhanças baseada em aprendizagem automática.

Por que razão os APTs direcionados são importantes

As campanhas APT direcionadas são concebidas para se infiltrarem em organizações específicas, em vez de se propagarem em grande escala. Estes ciberataques centram-se frequentemente em entidades governamentais, infraestruturas críticas, instituições financeiras e setores industriais, onde a obtenção de informações confidenciais ou a perturbação das operações podem ter um valor estratégico.

Ao contrário do malware comum, os ataques APT são cuidadosamente concebidos para contornar as defesas tradicionais. Os atacantes recorrem frequentemente a documentos de spear-phishing, à entrega gradual de cargas maliciosas e a técnicas destinadas a contornar a deteção baseada em assinaturas ou os sistemas de análise automatizada.

Esta crescente sofisticação é uma das razões pelas quais as organizações estão a dar prioridade à inspeção comportamental e à deteção de ameaças de dia zero. As equipas de segurança precisam cada vez mais de visibilidade sobre o comportamento dos ficheiros durante a execução, e não apenas sobre a sua aparência durante a inspeção estática, para descobrir ameaças concebidas intencionalmente para permanecerem ocultas.

Cinco exemplos reais de APT

Ataque n.º 1: Campanha de spear-phishing dirigida a organizações governamentais

Contexto

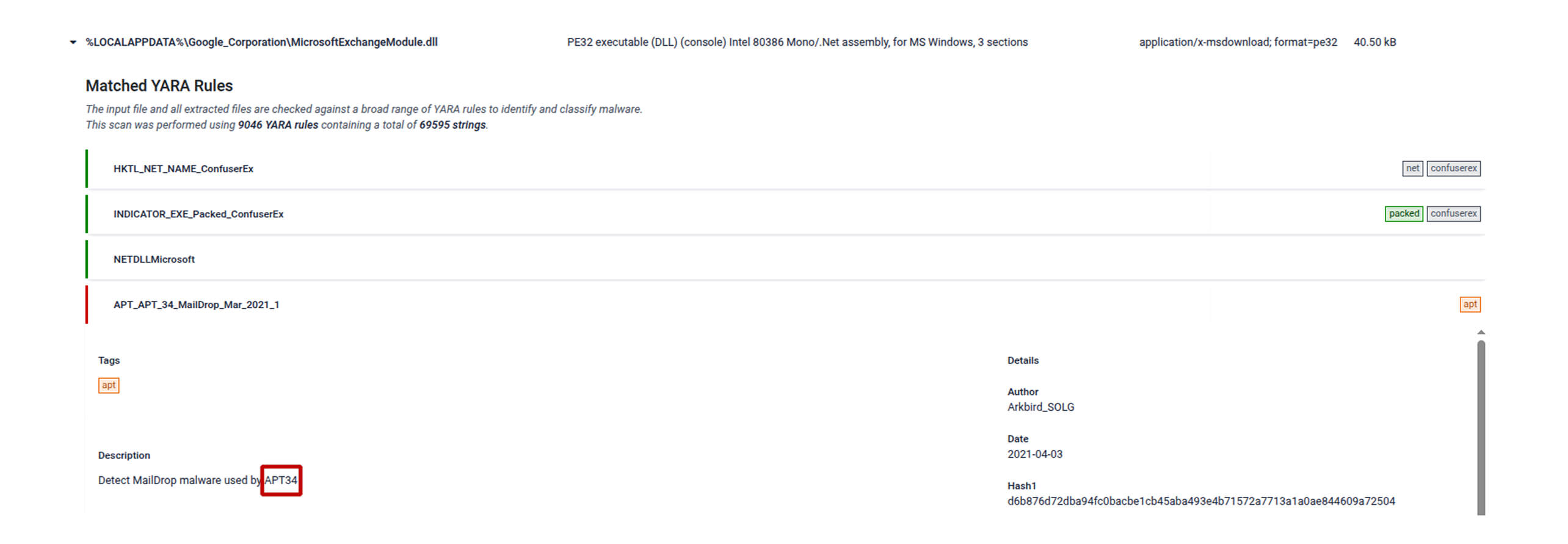

O APT34, também conhecido como OilRig, é um grupo de ameaças suspeito de estar ligado ao Estado iraniano, em atividade há mais de uma década. O grupo é conhecido pelas suas campanhas de ciberespionagem direcionadas contra organizações governamentais, do setor energético e financeiro em todo o Médio Oriente, recorrendo frequentemente a e-mails de spear-phishing cuidadosamente elaborados para obter acesso inicial.

Os relatórios de inteligência sobre ameaças revelam que o APT34 recorre frequentemente a documentos maliciosos para distribuir malware personalizado e manter acesso a longo prazo aos ambientes das vítimas. Estas campanhas são concebidas para parecerem rotineiras aos destinatários, ao mesmo tempo que implementam discretamente ferramentas de vigilância e recolha de dados.

Visão geral do ataque

Neste caso, os atacantes distribuíram um documento malicioso do Microsoft Word através de um e-mail de spear-phishing dirigido a organizações governamentais e marítimas. O ficheiro tinha um título em árabe e versava sobre a prontidão de navios da marinha, sugerindo que tinha sido elaborado para parecer relevante para destinatários militares ou diplomáticos da região.

Ao ser aberto, o documento solicitava ao utilizador que ativasse as macros. Uma vez ativadas, a macro criava um diretório disfarçado como uma pasta legítima relacionada com o Google e introduzia ficheiros adicionais no sistema. A macro executava então um pequeno script VBA que utilizava o PowerShell e a reflexão .NET para carregar duas cargas úteis DLL pertencentes à família de malware Karkoff.

Aviso do setor

Este ataque põe em evidência o uso contínuo de spear-phishing baseado em documentos para se infiltrar em ambientes sensíveis. As agências governamentais, as organizações diplomáticas e as entidades marítimas continuam a ser alvos frequentes, uma vez que as informações que detêm podem ter valor estratégico em termos de inteligência.

As equipas de segurança destes setores devem considerar as ameaças baseadas em documentos como um vetor de intrusão prioritário. Mesmo um único ficheiro malicioso enviado por e-mail pode servir de ponto de entrada para uma campanha de espionagem de maior dimensão.

Para saber mais sobre este ataque e consultar a análise completa, consulte o relatórioOPSWAT .

Ataque n.º 2: Campanha de spear-phishing utilizando macros protegidas

Contexto

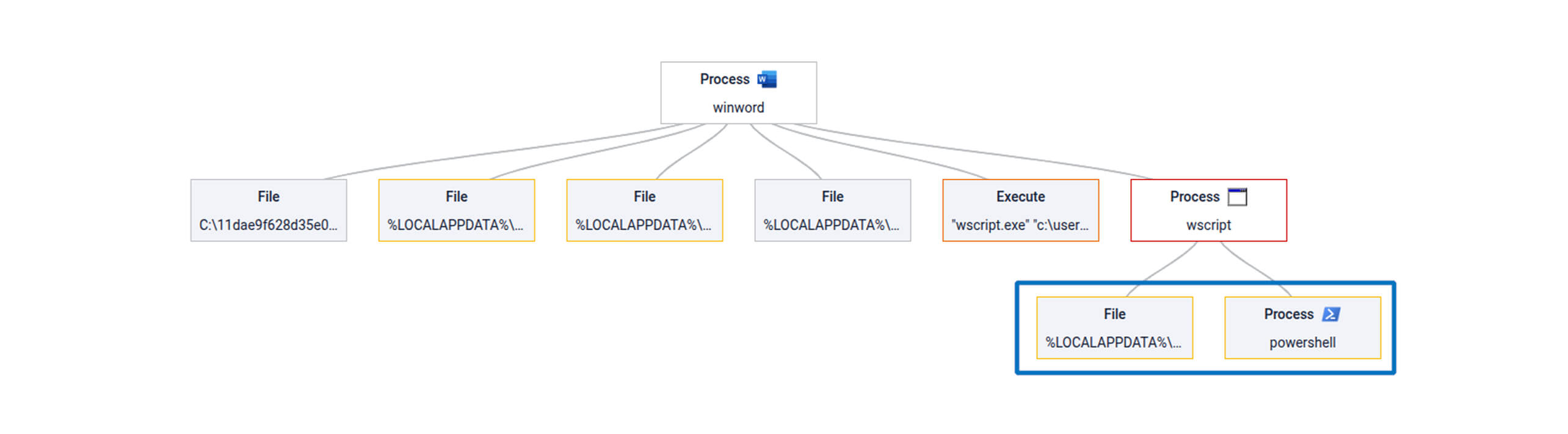

O APT-C-35, vulgarmente conhecido como Donot, é um grupo de ciberataques de longa data, conhecido pelas suas campanhas de spear-phishing direcionadas contra organizações governamentais e estratégicas. Os investigadores de segurança observaram que o grupo utiliza iscos baseados em documentos e estruturas de malware personalizadas para se infiltrar em vítimas específicas, em vez de realizar ataques em grande escala.

Relatórios recentes destacam também o desenvolvimento contínuo das ferramentas do grupo, incluindo melhorias na estrutura Jaca, que apoia atividades de espionagem e recolha de dados. Estas campanhas demonstram como o grupo adapta as suas técnicas para contornar a análise automatizada e manter o acesso dentro dos ambientes visados.

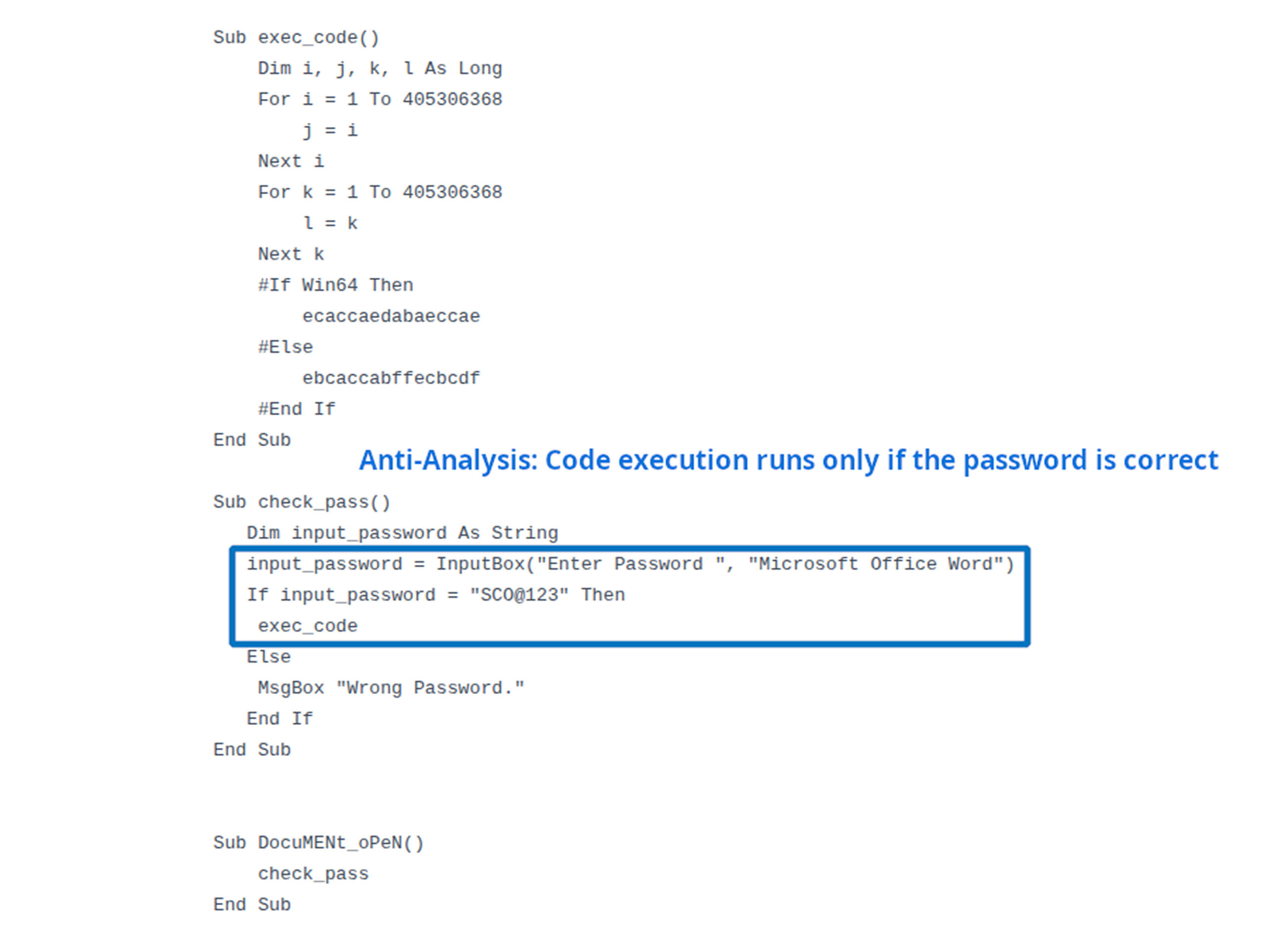

Visão geral do ataque

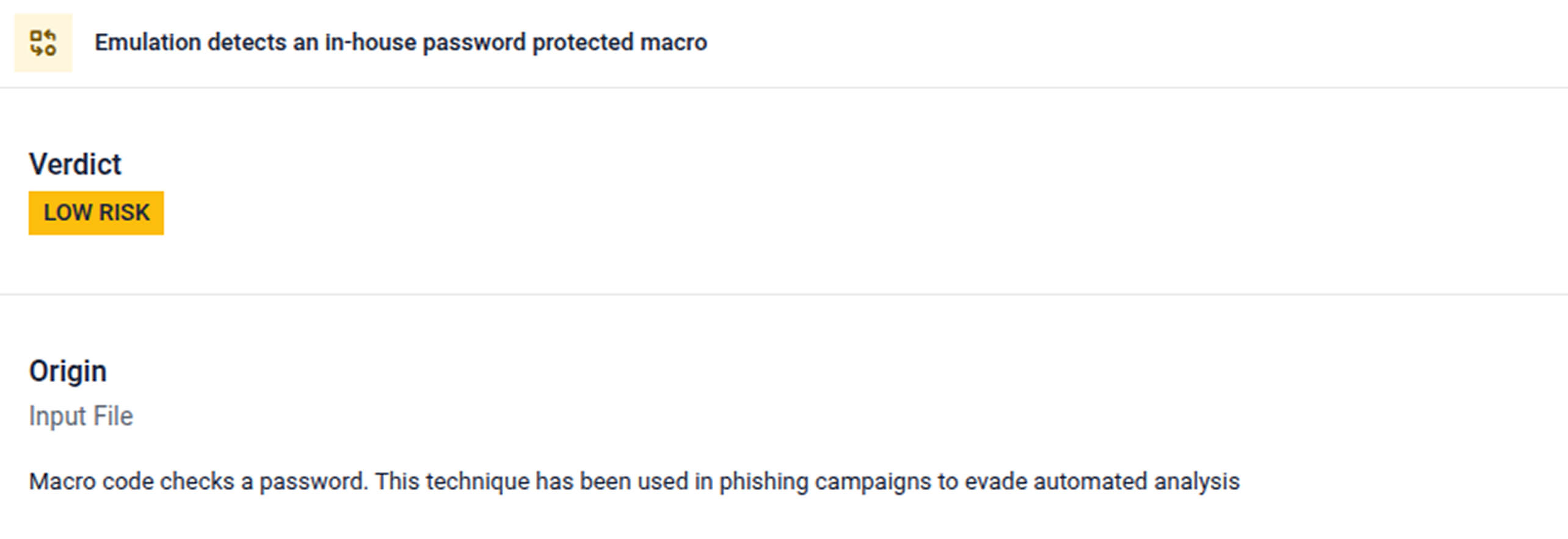

Neste exemplo, os atacantes enviaram um documento malicioso do Microsoft Office através de um e-mail de spear-phishing dirigido a organizações ligadas aos setores industrial e governamental no Sul da Ásia. O documento continha uma macro protegida por palavra-passe, cuja palavra-passe correta era convenientemente fornecida no e-mail para incentivar a vítima a ativar a sua execução.

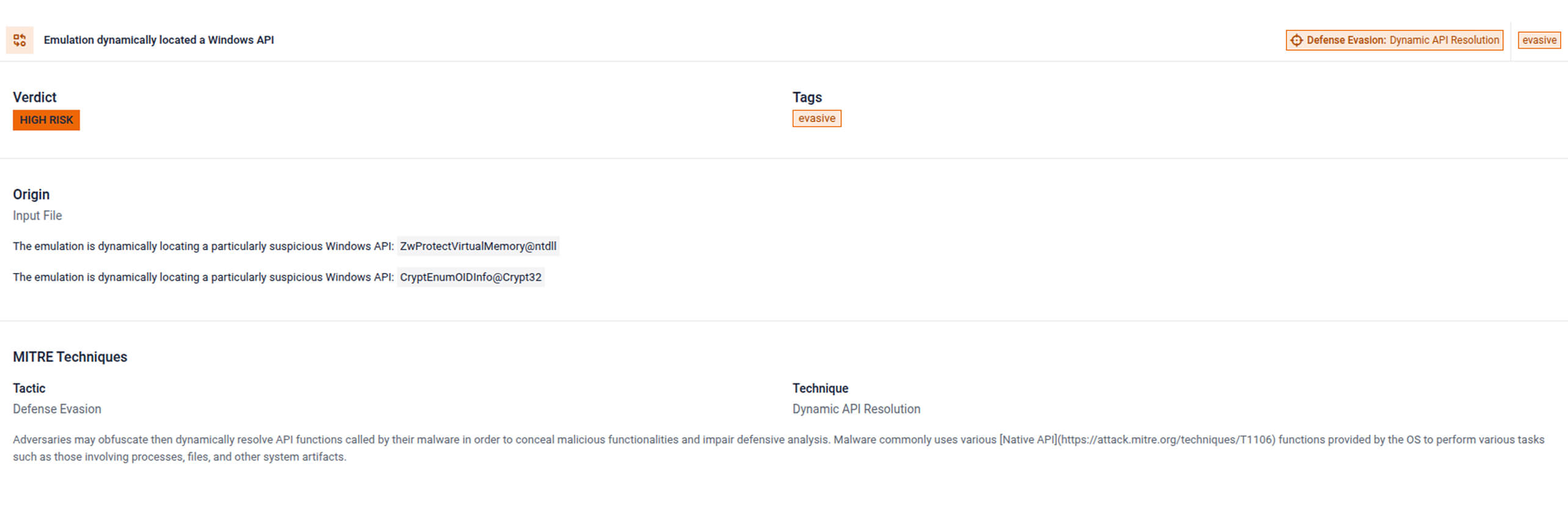

Assim que a palavra-passe correta foi introduzida, a macro executou uma lógica maliciosa oculta, concebida para contornar a análise automatizada. O código incluía loops sem sentido destinados a esgotar os recursos de análise, shellcode gerado dinamicamente e, por fim, executou a carga útil através do mecanismo API CryptEnumOIDInfo do Windows, permitindo que o ataque contornasse as técnicas de deteção tradicionais.

Aviso do setor

Este ataque demonstra como as campanhas altamente direcionadas recorrem frequentemente a pequenos artifícios técnicos para contornar as defesas automatizadas. As empresas do setor industrial, as entidades governamentais e os setores industriais ligados às cadeias de abastecimento regionais são alvos frequentes, uma vez que os atacantes contam com o facto de os funcionários trocarem regularmente documentos e ficheiros técnicos.

As equipas de segurança destes setores devem tratar com especial cautela os documentos protegidos por palavra-passe e os ficheiros com macros ativadas. Mesmo os ficheiros aparentemente legítimos enviados por e-mail podem esconder técnicas sofisticadas de intrusão concebidas para contornar as ferramentas de inspeção tradicionais.

Para saber mais sobre este ataque e consultar a análise completa, consulte o relatórioOPSWAT .

Ataque n.º 3: Documento destinado a roubar credenciais que tem como alvo infraestruturas críticas

Contexto

As campanhas de ciberespionagem têm frequentemente como alvo organizações ligadas ao governo e a infraestruturas críticas. As atividades de ameaças associadas ao Irão têm-se centrado repetidamente em intrusões direcionadas, destinadas a recolher credenciais, documentos internos e informações de redes sensíveis.

Os relatórios de inteligência sobre ameaças revelam também que estas campanhas privilegiam frequentemente o roubo de credenciais como ponto de entrada inicial. As credenciais roubadas permitem aos atacantes alargar discretamente o seu acesso e manter a persistência nos ambientes visados ao longo do tempo.

Visão geral do ataque

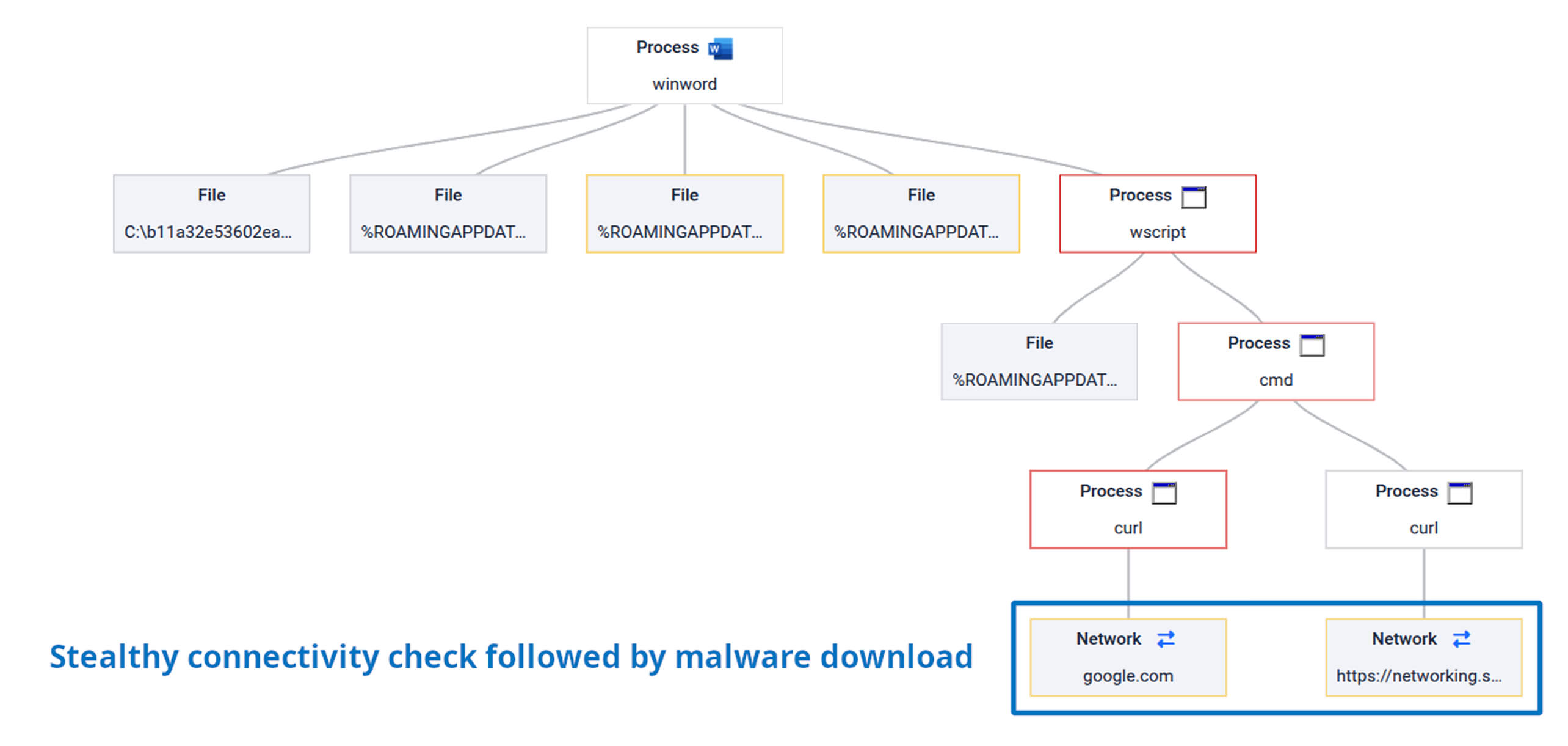

Neste exemplo, os atacantes enviaram um documento malicioso do Office com conteúdo em persa, concebido para atingir organizações no Irão. O documento foi criado para recolher informações confidenciais, tais como credenciais e documentos internos, além de capturar capturas de ecrã do sistema infetado.

Depois de estabelecer a persistência, o malware realizava uma verificação discreta da conectividade com um domínio de confiança, como o google.com, antes de prosseguir com a sua atividade. Esta etapa garantia que o sistema dispunha de uma ligação à Internet estável antes de iniciar novas comunicações ou uma potencial exfiltração de dados.

Aviso do setor

Este exemplo mostra como as ameaças de roubo de credenciais são frequentemente utilizadas em intrusões direcionadas contra ambientes de infraestruturas críticas. Estes setores operam frequentemente em redes controladas, onde os atacantes têm de verificar a conectividade antes de tentarem recolher dados.

As organizações responsáveis por sistemas críticos devem monitorizar de perto comportamentos suspeitos em documentos e verificações de rede inesperadas desencadeadas por ficheiros recém-abertos. Estes indicadores precoces podem sinalizar o início de uma campanha de intrusão de maior dimensão.

Para saber mais sobre este ataque e consultar a análise completa, consulte o relatórioOPSWAT .

Ataque n.º 4: Documento de spear-phishing da MuddyWater intitulado «Orientações de cibersegurança»

Contexto

O MuddyWater é um grupo de ameaças amplamente divulgado, associado a atividades de ciberespionagem iranianas. Os investigadores documentaram que o grupo tem como alvo organizações diplomáticas, de telecomunicações, financeiras e governamentais em todo o Médio Oriente, recorrendo a e-mails de spear-phishing e a documentos maliciosos.

Notícias recentes revelam que o grupo está a distribuir um implante baseado no Rust, conhecido como RustyWater, através de e-mails de phishing que contêm documentos do Word com macros ativadas, disfarçados de orientações sobre cibersegurança. A campanha tem como alvo organizações em todo o Médio Oriente e recorre a iscos convincentes para desencadear a execução das macros.

Visão geral do ataque

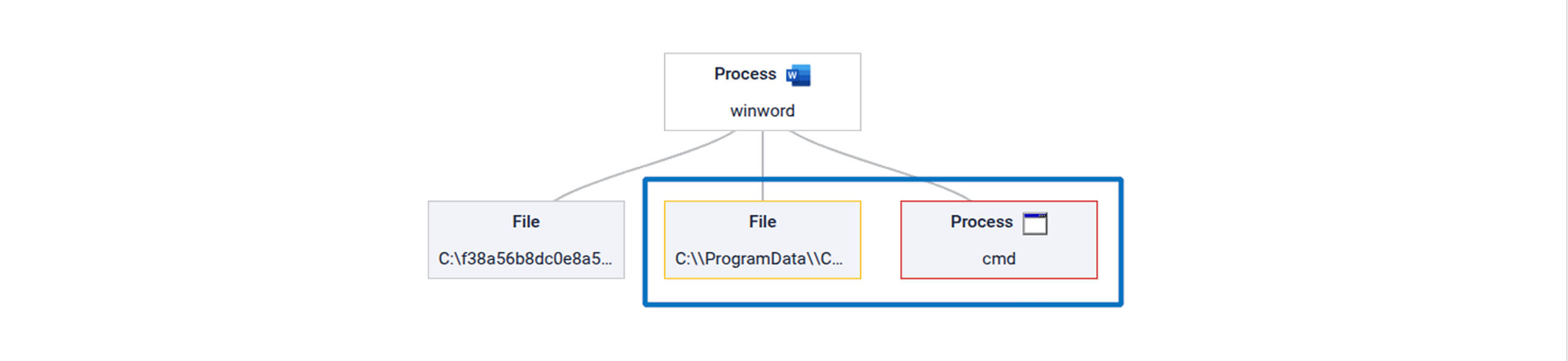

Neste exemplo, os atacantes enviaram um e-mail de spear-phishing intitulado «Diretrizes de Cibersegurança» a partir de uma conta legítima associada a um mobile regional. O e-mail continha um documento Word malicioso concebido para parecer uma política de rotina ou um aviso de segurança.

Assim que as macros foram ativadas, o documento extraiu uma carga útil codificada em hexadecimal incorporada no ficheiro e reconstruiu-a num executável do Windows. O malware foi gravado no disco e executado utilizando uma lógica ofuscada que reconstruía cadeias de caracteres-chave durante a execução, de modo a tornar a macro mais difícil de analisar.

O executável lançado instalou um implante baseado em Rust que incluía comportamentos anti-depuração, cadeias de caracteres operacionais encriptadas e verificações de ferramentas de segurança instaladas antes de estabelecer a comunicação de comando e controlo.

Aviso do setor

Este ataque demonstra como as campanhas de phishing direcionadas recorrem frequentemente a temas realistas relacionados com políticas ou segurança para aumentar a probabilidade de os destinatários abrirem os anexos. As organizações diplomáticas, os operadores de telecomunicações e as instituições financeiras continuam a ser alvos frequentes destas campanhas.

As equipas de segurança destes setores devem tratar com cautela os documentos com macros ativadas, especialmente quando recebidos através de e-mails inesperados. Mesmo os ficheiros que parecem conter orientações de segurança cibernética de rotina podem esconder malware concebido para estabelecer acesso de intrusão a longo prazo.

Para saber mais sobre este ataque e consultar a análise completa, consulte o relatórioOPSWAT .

Ataque n.º 5: Malware CraftyCamel Polyglot que tem como alvo os setores da aviação e dos transportes

Contexto

As campanhas altamente direcionadas contra organizações do setor da aviação e dos transportes têm vindo a aumentar, à medida que os atacantes procuram formas de aceder a ambientes operacionais sensíveis. Estes setores gerem frequentemente sistemas e cadeias de abastecimento complexos, o que os torna alvos atraentes para a espionagem e para intrusões de longa duração.

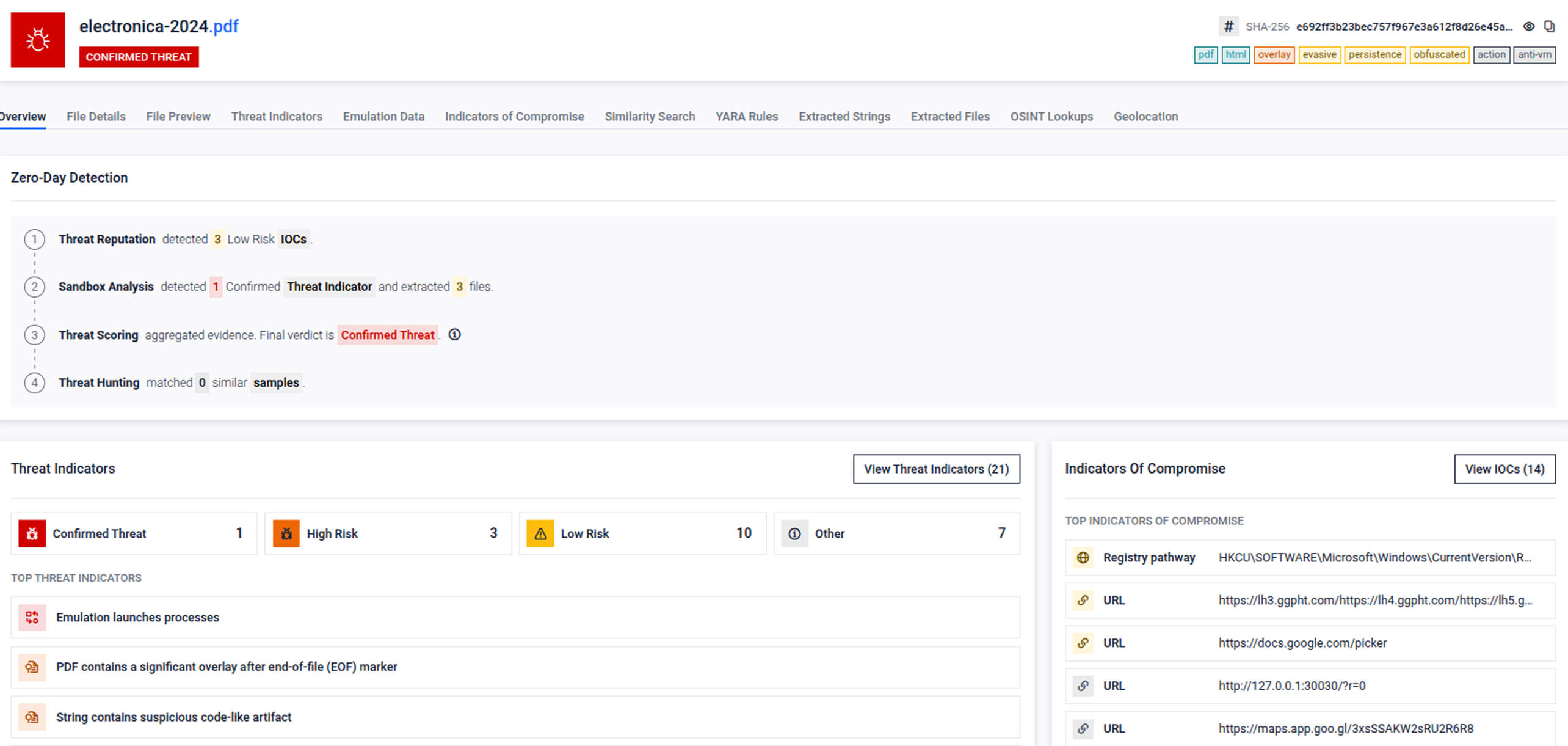

Notícias recentes descrevem uma campanha conhecida como CraftyCamel, que utilizava ficheiros poliglotas capazes de funcionar em vários formatos de ficheiro simultaneamente. Estes ficheiros foram concebidos para contornar as ferramentas de inspeção tradicionais, tendo como alvo ambientes de aviação e de tecnologia operacional.

Visão geral do ataque

Neste exemplo, os atacantes enviaram um e-mail de phishing cuidadosamente elaborado, proveniente de uma empresa legítima que tinha sido comprometida, para aumentar a credibilidade. A mensagem incluía um arquivo ZIP com ficheiros disfarçados de documentos legítimos, mas concebidos para executar código oculto.

Dentro do arquivo, os atacantes utilizaram ficheiros poliglotas, incluindo um documento Excel falso que era, na verdade, um atalho do Windows (LNK) e combinações adicionais de PDF/HTA e PDF/ZIP. Estes ficheiros exploravam utilitários de confiança do Windows, como o mshta.exe, para executar scripts ocultos e, por fim, carregar a carga útil final do malware disfarçada de imagem.

Aviso do setor

Este ataque demonstra como as campanhas de intrusão modernas recorrem cada vez mais a estruturas de ficheiros complexas para contornar as ferramentas de deteção tradicionais. As organizações dos setores da aviação, satélites, telecomunicações e transportes estão particularmente expostas, uma vez que trocam regularmente documentos técnicos e ficheiros operacionais.

As equipas de segurança destes setores devem estar cientes de que ficheiros que parecem ser documentos inofensivos podem ocultar vários formatos incorporados ou vias de execução ocultas. A deteção destas ameaças requer uma inspeção aprofundada, capaz de revelar comportamentos maliciosos ocultos no interior de estruturas de ficheiros complexas.

Para saber mais sobre este ataque e consultar a análise completa, consulte o relatórioOPSWAT .

Como MetaDefender detetou os cinco

Estes exemplos revelam um padrão comum: os atacantes recorrem a ficheiros cuidadosamente criados para contornar as verificações tradicionais. Documentos com macros ativadas, scripts protegidos e ficheiros poliglotas são todos concebidos para contornar a verificação baseada em assinaturas e a análise estática básica.

MetaDefender responde a este desafio através de um fluxo de trabalho unificado de deteção de ameaças de dia zero, que analisa cada ficheiro utilizando várias camadas complementares. Em vez de depender de uma única técnica de deteção, o sistema avalia sinais de reputação, comportamento e semelhança para apresentar um veredicto único e fiável às equipas de segurança.

O pipeline combina quatro camadas que funcionam em conjunto:

- Verificações da reputação de ameaças com base em informações globais que contêm milhares de milhões de indicadores

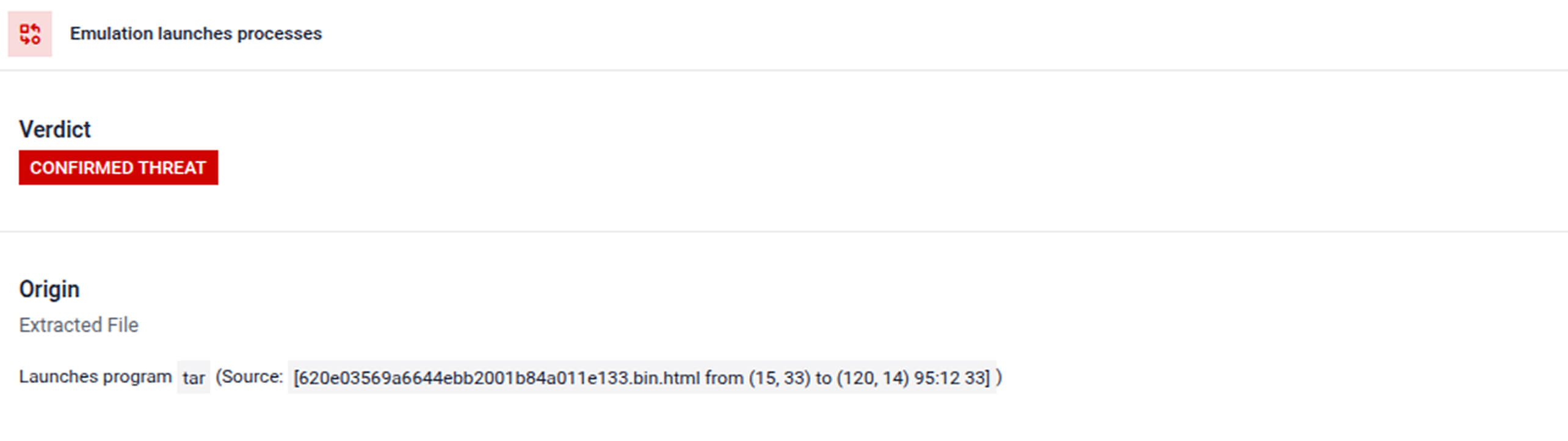

- Sandboxing adaptativo ao nível de instrução que emula o comportamento da CPU e do sistema operativo para revelar atividades maliciosas durante a execução

- Avaliação de ameaças que correlaciona indicadores comportamentais, dados de reputação e resultados de análises numa avaliação de risco unificada

- A detecção proativa de ameaças utiliza uma pesquisa de semelhanças baseada em aprendizagem automática que identifica variantes de malware relacionadas e padrões de campanhas

Em conjunto, estas camadas revelam comportamentos evasivos, tais como a execução de macros ocultas, a entrega de cargas úteis em etapas e técnicas anti-análise. O resultado é um veredicto único e prático por ficheiro, permitindo às equipas de segurança detetar rapidamente ataques direcionados, ao mesmo tempo que se reduz o ruído nas investigações.

O que estes casos demonstram

Estes cinco exemplos demonstram como os ataques APT modernos são concebidos para contornar os controlos de segurança tradicionais. Cada campanha recorreu a técnicas como documentos de spear-phishing, macros protegidas, entrega de cargas maliciosas em várias fases ou ficheiros poliglotas para ocultar comportamentos maliciosos dentro de ficheiros aparentemente rotineiros.

Em conjunto, estes casos demonstram que MetaDefender consegue detetar de forma consistente ameaças específicas de cada região, padrões de ataque adaptados a setores específicos e malware evasivo em cenários de intrusão muito diferentes:

1. Os ataques direcionados dependem em grande medida de técnicas de intrusão baseadas em ficheiros.

Documentos de spear-phishing, anexos dissimulados e estruturas de ficheiros complexas continuam a ser pontos de entrada comuns em ambientes sensíveis.

2. Os atacantes criam cada vez mais malware para contornar as análises automatizadas.

Técnicas como macros protegidas, entrega de carga útil em etapas e verificações anti-análise têm como objetivo contornar as ferramentas de inspeção tradicionais.

3. A deteção deve manter-se consistente em todas as diferentes técnicas de ataque.

As equipas de segurança não podem basear-se num único método de deteção quando as campanhas utilizam vários formatos de ficheiros e estratégias de distribuição.

4. A inspeção comportamental é essencial para identificar ameaças ocultas.

Observar o comportamento de um ficheiro durante a execução pode revelar atividades maliciosas que a inspeção estática, por si só, pode não detectar.

Ao correlacionar dados de reputação, análises comportamentais, pontuação de ameaças e deteção de semelhanças, MetaDefender proporciona uma deteção consistente e repetível, mesmo quando os atacantes disfarçam as suas ferramentas, cargas úteis ou métodos de entrega. Mais importante ainda, estes casos demonstram que as campanhas direcionadas, concebidas para contornar as defesas tradicionais, podem ainda assim ser detetadas antes de atingirem o seu objetivo.

Por que é que isto é importante para ambientes regulamentados e de alto risco

Os ataques APT direcionados raramente têm como alvo vítimas aleatórias. Concentram-se em organizações onde o roubo de informações, a perturbação das operações ou o acesso a longo prazo podem proporcionar uma vantagem estratégica.

As agências governamentais, as organizações de defesa, as instituições financeiras e os fabricantes enfrentam um problema comum: ameaças direcionadas baseadas em ficheiros, concebidas para contornar os mecanismos de inspeção tradicionais. Estes ambientes dependem da troca segura de documentos, das atualizações de software e da continuidade operacional, o que torna um único ficheiro malicioso um ponto de intrusão com consequências graves.

MetaDefender dá resposta a estes requisitos, oferecendo uma deteção unificada de ameaças de dia zero concebida para ambientes regulamentados e de alto risco. O seu fluxo de deteção fornece inteligência contextual, visibilidade de nível forense, relatórios orientados para a conformidade e um único veredicto fiável por ficheiro. Isto ajuda as organizações a realizar a deteção proativa de ameaças, mantendo simultaneamente a conformidade com quadros normativos como o NERC CIP, NIS2, IEC 62443, SWIFT CSP e CMMC.

As organizações que operam nestes setores não podem partir do princípio de que os ataques sofisticados deixarão de evoluir. No entanto, ao combinar a inspeção comportamental com a análise baseada em informações de inteligência, as equipas de segurança podem detetar ameaças direcionadas antes que estas comprometam os sistemas críticos.

Explore os exemplos reais de APT detetados pelo MetaDefender .

Saiba mais sobre MetaDefender e a deteção unificada de vulnerabilidades de dia zero.