Proactive DLP™

Detete, redija e anonimize dados confidenciais em mais de 125 tipos de ficheiros, auxiliando na conformidade e na aplicação de políticas de tratamento de dados.

- Proteção de dados sensíveis

- Prevenção de violações e ameaças internas

- Suporte à conformidade regulatória

OPSWAT tem a confiança de

Mais de 125 tipos de ficheiros abrangidos

Impulsionado por IA

Detecção de conteúdo impróprio e inadequado para o trabalho

Em conformidade com a HIPAA

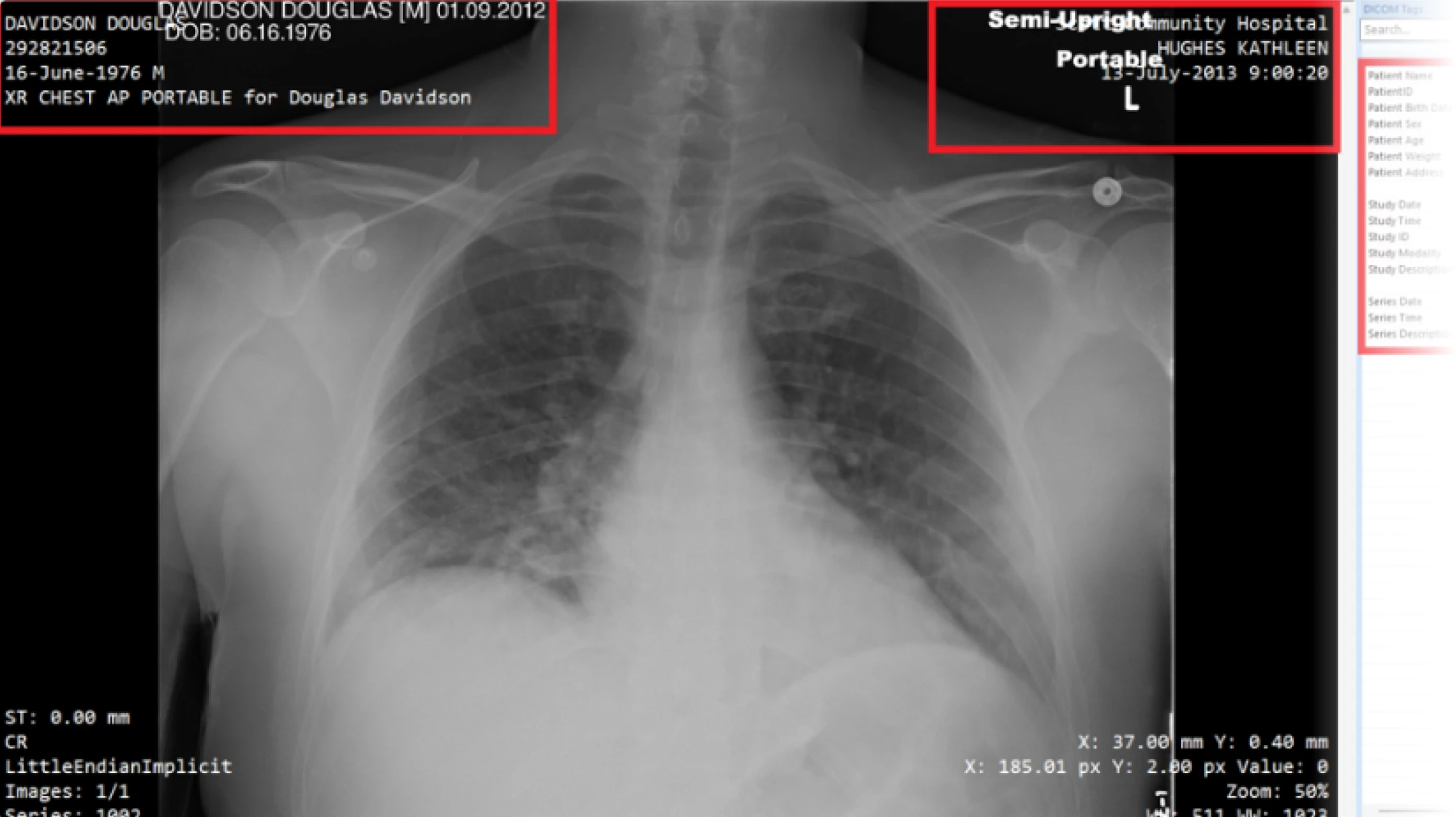

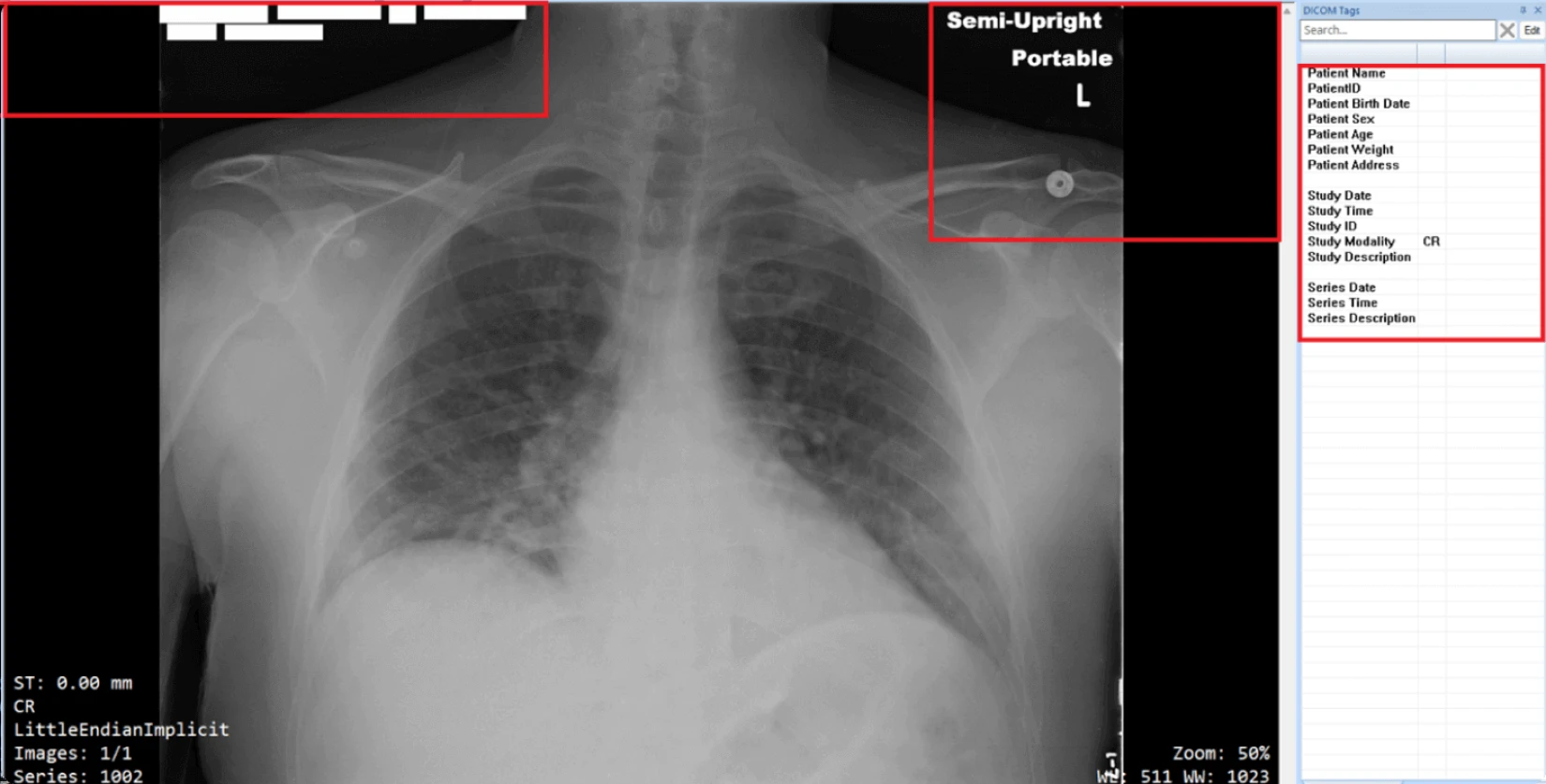

Anonimização DICOM

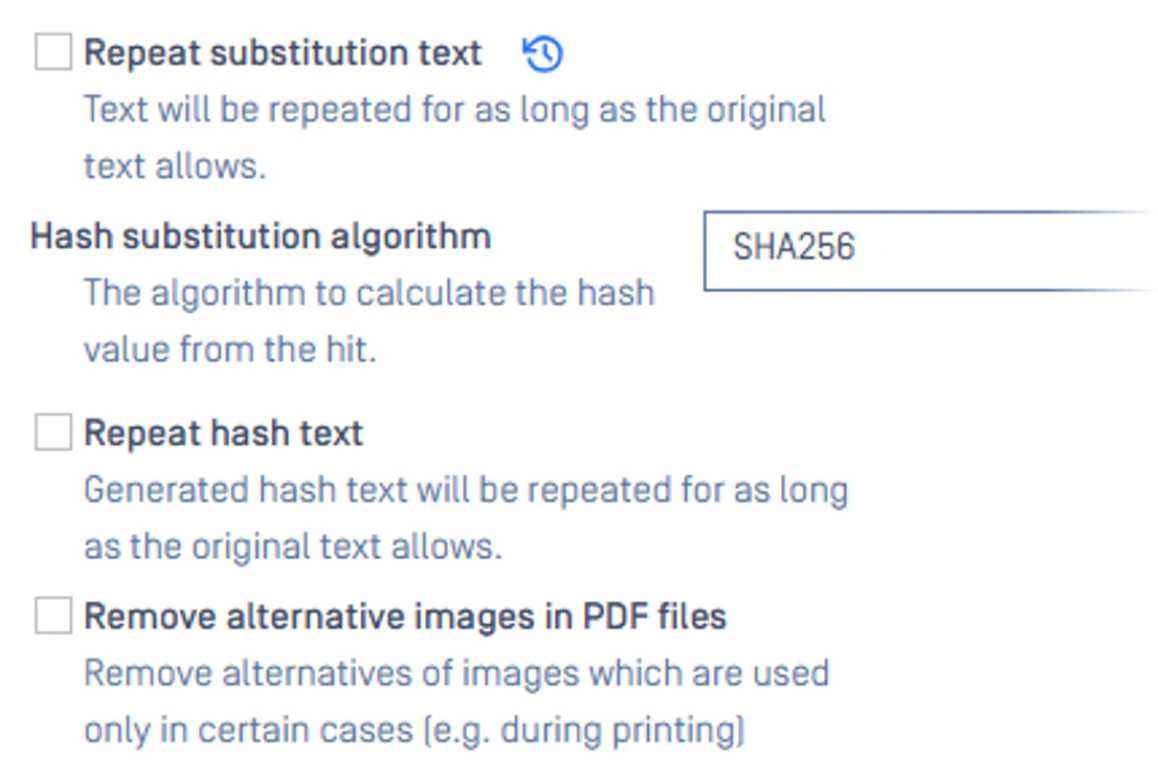

Hash unidirecional

para anonimização de dados confidenciais

Detecção de dados estruturados e não estruturados

Remoção de metadados

Dados ocultos. Risco invisível.

As empresas lidam com milhares de ficheiros, e-mails e trocas de dados todos os dias. Sem uma inspeção profunda e a aplicação de políticas, informações confidenciais podem passar despercebidas, criando sérios riscos de conformidade e segurança.

Dados confidenciais ocultos em ficheiros complexos

Informações confidenciais ou regulamentadas geralmente residem em documentos, imagens ou arquivos que passam pelas redes sem serem verificados. Os scanners tradicionais podem não detectar esses riscos embutidos, levando a uma exposição não intencional.

Falta de controlo das políticas

Políticas manuais ou inconsistentes de tratamento de dados dificultam a aplicação das políticas corporativas e regulamentares. As organizações correm o risco de não cumprir estruturas como GDPR, HIPAA ou PCI DSS, deixando informações confidenciais expostas.

Ameaças internas

A maioria das fugas de dados resulta de partilha acidental, acesso mal configurado ou outras ameaças internas, incluindo o uso indevido intencional de dados. Sem deteção e anonimização automatizadas, os funcionários podem expor informações confidenciais, independentemente da intenção.

Proteção de dados sensíveis

Proactive DLP , redige e torna anónimos os dados confidenciais através de uma inspeção profunda e da aplicação automatizada de políticas, auxiliando na conformidade e no controlo em todas as trocas de dados.

Como funciona

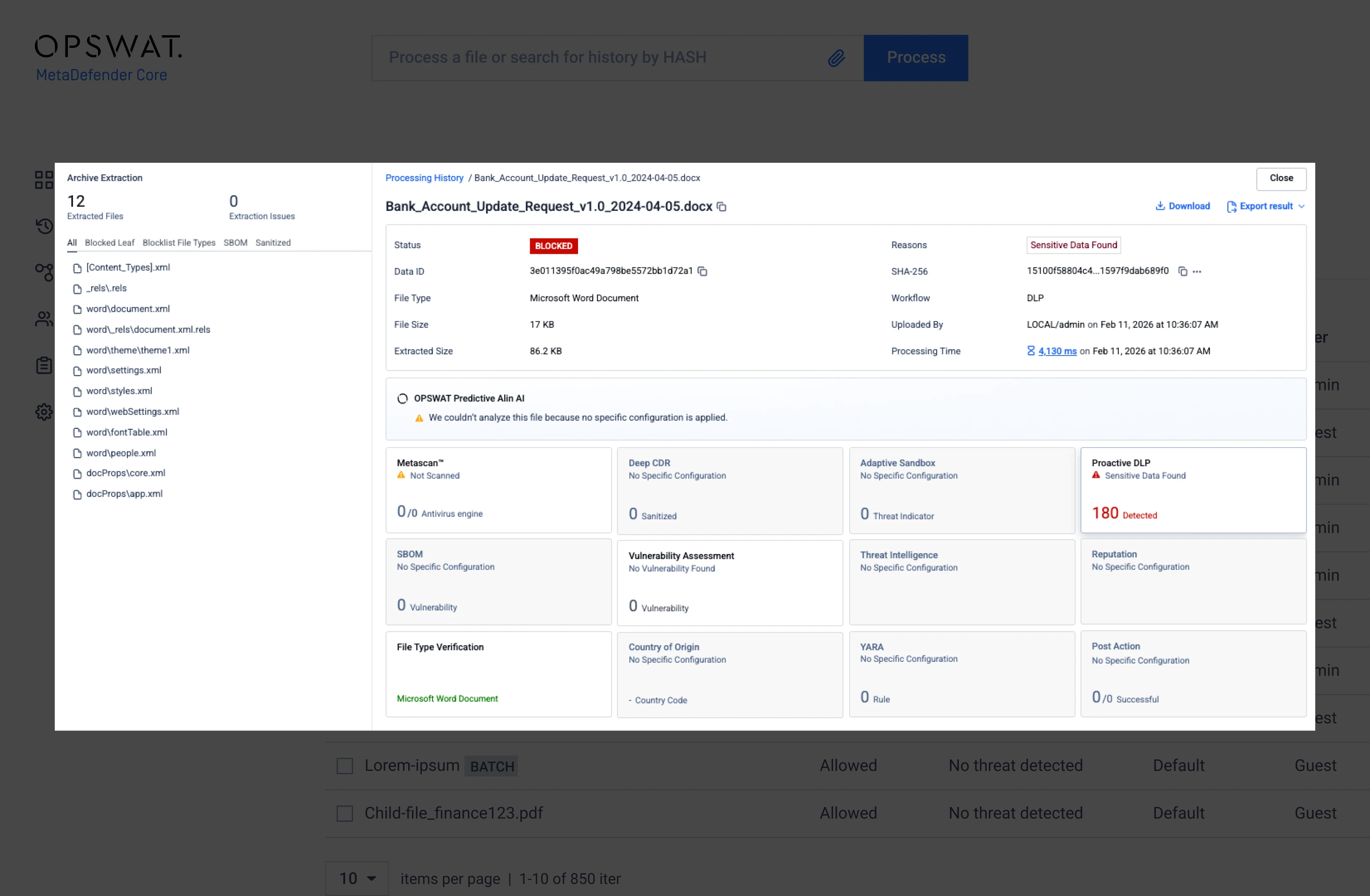

Proactive DLP os seus ficheiros, detetando, classificando e protegendo dados confidenciais antes que eles saiam da sua organização ou cheguem a utilizadores externos.

Bloquear. Redigir. Anonimizar.

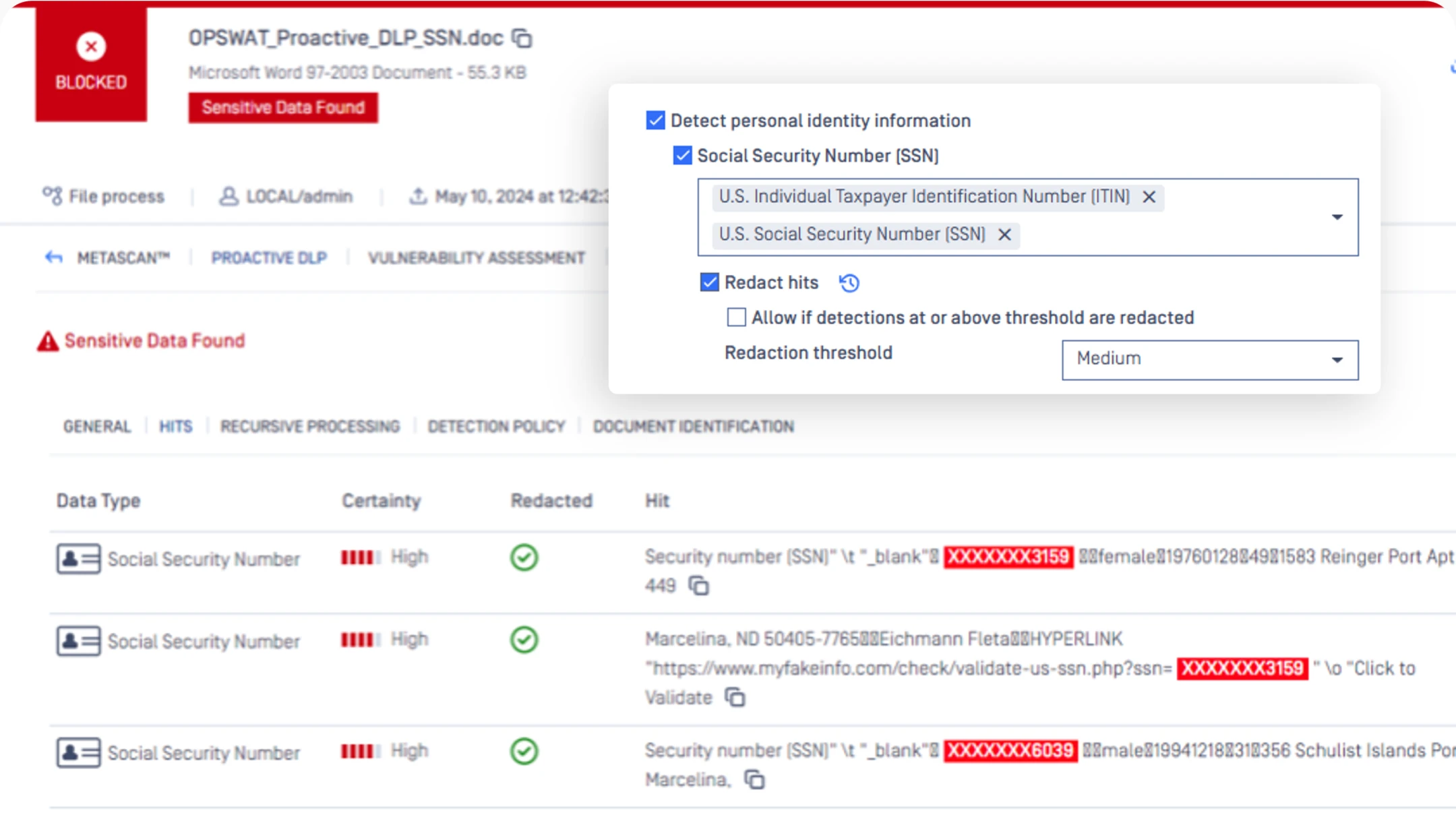

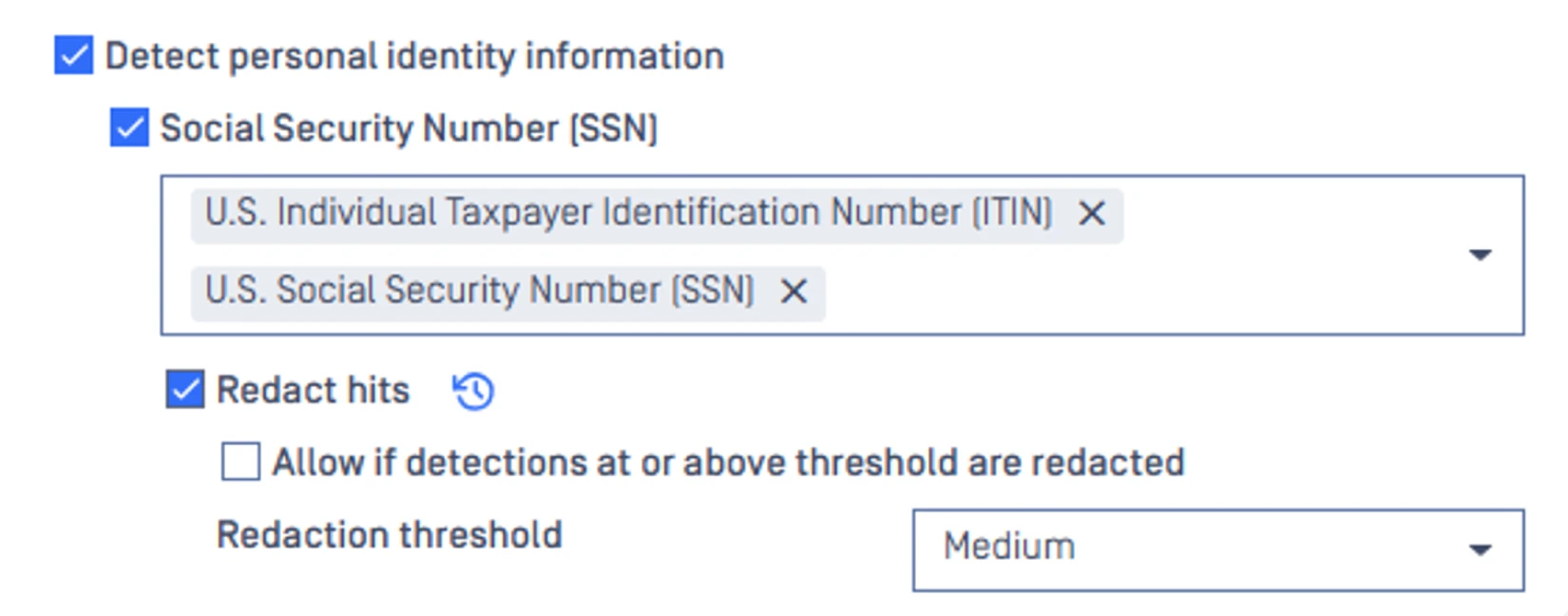

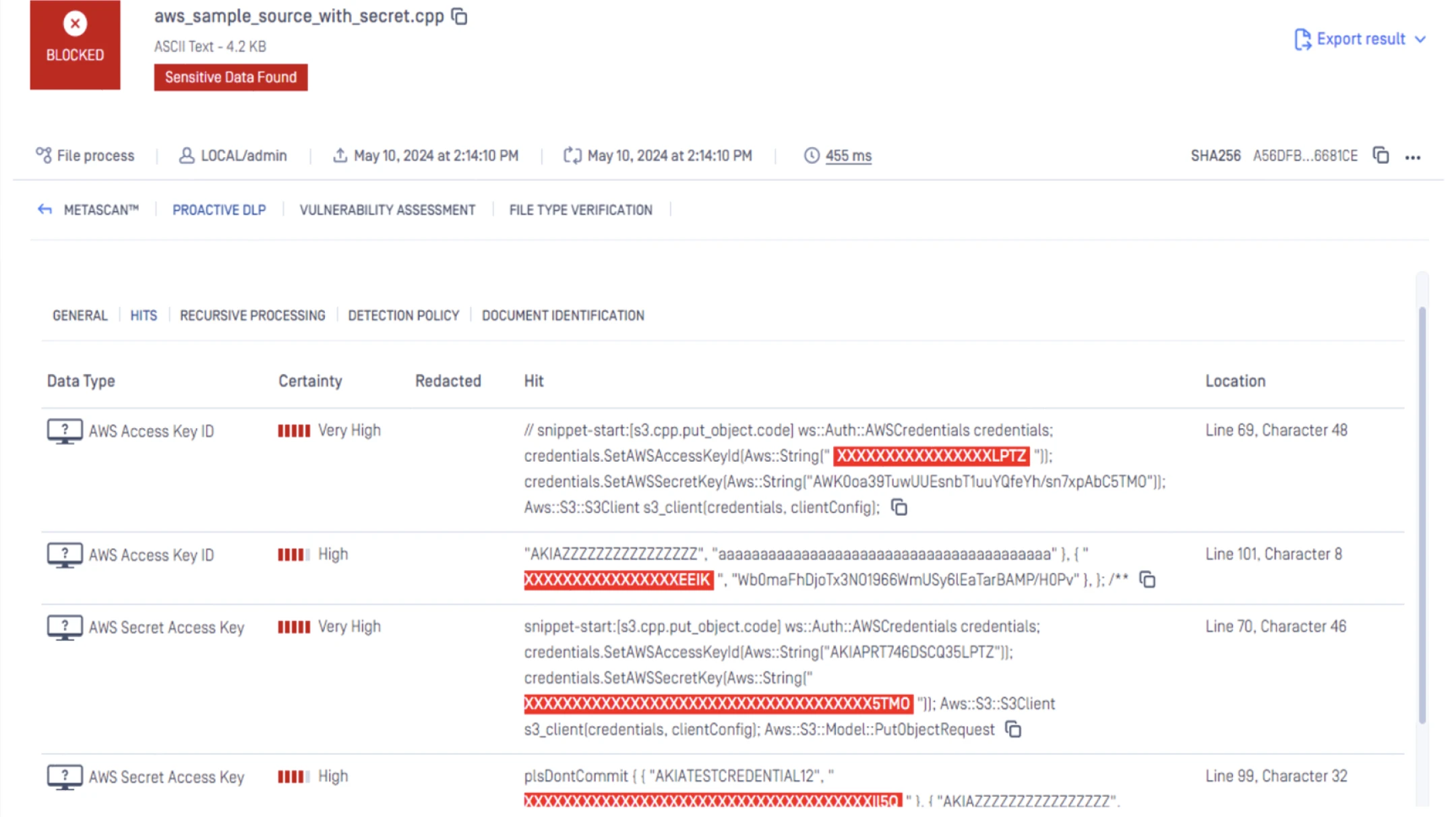

Detecção de dados confidenciais com tecnologia de IA

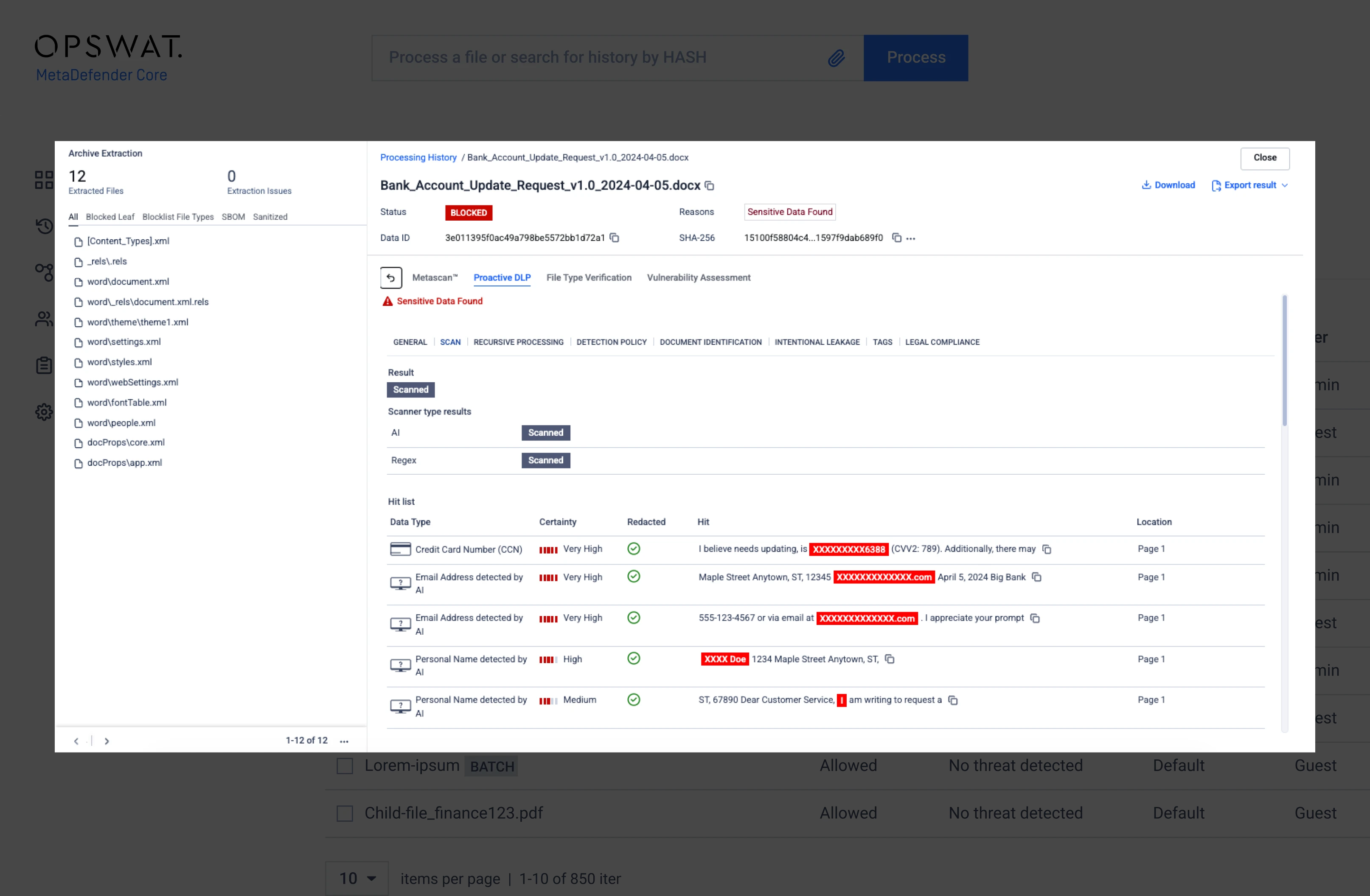

Utilização de OCR e NER para identificar PII, PHI, credenciais, dados financeiros, segredos e conteúdo impróprio em mais de 125 tipos de ficheiros, incluindo texto, imagens e documentos incorporados, com alta precisão de deteção.

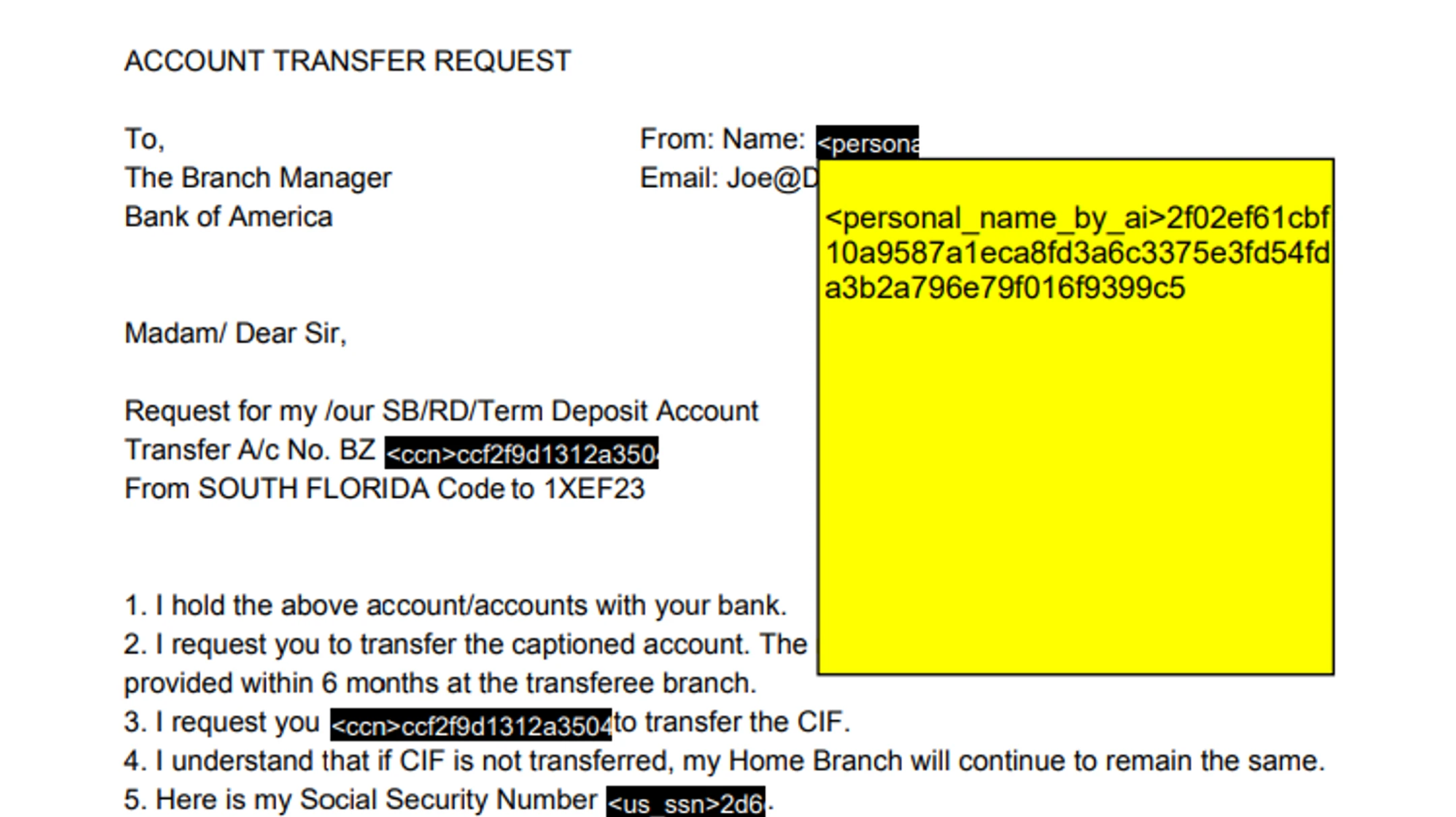

Aplicação de políticas baseadas em conteúdo

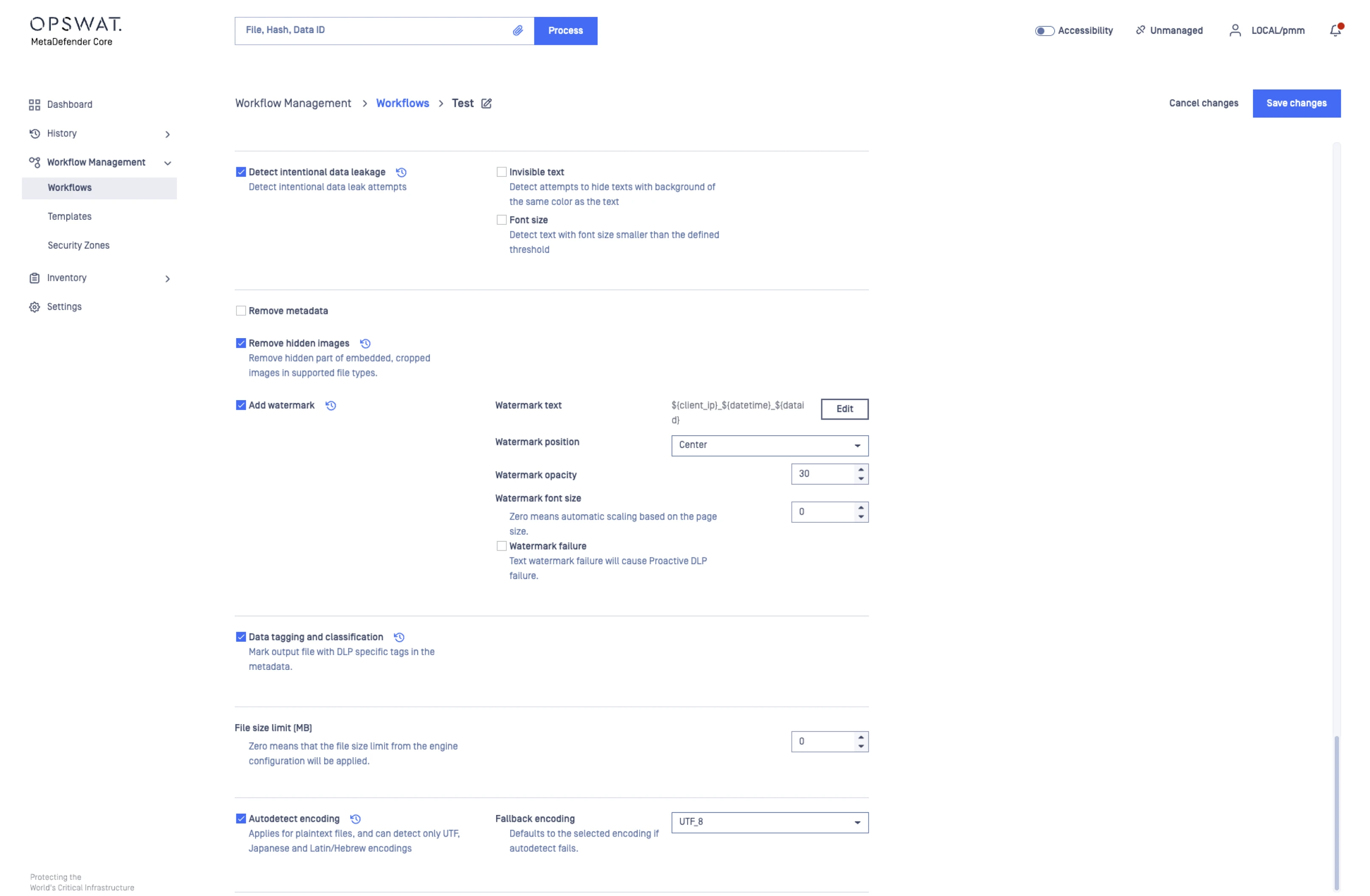

Aplica automaticamente políticas baseadas em conteúdo, bloqueando ou permitindo ficheiros com base na sensibilidade, aplicando redação, substituição, remoção de metadados, marcação ou marca d'água para apoiar o compartilhamento seguro e compatível de dados.

Alinhamento com a conformidade regulamentar

Detecta e bloqueia tipos de dados regulamentados, incluindo PII, PHI e informações financeiras, com políticas personalizáveis que ajudam as organizações a se alinharem com os requisitos PCI-DSS, HIPAA e GDPR.

Integração com o ecossistema de segurança de várias camadas da

Funciona com OPSWAT , como Metascan™ Multiscanning, Deep CDR™ Technology e Adaptive Sandbox oferecer proteção abrangente e profunda contra violações de dados e ameaças cibernéticas avançadas.

Veja como Proactive DLP os seus dados

Entenda como Proactive DLP as suas trocas de ficheiros, detetando riscos e prevenindo a perda de dados antes que ela ocorra.

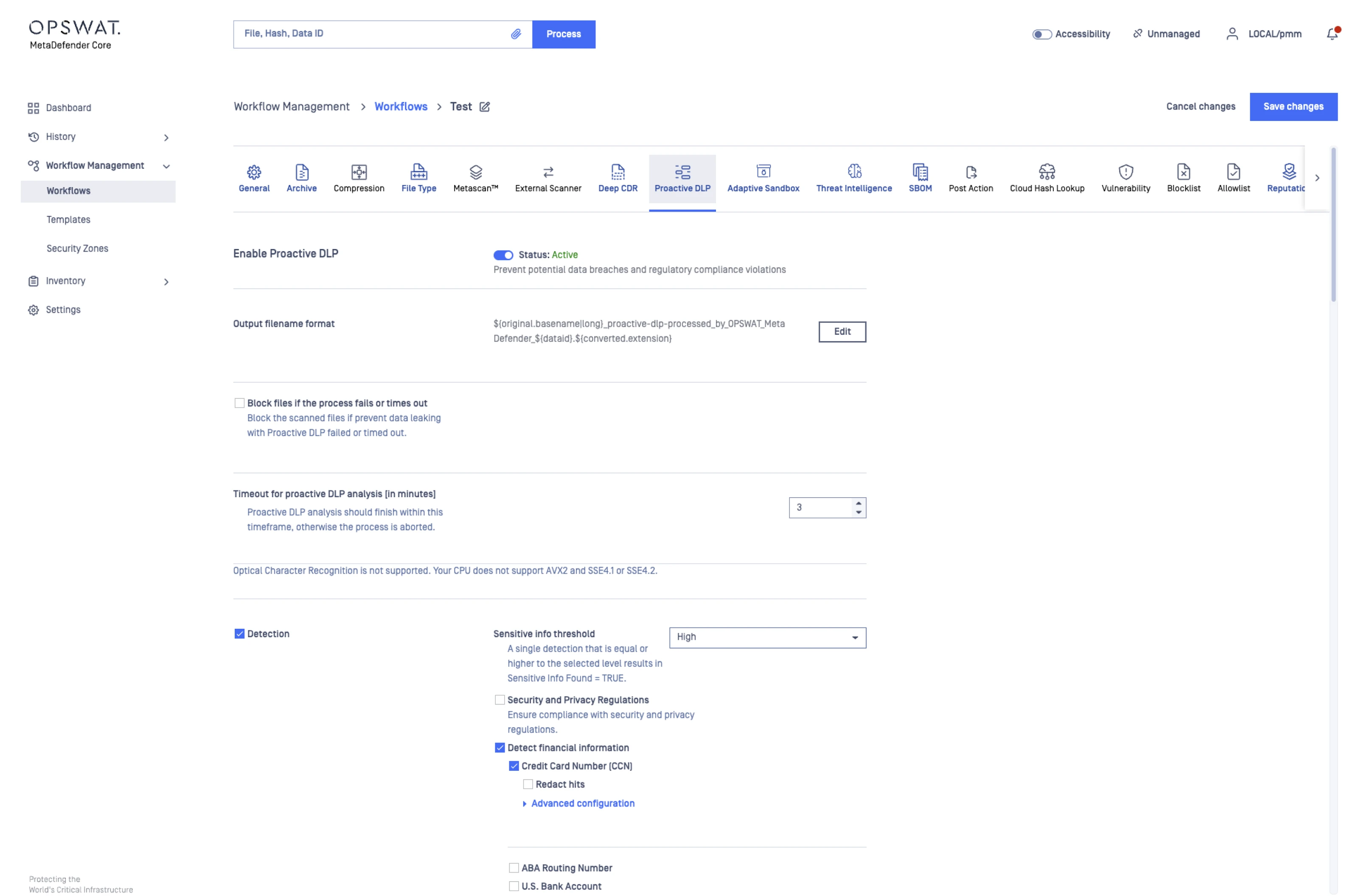

Permite a proteção de dados com tecnologia de IA para detetar e proteger dados confidenciais em vários tipos de ficheiros.

Redija facilmente dados confidenciais, incluindo informações financeiras, identidade pessoal, informações de rede e dispositivo, segredos, regex e metadados.

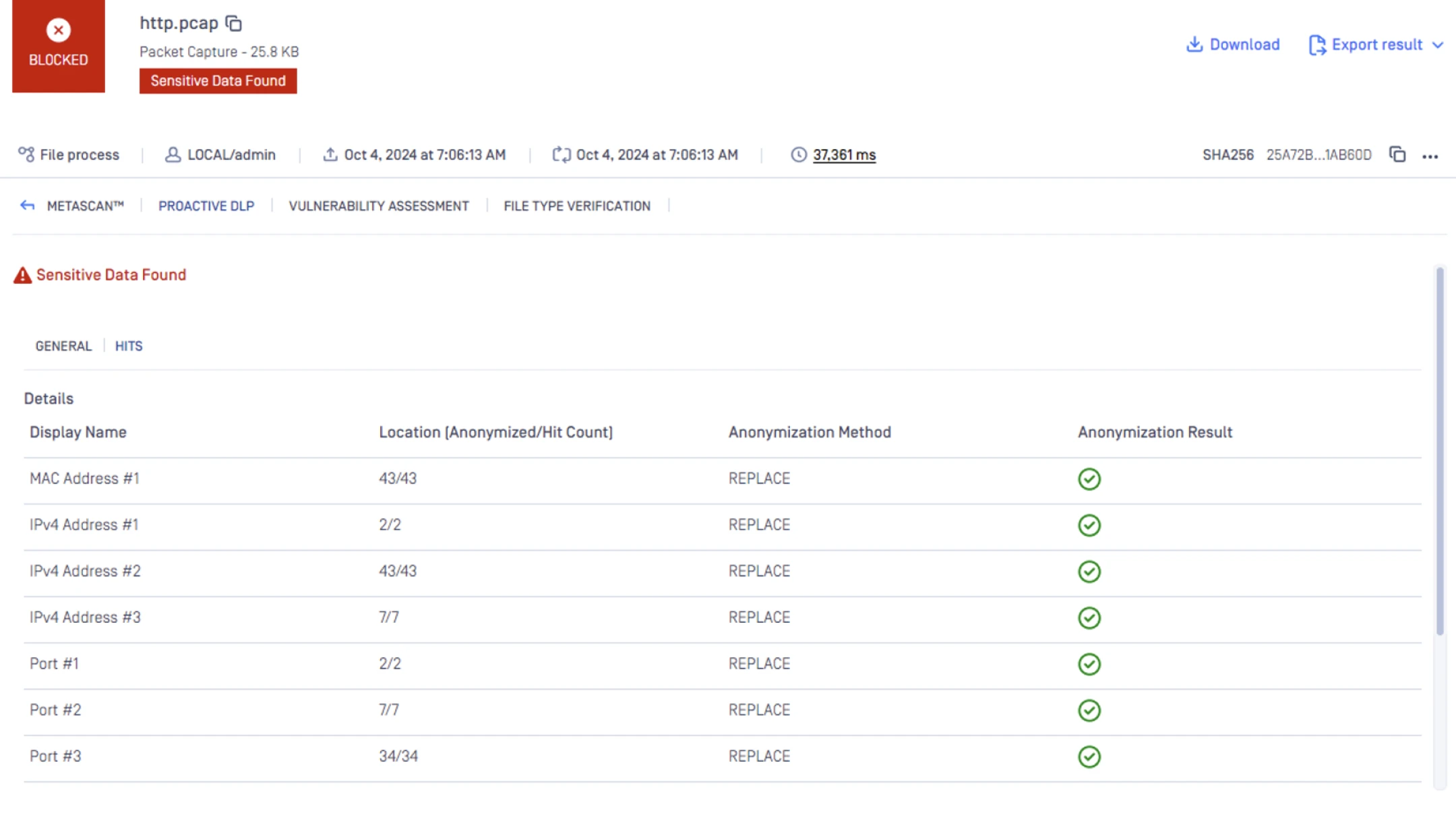

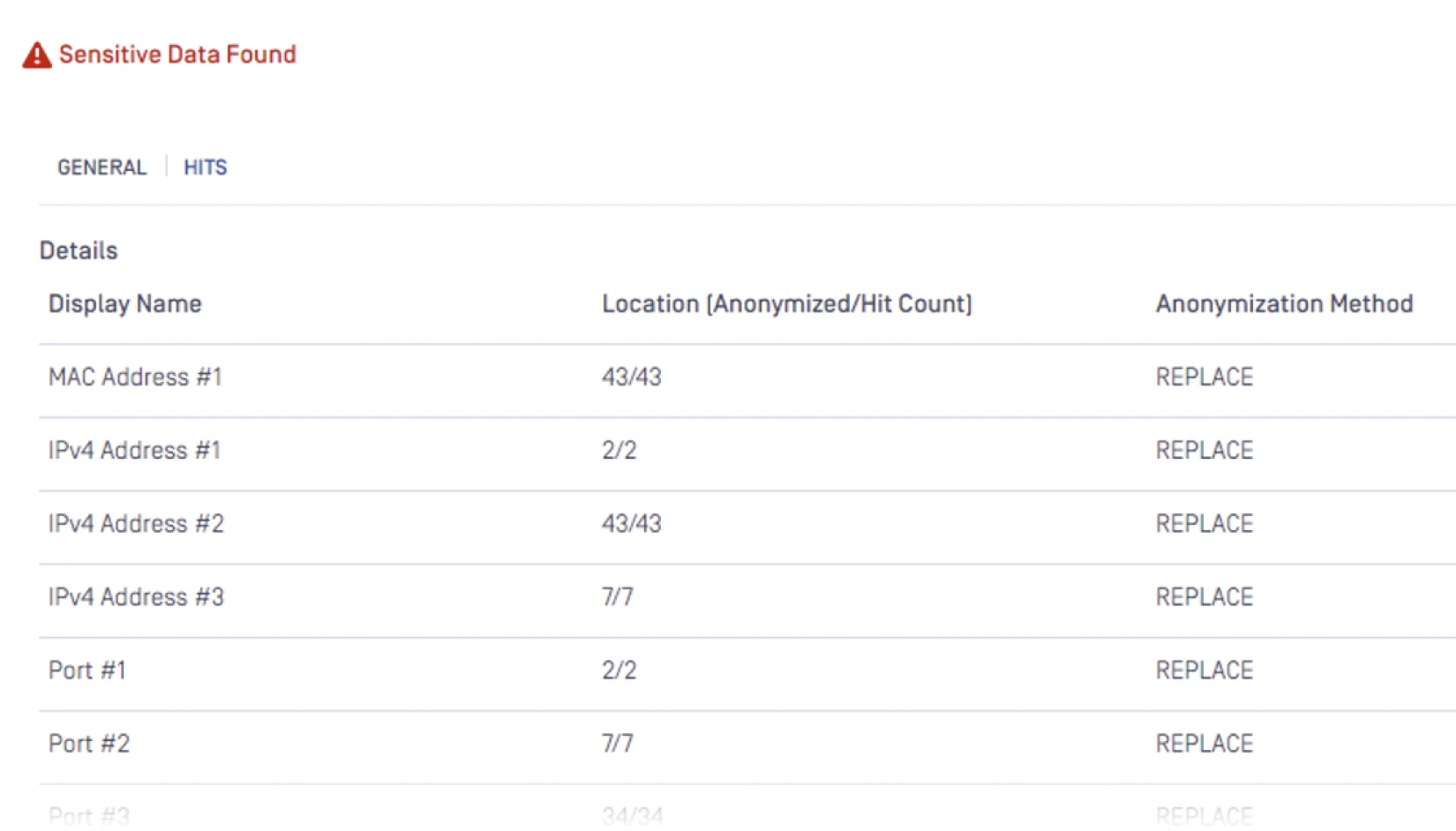

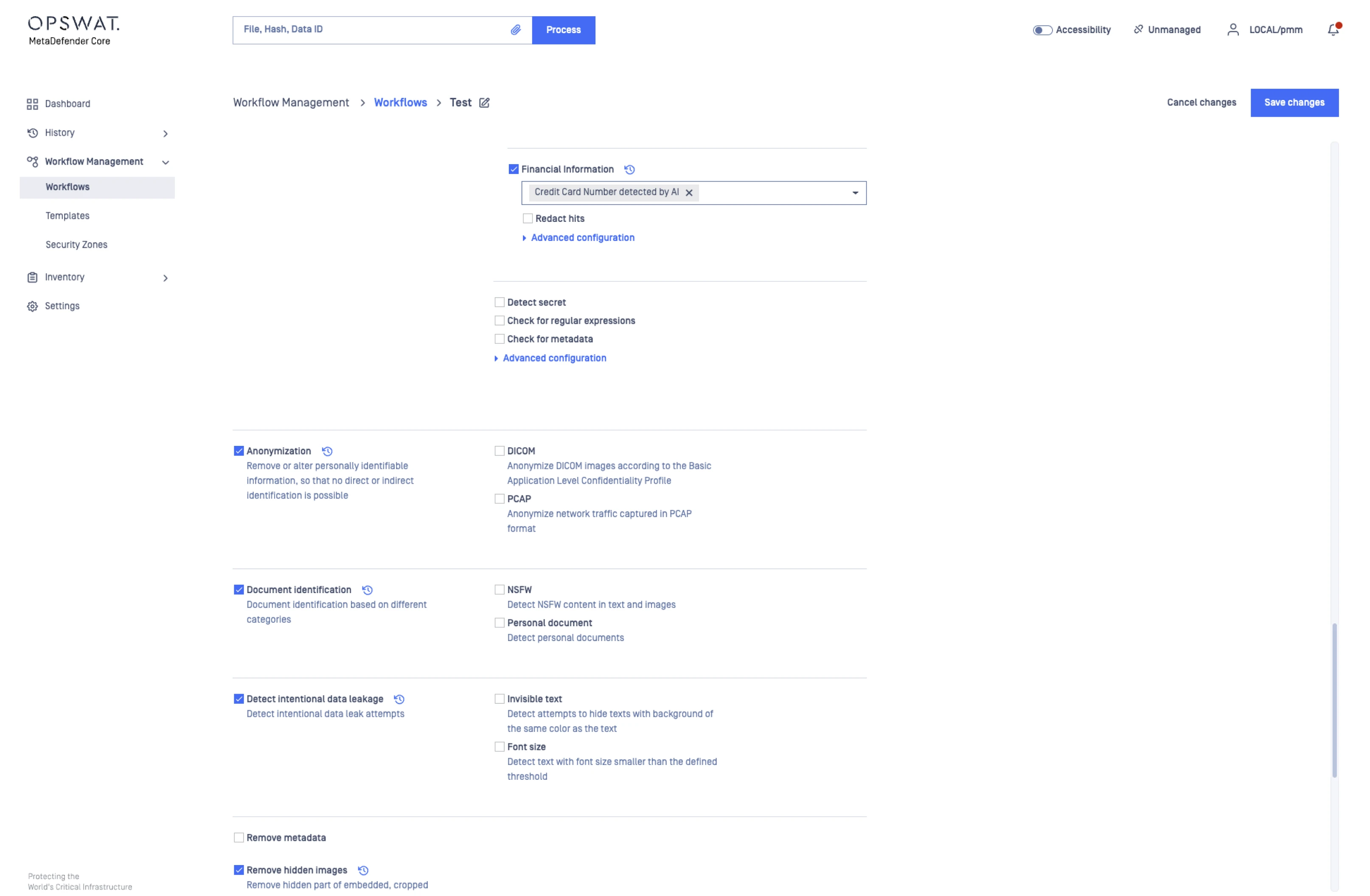

Suporte à anonimização em diversos tipos de ficheiros, como DICOM e PCAP, para evitar fugas de dados intencionais ou acidentais.

Aplica marcação e classificação aos ficheiros de saída, remove imagens incorporadas ou recortadas e deteta automaticamente várias codificações.

Identifica e categoriza automaticamente dados confidenciais, atribuindo veredictos claros, como «Infectado» ou «Suspeito», para uma resposta mais rápida.

Fornece resultados de análise baseados em IA que avaliam tipos de dados confidenciais predefinidos e atribuem níveis de certeza para identificar informações altamente críticas.

Proteção abrangente

para todos os tipos de dados confidenciais

Proactive DLP , classifica, redige e torna anónimas as informações confidenciais em conteúdos estruturados e não estruturados, evitando fugas e apoiando a conformidade em grande escala.

PI (Informações Pessoais)

As informações pessoais incluem nomes, endereços, detalhes de contacto e outros identificadores frequentemente partilhados nos fluxos de trabalho diários. Como esses dados costumam estar espalhados por documentos e comunicações, eles se tornam um ponto comum de exposição acidental. Proactive DLP ficheiros em tempo real para sinalizar informações pessoais, aplicando redação ou anonimização para garantir que dados pessoais não regulamentados, mas confidenciais, não possam vazar interna ou externamente.

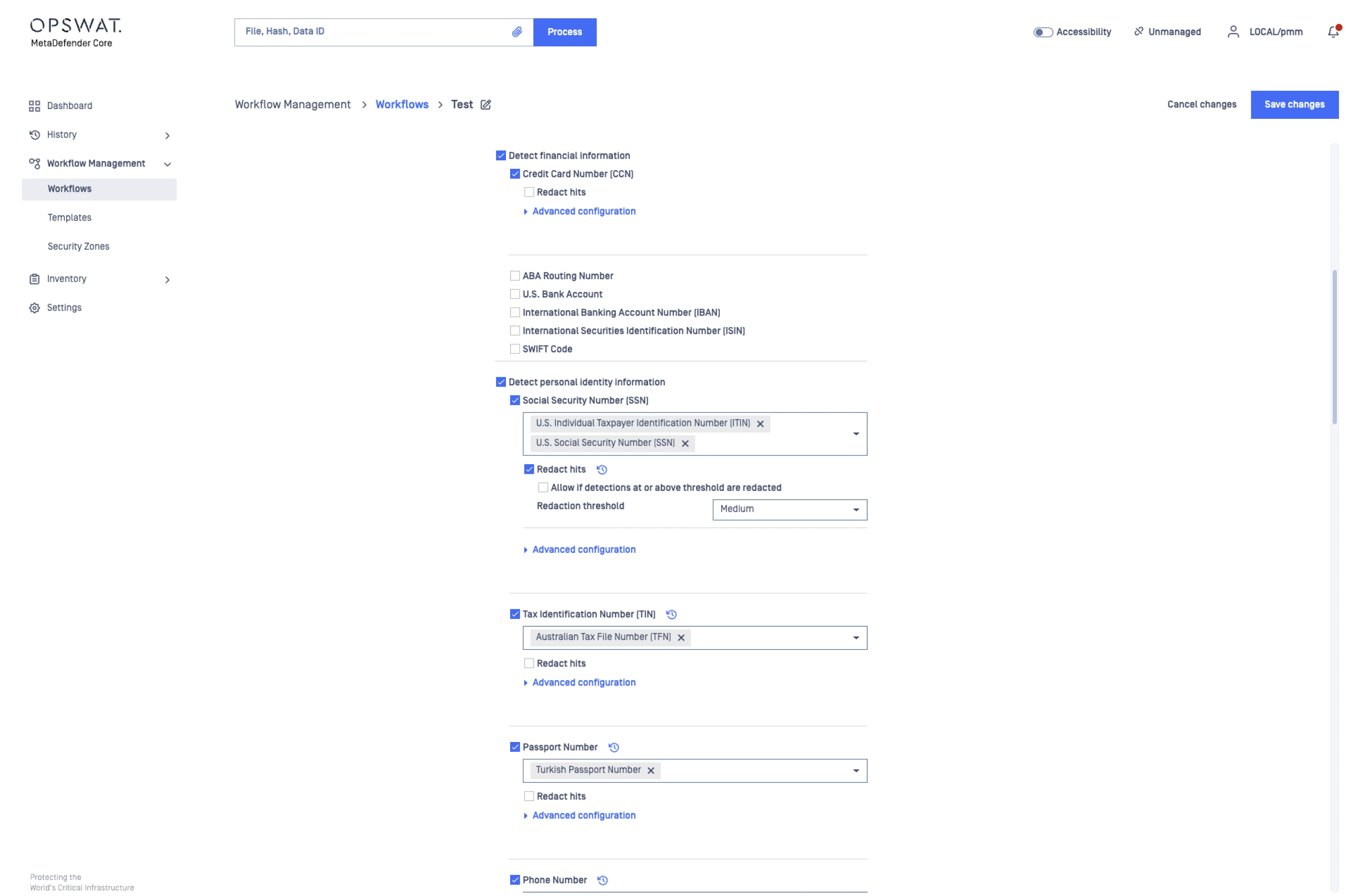

PII (Informações Pessoais Identificáveis)

As PII incluem números de segurança social, detalhes de passaporte e carta de condução, datas de nascimento e outros dados específicos de identidade que os atacantes podem explorar para fraude ou falsificação de identidade. A sua elevada sensibilidade torna-as um alvo prioritário durante violações. Proactive DLP padrões de PII em mais de 125 tipos de ficheiros, redige ou mascara as informações e aplica políticas que impedem os funcionários de partilhar dados regulamentados, suportando GDPR, NIST, PCI-DSS e outras estruturas de conformidade.

PHI (Informações de saúde protegidas)

As PHI abrangem registos médicos, relatórios laboratoriais, detalhes de seguros, ficheiros DICOM e quaisquer identificadores relacionados com a saúde regulamentados pela HIPAA. Como as PHI são altamente valiosas para fraudes de identidade e golpes de faturação médica, a sua exposição pode levar a severas penalidades financeiras e legais. Proactive DLP as PHI em textos e imagens, torna anónimos os campos confidenciais e garante que as organizações de saúde mantenham o tratamento de dados alinhado com a HIPAA em sistemas internos e trocas de dados externos.

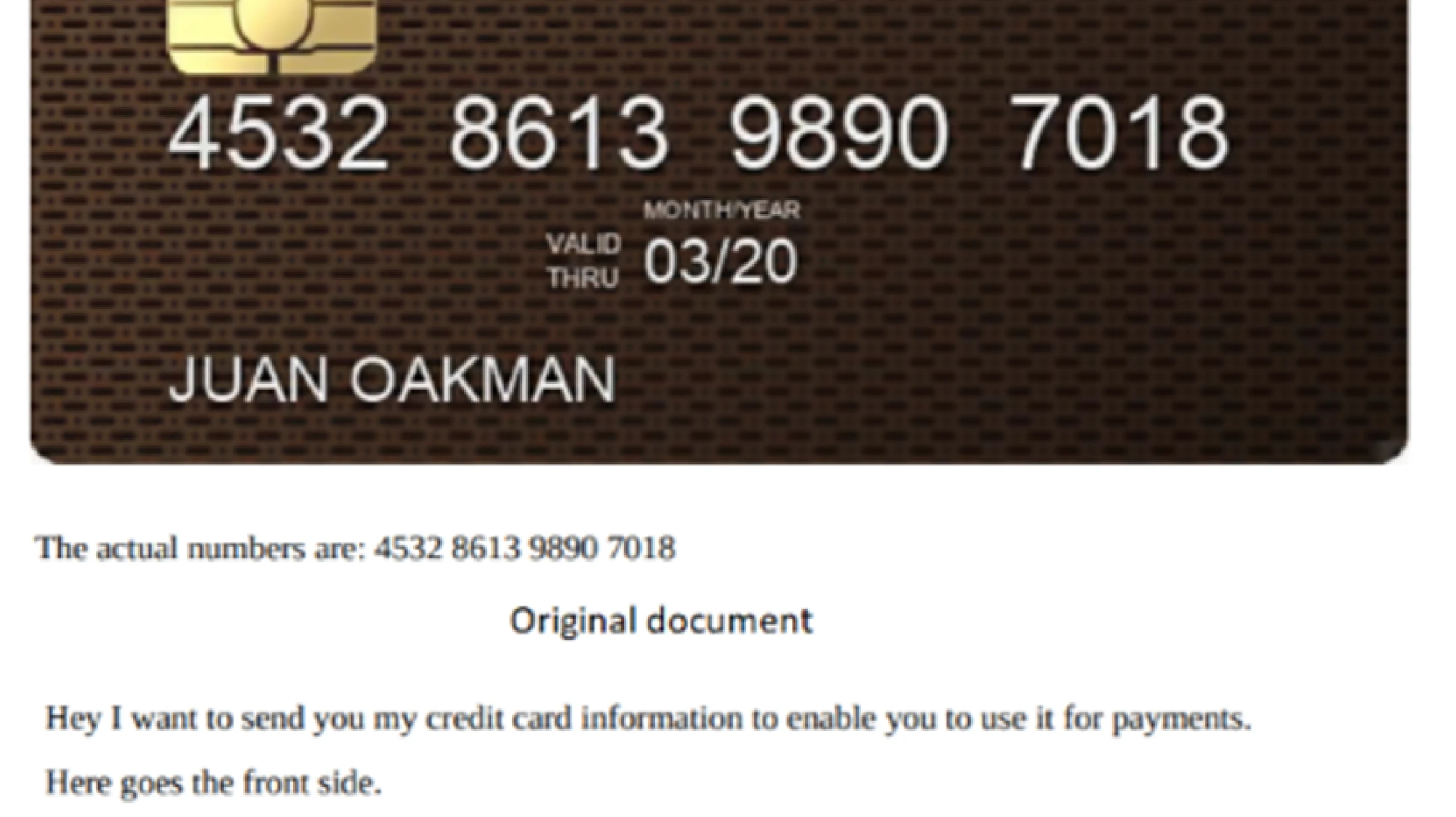

Financial Data

Os dados financeiros incluem números de cartões de crédito, detalhes de contas bancárias, registos de transações, informações sobre folhas de pagamento e documentos fiscais. Esses ativos são frequentemente alvo de fraudes, abuso interno e exploração. Proactive DLP documentos, folhas de cálculo, PDFs e imagens em busca de marcadores financeiros usando detecção baseada em padrões e IA. Ele pode ocultar valores confidenciais, aplicar políticas alinhadas com o PCI e bloquear o compartilhamento não autorizado, protegendo as organizações contra perdas financeiras e riscos de conformidade.

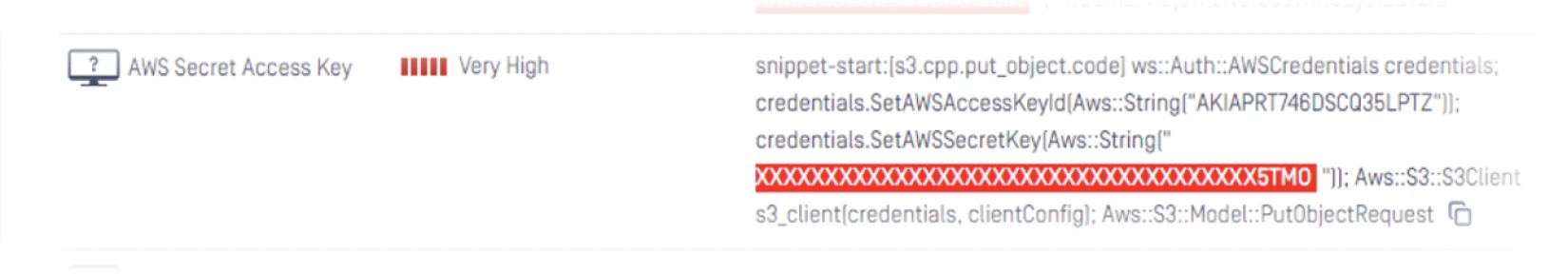

Segredos (credenciais e chaves)

Os segredos incluem API , palavras-passe, tokens de autenticação, chaves privadas e cadeias de configuração normalmente incorporadas em ficheiros de código, documentos e e-mails. Quando divulgados, podem fornecer acesso direto ao sistema aos invasores. Proactive DLP segredos usando correspondência de padrões avançada e aprendizagem automática, editando ou bloqueando automaticamente ficheiros que contêm credenciais expostas, ajudando a impedir o acesso não autorizado, a escalação de privilégios e o comprometimento da cadeia de abastecimento.

- MetaDefender Plataforma

- MetaDefender Plataforma

- MetaDefender Plataforma

- MetaDefender Plataforma

- MetaDefender Plataforma

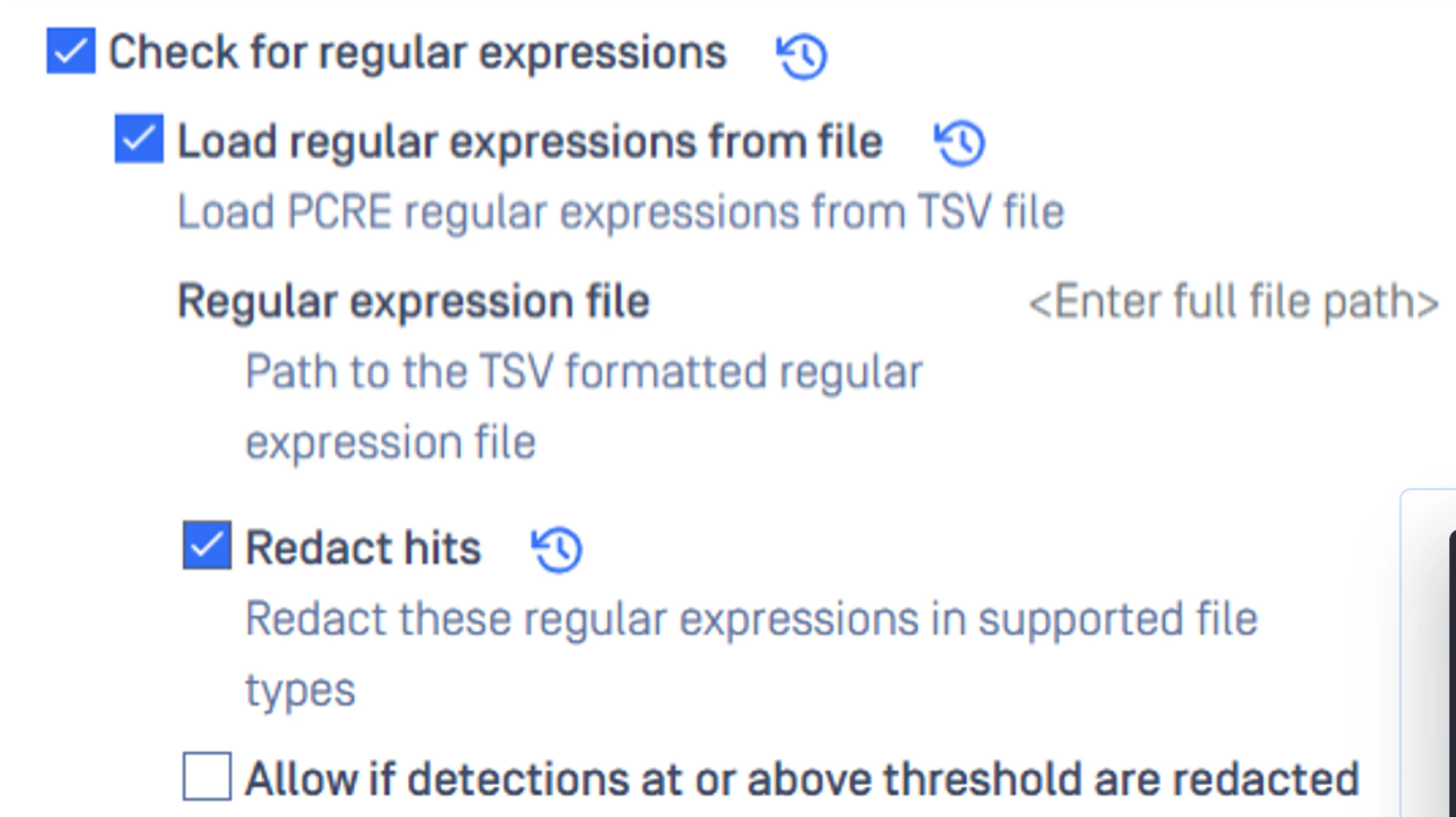

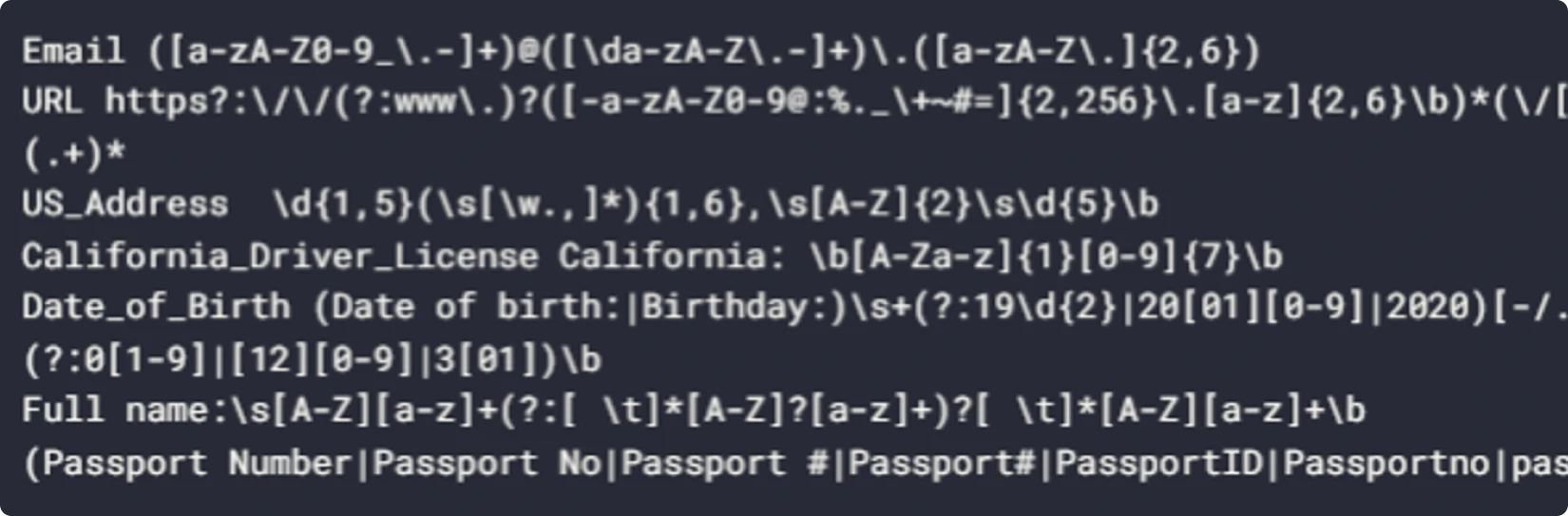

Correspondências de padrões baseadas em RegEx

A deteção baseada em RegEx abrange qualquer padrão confidencial personalizado, como IDs de clientes, códigos de projetos internos, números de contratos, identificadores proprietários ou formatos específicos do setor. Esses valores muitas vezes vazam involuntariamente por meio de documentos ou relatórios partilhados. Proactive DLP regras de padrão granulares, aplicando redação ou bloqueio com base nas políticas organizacionais. Essa flexibilidade permite que as empresas protejam dados comerciais exclusivos que as soluções tradicionais de DLP muitas vezes ignoram.

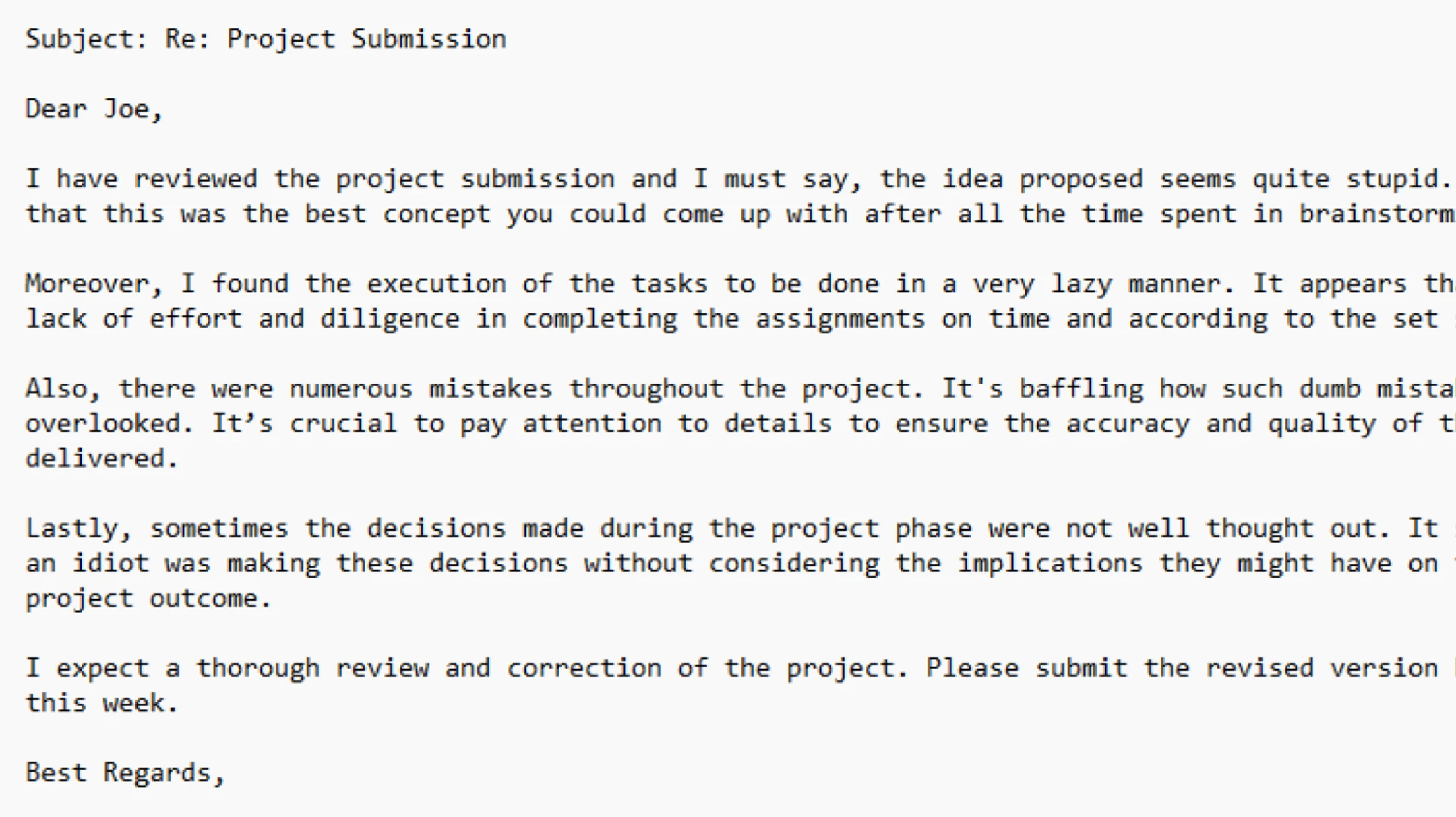

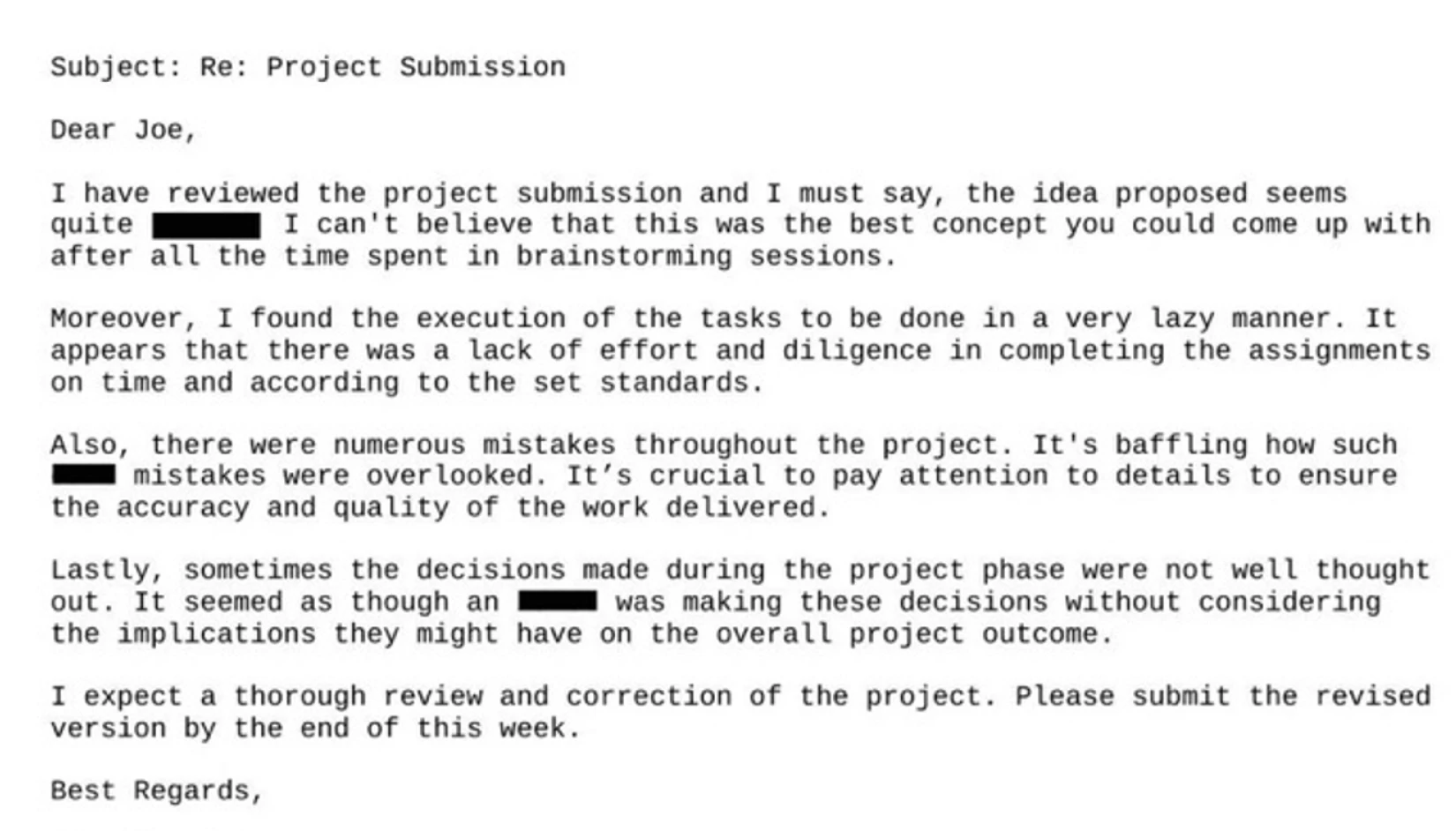

Conteúdo e imagens impróprios para o trabalho

O conteúdo impróprio para o trabalho inclui imagens e textos inadequados, ofensivos, sexuais ou prejudiciais que podem contribuir para ambientes de trabalho hostis ou responsabilidade legal. Esse conteúdo pode aparecer deliberadamente, acidentalmente ou incorporado em ficheiros carregados pelo utilizador. Proactive DLP modelos de visão e linguagem baseados em IA para detetar conteúdo impróprio para o trabalho em fotos, capturas de ecrã, documentos e arquivos, sinalizando ou bloqueando materiais para manter a conformidade, os padrões corporativos e a integridade profissional.

Informações sobre a rede e os dispositivos

Identificadores de rede e dispositivos (como endereços IP, endereços MAC, nomes de host, registos do sistema e capturas PCAP) podem revelar layouts de infraestrutura ou configurações internas. A exposição desses detalhes permite reconhecimento e ataques direcionados. Proactive DLP metadados de rede e informações de dispositivos em registos estruturados e tipos de ficheiros complexos, incluindo ficheiros PCAP e CSV, e então edita ou torna anónimos valores confidenciais para impedir o vazamento externo de informações operacionais.

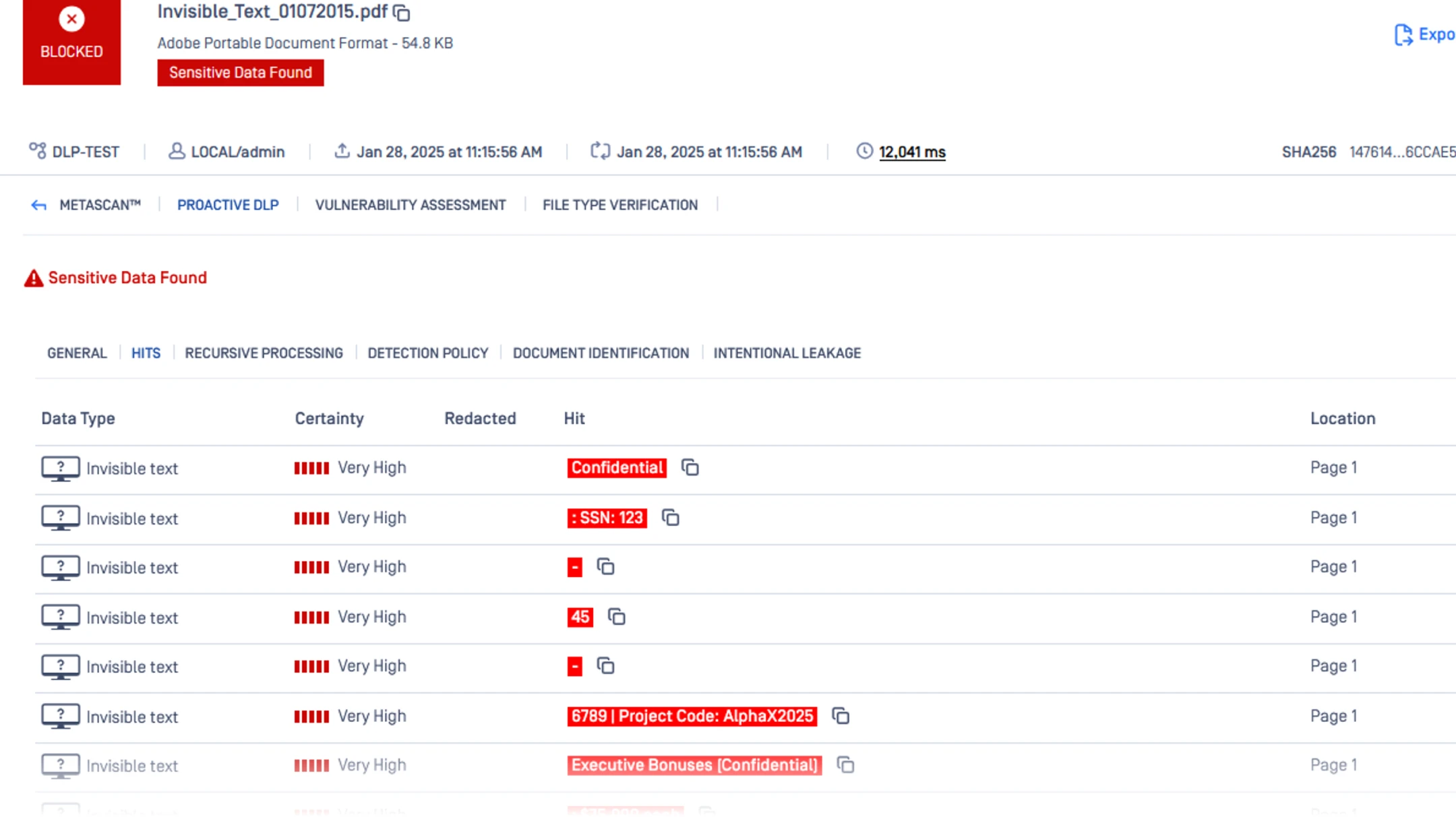

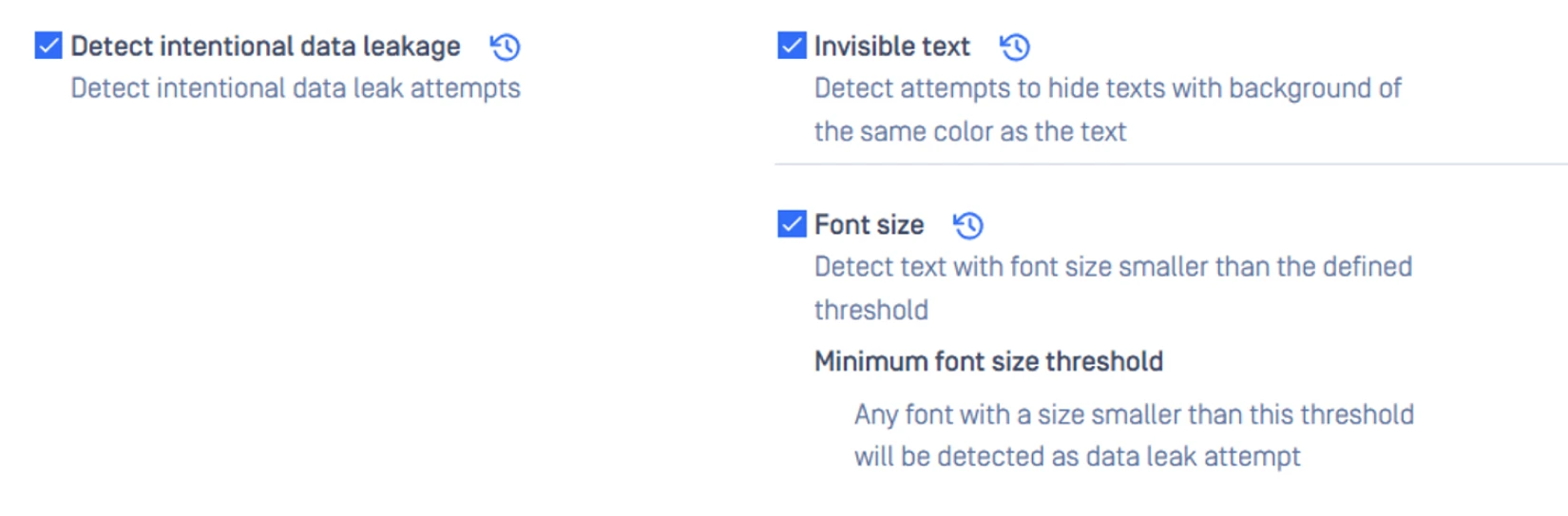

Indicadores de fuga intencional de dados

Vazamentos intencionais de dados podem envolver o compartilhamento deliberado de ficheiros confidenciais, tentativas de exfiltração usando conteúdo disfarçado ou manipulação de documentos para contornar os controlos de segurança. Esses cenários de alto risco podem causar danos graves se não forem interceptados. Proactive DLP o comportamento, o conteúdo dos ficheiros e as violações de políticas para identificar padrões suspeitos, aplicar a redação ou o bloqueio automatizado e impedir transferências de ficheiros maliciosas ou que violam as políticas antes que os dados saiam da organização.

- MetaDefender Plataforma

- MetaDefender Plataforma

- MetaDefender Platform

- MetaDefender Plataforma

Implementar em qualquer lugar, integrar em qualquer lugar

No local

Mantenha controlo total sobre políticas, motores e desempenho no seu próprio ambiente.

Anteparo de ar

Aplique políticas de DLP com segurança em ambientes totalmente isolados, sem exposição à rede externa.

Cloud

Ofereça proteção escalável com disponibilidade contínua e sobrecarga operacional mínima.