Tecnologia Deep CDR™

Regeneração de ficheiros que protege contra malware evasivo e explorações de dia zero

As soluções antivírus tradicionais não detectam ameaças desconhecidas. A tecnologia Deep CDR™ elimina-as completamente. Cada ficheiro é desativado e regenerado, garantindo que apenas conteúdo seguro, limpo e utilizável chega aos seus sistemas.

Processa ficheiros em milissegundos

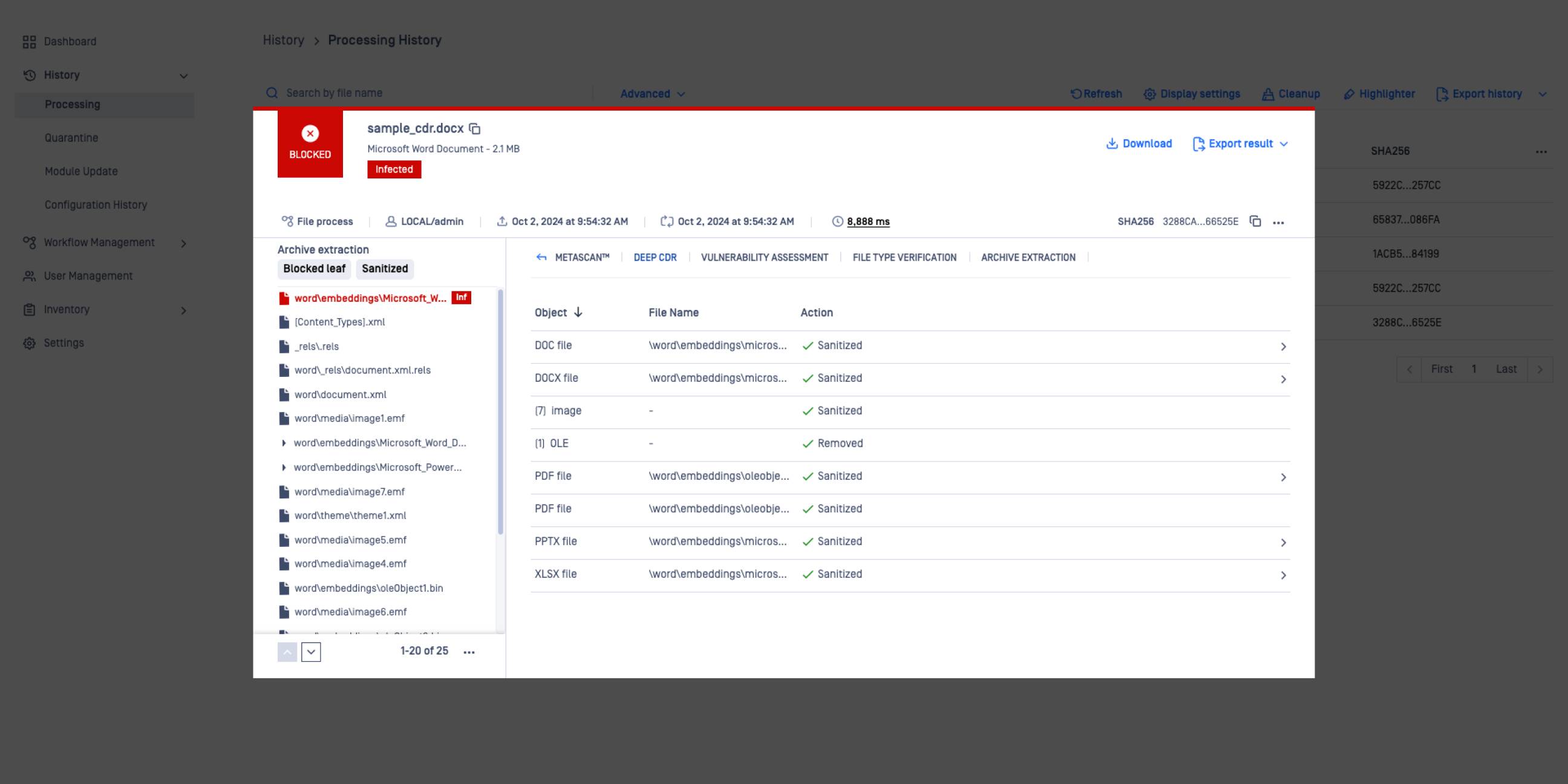

Suporta objectos incorporados

Higieniza mais de 200 tipos de ficheiros

200+ Opções de conversão de ficheiros

Varredura recursiva de arquivos

Políticas de segurança personalizadas

Eis porque a tecnologia Deep CDR™ é importante

Proteção insuficiente

As soluções anti-malware baseadas em IA e heurística não desarmam todas as ameaças baseadas em ficheiros.

Ameaças não detectadas

As ameaças de dia zero, os ataques direcionados e o malware evasivo podem não ser detectados pelos motores antivírus.

Tácticas evasivas de malware

O malware evasivo evita a deteção utilizando técnicas de ofuscação como a esteganografia para entregar cargas úteis comprimidas, arquivadas ou encriptadas.

Limitações de macros e scripts

As proibições definitivas de macros em documentos do Office e de JavaScript em PDFs são difíceis de aplicar e podem limitar funcionalidades vitais.

Digitalização incompleta de arquivos

As soluções CDR tradicionais são incapazes de analisar recursivamente arquivos e ficheiros zip.

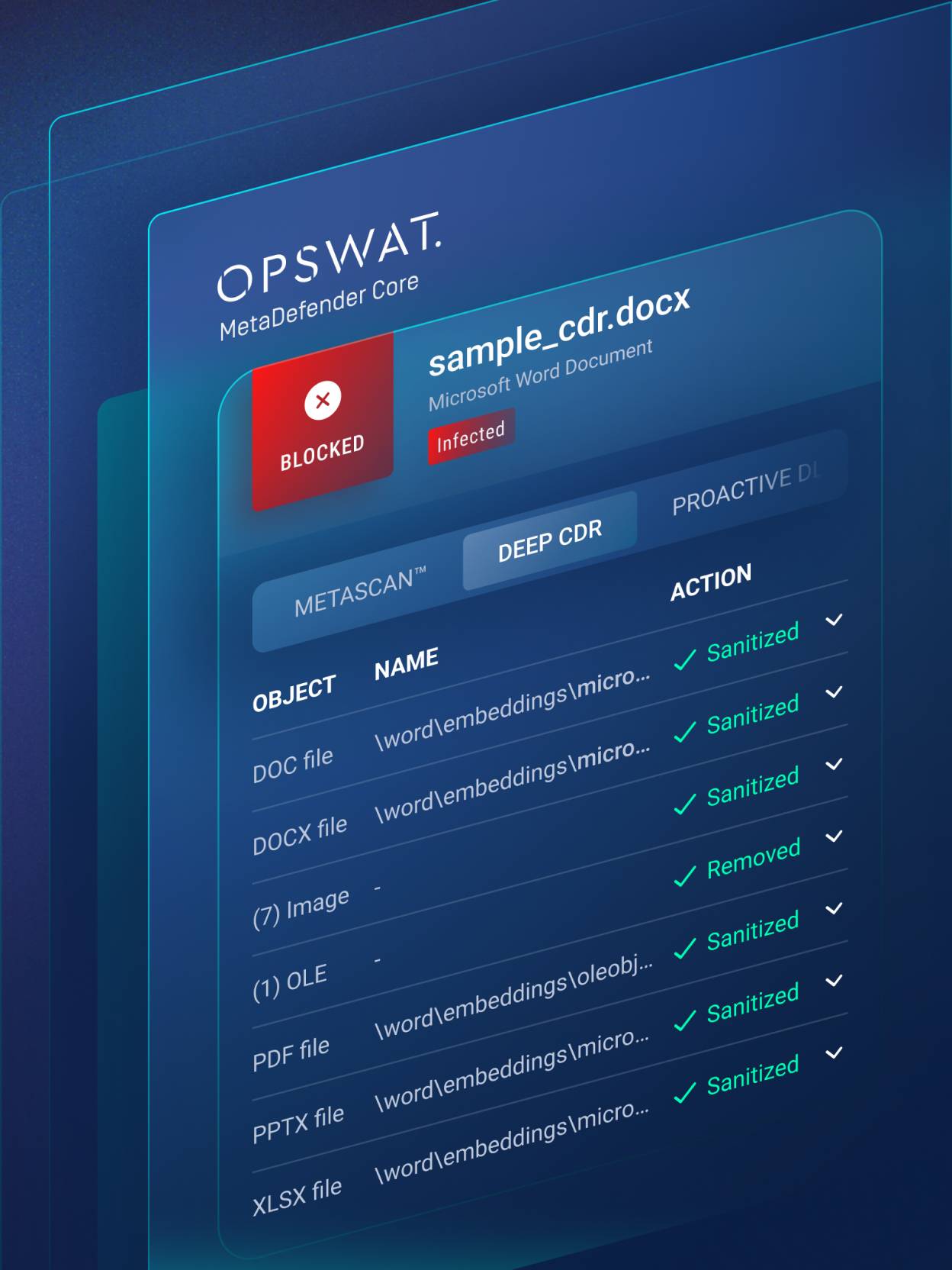

Como funciona

Ao concentrar-se na prevenção, em vez de apenas na deteção, a tecnologia Deep CDR™ melhora as defesas antimalware, protegendo as organizações contra ataques baseados em ficheiros, incluindo ameaças direcionadas. Ela neutraliza objetos potencialmente prejudiciais em ficheiros que atravessam o tráfego de rede, e-mails, uploads, downloads e mídias portáteis antes que eles cheguem à sua rede.

Core Benefícios

Abrangente

Proteção contra código fora da política ou potencialmente malicioso, com suporte para uma vasta gama de objectos para além das macros.

Poderoso

Suficiente para derrotar técnicas de ofuscação, incluindo a esteganografia, removendo potenciais ameaças.

Fiável

Remoção de ameaças para ficheiros complexos que mantém a usabilidade do ficheiro

Flexível

A configuração permite a inclusão na lista de permissões, a remoção ou o exame de conteúdo ativo, como macros ou URLs.

Em profundidade

Comunicação de componentes higienizados e dados forenses para análise de malware.

Eficiente

O suficiente para desarmar e regenerar ficheiros novos e utilizáveis em milissegundos.

Ver em ação

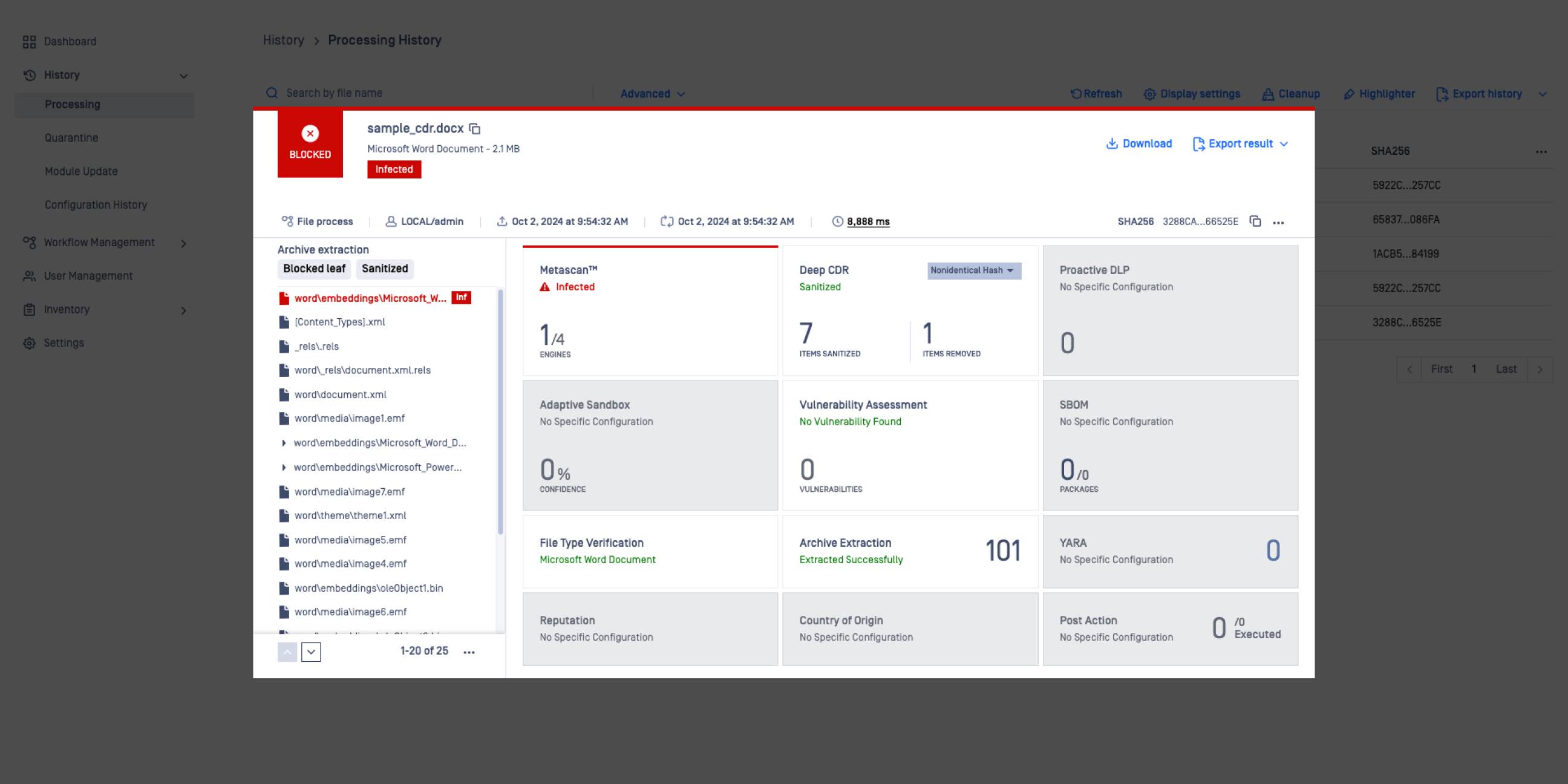

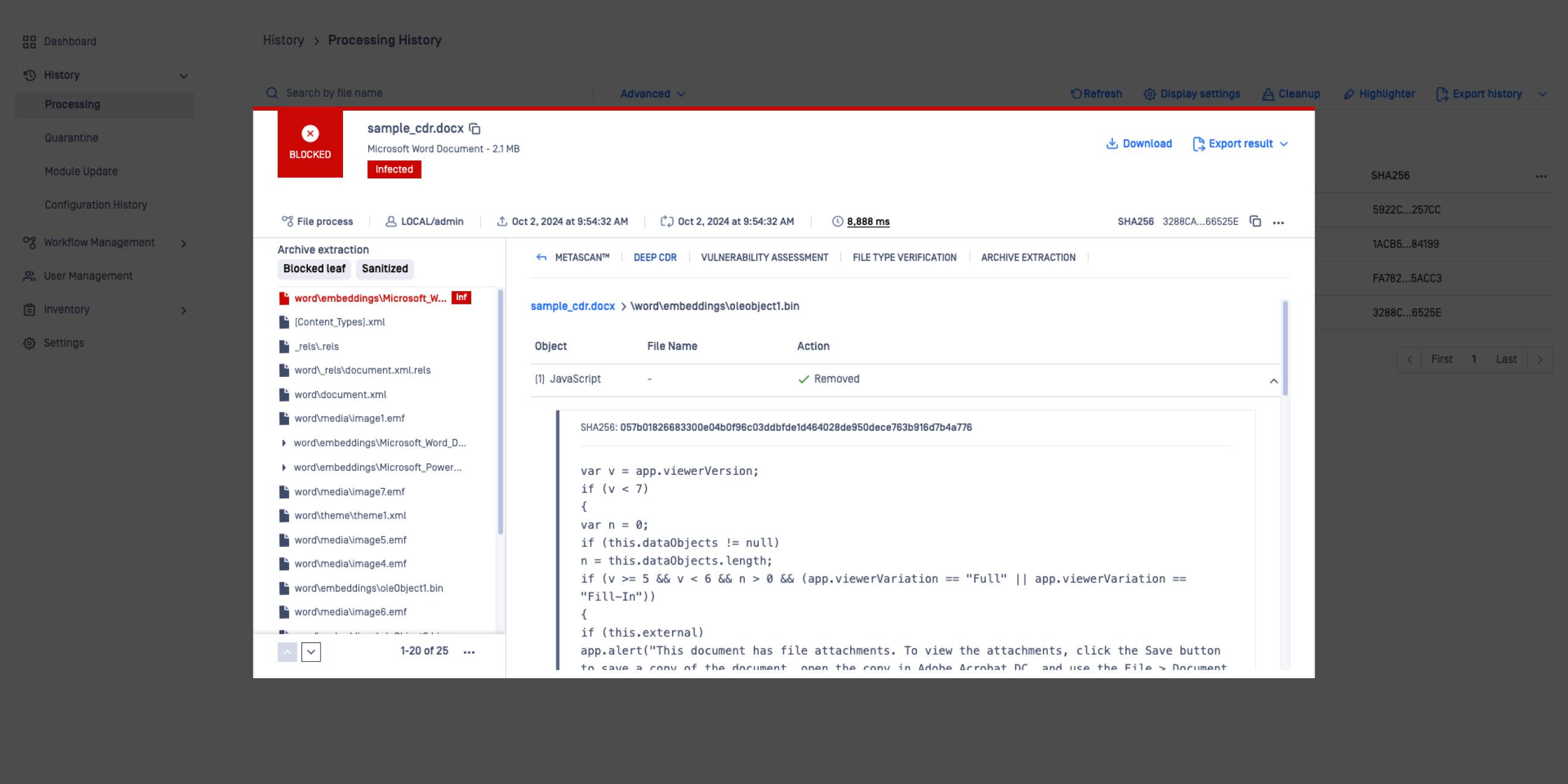

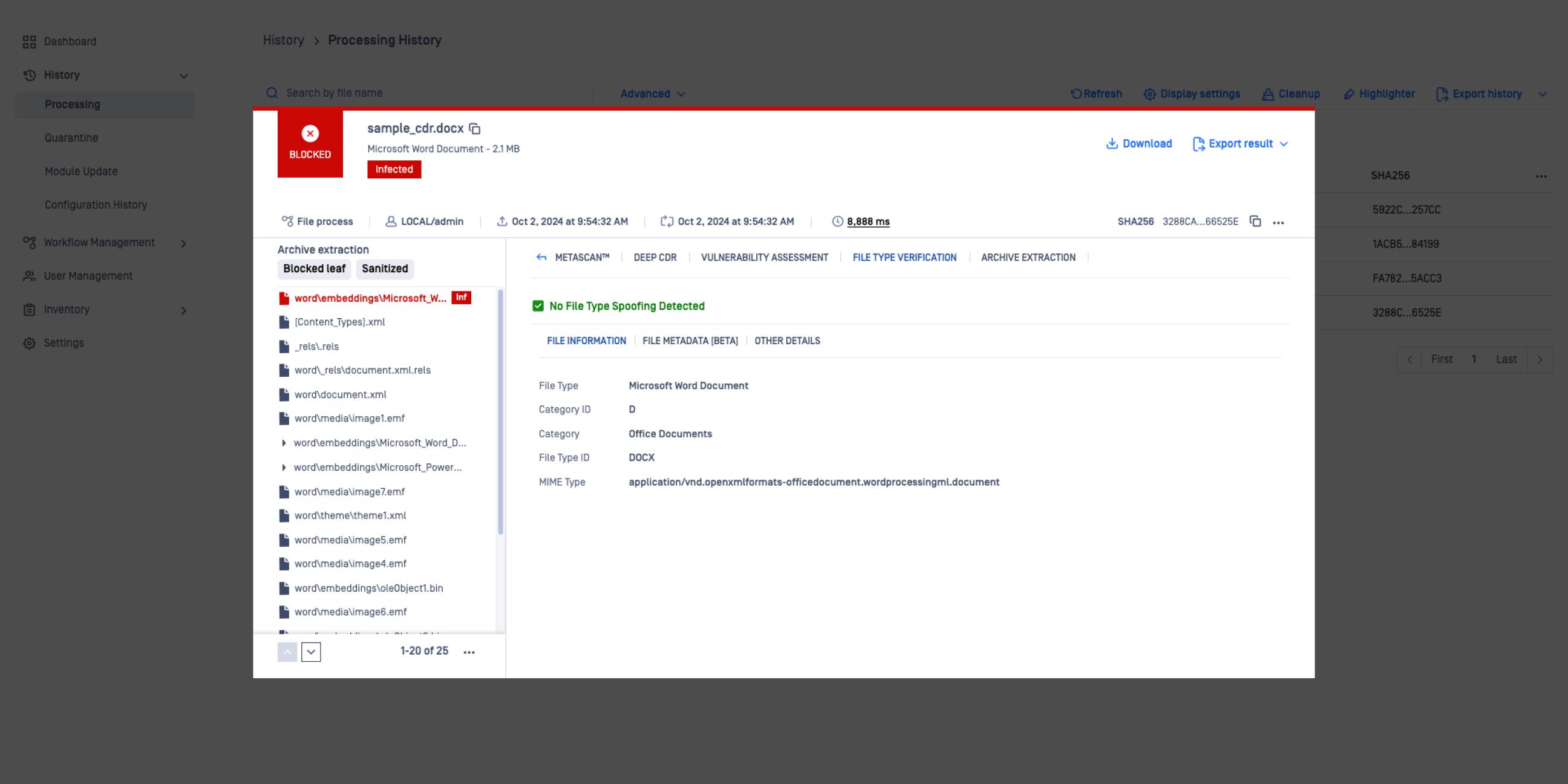

Eliminar eficazmente os ataques de dia zero direcionados, baseando-se na prevenção e não na deteção

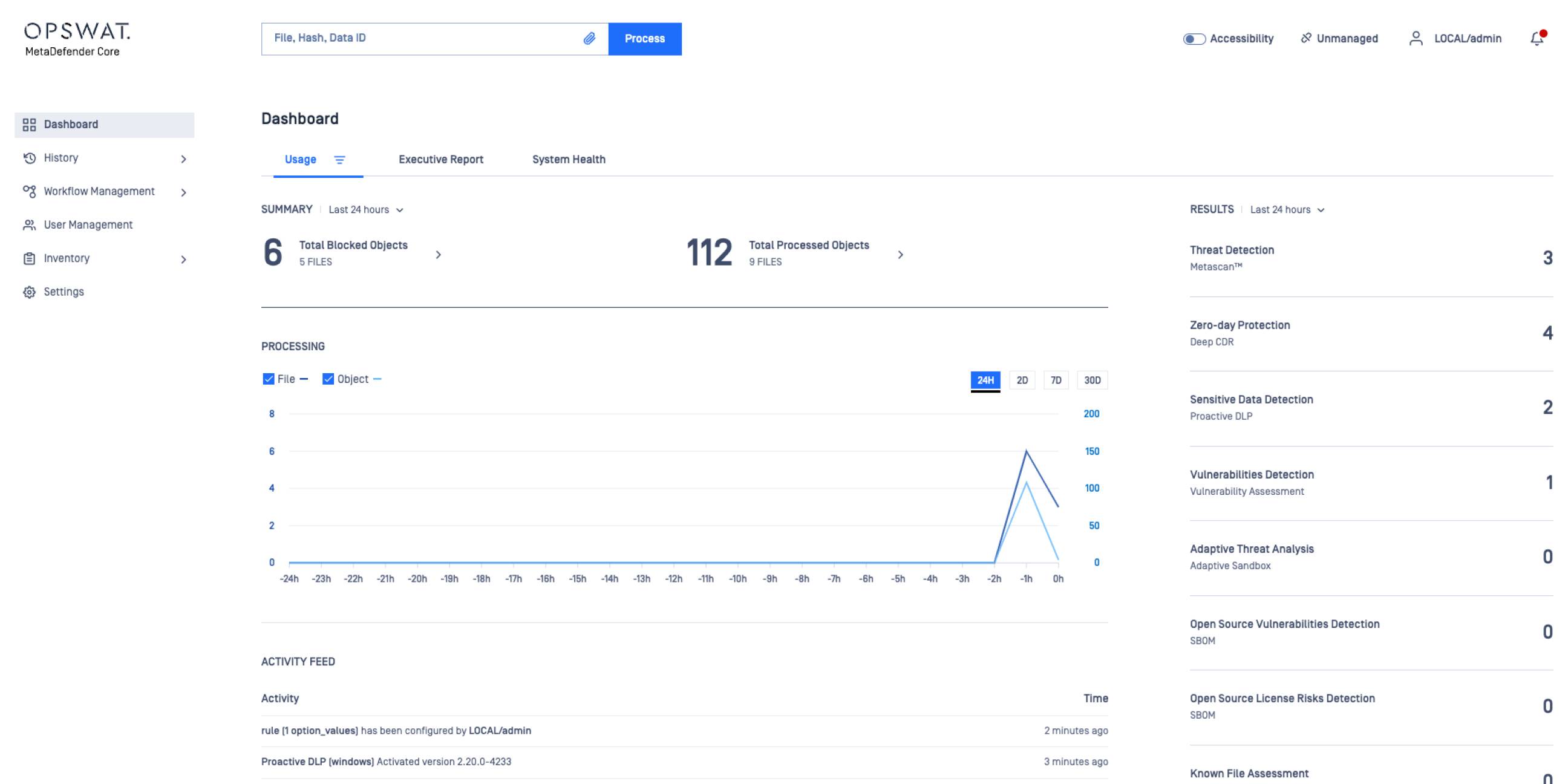

Os dados em tempo real aumentam a visibilidade e o controlo.

A listagem de objectos aumenta a visibilidade de todos os objectos processados num ficheiro higienizado.

Personalize a forma como os objectos potencialmente perigosos são manuseados para se alinharem com os seus objectivos específicos.

A listagem de objectos aumenta a visibilidade de todos os objectos processados num ficheiro higienizado.

A tecnologia Deep CDR™ fornece informações forenses detalhadas sobre os ficheiros desativados.

Explore mais de 200 tipos de ficheiros suportados

Explore os tipos de ficheiros abaixo e clique para ver os dados de desempenho, as versões suportadas e analisar ficheiros de amostra.

Opções de implementação

Relatórios e diagnósticos da tecnologia Deep CDR™

Tecnologia OPSWAT CDR™: a primeira e única a obter uma classificação de precisão total de 100% da SE Labs

100% de classificação no teste de desarmamento e reconstrução de conteúdo do SecureIQ Lab

Teste de desempenho da tecnologia Deep CDR™

Veja as velocidades de processamento detalhadas de alguns dos tipos de ficheiros mais populares em diferentes ambientes operativos.

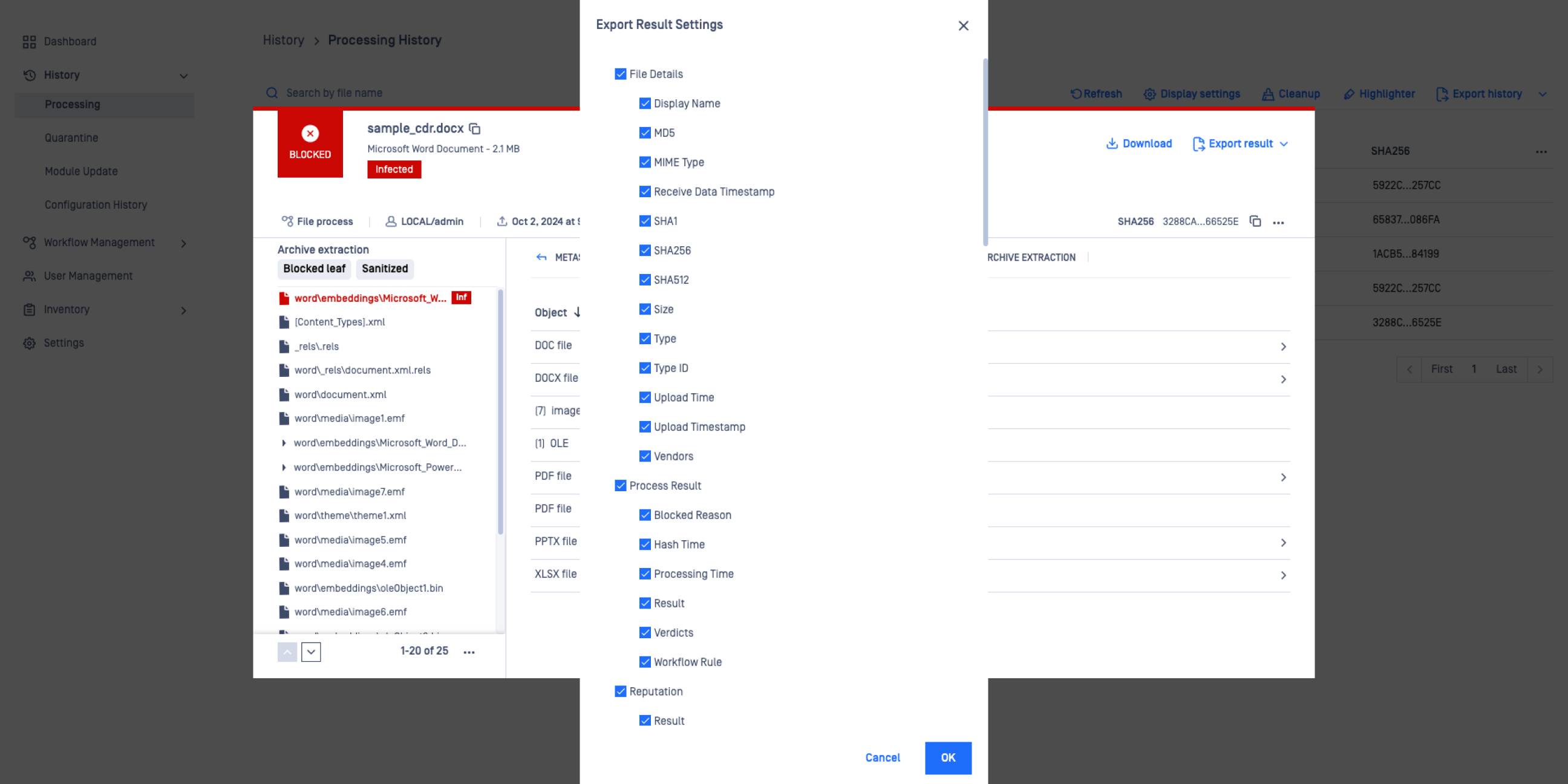

Dados de diagnóstico profundo

A tecnologia Deep CDR™ fornece informações forenses sobre ficheiros desativados, oferecendo aos analistas do SOC dados resumidos e respostas JSON detalhadas para uma análise completa.

Os clientes falam sobre a tecnologia Deep CDR™