Contexto do sector e cenário de ameaças

De acordo com o relatório da ENISA de 2024 sobre o estado da cibersegurança na União, a UE registou um aumento sustentado dos incidentes cibernéticos ao longo de 2023 e 2024, com ataques de ransomware e DDoS (negação de serviço distribuída) a representarem mais de metade dos eventos comunicados.

Estes ataques visavam frequentemente infra-estruturas consideradas essenciais nos termos da Diretiva SRI2, como os operadores de telecomunicações, cuja perturbação poderia desestabilizar os serviços nacionais e transfronteiriços.

O Fórum Económico Mundial refere que a complexidade da cibersegurança está a aumentar devido à intersecção de riscos, incluindo:

- Requisitos regulamentares globais fragmentados

- Aumento das interdependências da cadeia de abastecimento

- Cibercriminalidade baseada em IA, incluindo phishing e deepfakes

A dependência da troca de dados em tempo real, a integração segura de parceiros e os serviços ininterruptos criam um cenário de ameaças persistentes. As empresas de telecomunicações exigem mais do que ferramentas genéricas de tratamento de ficheiros para fornecer um serviço ininterrupto e uma colaboração segura com parceiros externos.

Esta empresa de telecomunicações reconheceu a necessidade de controlar com precisão as transferências de ficheiros em ambientes segmentados. Para eles, as obrigações de conformidade, a variação operacional e a ameaça de malware transmitido por arquivos tornaram os modelos tradicionais de tamanho único insuficientes.

Reduzir os riscos de segurança e conformidade com transferências Secure de ficheiros

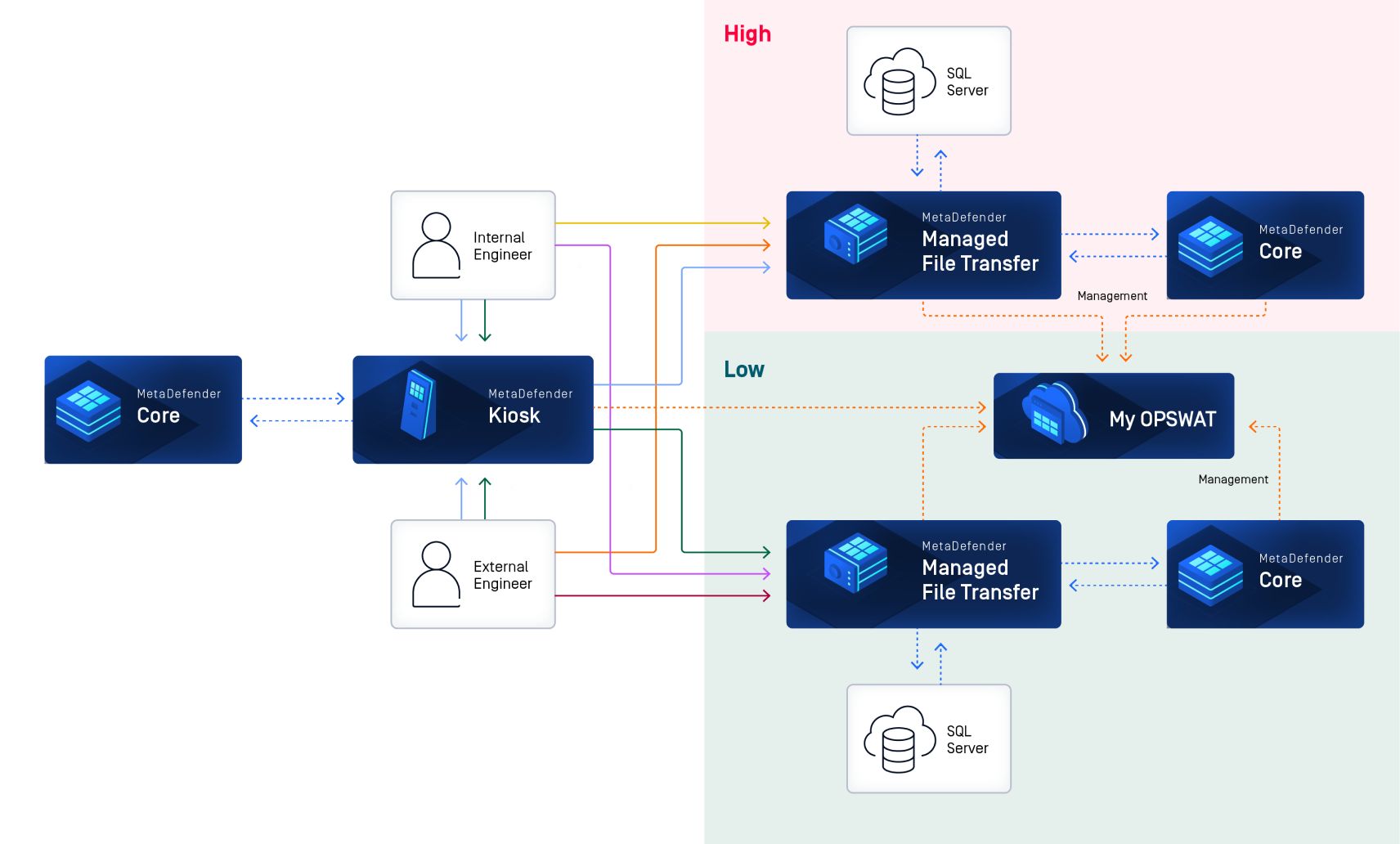

As principais operações da organização dependem fortemente da movimentação atempada e em conformidade com as políticas de ficheiros entre sistemas internos, dispositivos de funcionários e parceiros comerciais externos. Estas transferências de ficheiros ocorrem em ambientes com diferentes níveis de segurança, desde portais de utilizadores terceiros a estações de trabalho administrativas protegidas.

Um requisito operacional fundamental era facilitar os fluxos de ficheiros bidireccionais entre ambientes segmentados de baixa e alta segurança, sem comprometer a prevenção de ameaças, a auditabilidade ou a conformidade regulamentar.

3 Principais necessidades que motivaram a decisão:

Garantir transferências em conformidade com as políticas

Ficheiros necessários para serem transferidos entre ambientes de baixa e alta segurança, uma vez que satisfazem condições de segurança e de encaminhamento pré-configuradas

Gerir fluxos de dados em redes segmentadas

As transferências tinham de suportar as direcções baixa para alta (externa para interna) e alta para baixa (interna para externa)

Apoiar casos de utilização operacional variados

Diferentes funções exigiam fluxos de trabalho de transferência de ficheiros distintos com controlos de políticas e condições de encaminhamento específicos

Como resultado, a organização procurou uma nova solução que pudesse aplicar regras de filtragem, assegurar uma verificação consistente em cada limite de zona e simplificar o controlo sobre as decisões baseadas em metadados.

Os requisitos de conformidade, como o NIS2, as políticas internas de gestão de dados e as estruturas operacionais específicas das telecomunicações exigiam pistas de auditoria completas, controlo de acesso granular e tolerância zero para conteúdos não verificados.

Ao incorporar controlos de segurança no processo de transferência de ficheiros, a organização pretendia impedir a entrada de malware e ameaças de dia zero, reduzir as intervenções manuais e evitar a divulgação acidental de dados.

Controlo de transferência de ficheiros orientado por políticas nas redes

Para atender a essas exigências operacionais e de segurança, a organização selecionouManaged File Transfer MetaDefender Managed File Transfer MFT) OPSWATcom MetaDefender Core base para uma estrutura de transferência de ficheiros controlada e com prioridade na segurança.

A implantação introduziu uma configuração orientada por políticas centrada em torno de um recurso de governança importante: a estrutura de política de transferência para transferências de MFTMFT . Essa estrutura garante que os arquivos sejam sincronizados entre ambientes de baixa e alta segurança somente se atenderem a critérios predefinidos de segurança e baseados em metadados.

É importante notar que o Quadro de Políticas de Transferência é diferente das condições de transferência. Enquanto a estrutura representa o conjunto de políticas que determina se um arquivo é elegível para transferência, as condições de transferência governam como o arquivo é roteado uma vez que a elegibilidade é confirmada. Cada instância de MFT de destino pode aplicar suas próprias condições, permitindo o roteamento personalizado de arquivos sob uma estrutura de governança unificada.

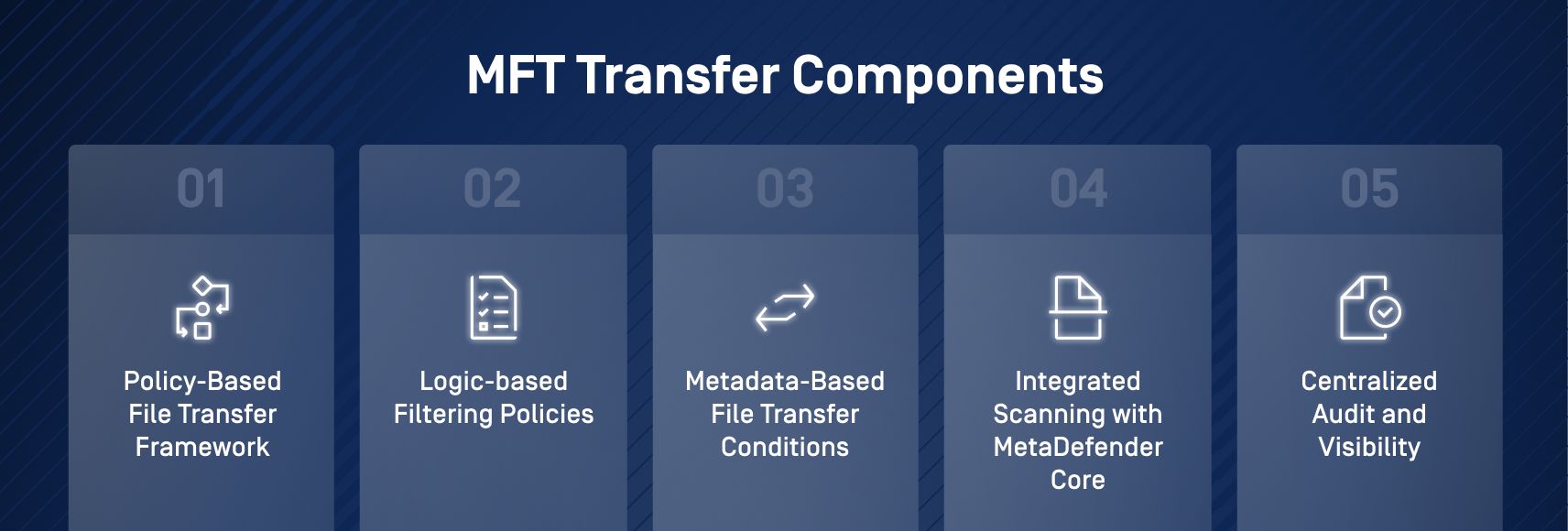

5 componentes principais

1. Estrutura de transferência de ficheiros baseada em políticas

Os administradores dispõem de um construtor de regras intuitivo que suporta a lógica "E"/"OU" e conjuntos de condições agrupadas (políticas), simplificando a criação de regras complexas sem scripting.

2. Políticas de filtragem baseadas na lógica

Regras personalizáveis determinam a movimentação de arquivos com base no nome do arquivo, tamanho do arquivo, tipo, associação ao grupo, Active Diretory, atributos do grupo Entra ID e roteamento dinâmico baseado em conteúdo. Isso garante que os arquivos sejam enviados apenas para os sistemas de destino apropriados.

3. Condições de transferência de ficheiros com base em metadados

As decisões de encaminhamento são tomadas com base nos resultados da análise de conteúdo. Por exemplo, depois de analisar um ficheiro identificando e classificando texto não estruturado em categorias predefinidas utilizando a IA, um ficheiro rotulado com a propriedade "Prioridade=Alta" só seria transferido para destinos de alta segurança se explicitamente permitido pela política de transferência aplicável.

4. Análise integrada com o MetaDefender Core

Cada ficheiro é submetido a mais de 30 motores antivírus, tecnologia CDR e análise opcional em sandbox. Isso garante que apenas conteúdos higienizados e confiáveis possam entrar ou sair das zonas segmentadas.

5. Auditoria e visibilidade centralizadas

Todas as atividades de transferência são registadas, pesquisáveis e mapeadas para a identidade do utilizador, atendendo aos requisitos de auditoria interna e às obrigações de conformidade externa.

Esta estrutura de políticas transforma a transferência tradicional de ficheiros num processo condicional e de segurança reforçada que responde dinamicamente ao contexto de cada ficheiro.

Segurança de ponta contra ameaças emergentes

Confrontada com a dupla pressão da complexidade operacional e de um cenário de ameaças em evolução, a organização decidiu mudar de controlos reactivos para uma abordagem de confiança zero e de segurança em primeiro lugar para a transferência de ficheiros.

A implementação do MetaDefender Managed File Transfer MFT), juntamente com MetaDefender Core, posicionou a organização para atender aos seus requisitos de segurança e conformidade em constante evolução, sem introduzir atritos nos fluxos de trabalho críticos para os negócios.

Em vez de confiar no encaminhamento manual, na troca baseada em correio eletrónico ou em plataformas de partilha de ficheiros de uso geral, o fornecedor de telecomunicações efectua agora as suas transferências de ficheiros no âmbito de uma estrutura que dá prioridade à prevenção, precisão e auditabilidade.

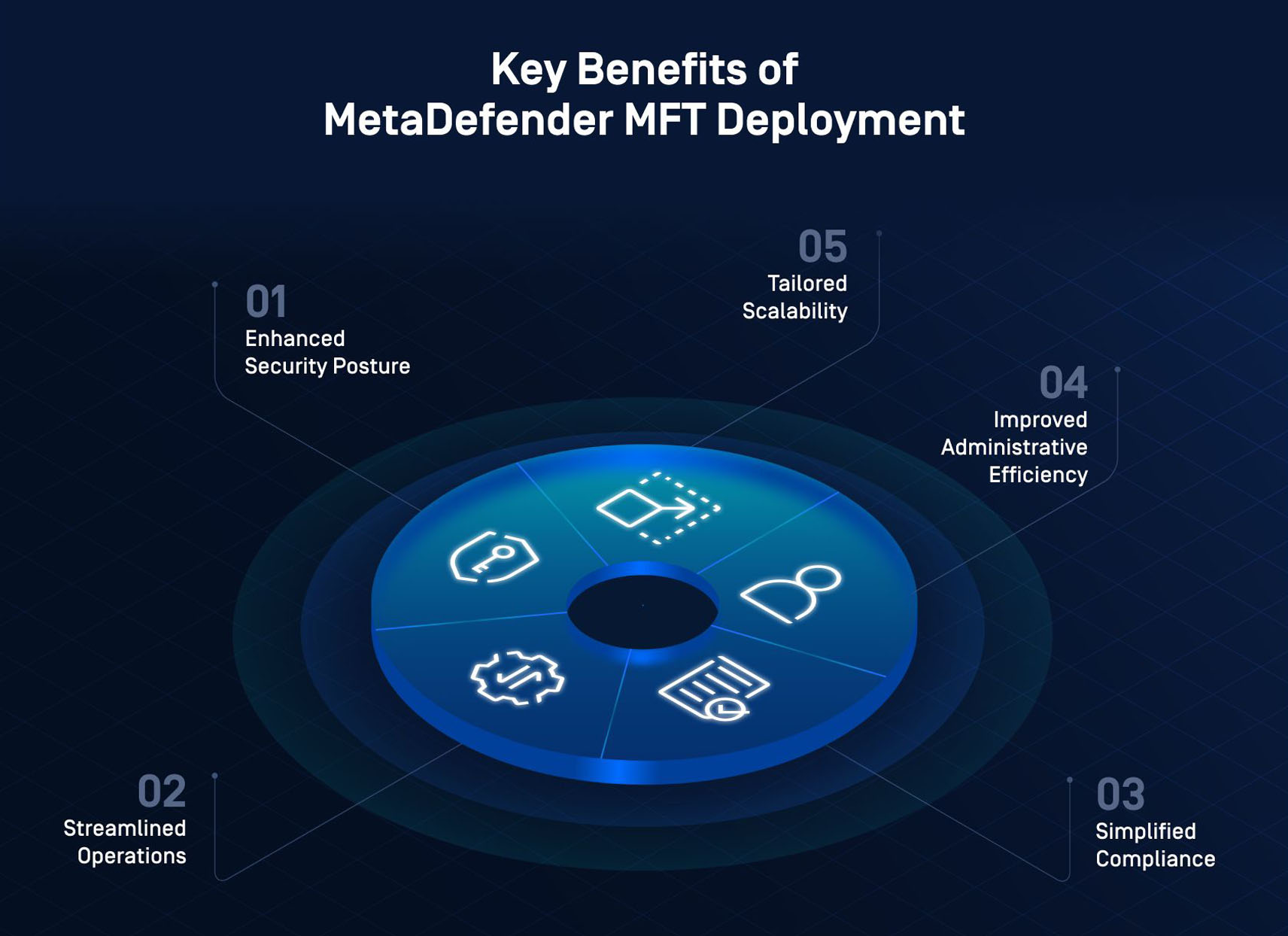

5 resultados principais

1. Postura de segurança reforçada

Os ficheiros são transferidos apenas depois de passarem por uma rigorosa verificação de segurança em várias fases que envolve CDR, aplicação de DLP e validação baseada em metadados. Isto reduz o risco de propagação de malware, divulgações acidentais e violações de políticas.

2. Operações racionalizadas

Os fluxos de trabalho de transferência são encaminhados dinamicamente utilizando etiquetas incorporadas e associação a grupos, eliminando a necessidade de transferências em lote, sondagem de diretórios ou processamento manual. As regras granulares permitem a tomada de decisões em tempo real sem sobrecarga adicional para as equipas de TI.

3. Conformidade simplificada

As transferências de ficheiros são regidas por políticas alinhadas com estruturas sectoriais, incluindo NIS2 e normas de segurança internas. As pistas de auditoria completas, a encriptação e as aprovações baseadas em funções garantem que cada transferência cumpre os requisitos operacionais e legais.

4. Melhoria da eficiência administrativa

A introdução do Transfer Policy Framework reduziu significativamente a carga de trabalho dos administradores de sistemas. As regras baseadas em lógica e a marcação eliminam a necessidade de manter fluxos de trabalho com scripts ou gerenciar regras de destino redundantes em várias instâncias MFT .

5. Escalabilidade à medida

Cada destino MFT funciona agora com o seu próprio conjunto de condições de transferência, permitindo à organização adaptar a infraestrutura à medida que novas unidades de negócio ou fluxos de trabalho de parceiros são integrados. Essa flexibilidade permite o crescimento sem reestruturação.

Transferir a segurança dos ficheiros para as operações de telecomunicações

À medida que os agentes de ameaças se adaptam e o escrutínio regulatório se intensifica, os provedores de telecomunicações enfrentam uma pressão crescente para modernizar os processos de tratamento de ficheiros sem comprometer o desempenho ou a confiança. A implementação do MetaDefender Managed File Transfer MFT) por esta organização representa um passo estratégico em direção à governança de ficheiros com prioridade na segurança.

Em vez de simplesmente mover dados entre redes, o sistema agora avalia, controla e documenta cada transação de acordo com regras de governança definidas. Esta abordagem garante que cada movimento de ficheiro, independentemente da origem, direção ou destino, está alinhado com medidas de prevenção de ameaças, mandatos de proteção de dados e integridade operacional.

Os sistemas críticos devem ser protegidos contra ameaças de dia zero e software malicioso. As soluções de transferência de ficheiros integradas e orientadas por políticas são essenciais para garantir que apenas os conteúdos verificados podem atravessar as fronteiras de segurança.

Para saber como MetaDefender Managed File Transfer MFT) pode reforçar a segurança dos ficheiros em ambientes complexos, de baixa e alta segurança.