Adaptive Sandbox

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- Resiliência contra a evasão

- Análise de grandes volumes

- COIs accionáveis

OPSWAT tem a confiança de

Mecanismo de emulação de instruções do

Contorna as técnicas de evasão anti-VM

25k+

Server

120+

Tipos de ficheiros suportados

~10 segundos

Análise rápida

900+

Indicadores comportamentais

Exportações em formato MISP, STIX e JSON

Implementações Cloud, no local e isoladas

O malware moderno foi concebido para escapar à deteção

As sandboxes tradicionais de máquinas virtuais enfrentam dificuldades em termos de desempenho, escalabilidade e técnicas avançadas de anti-análise.

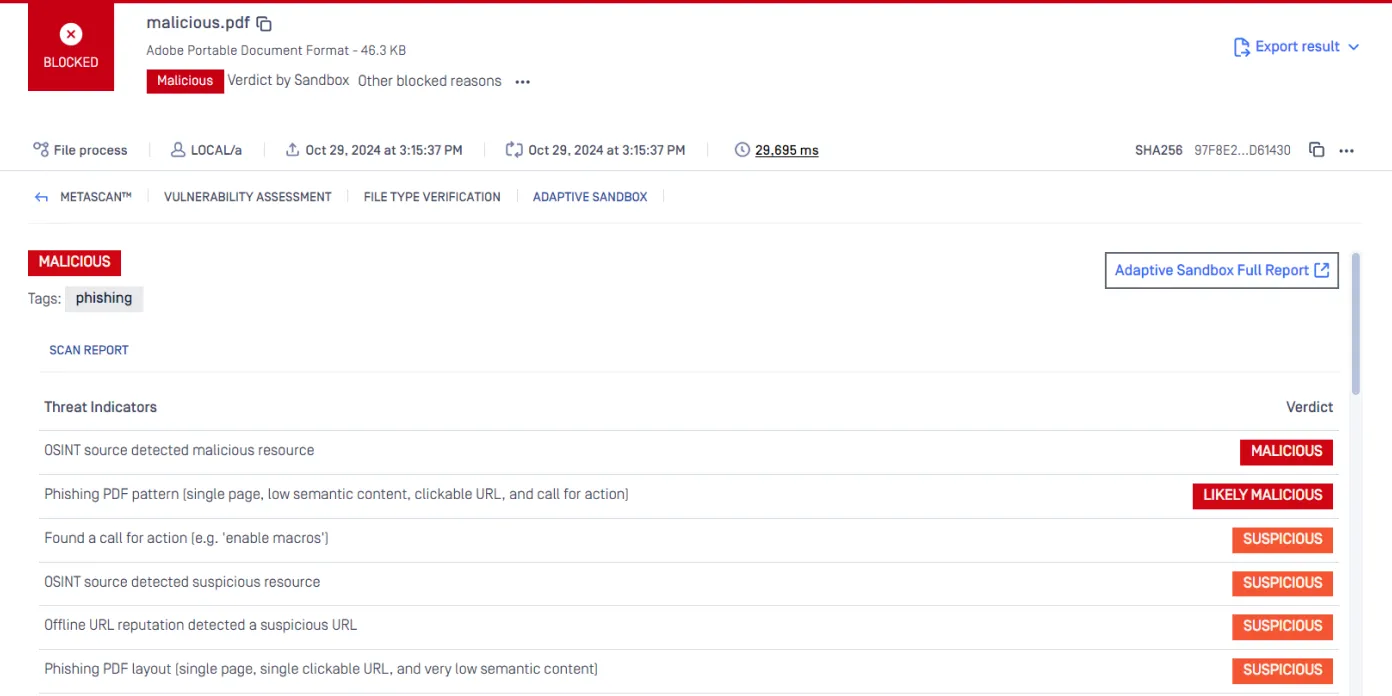

O malware evasivo oculta o seu comportamento

As ameaças avançadas detectam máquinas virtuais, atrasam a execução, verificam a geolocalização ou só são ativadas em condições específicas, deixando as sandboxes tradicionais incapazes de perceber o comportamento real em tempo de execução.

O sandboxing retarda o fluxo de ficheiros

As «detonation farms» baseadas em máquinas virtuais criam estrangulamentos, obrigando as organizações a escolher entre a inspeção aprofundada e a velocidade operacional no perímetro ou nos fluxos de trabalho do SOC.

Os alertas carecem de profundidade comportamental

As inspeções estáticas e as verificações de reputação limitam-se a hash e domínios, fornecendo pouca informação sobre as intenções dos atacantes, as ferramentas utilizadas ou as relações entre as campanhas.

Adaptive que o «

» obriga o malware a revelar-se

Análise dinâmica ao nível de instrução que se adapta sem comprometer a visibilidade, a velocidade ou a flexibilidade de implementação.

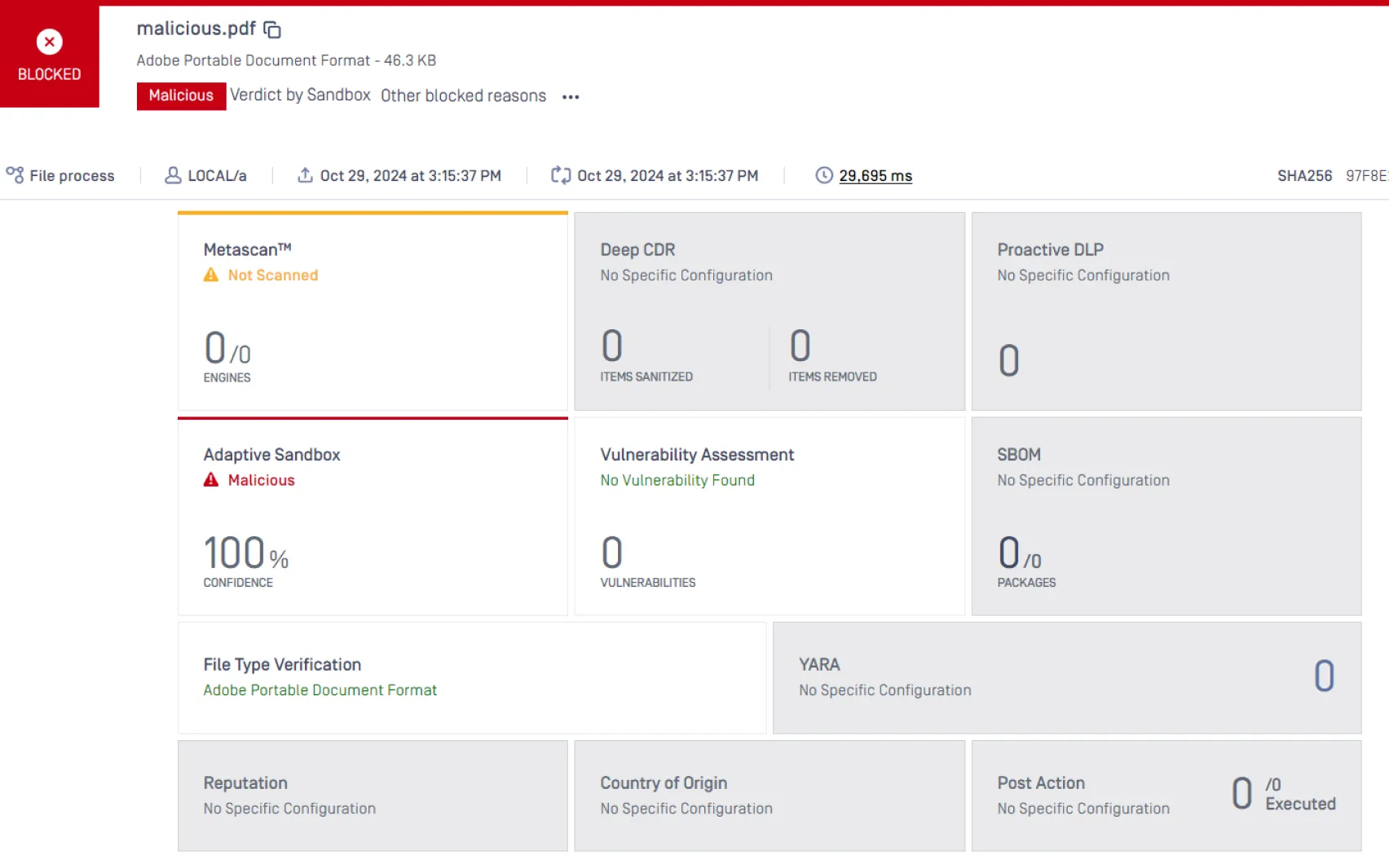

Da apresentação do processo ao veredicto sobre o comportamento

Um fluxo de análise estática e dinâmica em camadas, concebido para detetar técnicas de evasão e ataques em várias fases.

Características principais

Arquitetura resistente à evasão

A emulação ao nível de instrução reduz a exposição a técnicas de identificação de máquinas virtuais, tais como períodos de inatividade prolongados, verificações de geofencing, deteção de sandbox e execução retardada de cargas úteis.

Elevado volume de processamento

Processa mais de 25 mil análises por dia por servidor com inspeção dinâmica de passagem rápida, suportando ambientes de escala empresarial sem gargalos de desempenho.

Modelo de implementação flexível

Implemente em ambientes nativos da nuvem, locais, híbridos ou totalmente isolados, em conformidade com os requisitos regulamentares e as restrições operacionais de alta segurança.

Cobertura Adaptive

Sandbox Adaptive Sandbox concebido para fazer face às táticas de evasão modernas, incluindo:

- Geofencing e verificações de localização

- Loops de espera prolongada e execução diferida

- Cargas úteis VBA ofuscadas e OOXML corrompidas

- Executáveis compactados ou inchados

- Shellcode e cargas úteis exclusivamente na memória

- Carregadores e descarregadores de várias fases

Ao manipular o fluxo de execução ao nível das instruções, o motor revela comportamentos que podem nunca ocorrer em ambientes baseados em máquinas virtuais.

Implementar em qualquer lugar, integrar em qualquer lugar

Solução escalável e abrangente de segurança de ficheiros que se integra sem problemas e segue os seus ficheiros para onde quer que vão.

Recursos

MetaDefender

Relatório do cenário de ameaças OPSWAT 2025