Threat Intelligence centrada no comportamento

Um motor tecnológico que transforma artefactos de ficheiros e sinais comportamentais em informações úteis em ambientes na nuvem, híbridos e isolados.

- IOCs de alta fidelidade

- Correlação de similaridade

- Funciona sem ligação à Internet

OPSWAT tem a confiança de

Mais de 50 mil milhões

Indicadores de ameaças globais

Derivado Sandbox

Indicadores de OIC comportamentais

MISP & STIX

Exportações

Partilha de ameaças e automação de

Baseado em ML

Pesquisa de semelhanças

Pacotes de reputação offline

Compatível com SIEM e SOAR

Contexto de deteção mapeado pelo MITRE

A reputação, por si só, não basta

As empresas lidam com milhares de ficheiros, e-mails e trocas de dados todos os dias. Sem uma inspeção minuciosa e uma aplicação rigorosa das políticas de

, as informações confidenciais podem passar despercebidas, criando graves riscos de conformidade e segurança.

Demasiado ruído, pouco contexto

Os feeds baseados exclusivamente na reputação apresentam indicadores brutos sem informações sobre o comportamento, obrigando os analistas a alternar manualmente entre ferramentas para determinar o risco real.

O malware polimórfico contorna as assinaturas

As variantes recompiladas e as pequenas alterações no código contornam a deteção baseada em hash, deixando lacunas na visibilidade das campanhas e da infraestrutura.

Os silos de informação atrasam as investigações

Quando os resultados da sandbox, os dados de reputação e os fluxos de trabalho de detecção estão desligados entre si, as investigações demoram mais tempo e as relações de dia zero passam despercebidas.

Dos indicadores à informação

Um motor unificado de inteligência contra ameaças que correlaciona a reputação global com análises baseadas no comportamento e na semelhança.

Inteligência que estabelece correlações,

Não se limita a recolher dados

Um fluxo de informações de inteligência em várias camadas, concebido para revelar relações entre indicadores, comportamentos e a infraestrutura dos atacantes.

Informação que vai além dos indicadores

Combine reputação global, indicadores de compromisso (IOCs) comportamentais e pesquisa de semelhanças para identificar ameaças desconhecidas, reduzir o tempo de investigação e melhorar a precisão da deteção.

Informações de inteligência de segurança da rede (

) Sandbox)

Melhora as verificações de reputação com indicadores de ameaça comportamentais (IOC) extraídos da análise dinâmica, aumentando a precisão da deteção em comparação com plataformas de inteligência baseadas exclusivamente na reputação.

Detecção de variantes

em grande escala

A pesquisa por semelhanças deteta malware modificado e polimórfico, reduzindo os pontos cegos quando os adversários alteram os hash ou a infraestrutura.

Enriquecimento de dados do «

» preparado para automação

As exportações estruturadas através de APIs REST, MISP, STIX e JSON permitem uma integração rápida com SIEM e SOAR com um esforço técnico mínimo.

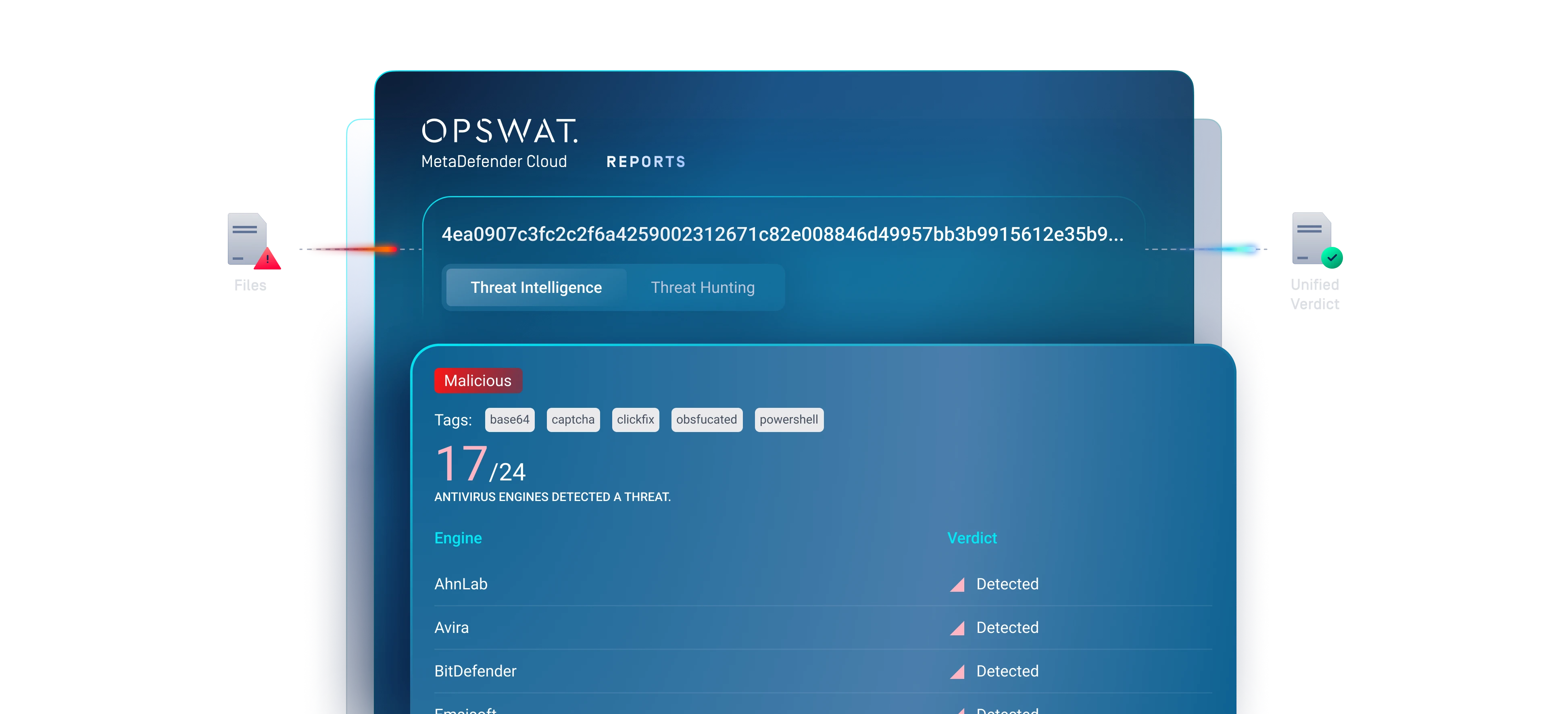

Veja a correlação de informações em ação

Descubra como os indicadores de comprometimento comportamentais (IOCs), a pontuação de reputação e a pesquisa de semelhanças revelam relações ocultas entre campanhas.

Inteligência comportamental vs. fontes baseadas exclusivamente na reputação

As plataformas tradicionais de inteligência contra ameaças baseiam-se principalmente em hashes, endereços IP e domínios conhecidos. Embora úteis, estes indicadores são fáceis de alterar pelos adversários.

Este motor de inteligência correlaciona indicadores comportamentais, tais como o fluxo de execução, métodos de persistência, padrões de configuração e reutilização de infraestruturas. Esta mudança eleva a deteção a um nível mais alto na pilha operacional do atacante, tornando a evasão mais dispendiosa e mais visível.

O resultado é uma análise que identifica relações entre campanhas, em vez de elementos isolados.

Implemente a inteligência onde a sua segurança opera

Utilize APIs na nuvem, enriquecimento híbrido ou pacotes de inteligência offline para fornecer contexto sobre ameaças aos fluxos de trabalho de SIEM, SOAR e caça a ameaças.

Implementação híbrida

Cloud com análise local. Compatível com os fluxos de trabalho do SOC e do TIP empresariais.

Suporte em ambiente isolado

Pacotes de reputação offline. Continuidade da inteligência para ambientes regulamentados.

Inteligência Cloud

API em tempo real. Conjuntos de dados globais atualizados continuamente.

Confiado por empresas líderes mundiais

Mais de 2.000 organizações em todo o mundo OPSWAT para proteger os seus dados, ativos e redes críticos

contra ameaças provenientes de dispositivos e ficheiros.