OPSWAT SBOM

Mantenha a segurança e a conformidade na cadeia de abastecimento de software. Com OPSWAT (Software of Materials), os programadores podem identificar vulnerabilidades conhecidas, validar licenças e gerar inventários de componentes para software de código aberto (OSS), dependências de terceiros e contentores.

- Transparência Supply Chain

- SBOM no CycloneDX e no SPDX

- Informações sobre vulnerabilidades

OPSWAT tem a confiança de

Criação automatizada da SBOM do

Formatos CycloneDX e SPDX

Mais de 7 milhões

Software de código aberto de terceiros para o

Integração do pipeline de CI/CD com o

Informações sobre a licença

Sensibilização para as vulnerabilidades

As dependências ocultas colocam Software seu Software risco

Falta de visibilidade Software

As equipas de desenvolvimento dependem de repositórios de código aberto e de componentes de terceiros. Sem uma SBOM centralizada, as organizações não conseguem identificar que software está incorporado nas aplicações ou nos contentores.

Conformidade e requisitos regulamentares

Regulamentos como o CRA da UE, a Diretiva NIS2, o Decreto Executivo 14028 e os quadros do NIST exigem que as organizações divulguem a composição e os riscos do software. A criação manual de SBOMs é lenta, inconsistente e difícil de manter em pipelines de desenvolvimento em rápida evolução.

Vulnerabilidades desconhecidas e sem correção

Quando surgem novas vulnerabilidades CVE, as equipas que não dispõem de SBOMs automatizadas não conseguem identificar rapidamente as dependências afetadas. Isto atrasa a resposta a incidentes, prolonga os períodos de exposição e aumenta o risco de violação ao longo de toda a cadeia de abastecimento de software.

Analisar, Detetar, Gerar

O mecanismo «País de Origem» avalia as impressões digitais e os metadados dos ficheiros para determinar a origem geográfica e acionar ações baseadas em políticas.

Vocês desenvolvem soluções. Nós gerimos os riscos.

Identificar e acompanhar Software de código aberto -

Identifique automaticamente componentes de código aberto e monitorize atualizações de software críticas e correções de vulnerabilidades em 5 milhões de bibliotecas.

Estrutura padronizada de SBOM (

) para a interoperabilidade de ferramentas de gerenciamento de cadeia de suprimentos (

)

Apoie a normalização da SBOM através dos formatos SPDX e CycloneDX, para facilitar a sua criação, partilha e utilização.

Detectar vulnerabilidades no Software nos contentores d

Identifique e reduza a exposição a riscos no código-fonte e nos contentores, cruzando os dados dos componentes de software com bases de dados de vulnerabilidades fiáveis, como a GHSA, a CVE e a EUVD.

Impedir que as ameaças se infiltrem na sua cadeia Software

Combine com o Metascan™ Multiscanning o Proactive DLP™ para detetar proativamente mais de 99% do malware conhecido e prevenir explorações secretas.

Digitalização flexível e automatizada de documentos do tipo «

»

Avalie constantemente as diretrizes regulamentares e de segurança interna através de relatórios em tempo real concebidos especificamente para engenheiros de segurança e equipas de GRC (Governança, Risco e Conformidade).

Evite licenças que não sejam compatíveis com a licença «

»

Valide e utilize licenças aprovadas para software de código aberto (OSS) e dependências de terceiros. Identifique licenças de alto risco, como GPL, AGPL, MIT e outras.

Uma solução unificada para a proteção de Software

Analise o seu código e os seus contêineres, identificando dependências e vulnerabilidades nas dependências de código aberto, tudo de uma só vez, a partir do

, uma plataforma unificada de segurança para desenvolvedores.

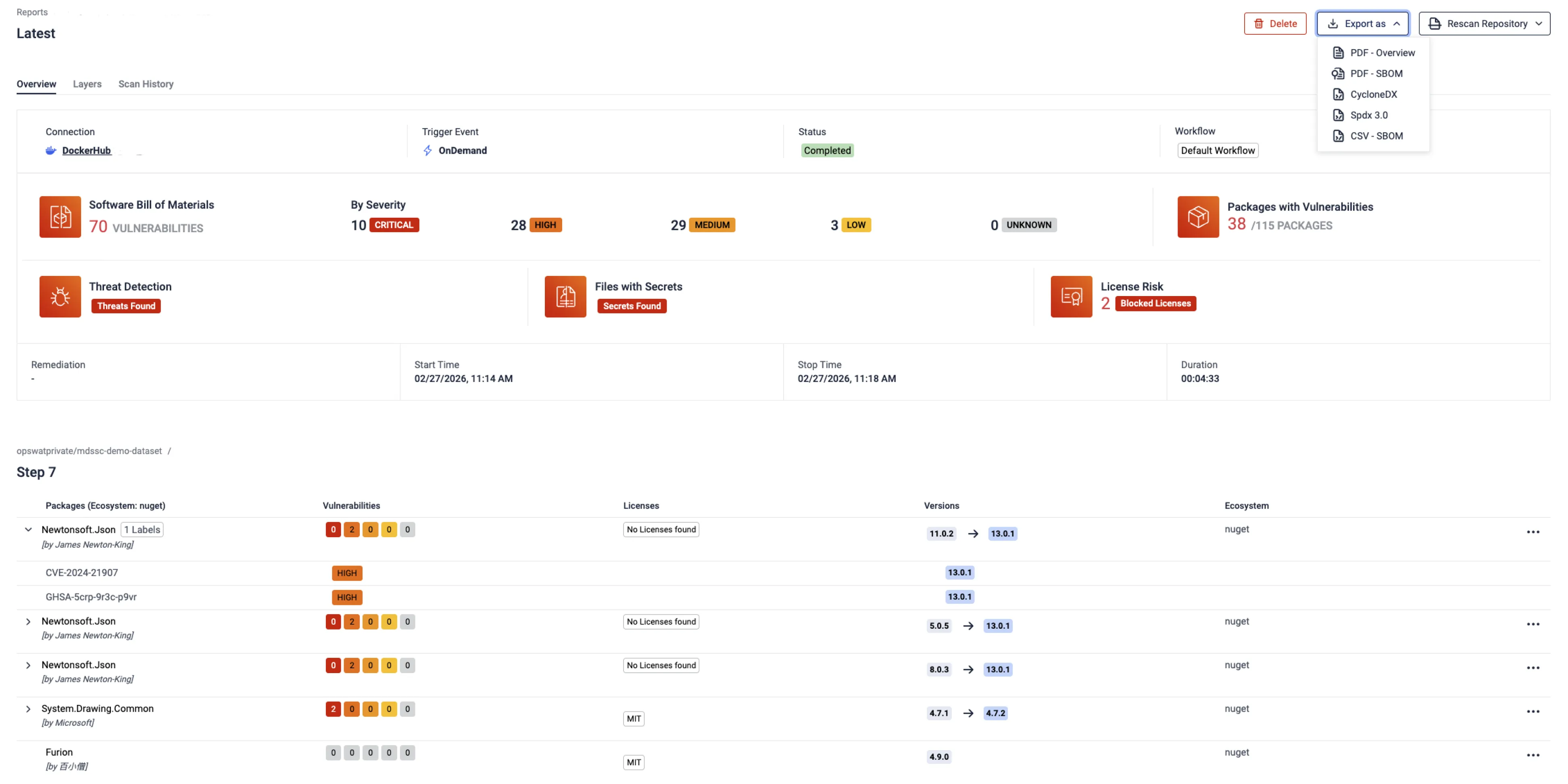

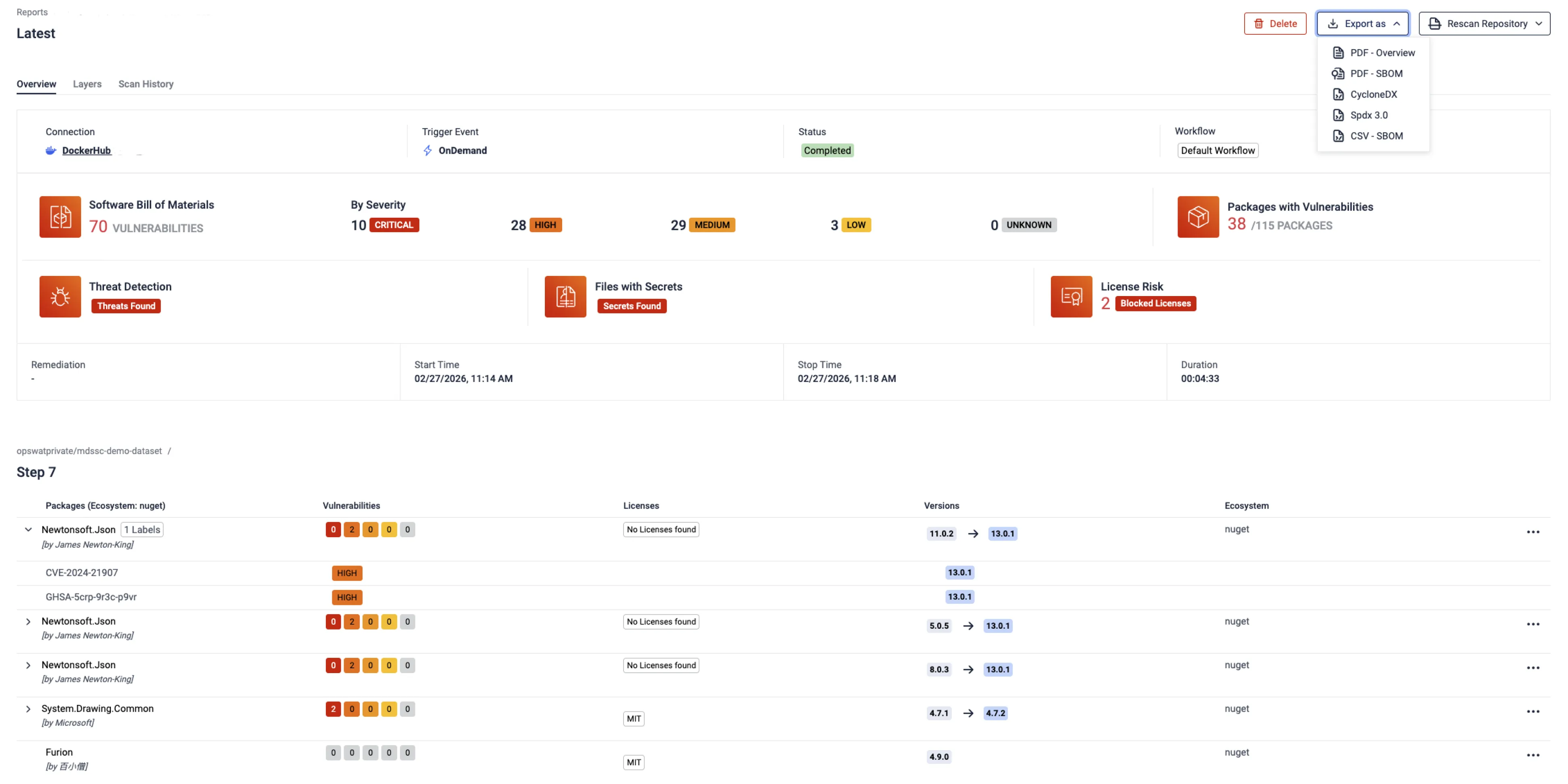

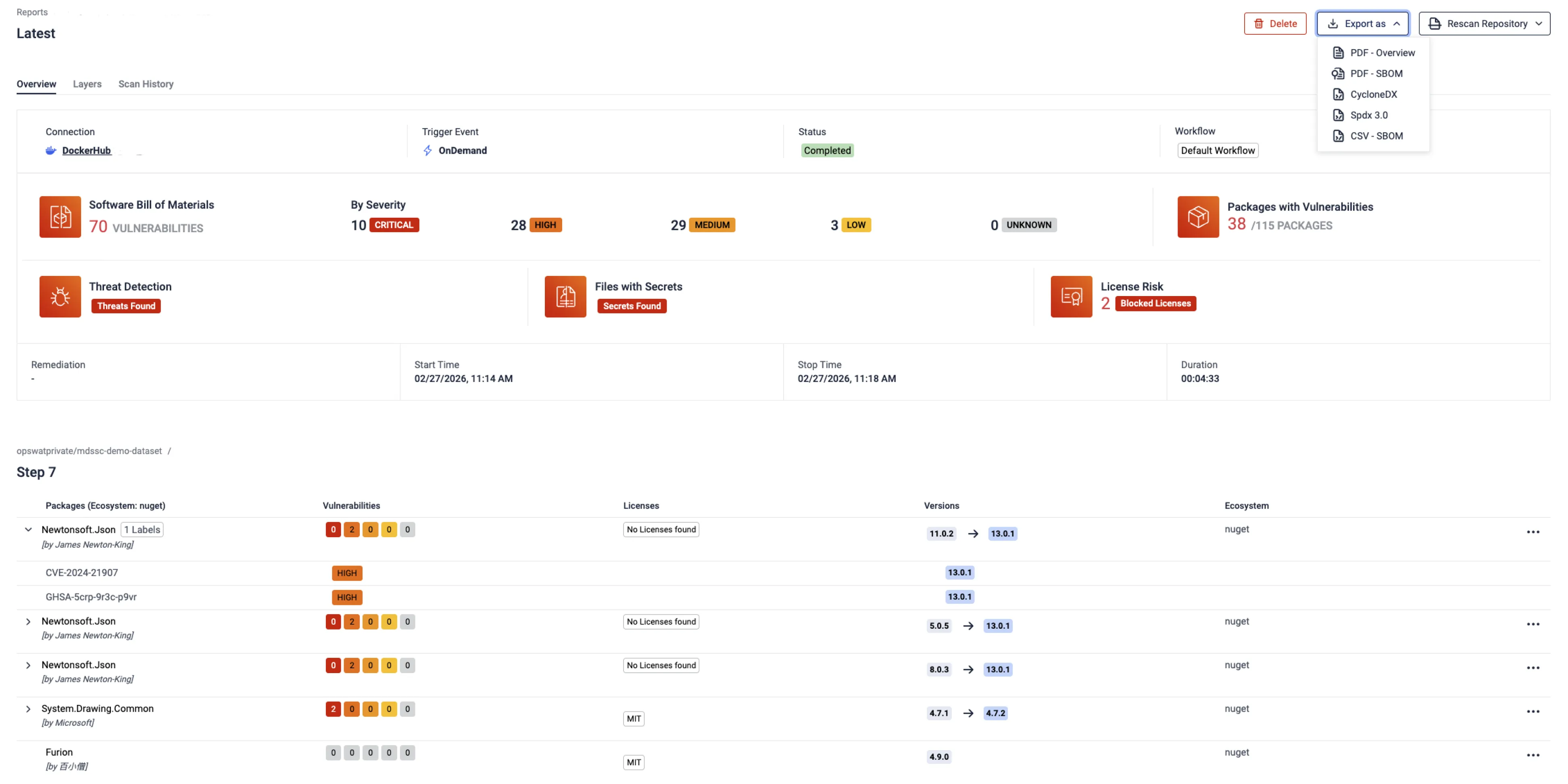

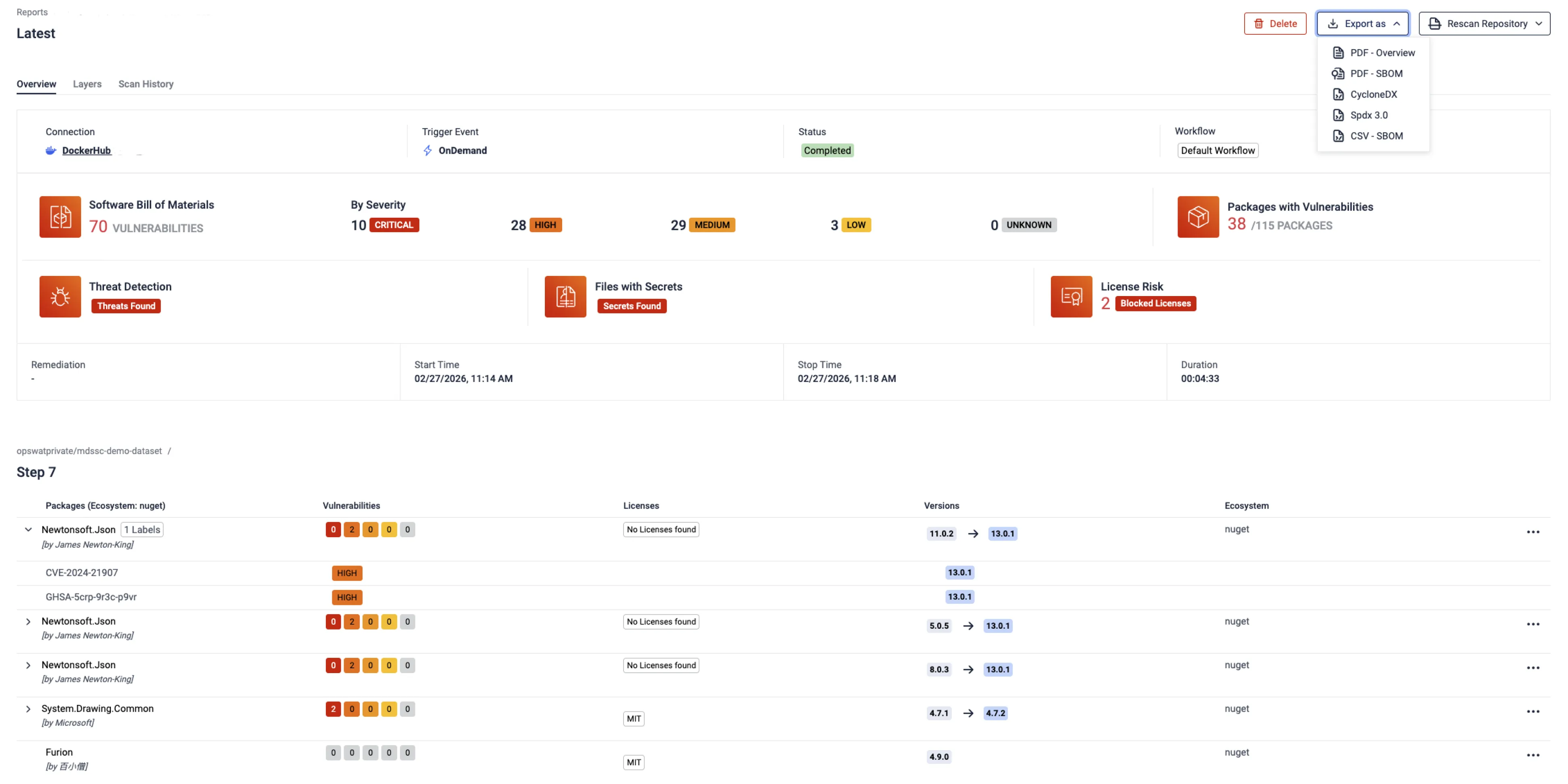

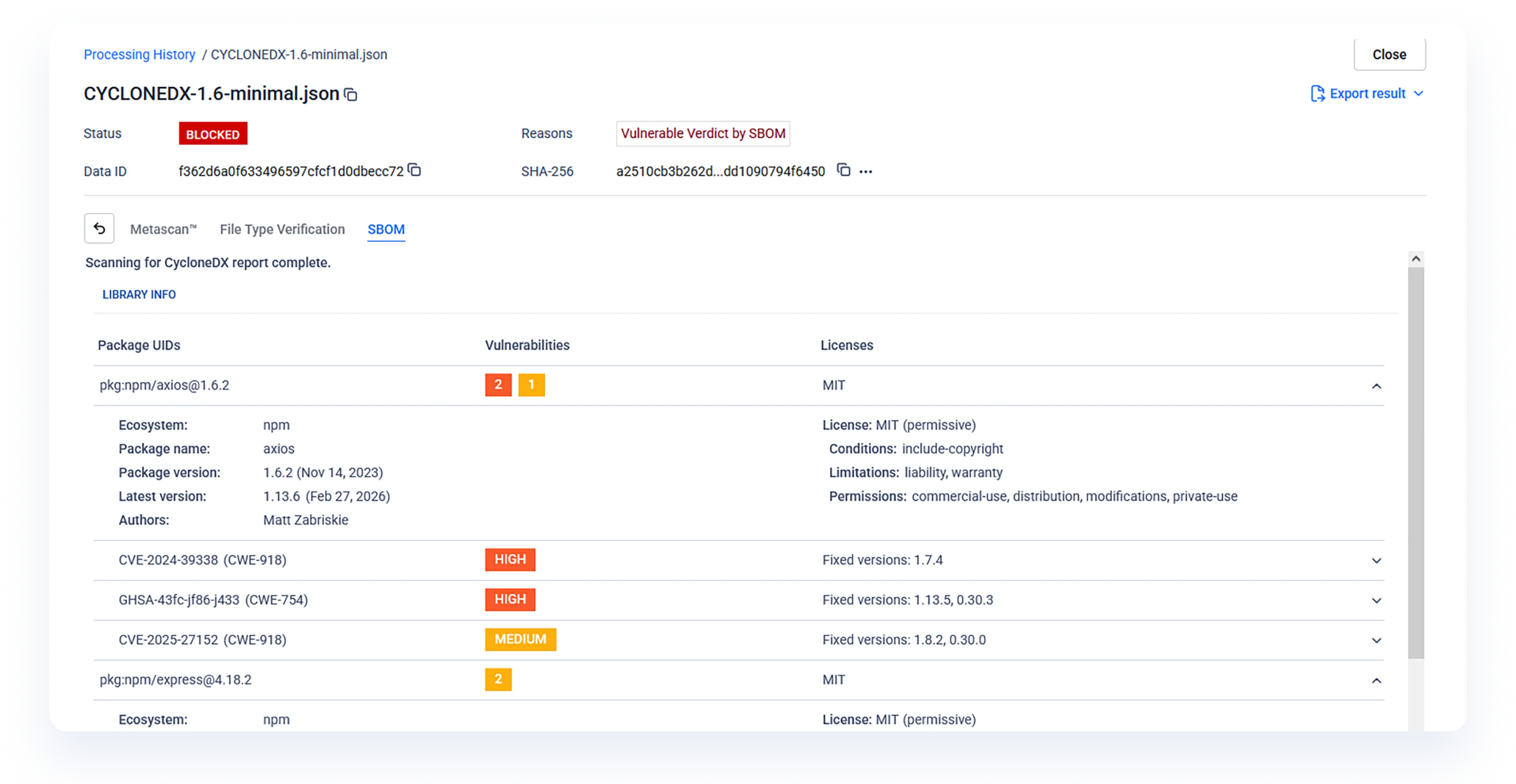

Oferece uma visão geral de todos os componentes de software e vulnerabilidades identificadas durante a análise.

Mostra o tipo de licença associado a cada pacote, juntamente com a versão detetada e as versões de atualização disponíveis.

Resumos que incluem vulnerabilidades conhecidas, com uma classificação detalhada por gravidade (CVE) para ajudar as equipas a priorizar a correção.

Permite a exportação dos resultados da análise em vários formatos de relatório e SBOM, incluindo CycloneDX e SPDX.

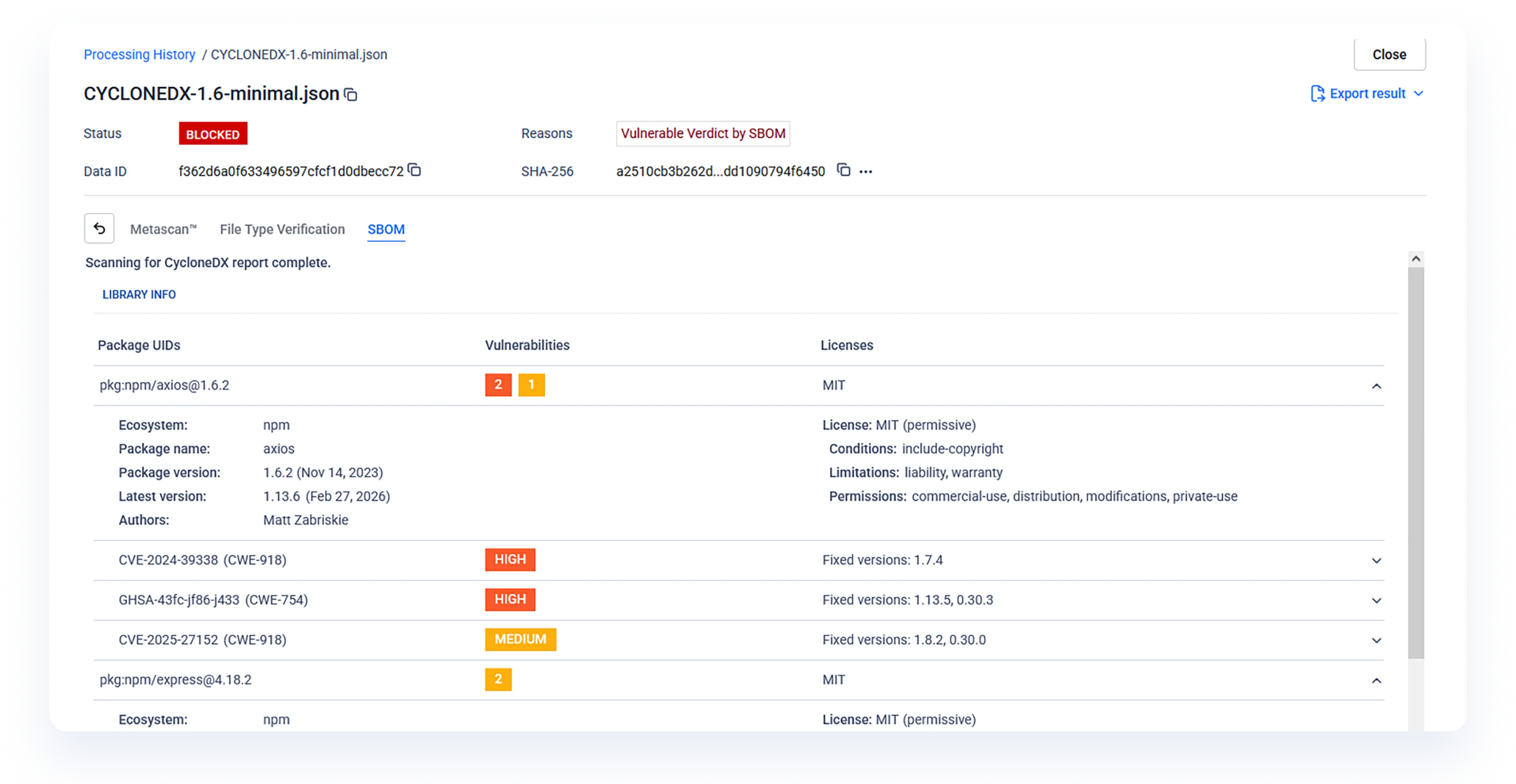

Importe um relatório SBOM existente para verificar a sua exatidão e identificar automaticamente as vulnerabilidades CVE em falta, com base em informações atualizadas sobre ameaças.

Carregue qualquer ficheiro individual para a geração instantânea de uma SBOM e a análise de vulnerabilidades — sem necessidade de integração com um repositório.

Integrações e idiomas suportados

Casos de utilização

SBOM para código

Permitir que os programadores identifiquem, dêem prioridade e resolvam as vulnerabilidades de segurança e as questões de licenciamento das dependências de código aberto.

SBOM para contentores

Analisar imagens de contentores e gerar SBOM para o nome do pacote, informações da versão e potenciais vulnerabilidades.

SBOM para a segurança Supply Chain

Secure a cadeia de fornecimento de software a partir de uma única plataforma para aumentar a segurança, diminuir o risco e fornecer software seguro.