A Realidade do Zero-Day

As ameaças de dia zero já não são casos isolados. São agora a arma preferida dos atacantes modernos.

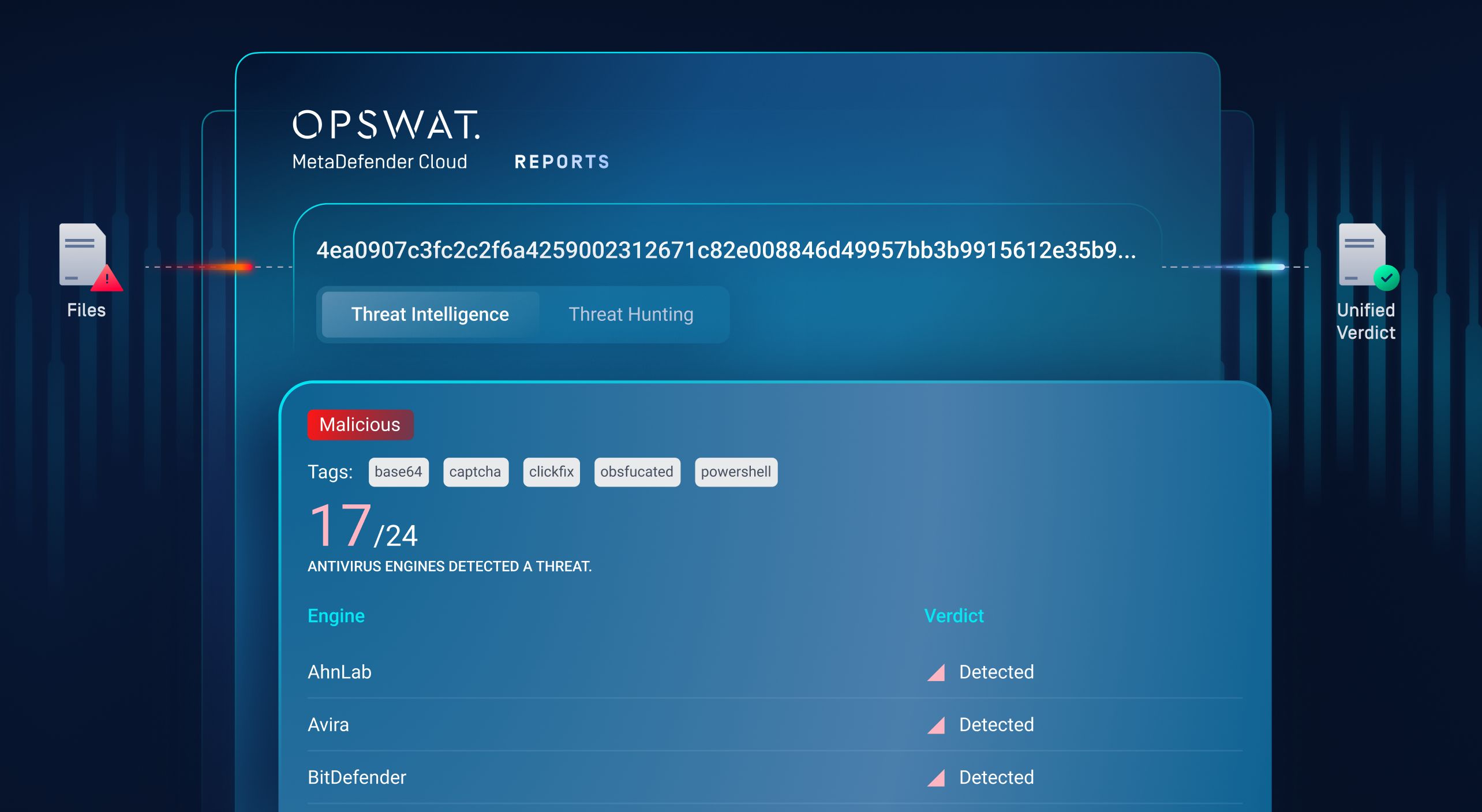

De acordo com OPSWAT , a complexidade do malware aumentou 127% no último ano, e um em cada catorze ficheiros inicialmente classificados como seguros por fontes de reputação revelou-se posteriormente malicioso. Estas ameaças são concebidas para contornar a análise estática, atrasar a execução, detetar sandboxes e misturar-se em fluxos de trabalho legítimos.

Ao mesmo tempo, as organizações enfrentam um dilema impossível de resolver:

- Fluxo lento de processos para permitir uma inspeção mais aprofundada

- Ou manter a velocidade e aceitar os ângulos mortos

Os ficheiros executáveis, os ficheiros de correção, os scripts, os arquivos e os documentos regulamentados muitas vezes não podem ser limpos ou alterados. Isso cria uma lacuna de segurança crescente onde as ferramentas tradicionais falham.

MetaDefender foi concebido para colmatar essa lacuna.

Este blogue constitui um aprofundamento doanúncio do lançamentoMetaDefender . Explica por que razão a deteção unificada de vulnerabilidades «zero-day» no perímetro é importante, comoMetaDefender aborda toda a «Pirâmide da Dor» e como OPSWAT esta capacidade através de quatro produtos estreitamente integrados, cada um concebido para uma realidade operacional específica, mas todos alimentados pelo mesmo fluxo de deteção de quatro camadas.

Veja o vídeo de apresentaçãoMetaDefender abaixo para obter rapidamente uma compreensão mais aprofundada:

Este breve vídeo apresenta os principais desafios que MetaDefender resolve e explica como este impede que ameaças de dia zero e evasivas entrem no ambiente, sem abrandar o fluxo de ficheiros nem sobrecarregar as equipas do SOC.

Por que a deteção de vulnerabilidades de dia zero deve passar a ser feita no perímetro

O perímetro é o único local por onde todos os ficheiros passam.

Anexos de e-mail, atualizações de software, elementos da cadeia de abastecimento, suportes removíveis, transferências de ficheiros, uploads para a nuvem e trocas entre domínios convergem todos antes de os ficheiros chegarem aos utilizadores ou aos sistemas. Assim que um ficheiro malicioso é executado internamente, os custos de resposta multiplicam-se.

No entanto, as defesas tradicionais foram concebidas para detetar o que já é conhecido. Os ataques «zero-day», por definição, exploram o que os defensores ainda não reconhecem — novas famílias de malware, carregadores modificados, técnicas «living-off-the-land» e infraestruturas que se renovam mais rapidamente do que os feeds de reputação conseguem atualizar.

Ao mesmo tempo, as organizações estão a constatar que:

- Crescimento explosivo dos vetores de ataque baseados em ficheiros (documentos, programas de instalação, scripts, arquivos)

- Pressão regulamentar que exige uma análise dinâmica de malware

- Fadiga do SOC causada pelo excesso de ferramentas e por decisões inconsistentes

- Ambientes Cloud, híbridos e isolados fisicamente que não podem depender de um único modelo de implementação

Esta é a base da solução de deteção de vulnerabilidades de dia zero OPSWAT.

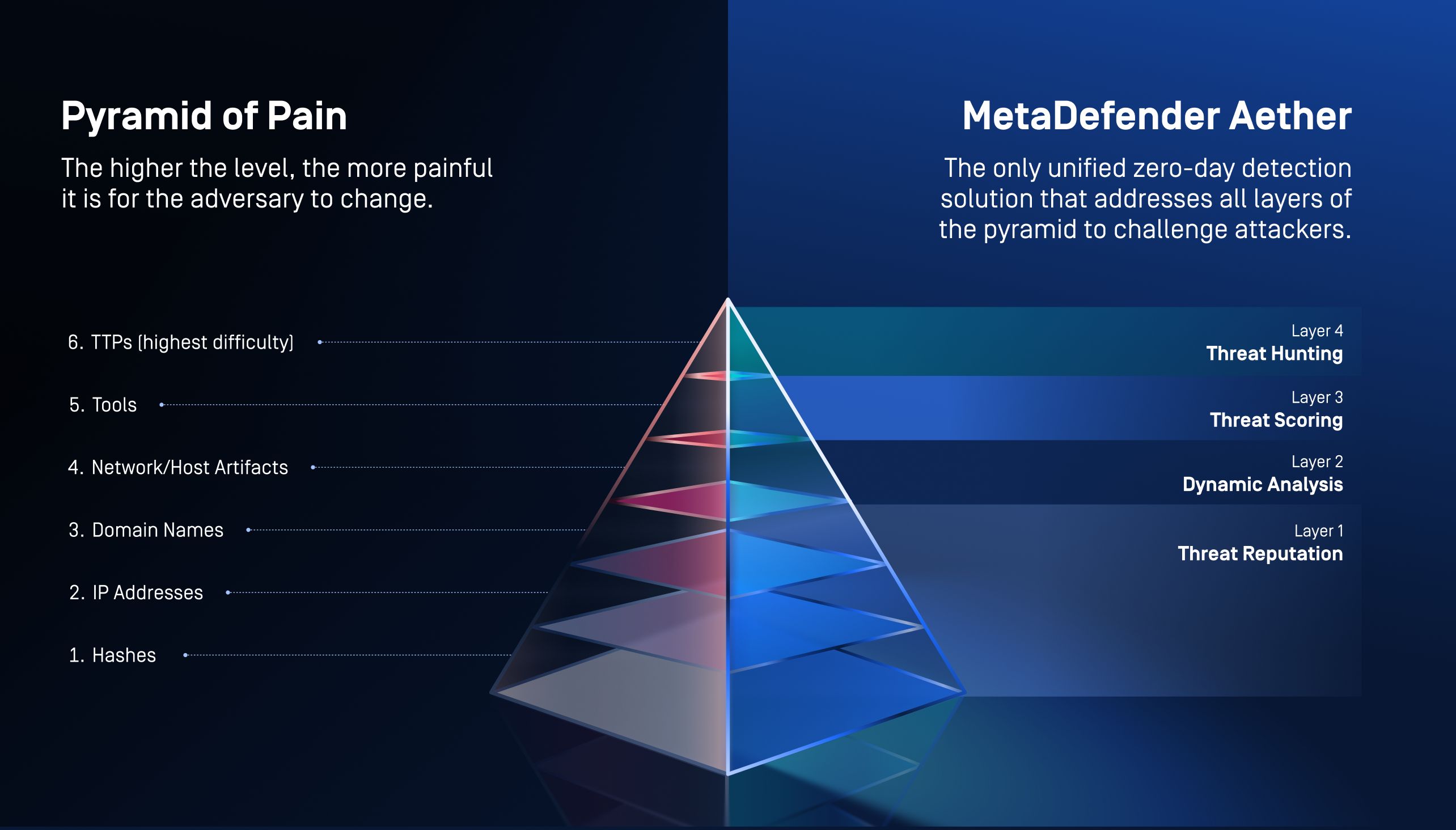

A única solução para abordar toda a pirâmide da dor

A maioria das ferramentas de segurança opera na base da «Pirâmide da Dor» — hashes, endereços IP e domínios. Estes são fáceis de alterar pelos atacantes e baratos de substituir.

MetaDefender é diferente. Foi concebido para exercer uma pressão progressiva em todos os níveis da pirâmide, obrigando os atacantes a reformular continuamente as suas operações.

Correspondência entreMetaDefender e a Pirâmide da Dor

| Objetivos | Resultado | |

|---|---|---|

Camada 1 Reputação de ameaças | Hashes, IPs, Domínios MetaDefender começa com verificações de reputação de ameaças em tempo real e offline. Esta camada bloqueia instantaneamente malware conhecido, infraestruturas de phishing e indicadores reutilizados. |

|

Camada 2 Análise dinâmica [Emulação] | Artefatos e ferramentas Os ficheiros desconhecidos e suspeitos são executados num ambiente baseado em emulação que contorna as técnicas de evasão de máquinas virtuais e de temporização. Isto revela cadeias de carregadores, cargas úteis exclusivamente na memória, ficheiros descarregados, alterações no registo e chamadas de retorno de rede. |

|

Camada 3 Pontuação de ameaças | Ferramentas e Técnicas Os indicadores comportamentais são correlacionados e pontuados com base em centenas de sinais maliciosos alinhados com o MITRE ATT&CK. Isto permite priorizar os riscos reais e reduzir o ruído para os analistas. |

|

Camada 4 Detecção de ameaças [Pesquisa de semelhanças] | TTPs A pesquisa de semelhanças baseada em aprendizagem automática estabelece correlações entre variantes, famílias e infraestruturas em diferentes amostras. Mesmo quando os artefactos mudam, as campanhas continuam a ser detetadas. |

|

Em conjunto, estas camadas fazem MetaDefender a única solução unificada de deteção de vulnerabilidades de dia zero concebida para dar resposta a toda a «Pirâmide da Dor».

O resultado global: o Aether maximiza o custo para o atacante ao abordar toda a «Pirâmide da Dor».

O que distingueMetaDefender

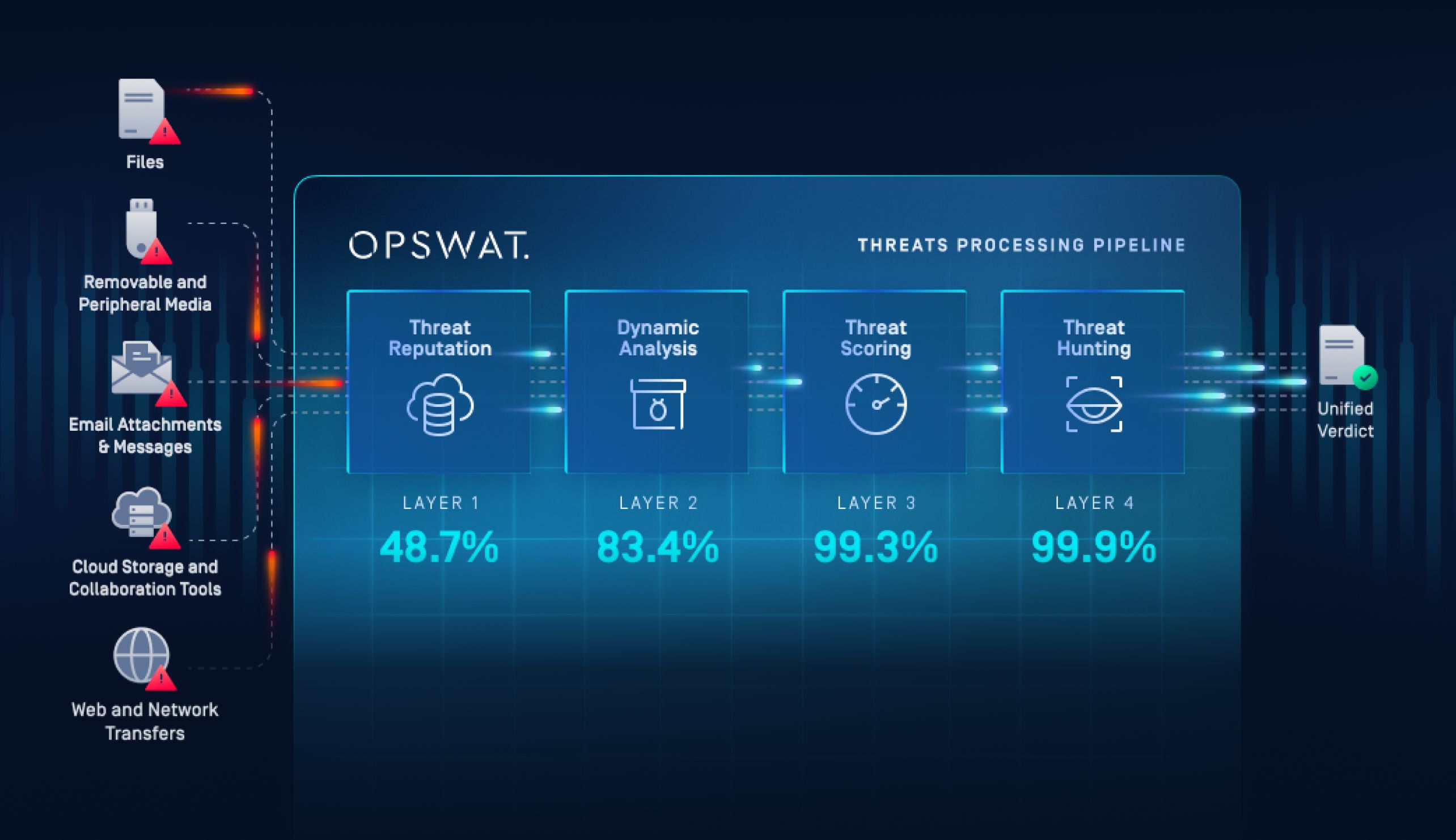

MetaDefender é a solução unificada de deteção de vulnerabilidades zero-day OPSWAT, que combina quatro camadas de deteção num único fluxo de trabalho com autoaprendizagem:

Reputação de ameaças da Camada 1

Pergunta respondida:Sabe-se que o ficheiro é malicioso?

A Reputação de Ameaças verifica ficheiros, URLs, endereços IP e domínios com base em informações globais atualizadas continuamente, para identificar instantaneamente ameaças conhecidas. Esta camada bloqueia precocemente o malware comum e o phishing, obrigando os atacantes a mudar constantemente a sua infraestrutura e a reutilizar indicadores de forma menos eficaz.

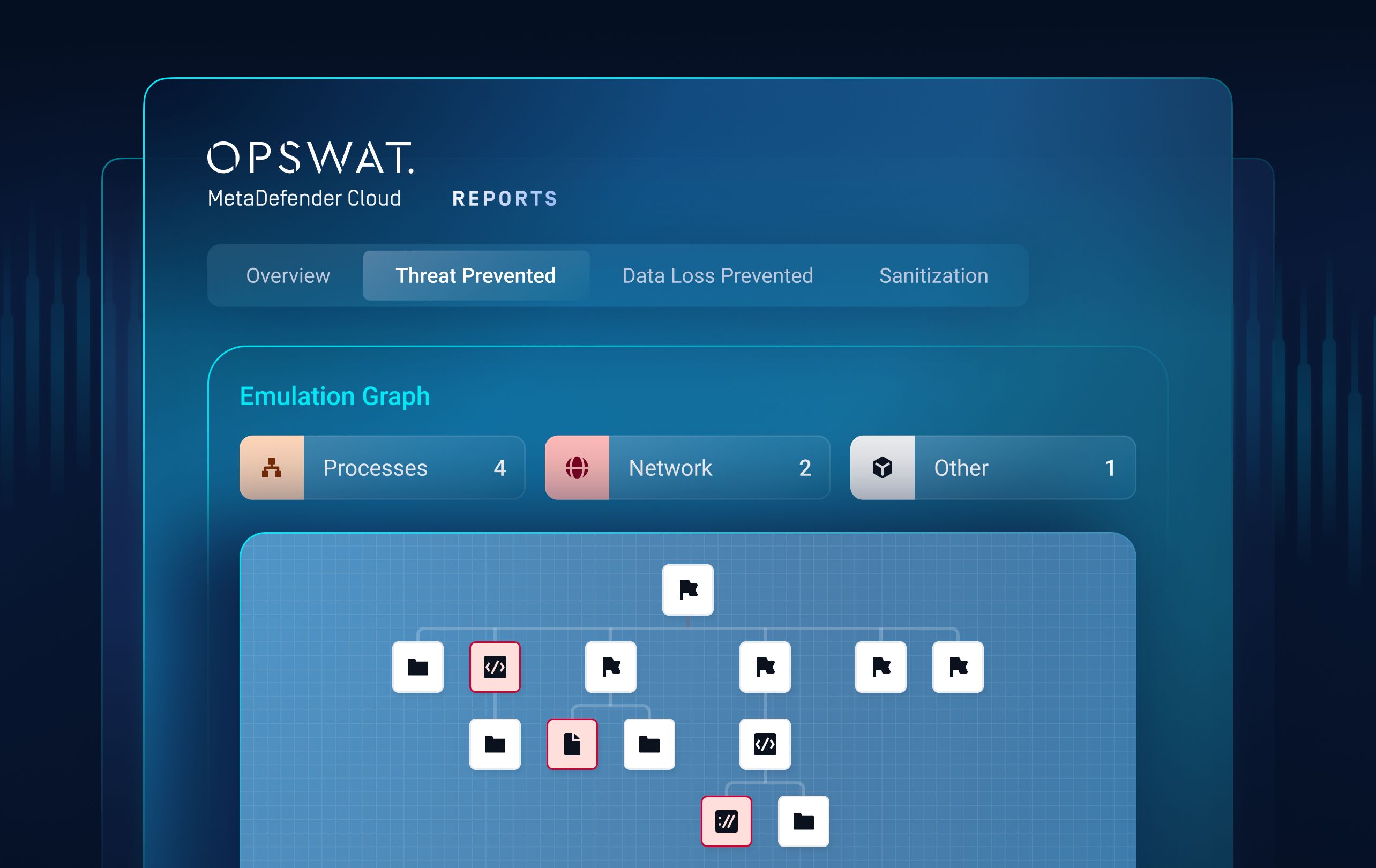

Análise dinâmica da Camada 2 através de emulação

Resposta à pergunta:O ficheiro apresenta um comportamento desconhecido ou evasivo?

A Análise Dinâmica executa ficheiros suspeitos num ambiente baseado em emulação que contorna as técnicas de evasão de sandbox e os truques de temporização. Revela comportamentos ocultos, tais como cadeias de carregadores, cargas úteis exclusivamente na memória e execução em várias fases, que a análise estática e as sandboxes baseadas em máquinas virtuais frequentemente não detectam.

Pontuação de ameaças na Camada 3

Resposta à pergunta:Qual é o nível real de risco da ameaça de dia zero?

A pontuação de ameaças correlaciona indicadores comportamentais, o contexto de reputação e sinais de deteção para atribuir uma pontuação de risco baseada na confiança. Isto permite priorizar as ameaças reais, reduzir a fadiga de alertas e permite que as equipas do SOC se concentrem no que requer ação imediata.

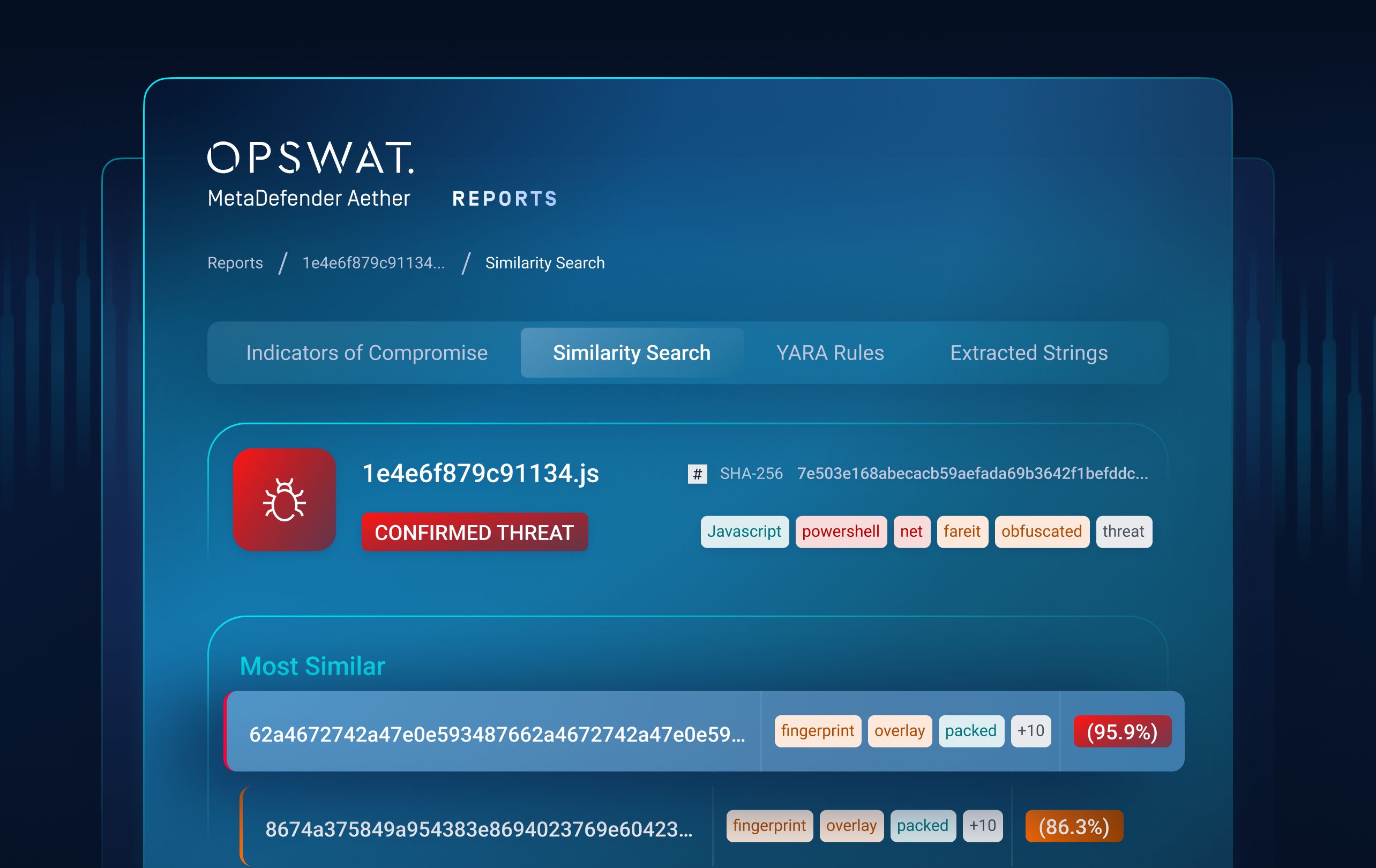

Detecção de ameaças na camada 4 com pesquisa de similaridade baseada em ML

Resposta à pergunta:A ameaça de dia zero estárelacionada com campanhas de malware mais amplas?

A detecção proativa de ameaças utiliza a pesquisa de semelhanças baseada em aprendizagem automática para correlacionar amostras desconhecidas com famílias, variantes e infraestruturas de malware conhecidas. Isto permite uma visibilidade ao nível da campanha e deteta ameaças mesmo quando os atacantes alteram as cargas úteis, as ferramentas ou os indicadores.

Em vez de múltiplas ferramentas e resultados contraditórios,MetaDefender oferece um resultado fiável — em grande escala e no perímetro.

Os quatro produtos que impulsionam a deteção unificada de vulnerabilidades de dia zero

MetaDefender é disponibilizado através de quatro soluções estreitamente interligadas. Cada uma delas resolve um desafio operacional específico, ao mesmo tempo que contribui com informações para o mesmo fluxo de deteção.

MetaDefender (Versão Autónoma)

Para SOCs e caçadores de ameaças que necessitam de visibilidade e controlo aprofundados

O Desafio

As equipas de segurança recorrem frequentemente a sandboxes isoladas que são lentas, detetáveis como máquinas virtuais e desligadas da informação sobre ameaças. As investigações exigem a alternância manual entre ferramentas.

O que a Aether oferece

- Análise dinâmica baseada em emulação que contorna as técnicas de evasão de sandbox

- Avaliação de ameaças e pesquisa de semelhanças integradas diretamente no veredicto

- Relatórios comportamentais detalhados e extração de indicadores de comprometimento (IOC)

A Transformação

As organizações obtêmas melhores classificações de ficheiros do setor, uma triagem mais rápida e informações detalhadas ao nível das campanhas — sem comprometer o rendimento.

Quem beneficia

Analistas de SOC, analistas de malware, caçadores de ameaças e equipas de DFIR.

MetaDefender para Cloud

Para ambientes nativos da nuvem, DevSecOps e de grande volume

- Saiba mais sobreMetaDefender para Cloud aqui.

- Descarregue aqui o resumo da solução.

O Desafio

As sandboxes tradicionais não se adaptam aos fluxos de trabalho na nuvem e geram custos operacionais adicionais.

O que resolve

- Detonação baseada em SaaS e orientada por emulação à escala da nuvem

- Integração API com CI/CD, armazenamento e pipelines de SaaS

- Não é necessário implementar nem manter qualquer infraestrutura

A Transformação

As organizações mantêm a velocidade e o volume de transferência de ficheiros, ao mesmo tempo que implementam a deteção de ameaças de dia zero em todos os pontos por onde os ficheiros transitam.

Quem beneficia

Arquitetos Cloud , equipas de DevSecOps, MSSPs, SOCs distribuídos.

MetaDefender para Core

Para ambientes locais, regulamentados e isolados

- Saiba mais sobreMetaDefender for Core aqui.

- Descarregue aqui o resumo da solução.

O Desafio

As infraestruturas críticas e os ambientes governamentais não podem enviar ficheiros para a nuvem — mas continuam a necessitar de análises dinâmicas.

O que resolve

- Sandboxing integrado baseado em emulação noMetaDefender Core

- Funcionamento totalmente offline com fluxos de trabalho orientados por políticas

- Não é necessária nenhuma infraestrutura nova

A Transformação

A deteção de vulnerabilidades de dia zero passa a ser conforme, auditável e operacionalmente simples — mesmo em redes isoladas.

Quem beneficia

Arquitetos de segurança, operadores de OT/ICS, equipas governamentais e de defesa.

MetaDefender Threat Intelligence

Para correlação, enriquecimento e defesa proativa

O Desafio

A informação sobre ameaças baseada apenas na reputação fica aquém dos ataques modernos, que evoluem rapidamente.

O que resolve

- IOCs enriquecidos com comportamento a partir da telemetria da sandbox

- Pesquisa de similaridade baseada em ML para detetar variantes e agrupamentos

- Integração perfeita com SIEM, SOAR, MISP e STIX

A Transformação

Cada ameaça desconhecida transforma-se em informação útil, reforçando a deteção futura e reduzindo o tempo de permanência.

Quem beneficia

Equipas de inteligência de ameaças, SOCs, CISOs, engenheiros de plataforma.

Um novo padrão para a defesa contra vulnerabilidades de dia zero

MetaDefender representa uma transição da deteção reativa para a resiliência proativa.

As organizações que implementam o Aether beneficiam de:

- Resultados de análise de ficheiros de excelência (até 99,9% de eficácia na deteção de vulnerabilidades zero-day)

- Alta velocidade de processamento de ficheiros(até 20 vezes mais rápida do que as sandboxes tradicionais)

- Suporte a grandes volumes de ficheiros noperímetro

- Redução da sobrecarga do SOCatravés de um único veredicto fiável

- Preparação comprovadapara o cumprimentoda regulamentação atual

Acima de tudo, MetaDefender altera a dinâmica dos ataques, obrigando os adversários a adaptar constantemente as suas táticas.

As ameaças de dia zero não estão a abrandar. As suas defesas também não devem abrandar.