Resumo

Em julho de 2021, ocorreu uma invasão cibernética sofisticada utilizando um link para o serviço Feed Proxy do Google para descarregar um ficheiro Microsoft Word malicioso para o dispositivo das vítimas. Assim que as macros foram inocentemente ativadas pelos utilizadores, uma biblioteca de ligação dinâmica (DLL) de carga útil Hancitor foi executada e chamou a ferramenta Cobalt Strike, que lançou várias cargas úteis após traçar o perfil de uma rede comprometida. Em uma hora, o invasor pode obter privilégios de administrador de domínio e controle total sobre o domínio. Neste blog, descrevemos comoMultiscanning OPSWAT Multiscanning - Metascan e Deep CDR™ Technology (Content Disarm and Reconstruction) encontraram a ameaça potencial e impediram esse ataque avançado.

O ataque

Tal como muitos ciberataques actuais, a intrusão começou com um e-mail de spear-phishing dirigido a um ou mais utilizadores da rede alvo. Estamos familiarizados com tácticas de ataque que utilizam macros ocultas em ficheiros para descarregar cargas maliciosas. Este ataque é ainda mais evasivo e sofisticado, uma vez que a macro incorporada não descarrega os payloads diretamente, mas extrai e executa um shellcode (objeto OLE) dentro do documento para descarregar os payloads nocivos.

Foi enviado aos utilizadores um documento do Microsoft Word com macros maliciosas capazes de instalar cópias incorporadas do trojan descarregador Hancitor[1]. Quando os utilizadores abriam e activavam as macros ocultas no ficheiro, este escrevia e executava um ficheiro DLL a partir da pasta appdata das vítimas. Em seguida, o DLL do Hancitor descarregava e entregava vários payloads contendo o Cobalt Strike[2] e Ficker Stealer[3].

Como é que o OPSWAT pode ajudar a prevenir este ataque avançado

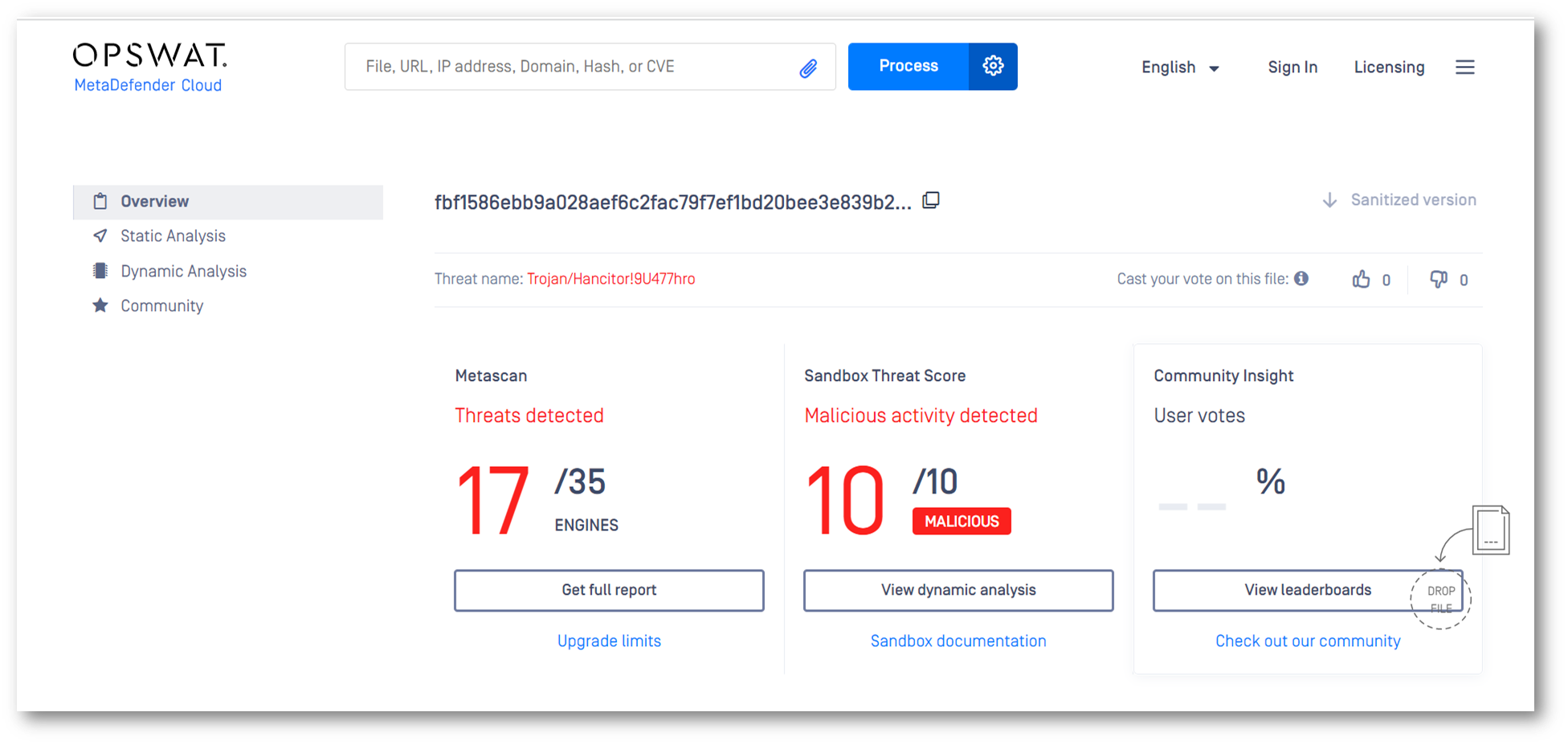

Ao analisar o ficheiro MS Word malicioso com OPSWAT MetaDefender , apenas 17/35 motores antivírus encontraram a ameaça. Esta é uma prova definitiva de que a verificação com um único ou alguns motores AV não é suficiente para proteger a sua organização e os seus utilizadores. O malware avançado com tácticas evasivas pode contornar as defesas tradicionais. Um único motor antivírus pode detetar 40%-80% do malware. OPSWAT Metascan permite-lhe analisar rapidamente os ficheiros com mais de 30 motores anti-malware no local e na nuvem para alcançar taxas de deteção superiores a 99%.

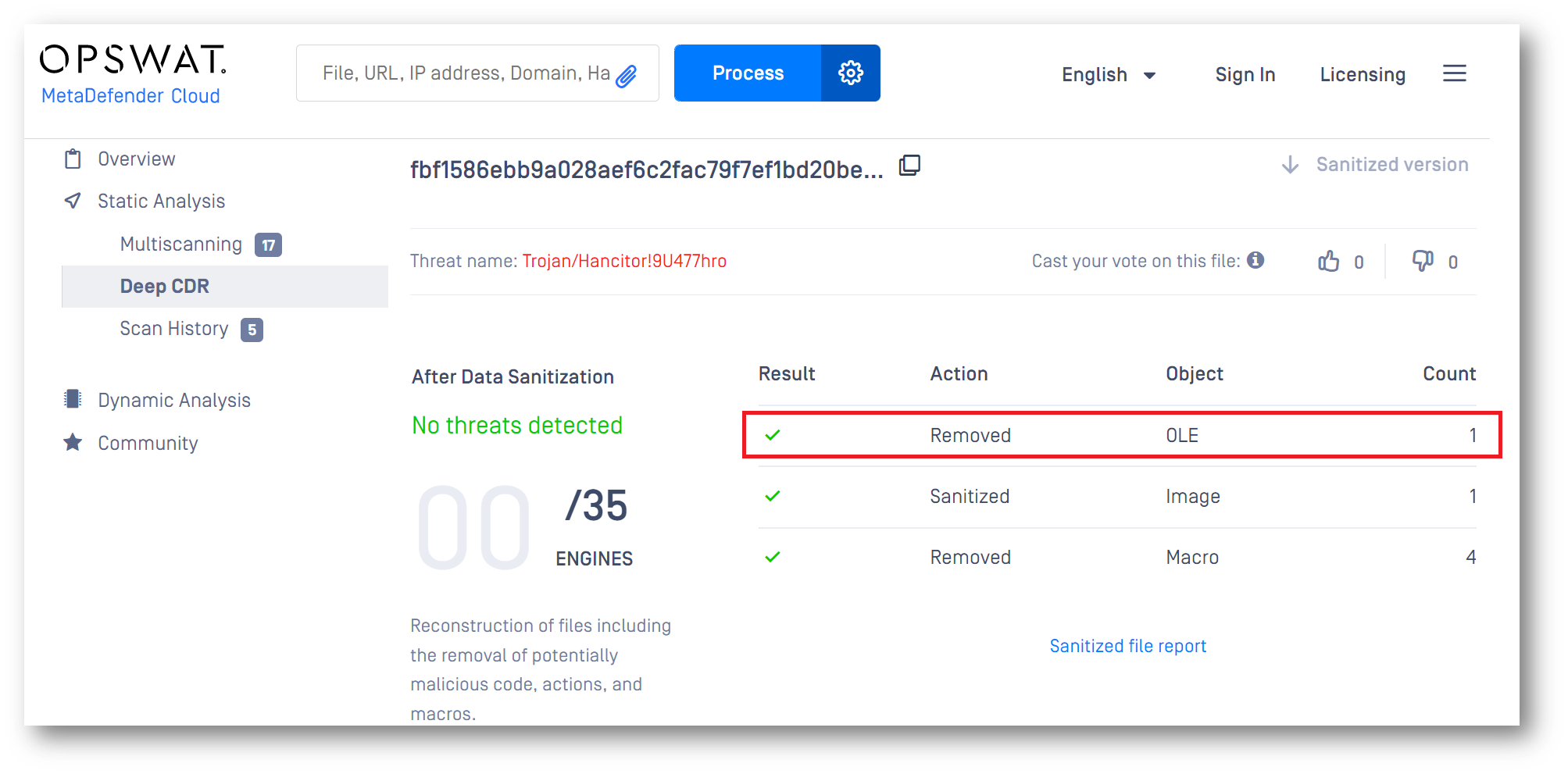

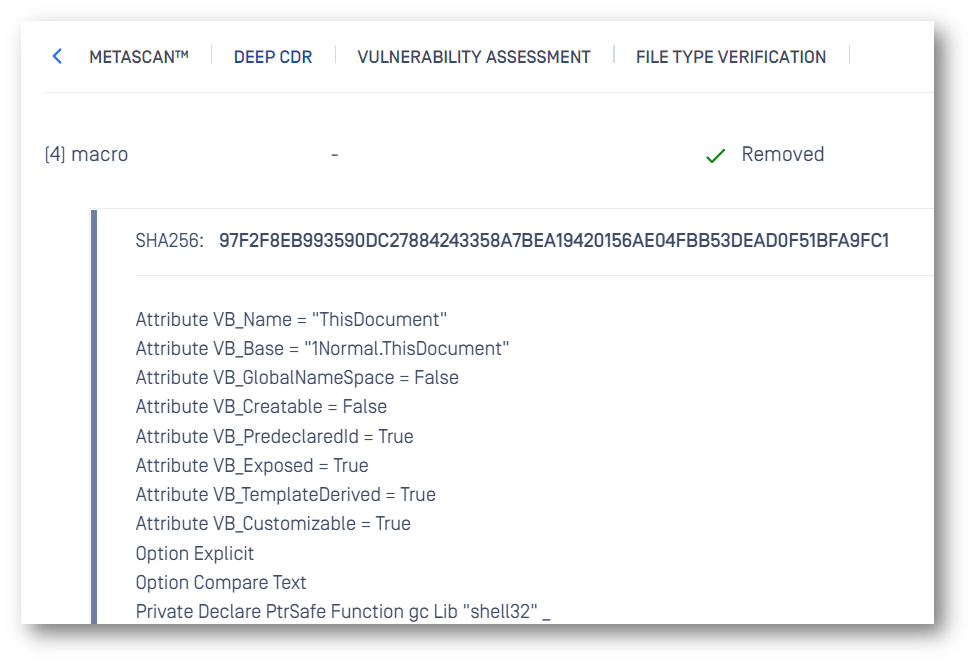

No entanto, a melhor abordagem para garantir que a sua organização e os seus utilizadores estejam protegidos contra ataques sofisticados e de dia zero é higienizar todos os ficheiros com a tecnologia Deep CDR™. Os ficheiros são avaliados e verificados à medida que entram no sistema de higienização para garantir o tipo e a consistência do ficheiro. Em seguida, todos os elementos do ficheiro são separados em componentes discretos e os elementos potencialmente maliciosos são removidos ou higienizados. Ao fornecer um relatório detalhado de higienização, a tecnologia Deep CDR™ também permite que os administradores analisem o comportamento do malware sem qualquer ferramenta de análise adicional. Demonstramos abaixo como a tecnologia Deep CDR™ removeu todas as ameaças potenciais do ficheiro e forneceu um ficheiro seguro para consumo aos utilizadores.

Ao processar o documento malicioso do Word com a tecnologia Deep CDR™, encontramos vários componentes ativos, incluindo um objeto OLE e quatro macros. Desofuscamos o código e vimos que ele tentava executar (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

Como mostrado no resultado da sanitização, todo o conteúdo ativo do documento foi removido do ficheiro. Um dos objectos incorporados (o objeto OLE) instalaria o trojan Hancitor (ficheiro ier.dll) na máquina dos utilizadores (uma vez que o activassem involuntariamente) se não fosse neutralizado antes de os atingir.

Para proteger a sua rede, é vital para qualquer organização certificar-se de que todos os ficheiros/e-mails enviados para os seus funcionários internos são seguros, assegurando simultaneamente a usabilidade dos ficheiros. Entregamos ficheiros seguros com a máxima usabilidade em milissegundos, para que o seu fluxo de trabalho não seja interrompido.

Ao higienizar cada ficheiro e remover quaisquer ameaças potenciais incorporadas, a tecnologia Deep CDR™ efetivamente «desarma» todas as ameaças baseadas em ficheiros, incluindo ameaças conhecidas e desconhecidas; ameaças complexas e sensíveis a sandbox; e ameaças equipadas com tecnologia de evasão de malware, como malware totalmente indetetável, deteção VMware, ofuscação e muitas outras.

Saiba mais sobre a tecnologia Deep CDR™ ou converse com um especialista OPSWAT para descobrir a melhor solução de segurança para prevenir malware zero-day e malware evasivo avançado.

1. O Hancitor é um descarregador de malware que abre 'backdoors' para outros vírus se infiltrarem.

2. O Cobalt Strike é uma ferramenta de acesso remoto que foi cooptada pelos cibercriminosos para distribuir malware de seguimento.

3. O FickerStealer é um malware ladrão de informação concebido para extrair informação sensível.