A União Europeia reforçou significativamente a sua postura em matéria de cibersegurança com a adoção do Regulamento (UE) 2024/2847, também conhecido como CRA (Lei sobre a Resiliência Cibernética). Sendo o primeiro regulamento horizontal em matéria de cibersegurança para os PDE (produtos com elementos digitais), o CRA estabelece requisitos de segurança juridicamente vinculativos tanto para o hardware como para o software colocados no mercado da UE.

Em 2024, o regulamento introduziu formalmente obrigações obrigatórias em matéria de cibersegurança ao longo de todo o ciclo de vida do produto, desde o desenvolvimento seguro e a devida diligência relativamente a componentes de terceiros até ao tratamento de vulnerabilidades e à comunicação de incidentes.

A partir de setembro de 2026, os fabricantes serão obrigados a comunicar vulnerabilidades ativamente exploradas e incidentes de segurança graves. Até dezembro de 2027, a conformidade total torna-se obrigatória, incluindo a documentação, os controlos de segurança ao longo do ciclo de vida eBill of Materials (SBOM) Software Bill of Materials (SBOM) .

Para os CIOs, CISOs, responsáveis pela segurança de produtos e equipas de conformidade, a CRA acarreta consequências operacionais, financeiras e regulamentares. As organizações devem estar preparadas para demonstrar práticas de segurança desde a conceção, implementar uma monitorização contínua de vulnerabilidades, manter documentação SBOM pronta para auditoria e garantir a transparência da cadeia de abastecimento em todos os componentes, tanto proprietários como de código aberto.

Este artigo apresenta um guia prático para a conformidade com a CRA, abrangendo as obrigações relativas à cadeia de abastecimento de software, os requisitos da SBOM, as responsabilidades ao longo do ciclo de vida e as medidas estratégicas que as organizações devem tomar agora para se prepararem para a aplicação da lei.

Visão geral dos requisitos da Lei de Resiliência Cibernética

O que é a Lei da Resiliência Cibernética e por que razão foi aprovada?

A CRA estabelece o primeiro quadro horizontal de cibersegurança a nível da UE para produtos com elementos digitais.

O regulamento tem como objetivo:

- Reduzir as vulnerabilidades sistémicas nos produtos conectados

- Melhorar a transparência nas cadeias de abastecimento de software

- Garantir a gestão de vulnerabilidades ao longo do ciclo de vida

- Transferir a responsabilidade para os fabricantes

Quem deve cumprir?

- Software

- Hardware que integram software

- Importadores e distribuidores

- Desenvolvedores que integram componentes de terceiros ou de código aberto

- Fornecedores de produtos digitais essenciais ou importantes

Supply Chain Software ao abrigo da CRA

Análise de due diligence dos componentes

Os fabricantes devem realizar uma análise de due diligence dos componentes de terceiros, incluindo a avaliação de vulnerabilidades conhecidas e o acompanhamento das atualizações de segurança.

Responsabilidade pela vulnerabilidade de ponta a ponta

Os fabricantes continuam a ser responsáveis pelas vulnerabilidades em todos os componentes integrados, independentemente da sua origem.

Secure e Secure

Os produtos devem ser fornecidos com configurações padrão seguras e concebidos de forma a integrar a cibersegurança desde a sua conceção.

Monitorização e comunicação de vulnerabilidades

As vulnerabilidades exploradas ativamente e os incidentes graves devem ser comunicados a partir de setembro de 2026.

Documentação técnica e conservação

A documentação de segurança, incluindo as SBOM (Software de componentesSoftware ), deve ser conservada durante 10 anos após a colocação do produto no mercado.

Requisitos relativos à SBOM ao abrigo da CRA

A CRA exige que os fabricantes documentem os componentes de software utilizados em produtos com elementos digitais, normalmente através de SBOMs mantidas como parte da documentação técnica do produto. Embora o regulamento não prescreva campos específicos para as SBOMs, as SBOMs padrão da indústria incluem geralmente identificadores de componentes, informações sobre versões, detalhes sobre fornecedores ou origem, relações de dependência e dados de integridade, tais como hashes criptográficos.

A SBOM deve:

- Legível por máquina

- Mantido como parte da documentação técnica

- Fornecidas às autoridades da UE mediante pedido fundamentado

Como OPSWAT Supply Chain Software da CRA

1. Transparência Software

- Nome do componente, versão e identificação do fornecedor

- Mapeamento de dependências diretas e transitivas

- Identificadores únicos e validação criptográfica

- Gestão centralizada da SBOM

2. Transparência e deteção de riscos

- Vulnerability detection a bases de dados públicas

- Verificação de malware em pacotes de software

- Identificação de riscos inerentes antes do lançamento

- Monitorização contínua de novas vulnerabilidades (CVEs)

3. Documentação e preparação para auditorias

- Geração de SBOM legível por máquina (CycloneDX, SPDX)

- Relatórios exportáveis

- Secure e partilha controlada

Alinhamento Software com as obrigações da CRA

| Tipo de componente | Exemplo | Visibilidade obrigatória | Responsabilidade |

|---|---|---|---|

| Aplicação principal | Plataforma SaaS empresarial | SBOM completa ao nível do produto | Fabricante |

| Core | OpenSSL | Nível superior e acompanhamento de vulnerabilidades | Fabricante |

| Middleware/Runtime | Servidor web ou ambiente de execução de contentores | Validação de dependências | Fabricante + Fornecedor |

| Bibliotecas de terceiros | SDKs, APIs | Inclusão transitiva na SBOM | Fabricante |

Um roteiro prático para a conformidade com a CRA

1. Realizar uma avaliação da preparação

Avaliar:

- Práticas atuais de inventário de software

- Geração da SBOM existente

- Maturidade da monitorização de vulnerabilidades

- Processos de conservação de documentos

2. Estabelecer uma governação interna

Definir funções claras para:

- Desenvolvedores

- Equipas de DevOps

- Equipas de segurança

- Aspectos jurídicos/conformidade

- Contratação pública

3. Automatizar a geração da SBOM

As ferramentas devem:

- Gerar SBOMs para cada versão e atualização

- Integrar com pipelines de CI/CD

- Saída nos formatos CycloneDX e SPDX

- Validar os campos de dados mínimos obrigatórios

4. Integrar a SBOM em todo o ciclo de vida do desenvolvimento de software (SDLC)

A maturidade da SBOM evolui ao longo de várias fases:

- SBOM de projeto (componentes previstos)

- Criar SBOM (artefactos compilados)

- SBOM analisado (inspeção pós-compilação)

- SBOM implementado (ambiente de produção)

- SBOM em tempo de execução (monitorização ativa)

5. Manter a conformidade e a monitorização contínuas

- Monitorizar continuamente as bases de dados de vulnerabilidades

- Atualizar as SBOMs quando os componentes forem alterados

- Estabelecer fluxos de trabalho para a divulgação de vulnerabilidades

- Preparar a documentação necessária para os pedidos às autoridades

Formatos de SBOM aceites ao abrigo da CRA

CicloneDX

Centrado na segurança, otimizado para a gestão de vulnerabilidades.

SPDX

Orientado para as licenças, amplamente utilizado para documentação de conformidade.

Como avaliar soluções de conformidade preparadas para a CRA

Ao selecionar fornecedores ou ferramentas, tenha em conta:

- Geração de SBOM nos formatos aceites

- Integração com DevOps e registos de contentores

- Monitorização contínua de vulnerabilidades

- Funcionalidades de verificação de malware

- Relatórios prontos para auditoria

- Armazenamento e partilha Secure

Pergunte aos fornecedores:

- Com que frequência são atualizadas as SBOMs?

- Como é que lida com as dependências transitivas?

- Como é que a informação sobre vulnerabilidades é integrada?

- Como é que apoiam os fluxos de trabalho de reporte regulamentar?

Melhores práticas para uma implementação harmoniosa do CRA

- Integrar a geração da SBOM numa fase inicial («shift left»)

- Automatizar o mapeamento de dependências

- Exigir que os fornecedores forneçam dados SBOM

- Formar as equipas sobre as responsabilidades da CRA

Erros comuns a evitar

| Erro | Risco | Mitigação |

|---|---|---|

| Tratar a SBOM como estática | Exposição a vulnerabilidades desatualizadas | Automatizar atualizações contínuas |

| Ignorar dependências transitivas | Risco oculto na cadeia de abastecimento | Utilizar o mapeamento recursivo de dependências |

| Processos manuais de SBOM | Inconsistência e falha na auditoria | Implementar ferramentas automatizadas |

Considerações específicas por setor

- Integrar a geração da SBOM numa fase inicial («shift left»)

- Automatizar o mapeamento de dependências

- Exigir que os fornecedores forneçam dados SBOM

- Formar as equipas sobre as responsabilidades da CRA

Produtos essenciais e importantes

Os sistemas operativos, os hipervisores, as firewalls e os componentes fundamentais da infraestrutura estão a ser alvo de um escrutínio cada vez mais rigoroso.

Serviços financeiros

As organizações devem alinhar a conformidade com o CRA com os quadros mais amplos de cibersegurança da UE (por exemplo, o DORA).

Industrial IoT

O software incorporado deve garantir a conservação da documentação a longo prazo e a monitorização de vulnerabilidades.

OPSWAT SBOM

OPSWAT oferece às equipas:

- Inventários precisos de componentes de software

- Geração de SBOM para código-fonte e contentores

- Correlação de vulnerabilidades

- Visibilidade das licenças

SBOM para Software e artefactos

Identificar, priorizar e resolver os riscos associados ao software de código aberto sem atrasar o desenvolvimento.

SBOM para imagens Container

Gerar SBOMs em cada camada do contentor e detetar vulnerabilidades antes da implementação.

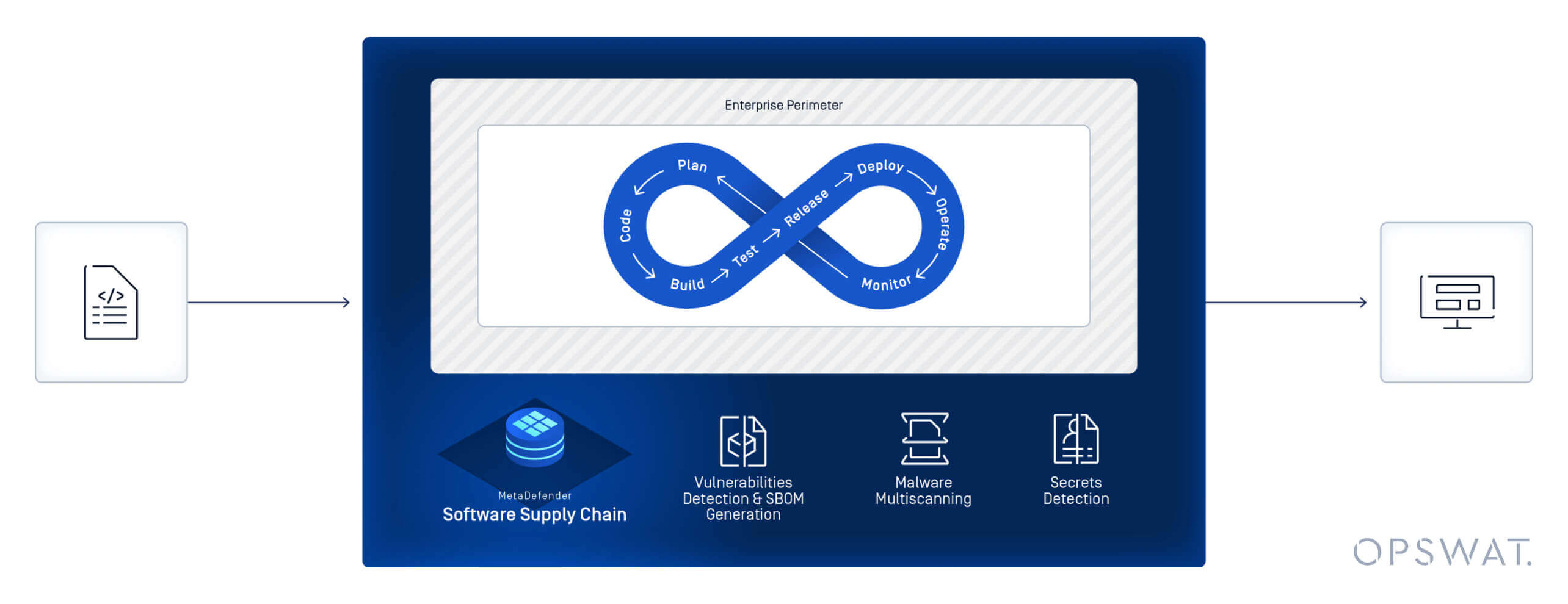

MetaDefender Software Supply Chain™

Vá além da documentação e lide com ameaças avançadas à cadeia de abastecimento.

MetaDefender Software Chain™ integra a inspeção de confiança zero no ciclo de vida do desenvolvimento de software (SDLC), combinando a análise múltipla com mais de 30 motores antivírus, a deteção de segredos codificados, a análise aprofundada da camada de contentores, a identificação de vulnerabilidades e integrações nativas com repositórios e pipelines de CI/CD, para prevenir malware, credenciais expostas e riscos de dependências, ao mesmo tempo que apoia a conformidade com quadros normativos como a Lei de Ciber-Resiliência da UE.

FAQs

Quando é que a CRA se aplica?

As obrigações de comunicação entram em vigor em setembro de 2026. A aplicação integral tem início em dezembro de 2027.

É obrigatório que as SBOMs sejam públicas?

Não. Devem ser fornecidos às autoridades mediante pedido fundamentado.

Os componentes de código aberto contam?

Sim. Todos os componentes integrados são da responsabilidade do fabricante.

Quais são as sanções em caso de incumprimento?

Até 15 milhões de euros ou 2,5 % do volume de negócios anual global.

A automação é necessária?

Embora não seja explicitamente exigida, a automatização é essencial para cumprir os requisitos de monitorização do ciclo de vida.

E agora? Preparar-se para as medidas coercivas da CRA

A CRA torna a segurança da cadeia de abastecimento de software uma condição para operar no mercado da UE, exigindo responsabilização ao longo do ciclo de vida, monitorização contínua de vulnerabilidades e documentação estruturada da SBOM. As organizações que começarem agora a alinhar os seus processos de desenvolvimento e segurança podem reduzir a exposição a riscos regulamentares, reforçando simultaneamente a resiliência global.

OPSWAT implementar os requisitos da CRA, integrando automação de SBOM, informações sobre vulnerabilidades, análises múltiplas e inspeção de confiança zero diretamente nos fluxos de trabalho de desenvolvimento, ajudando os fabricantes a reforçar as suas cadeias de abastecimento de software, mantendo simultaneamente a preparação para auditorias.

Saiba como OPSWAT ajudar a sua organização a implementar os requisitos da CRA e a reforçar a segurança da sua cadeia de abastecimento de software.