As ameaças cibernéticas avançadas conseguem contornar as ferramentas de segurança tradicionais, mutando mais rapidamente do que a detecção baseada em assinaturas e os feeds de reputação conseguem adaptar-se. Os atacantes modificam regularmente variantes de malware, alteram indicadores maliciosos e ocultam comportamentos maliciosos dentro de ficheiros aparentemente legítimos.

Para detetar estas ameaças, as equipas de segurança precisam de informações que correlacionem vários indicadores, tais como indicadores de reputação, sinais comportamentais e relações entre variantes de malware.

Threat Intelligence subjacente MetaDefender responde a este desafio através da correlação de dados de reputação, IOCs (indicadores de comprometimento) gerados em ambiente de sandbox e da pesquisa de semelhanças de ameaças baseada em aprendizagem automática. Isto ajuda as equipas de segurança a detetar ameaças de dia zero e a identificar relações entre padrões e atividades maliciosas conhecidas.

Quando implementada através MetaDefender for Core, esta informação de inteligência opera diretamente em ambientes locais e isolados. As organizações podem analisar ficheiros suspeitos utilizando uma análise dinâmica baseada em emulação, ao mesmo tempo que enriquecem os resultados com informação de inteligência sobre ameaças correlacionada, para ajudar a identificar ameaças evasivas e nunca antes vistas.

Por que Threat Intelligence baseada apenas na reputação Threat Intelligence aquém do esperado

As plataformas tradicionais de inteligência contra ameaças baseiam-se em indicadores de reputação, tais como hashes de ficheiros, endereços IP, domínios e URLs. Estes indicadores podem ajudar a identificar ameaças conhecidas, mas fornecem um contexto limitado quando os atacantes modificam o malware ou alteram indicadores maliciosos, como domínios ou endereços IP.

Limitações da Threat Intelligence baseada na reputação

| Limitações da inteligência baseada na reputação | Impacto nas equipas de segurança |

|---|---|

| Os indicadores baseados em hash são fáceis de alterar | Os ficheiros maliciosos podem contornar a deteção baseada na reputação quando os indicadores mudam |

| Os indicadores carecem de contexto comportamental | Os analistas não conseguem ver como um ficheiro se comporta durante a execução |

| Os indicadores aparecem isoladamente | É difícil determinar se existe alguma atividade maliciosa relacionada |

| As fontes de informação estão dispersas | Os analistas têm de alternar entre diferentes ferramentas para investigar ameaças |

Threat Intelligence resolve esta limitação através da correlação de vários tipos de informação. Em vez de se basear apenas em indicadores estáticos, o mecanismo combina dados de reputação com indícios comportamentais extraídos de análises dinâmicas e da pesquisa de semelhanças entre ameaças em amostras relacionadas.

Esta abordagem permite que as equipas de segurança vão além de indicadores isolados e detetem padrões que identificam variantes de malware até então desconhecidas, correlacionando-as com padrões maliciosos já conhecidos.

Como o Threat Intelligence correlaciona os indicadores

Ao analisar tanto indicadores estáticos como artefactos comportamentais, o sistema consegue identificar relações entre ficheiros maliciosos, indicadores associados e atividades maliciosas conhecidas. O Threat Intelligence funciona como parte de um fluxo de deteção de vulnerabilidades «zero-day» de quatro camadas que analisa os ficheiros que entram no ambiente. Cada camada contribui com um tipo diferente de informação que reforça o veredicto global.

1. Reputação de ameaças

A primeira fase avalia os ficheiros e os IOCs associados em relação aos indicadores globais de inteligência sobre ameaças. Os ficheiros, URLs, domínios e endereços IP são comparados com indicadores de malware conhecidos, a fim de identificar rapidamente ameaças já observadas anteriormente.

2. Análise dinâmica

Quando os ficheiros não podem ser classificados apenas através de verificações de reputação, são executados num ambiente de análise dinâmica baseado em emulação. Esta fase gera artefactos comportamentais, tais como ficheiros descartados, alterações no registo, cadeias de execução e chamadas de rede, que revelam o comportamento do ficheiro durante a execução.

3. Pontuação de ameaças

Os artefactos comportamentais extraídos da análise dinâmica são correlacionados com indicadores de reputação para avaliar atividades suspeitas.

4. Pesquisa por semelhança de ameaças

A fase final recorre a uma pesquisa de semelhanças de ameaças baseada em aprendizagem automática para detetar semelhanças estruturais e comportamentais entre amostras. Isto permite ao motor identificar ficheiros nunca antes vistos, correlacionando-os com padrões maliciosos conhecidos.

Em conjunto, estas funções de inteligência transformam indicadores isolados em informações de ameaças correlacionadas. As equipas de segurança obtêm uma visão mais aprofundada sobre o comportamento dos ficheiros, a sua relação com ataques conhecidos e se representam uma nova variante de uma ameaça existente.

Threat Intelligence para MetaDefender Core

Quando implementado através MetaDefender for Core, o Threat Intelligence opera diretamente em ambientes de segurança locais. Isto permite que as organizações analisem ficheiros suspeitos sem enviar dados para serviços externos, o que é fundamental para ambientes regulamentados ou isolados.

O motor funciona em conjunto com as capacidades de análise dinâmica baseadas em emulação do MetaDefender . Os ficheiros que entram no ambiente são executados num ambiente de análise controlado, onde o sistema observa o comportamento dos ficheiros e extrai indicadores de compromisso (IOCs).

Esses artefactos comportamentais são, em seguida, correlacionados pelo Threat Intelligence . Os indicadores de reputação fornecem contexto sobre indicadores maliciosos conhecidos, enquanto os indicadores gerados pela sandbox revelam como o ficheiro se comporta durante a execução. A pesquisa de semelhanças de ameaças compara as características comportamentais e estruturais dos ficheiros com amostras analisadas anteriormente.

Sinais de inteligência utilizados pelo Threat Intelligence

| Sinal de inteligência | Fonte | O que isso revela |

|---|---|---|

| Indicadores de reputação | Mecanismo de reputação de ameaças | Indicadores de malware conhecidos |

| Artefatos comportamentais | Análise dinâmica | Como o ficheiro se comporta durante a execução |

| Características estruturais | Inspeção de ficheiros | Estrutura de ficheiros ou compactação suspeita |

| Pesquisa de semelhanças entre ameaças | Análise de similaridade com recurso a aprendizagem automática | Semelhanças estruturais e comportamentais entre os ficheiros analisados |

Uma vez que o motor funciona no mesmo ambiente queCore MetaDefender Core , as organizações podem integrar esta análise diretamente nos fluxos de processamento de ficheiros já existentes. Os ficheiros suspeitos enviados através de gateways de e-mail, plataformas de transferência de ficheiros, análise de armazenamento ou outros pontos de inspeção podem ser analisados e correlacionados com informações sobre ameaças antes de chegarem aos sistemas internos.

Esta arquitetura integra a análise comportamental e a inteligência sobre ameaças diretamenteCore MetaDefender Core . Consequentemente, as organizações podem identificar ameaças evasivas, mantendo ao mesmo tempo o controlo total sobre os dados confidenciais.

Desafios de segurança e como o Threat Intelligence os enfrenta

As equipas de segurança recorrem frequentemente a ferramentas distintas para detetar ameaças, analisar o comportamento do malware e investigar ataques relacionados. Esta fragmentação atrasa as investigações e dificulta a ligação entre os indicadores nas diferentes fases de um ataque.

Threat Intelligence responde a estes desafios através da correlação de indicadores de reputação, artefactos comportamentais e amostras relacionadas no âmbito de um fluxo de inteligência unificado.

Contexto limitado a partir de dados de reputação

Quando os atacantes modificam variantes de malware, os indicadores de reputação, por si só, podem não revelar a verdadeira ameaça. Ao correlacionar os artefactos comportamentais extraídos durante a análise dinâmica com os indicadores de reputação e a pesquisa de semelhanças de ameaças, o Threat Intelligence fornece um contexto mais aprofundado para avaliar ficheiros suspeitos e identificar variantes de malware nunca antes vistas.

Silos de investigação

Em muitos ambientes, a análise em sandbox, a verificação de reputação e a pesquisa de semelhanças entre ameaças são realizadas em ferramentas distintas. Os analistas têm de alternar entre sistemas para determinar se um ficheiro suspeito faz parte de um ataque mais alargado.

Threat Intelligence correlaciona automaticamente estes IOC, permitindo aos analistas visualizar artefactos comportamentais, indicadores relacionados e ficheiros analisados no âmbito de um único processo de investigação. Isto reduz o tempo de investigação e ajuda os analistas a determinar se um ficheiro está associado a atividades maliciosas conhecidas ou se representa uma nova ameaça.

Visibilidade em ambientes restritos ou isolados

Muitas organizações que operam infraestruturas críticas não podem depender da análise de ameaças baseada na nuvem. MetaDefender for Core o Threat Intelligence funcione diretamente em ambientes locais, possibilitando a análise de ficheiros suspeitos sem necessidade de ligação à Internet.

Indicadores de comprometimento de alta fiabilidade

A análise dinâmica gera artefactos comportamentais, tais como ficheiros descartados, chamadas de retorno de rede, modificações no registo e cadeias de execução. Quando correlacionados com indicadores de reputação e pesquisas de semelhança de ameaças, estes artefactos fornecem IOCs de alta fiabilidade que permitem uma investigação e resposta mais rápidas.

O papel do Threat Intelligence nosCore MetaDefender

Em muitas organizações, os ficheiros suspeitos entram no ambiente através de vários canais, tais como anexos de e-mail, transferências de ficheiros, uploads e suportes removíveis. As equipas de segurança precisam de uma forma de analisar esses ficheiros sem interromper os fluxos de trabalho normais da empresa nem expor dados confidenciais a sistemas externos.

Quando implementado através MetaDefender for Core, o Threat Intelligence passa a integrar o fluxo de inspeção de ficheiros no MetaDefender Core. Os ficheiros suspeitos podem ser analisados à medida que passam pelos controlos de segurança existentes, permitindo às organizações identificar ameaças antes de os ficheiros chegarem aos sistemas internos.

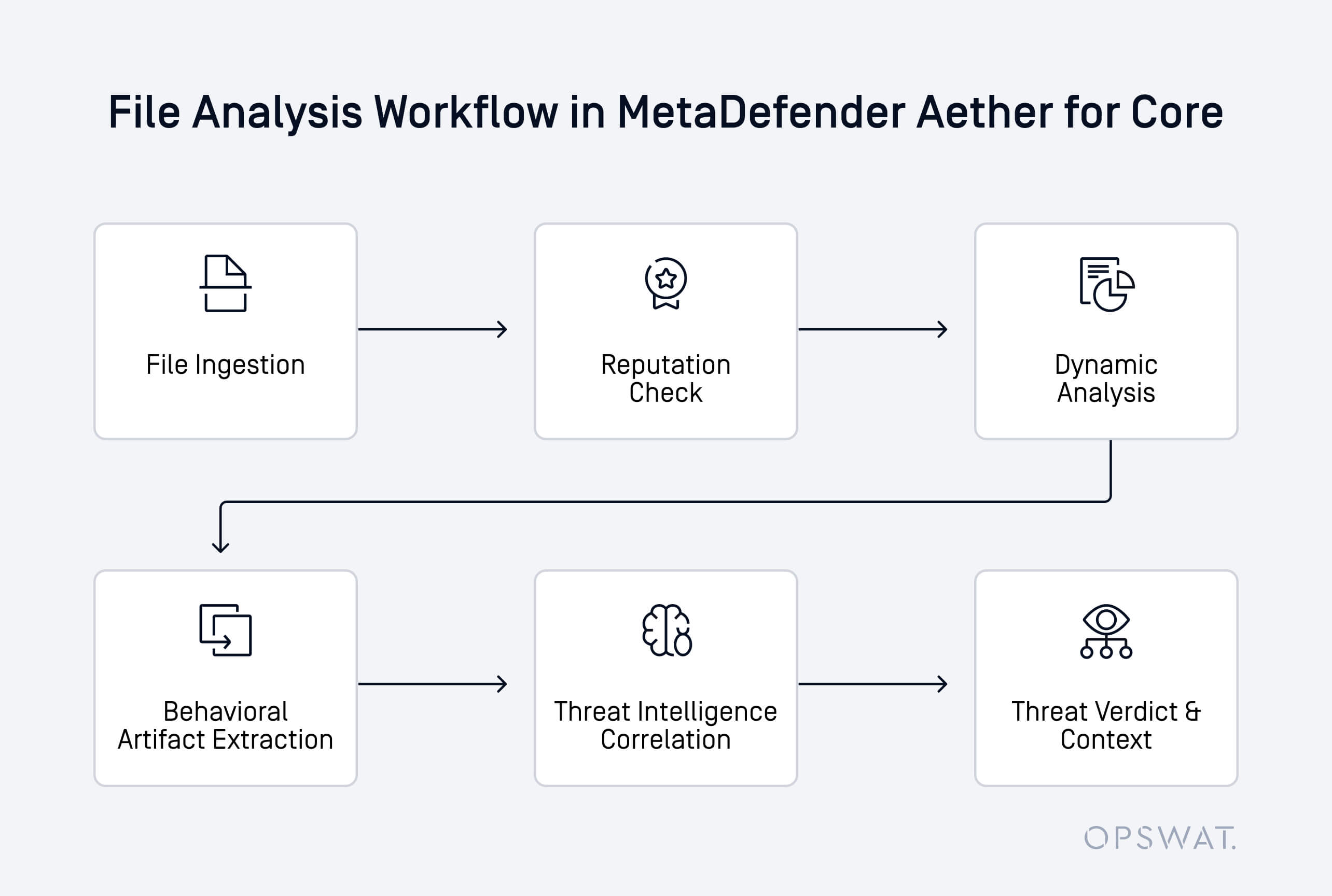

NosCore MetaDefender Core , o processo de análise segue normalmente uma sequência estruturada:

- Um ficheiro entra no ambiente através de um canal de conteúdo, como e-mail, carregamento ou transferência de ficheiros

- A inspeção estática e as verificações de reputação avaliam se o ficheiro corresponde a ameaças conhecidas

- Os ficheiros suspeitos ou desconhecidos são executados num ambiente de análise dinâmica baseado em emulação

- São extraídos artefactos comportamentais, tais como ficheiros deixados para trás, alterações no registo, cadeias de execução e chamadas de retorno de rede

- Threat Intelligence correlaciona estes artefactos com dados de reputação e pesquisas de semelhança de ameaças

- O sistema emite um veredicto final com inteligência contextual que ajuda os analistas a compreender o risco

Uma vez que o motor funciona diretamente noCore MetaDefender Core , as organizações podem aplicar esta inteligência em vários pontos de inspeção. Os ficheiros que entram através de gateways de e-mail, sistemas de transferência de ficheiros, plataformas de armazenamento e outros fluxos de trabalho de conteúdo podem todos beneficiar da mesma análise correlacionada.

Esta integração permite que as equipas de segurança apliquem informações sobre ameaças baseadas no comportamento diretamente nos fluxos de trabalho operacionais, ajudando-as a detetar ficheiros suspeitos mais cedo, mantendo ao mesmo tempo uma inspeção consistente em todo o ambiente.

Por que Threat Intelligence centrada no comportamento Threat Intelligence fundamental para a deteção de vulnerabilidades de dia zero

O malware raramente se baseia num único indicador estático. Por isso, as equipas de segurança precisam de informações que se centrem no comportamento e nas relações entre os ataques, em vez de indicadores isolados.

A inteligência de ameaças centrada no comportamento responde a este desafio através da correlação de vários indicadores que revelam o comportamento dos ficheiros maliciosos. Em vez de se basear apenas em dados de reputação, o Threat Intelligence analisa o comportamento de execução, os IOCs relacionados e as semelhanças entre os ficheiros analisados, para ajudar a avaliar se estes são suspeitos.

Esta abordagem melhora a deteção ao:

- Identificar ameaças nunca antes observadas através da análise de indícios comportamentais

- Revelar relações entre variantes de malware que partilham padrões de execução semelhantes

- Relacionar ficheiros suspeitos com atividades maliciosas relacionadas e indicadores de ameaça (IOC) associados

- Fornecer informações contextuais que ajudam os analistas a compreender a finalidade de um ficheiro

No MetaDefender for Core, estas funcionalidades funcionam em conjunto com a análise dinâmica baseada em emulação. O ambiente de sandbox revela comportamentos ocultos, enquanto o Threat Intelligence correlaciona os artefactos resultantes com indicadores de reputação e amostras analisadas anteriormente.

Ao combinar estes indicadores de comportamento, as organizações podem detetar malware de dia zero que, de outra forma, escaparia à deteção baseada em assinaturas ou aos feeds de reputação. Isto permite que as equipas de segurança identifiquem mais rapidamente ameaças até então desconhecidas e respondam antes que os ataques se propaguem pelo ambiente.

Detete ameaças desconhecidas mais rapidamente com Threat Intelligence baseada no comportamento

Quando implementado através MetaDefender for Core, o Threat Intelligence opera diretamente no ambiente da organização. As equipas de segurança podem analisar ficheiros suspeitos utilizando uma análise dinâmica baseada em emulação, ao mesmo tempo que correlacionam os resultados com informações sobre ameaças, para detetar ficheiros até então desconhecidos e atividades maliciosas relacionadas.

Ao integrar a correlação de informações sobre ameaças diretamente nosCore MetaDefender Core , as organizações podem analisar ficheiros numa fase mais precoce do processo de inspeção e obter uma maior visibilidade sobre atividades suspeitas antes que as ameaças atinjam os sistemas internos.

Reforce a sua estratégia de deteção de vulnerabilidades de dia zero com informações de ameaças baseadas no comportamento. Fale com os nossos especialistas para saber como o Threat Intelligence pode melhorar a deteção em todosCore seusCore MetaDefender Core .