Conjunto de MetaDefender

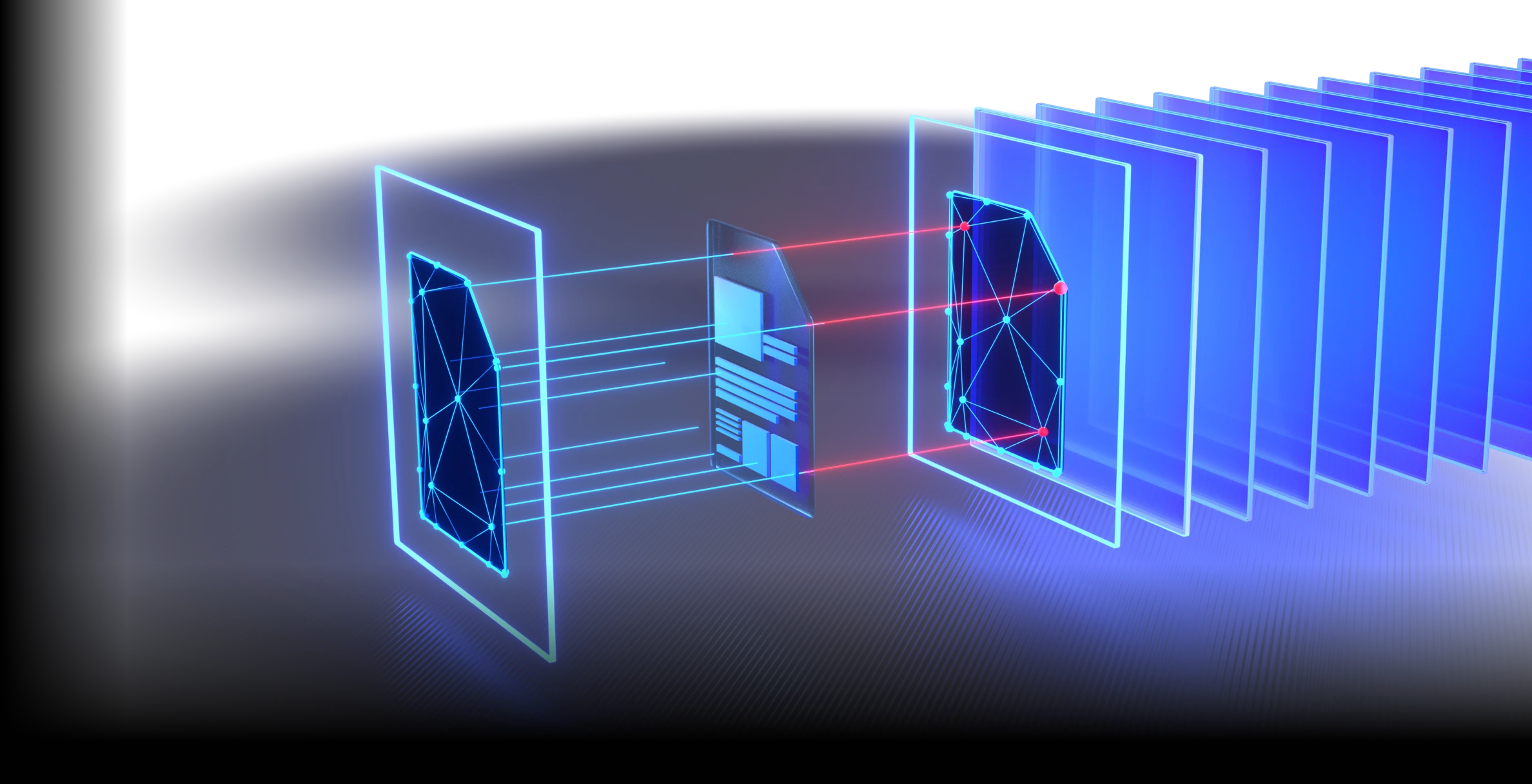

A pilha MetaDefender sustenta toda a MetaDefender com tecnologias baseadas em IA concebidas para funcionar em conjunto de forma «

». Quer se trate de proteger o e-mail, a nuvem, o armazenamento, os suportes periféricos, a transferência gerida de ficheiros ou qualquer canal de dados, estas tecnologias «

» criam múltiplas camadas de defesa que se adaptam às ameaças em constante evolução em tempo real, em todos os seus casos de utilização.

- Fundação da Plataforma Universal

- Proteção multicanal

- Threat Intelligence contínua Threat Intelligence

O primeiro motor preditivo de IA OPSWAT

para a deteção de vulnerabilidades de dia zero sem execução

100% de proteção

Verificado pelo teste da tecnologia Deep CDR™ da SE Labs

Tudo num só

Pilha tecnológica com funcionalidades baseadas em IA

>99.2%

Deteção de malware

Líder de mercado #1

Tecnologia Multiscanning Deep CDR™

20 vezes mais rápido

Detecção de vulnerabilidades zero-day com tecnologia de IA

Explorador de Tecnologia

Filtrar por capacidade, tecnologia e funcionalidades.

Prevenção abrangente de ameaças, deteção de

s e conformidade

OPSWAT a tecnologia Deep CDR™, Multiscanning Metascan™, a previsão de ameaças baseada em IA eSandbox Adaptive Sandbox prevenir, detetar,

ar e neutralizar ameaças antes que estas sejam executadas.

Concebido para a previsão, o

: projetado para a velocidade

- Análise aprofundada da estrutura de ficheiros

- Modelo de aprendizagem automática treinado para ameaças de dia zero

Mais motores são melhores do que um

- Detetar quase 100% do malware

- Analise simultaneamente com mais de 30 mecanismos AV líderes

Detenha as ameaças que os outros não vêem

- Suporta mais de 200 formatos de ficheiro

- Sanitizar recursivamente arquivos aninhados de vários níveis

- Regenerar ficheiros seguros e utilizáveis

Verdadeira deteção de tipo de ficheiro para fluxos de trabalho críticos em termos de segurança

- Melhorado por IA

- Deteta tipos de ficheiros falsificados em milésimos de segundo

- Aplicação em linha sem perda de desempenho

Evitar a perda de dados sensíveis

- Utilizar modelos baseados em IA para localizar e classificar texto não estruturado em categorias predefinidas

- Oculta automaticamente informações confidenciais identificadas, como PII, PHI e PCI, em mais de 125 tipos de ficheiros

- Suporte para reconhecimento ótico de caracteres (OCR) em imagens

Detetar Malware Evasivo com Sandboxing Avançado Baseado em Emulação

- Analisar ficheiros a alta velocidade

- O motor de sandbox anti-evasão extrai IOCs

- Identificar ameaças de dia zero

- Permitir a classificação profunda de malware através de API ou integração local

Melhorar a deteção com Threat Intelligence em tempo real

- Correlacionar IOCs globais, IPs, URLs e reputação de ficheiros em mais de 50 mil artefactos

- Detenha as ameaças emergentes mais rapidamente

- Enriquecer a análise a jusante

Secure a suaSupply Chain Software

- Gerir os riscos associados ao software de fonte aberta (OSS), aos componentes de terceiros e às dependências

- Garantir a transparência, segurança e conformidade da base de código

Detetar vulnerabilidades de aplicações antes de serem instaladas

- Verificar se o software tem vulnerabilidades conhecidas antes da instalação

- Analisar os sistemas para detetar vulnerabilidades conhecidas quando os dispositivos estão em repouso

- Examinar rapidamente as aplicações em execução e as suas bibliotecas para detetar vulnerabilidades

Permitir a deteção instantânea da origem geográfica de um ficheiro

- Detetar a origem geográfica dos ficheiros carregados, incluindo PE, MSI e SFX (arquivos de extração automática)

- Analisar automaticamente as impressões digitais e os metadados para identificar locais e fornecedores restritos

Extrair e analisar recursivamente ficheiros de arquivo profundamente aninhados

- Extração recursiva até uma profundidade configurável

- Extração em uma única passagem em todos os motores

- Detecção e contenção de bombas de arquivo

- Suporte a arquivos compactados encriptados e protegidos por palavra-passe

Centro de investigação

Descubra análises aprofundadas e informações detalhadas, incluindo a nossa visualização em tempo real da Detecção de Vulnerabilidades de Dia Zero, para compreender melhor a eficácia das várias estratégias de cibersegurança.