De acordo com o Relatório de risco cibernético de meados do ano de 2024, que analisou as tendências da atividade de pirataria informática e as respostas da indústria, dois sectores registaram os maiores aumentos nos pedidos de indemnização em 2024: a indústria transformadora e a construção. A indústria transformadora passou de 15,2% de todas as reclamações em 2023 para 41,7% de todas as reclamações em 2024.

A inovação pode atrair actores de ameaças

Ao longo dos últimos 80 anos, esta empresa foi pioneira em conceitos como a mudança, a montagem flexível, a automatização, a simulação por computador, a visão artificial e a robótica.

O primeiro controlador lógico programável (PLC) do mundo, introduzido por esta empresa em 1969, foi uma tecnologia pioneira para o controlo de equipamento em linhas de produção. No entanto, 55 anos mais tarde, estes mesmos sistemas tornaram-se um alvo privilegiado para os malfeitores que pretendem perturbar e afetar os ambientes de produção.

Um PLC comprometido pode permitir que os atacantes penetrem em redes mais seguras às quais a estação de trabalho do empreiteiro acede, o que representa riscos significativos. Os maus actores também visam a curiosidade humana com USB ataques de gotas fora das instalações de produção desta empresa, na esperança de espalhar malware.

Como os contratantes podem introduzir riscos nas redes Industrial

Para violar uma rede crítica altamente segura, os agentes de ameaças visam frequentemente engenheiros e contratantes terceiros.

Em primeiro lugar, o pirata informático compromete um Controlador Lógico Programável (PLC) que pode ter um baixo nível de proteção quando ligado à Internet. Depois, engana o engenheiro para que este se ligue ao PLC comprometido a partir da sua estação de trabalho de engenharia.

As vulnerabilidades são exploradas quando um engenheiro inicia um procedimento de carregamento que transfere metadados, configurações e código de texto do PLC comprometido para a sua estação de trabalho. O dispositivo comprometido permite agora ao atacante piratear PLCs noutras redes mais seguras a que a estação de trabalho do empreiteiro tem acesso.

Os investigadores de segurança identificaram este método de ataque conhecido como "Evil PLC Attack". Durante a sua investigação, foram identificadas vulnerabilidades em software de estações de trabalho de engenharia de vários fornecedores, incluindo ABB (B&R Automation Studio), Emerson (PAC Machine Edition), GE (ToolBoxST), Ovarro (TwinSoft), Rockwell Automation (Connected Components Workbench), Schneider Electric (EcoStruxure Control Expert) e Xinje (XD PLC Program Tool).

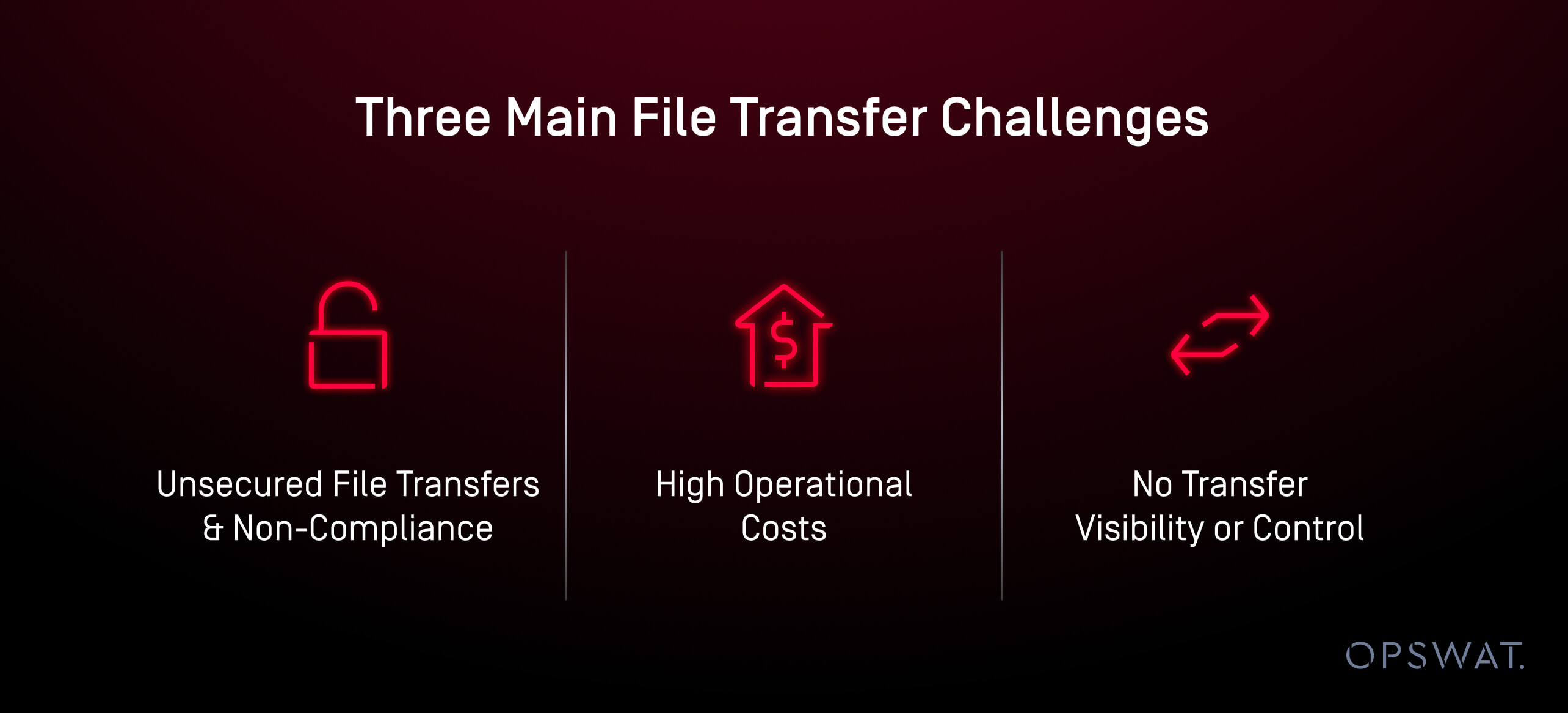

Três desafios principais da transferência de ficheiros

- Transferências de ficheiros não seguras e não-conformidade: Integradores diretamente ligados a PLCs com estações de trabalho potencialmente maliciosas, contendo malware desconhecido ou de dia zero. Os malfeitores têm como alvo grandes entidades como esta empresa, não só para perturbar a atividade, mas também a economia e o mercado bolsista, ou para obter grandes resgates. As suas linhas de produção estão isoladas por ar, sem ligação à Internet exterior, para se protegerem contra essas ciberameaças.

- Custos operacionais elevados: As verificações prolongadas da segurança dos ficheiros levaram a tempos de espera alargados para os contratantes terceiros, resultando em despesas significativas, mas evitáveis. Quando uma linha de produção é interrompida, isso custa 1 milhão de dólares por hora de receitas perdidas. Por conseguinte, a empresa faz um grande esforço para proteger as suas linhas de produção contra as ciberameaças.

- Sem visibilidade ou controlo das transferências: Sem controlo baseado em funções, não era possível auditar que ficheiros tinham sido enviados, quem tinha transferido os ficheiros e para onde tinham sido enviados.

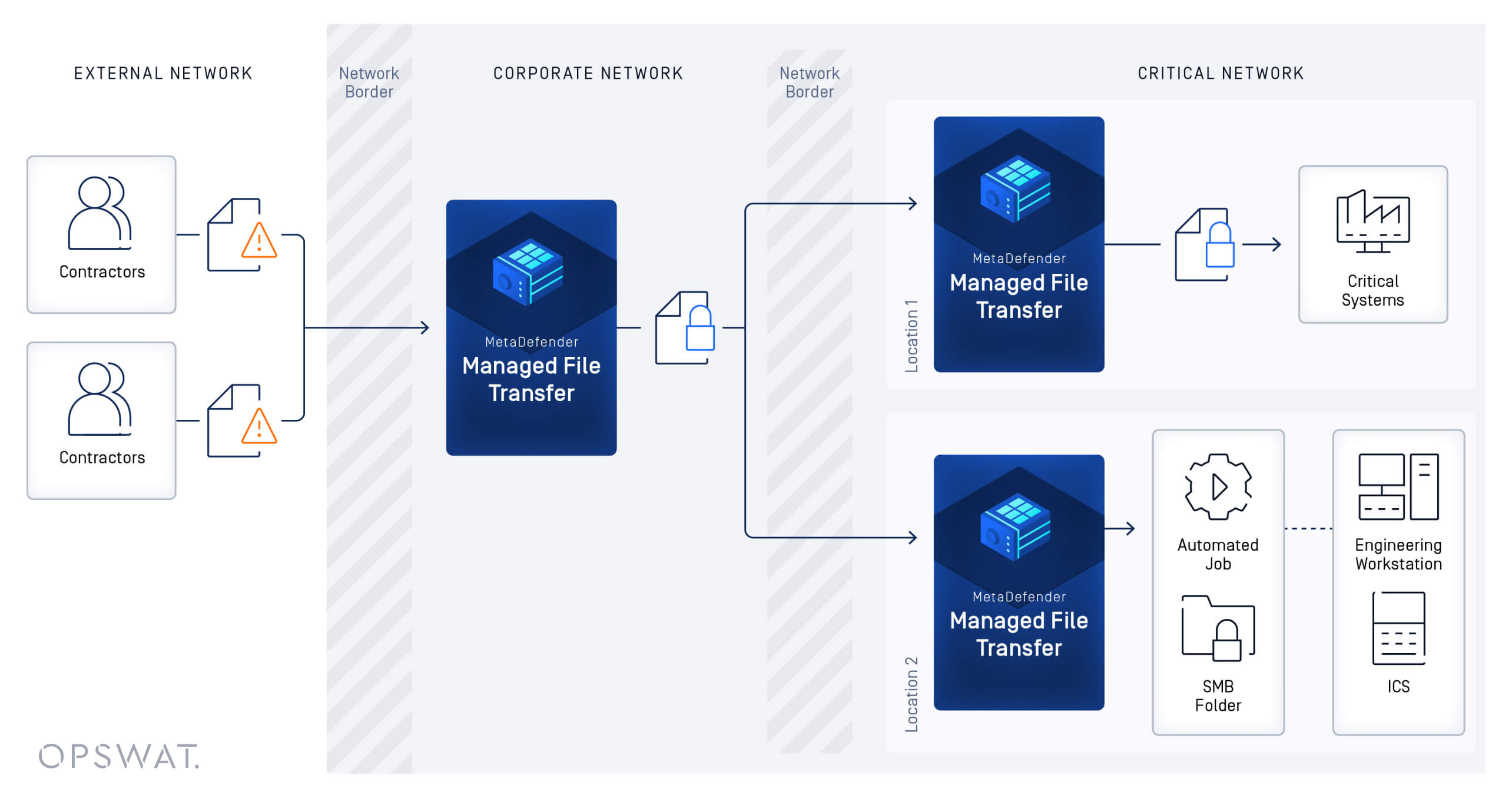

Solução OPSWAT: MetaDefender Managed File Transfer MFT)

Com o MetaDefender Managed File Transfer (MFT), esta empresa melhorou significativamente a produtividade e a segurança, exercendo uma nova visibilidade e controlo. Um único servidor público MFT serve agora como um centro principal para todos os uploads e transferências de ficheiros.

Isto permite-lhes manter um elevado nível de proteção para a sua infraestrutura OT, enquanto os utilizadores externos e os operadores usufruem de flexibilidade e velocidade na transferência de ficheiros. Os funcionários têm controlo total sobre as datas de expiração do acesso dos contratantes e o risco de cibersegurança para os PLCs vulneráveis está agora mitigado.

Para garantir o fluxo contínuo de dados e manter as operações da fábrica sem interrupções, foram proibidos suportes periféricos como USB sticks e cartões SD. Isto afectou a capacidade dos fornecedores de atualizar o firmware do PLC nas linhas de produção.

O objetivo era desativar as portas USB em todas as estações de trabalho de produção - 12.500 portas a nível global e parar permanentemente o processo sneakernet.

O processo começa com transferências seguras de ficheiros, em que os contratantes carregam os seus ficheiros nos sistemas MetaDefender Managed File Transfer MFT) antes de chegarem aos ambientes OT/industriais. Este processo pré-chegada não só aumenta a produtividade, como também mantém medidas de segurança robustas contra potenciais ataques a controladores lógicos programáveis (PLCs).

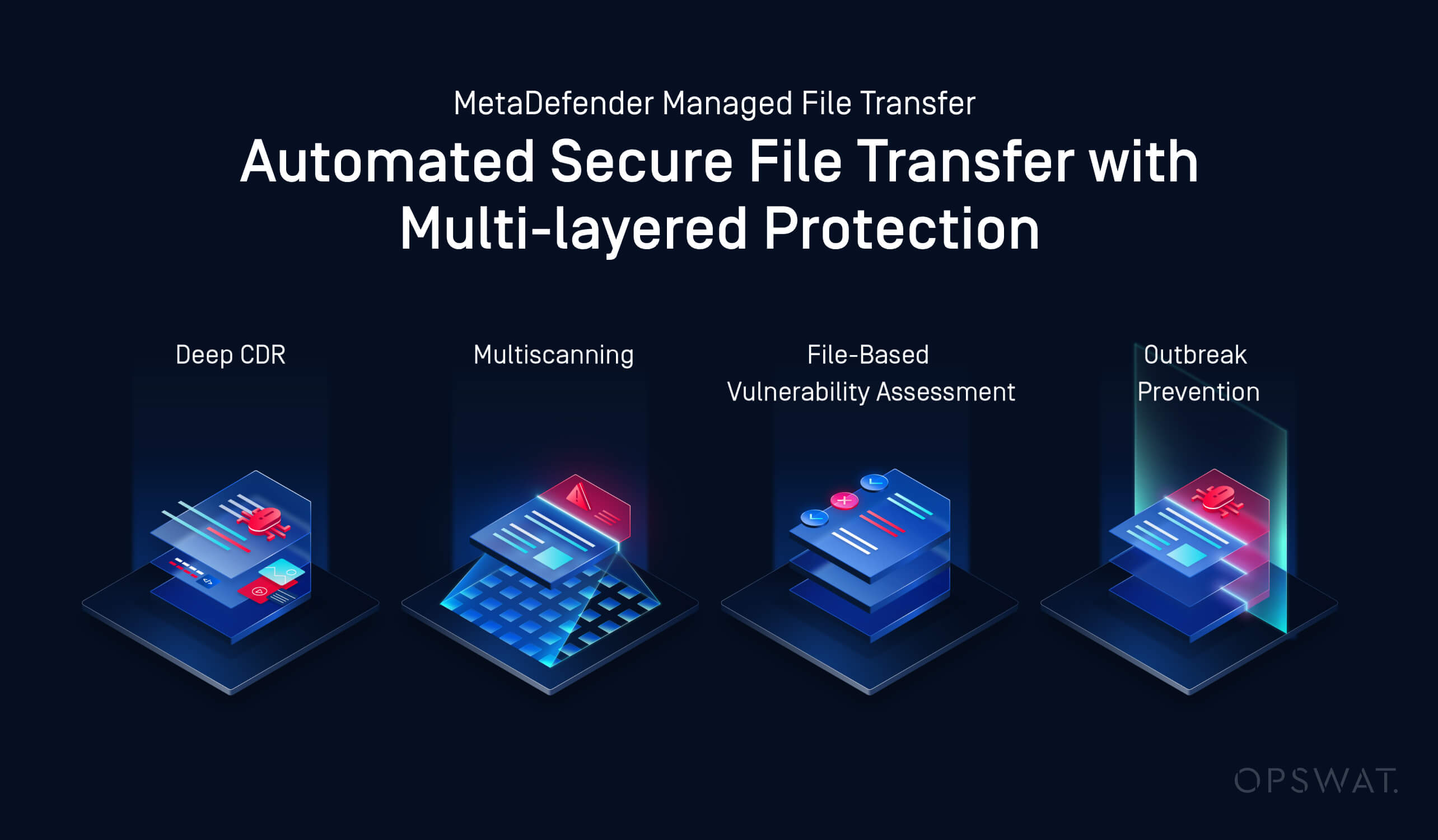

Como parte deste processo, os ficheiros carregados são digitalizados utilizando uma combinação de Multiscanning—que utiliza até 30 motores antimalware—e a tecnologia Deep CDR™ (Content Disarm and Reconstruction), que neutraliza ameaças de dia zero baseadas em ficheiros. Depois de estes ficheiros serem exaustivamente analisados, são entregues nos locais designados, onde análises adicionais, incluindo avaliações de vulnerabilidade e tecnologias de prevenção de surtos, garantem a sua segurança.

Managed File Transfer MetaDefender Managed File Transfer MFT) também automatiza o processo de transferência de ficheiros, o que elimina a necessidade de manuseamento manual e reduz significativamente os erros. Essa automação permite que os contratados acessem rapidamente o ambiente OT enquanto os seus ficheiros passam por várias camadas de verificação de segurança, permitindo que a empresa alcance novos níveis de agilidade operacional, controlo e eficiência.

Além disso, a solução proporciona uma visibilidade e um controlo claros aos funcionários. Estes podem criar facilmente contas de convidado para facilitar as transferências internas de ficheiros OT e regular as localizações de satélite com as quais os contratantes podem sincronizar. Estas contas de convidados vêm com datas de expiração, aumentando a segurança ao limitar o tempo durante o qual um contratante pode aceder ao sistema.

A gestão de ficheiros também foi centralizada, permitindo transferências seguras e sem problemas entre vários locais. Esta abordagem centralizada suporta cenários de distribuição complexos, quer entre diferentes unidades organizacionais, quer com parceiros externos.

A segurança é ainda reforçada através do controlo de acesso baseado em funções, que assegura que os contratantes e fornecedores só podem aceder a ficheiros e funções autorizados pelos seus supervisores. Esta camada de granularidade assegura a conformidade com os regulamentos de proteção de dados.

O controlo de acesso também se estende à gestão baseada na localização. As contas de convidados dos contratantes são restritas às localizações MetaDefender Managed File Transfer MFT) designadas pelos seus privilégios de utilizador atribuídos, garantindo que os sistemas sensíveis só sejam acedidos por pessoal autorizado. Para manter a responsabilização, o sistema regista todos os acessos dos utilizadores, movimentos de dados e eventos do sistema, gerando registos históricos granulares que podem ser auditados.

As medidas de segurança da solução não se ficam por aqui. Monitoriza continuamente a existência de surtos de malware utilizando a análise recorrente de ficheiros, que aproveita tanto o Multiscanning e Sandbox para detetar e neutralizar potencial malware de dia zero. Os ficheiros são comparados com as definições de vírus mais recentes em cada análise, mantendo o sistema protegido contra ameaças em evolução.

A tecnologia Deep CDR™ desempenha um papel crucial na prevenção de ataques sofisticados, neutralizando conteúdos ativos potencialmente maliciosos incorporados nos ficheiros, garantindo simultaneamente que a funcionalidade dos ficheiros permanece intacta. Esta tecnologia suporta mais de 175 formatos de ficheiros e verifica mais de 1 000 tipos de ficheiros, proporcionando uma proteção abrangente a uma vasta gama de dados.

Finalmente, o Adaptive Sandbox A funcionalidade combina análise de ficheiros estáticos, deteção dinâmica de ameaças e algoritmos de aprendizagem automática para classificar ameaças até então desconhecidas. Esta funcionalidade também integra a pesquisa automatizada de ameaças e a identificação em tempo real com sistemas mais amplos de inteligência contra ameaças, garantindo que estão em vigor medidas de defesa proativas.

Para além disso, o sistema patenteado OPSWATFile-Based Vulnerability Assessment patenteado da detecta vulnerabilidades em aplicações e ficheiros, utilizando milhares de milhões de pontos de dados para correlacionar vulnerabilidades em componentes de software, instaladores e outros ficheiros binários. Esta tecnologia atenua eficazmente o risco antes da instalação, contribuindo para a segurança e integridade gerais do sistema.

Resultados e reacções

A implementação do MetaDefender Managed File Transfer MFT) OPSWAT melhorou significativamente a segurança e a eficiência das transferências de ficheiros para esta empresa automóvel global, protegendo a sua infraestrutura OT contra potenciais ameaças e garantindo operações sem interrupções.

Tratou-se de um verdadeiro esforço de colaboração, não só entre equipas, mas também entre 15 unidades de produção em todo o mundo, para aumentar drasticamente a pegada e a sensibilização da organização em matéria de cibersegurança, dando início a uma nova era de cultura de cibersegurança.

Agora, com a solução implementada, a empresa automóvel não tem qualquer interrupção no seu fluxo de trabalho.

Para saber mais sobre como MFT líder do setor OPSWAT,MetaDefender Managed File Transfer MFT), pode beneficiar a sua infraestrutura crítica, entre em contacto com um OPSWAT hoje mesmo.