- Definição de redes com isolamento acústico

- Como é que funcionam as redes com isolamento de ar?

- Vantagens de segurança das redes com air gap

- Construção e manutenção de redes com isolamento de ar

- Ataques e limitações do Air Gap

- Redes Air-Gapped vs. Outras Abordagens de Segurança

- Dar o próximo passo

- Perguntas frequentes (FAQs)

Definição de redes com isolamento acústico

Uma rede air-gapped é uma arquitetura de segurança em que os computadores ou redes estão física ou logicamente isolados de sistemas não seguros, incluindo a Internet pública. Esta separação, normalmente conhecida como "air gap", impede o acesso não autorizado, assegurando que os dados e sistemas sensíveis permanecem protegidos contra ciberameaças externas.

Frequentemente utilizados em ambientes que exigem a máxima proteção, como redes classificadas ou sistemas OT (tecnologia operacional) em infra-estruturas críticas, os sistemas air-gapped oferecem uma das concepções de rede mais seguras disponíveis.

Air Gap vs. Isolamento de rede: Principais diferenças

Enquanto o isolamento da rede pode envolver a segmentação de redes através de limites definidos por software, como VLANs ou firewalls, as redes air-gapped removem totalmente a conetividade. Esta desconexão física elimina os caminhos de tráfego de entrada ou saída, tornando os sistemas air-gapped mais resistentes a compromissos externos.

Explicação da terminologia do sector

As redes com air-gap são comuns em ambientes de alta segurança, como sistemas governamentais classificados, ambientes OT e ICS (sistemas de controlo industrial). Estas redes suportam frequentemente infra-estruturas onde o tempo de inatividade ou as violações de dados podem ter consequências catastróficas.

Termos como "lado alto/lado baixo" referem-se à separação entre ambientes fiáveis e não fiáveis, com o air gapping a garantir que não existe uma ponte direta entre os dois.

Como é que funcionam as redes com isolamento de ar?

As redes com air-gap funcionam impondo uma separação física ou lógica dos sistemas não seguros. Estas medidas garantem que não existe comunicação direta - com ou sem fios - entre o sistema isolado e as redes externas.

Uma arquitetura comum envolve a utilização de gateways unidireccionais reforçados por hardware, tais como díodos de dados, para permitir que a informação flua para fora do ambiente com air-gap sem permitir qualquer fluxo de dados de entrada.

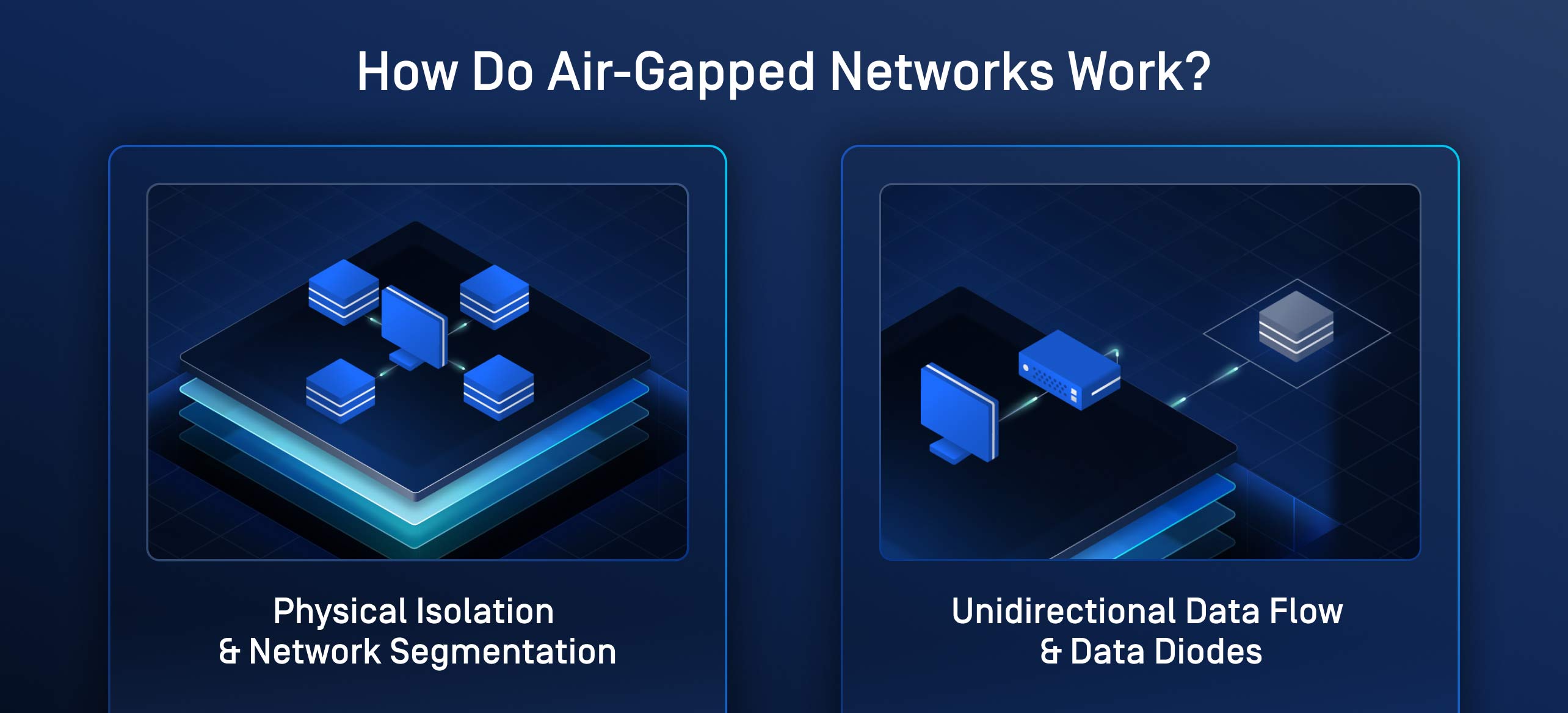

Isolamento físico e segmentação da rede

O isolamento físico refere-se à desconexão completa dos sistemas de qualquer rede que possa introduzir riscos. Isto pode implicar a colocação dos sistemas em salas blindadas ou a remoção total de quaisquer interfaces sem fios ou Ethernet.

A segmentação da rede pode complementar o isolamento físico, criando limites internos rigorosos entre sistemas com base na sensibilidade e na função.

Fluxo de dados unidirecional e díodos de dados

O fluxo de dados unidirecional, frequentemente imposto por díodos de dados, permite a transferência unidirecional de informações de um ambiente de maior sensibilidade para uma zona de menor segurança sem um caminho de retorno. Os díodos de dados, em particular, utilizam a aplicação ao nível do hardware para impedir o tráfego de retorno, eliminando o risco de comunicação backchannel.

Estes dispositivos são essenciais em ambientes como as redes eléctricas, onde os operadores necessitam de aceder a telemetria em tempo real sem introduzir ameaças externas.

Para saber mais sobre como os diodos de dados se comparam a outras ferramentas de segurança, consulte Diodos de dados vs. Firewalls.

Vantagens de segurança das redes com air gap

As redes com air-gap por si só não são perfeitas, mas geralmente oferecem proteção contra ciberameaças externas. Como estão desligadas de sistemas externos, reduzem os riscos de ameaças que dependem do acesso à Internet, incluindo muitos tipos de malware, ransomware e ferramentas de exploração remota.

Os sistemas de portagem aérea são frequentemente a linha final de defesa para as operações mais críticas, desde centros de comando militares a controlos de instalações nucleares.

Infra-estruturas críticas e OT Security

As redes aéreas desempenham um papel vital na proteção de ambientes OT, como centrais de energia, instalações de tratamento de água e sistemas de transporte. De facto, muitos dos sistemas de infra-estruturas críticas em que mais confiamos foram construídos antes do advento da Internet.

Os sistemas que antigamente dependiam de camiões para se deslocarem de subestação em subestação para recolher dados ainda hoje nos servem, apesar de a Internet ter continuado a evoluir e a digitalizar os fluxos de trabalho.

Estas indústrias dependem de um desempenho previsível e ininterrupto. Ao isolar os principais sistemas, os operadores garantem a segurança e a fiabilidade, mesmo quando as ameaças visam ativamente os componentes ligados às TI.

Para aprofundar esta questão, leia Proteger os ambientes com isolamento aéreo contra ataques direcionados.

Construção e manutenção de redes com isolamento de ar

A implementação e gestão de uma rede com air gap requer um planeamento cuidadoso e uma disciplina operacional rigorosa. As organizações têm de decidir se utilizam air gaps físicos ou lógicos e como lidar com a importação/exportação de dados de forma segura.

As estratégias de cópia de segurança, conhecidas como cópias de segurança de intervalo de ar, também são críticas. Estas cópias de segurança são armazenadas offline ou em ambientes isolados para evitar que o ransomware as encripte ou elimine.

Air Gaps físicos vs. lógicos

Um espaço aéreo físico significa que não existem cabos de rede, ligações Wi-Fi ou outras pontes digitais entre o sistema protegido e as redes externas. Um espaço aéreo lógico utiliza controlos de software, como regras de firewall ou restrições de encaminhamento, que podem oferecer comodidade, mas são menos seguros e vulneráveis a erros de configuração ou exploração.

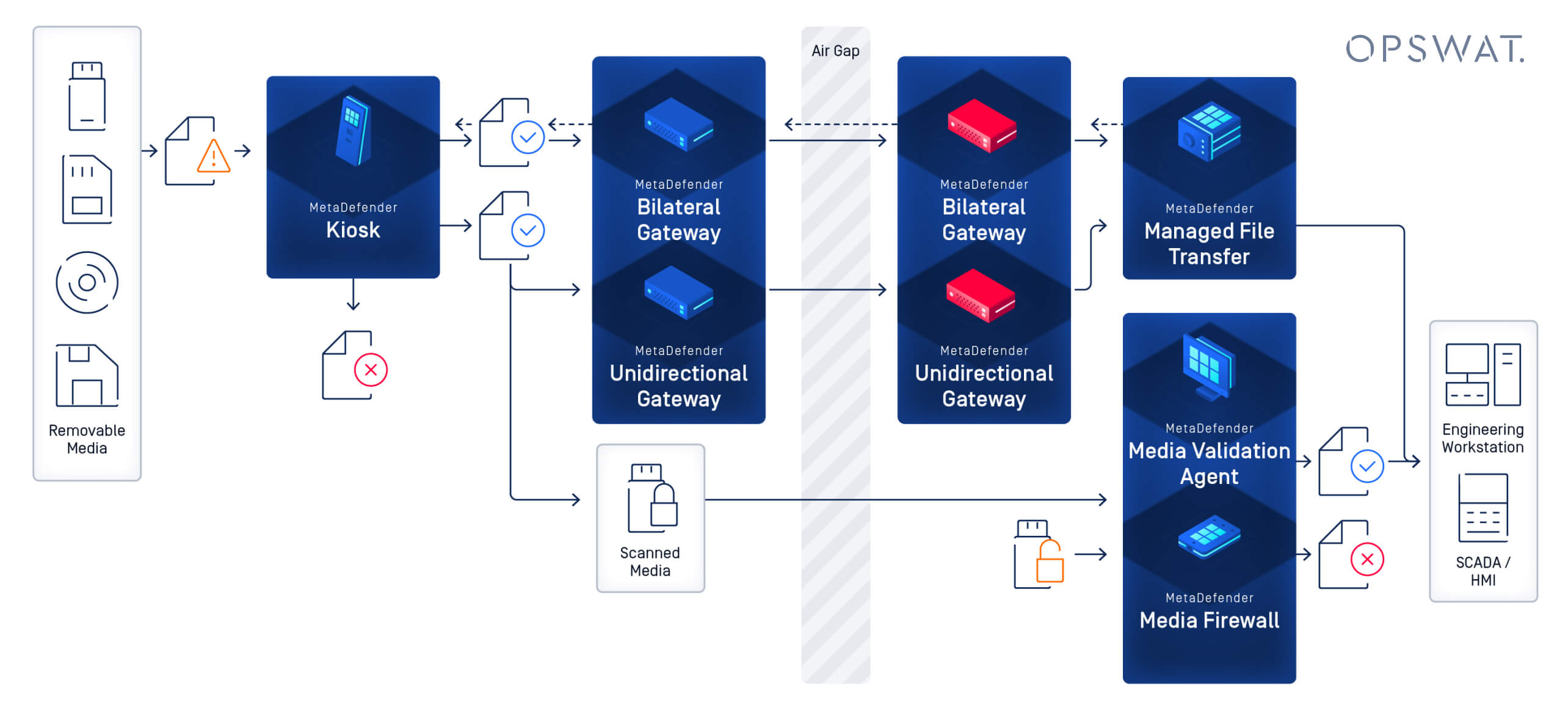

Media amovíveis e transferência Secure de dados

As redes com cobertura de ar dependem frequentemente de unidades USB , CDs ou outros suportes amovíveis para mover dados para dentro e para fora. Este processo introduz riscos. Para o gerir de forma segura, as organizações devem:

- Verificar a existência de malware em todos os suportes de dados e dispositivos transitórios antes de os utilizar

- Utilize hardware de confiança como o MetaDefender Kiosk e MetaDefender Drive

- Aplicar controlos de acesso e pistas de auditoria para acompanhar as transferências

Os suportes de dados periféricos e amovíveis continuam a ser uma das poucas formas práticas de atualizar ou recuperar dados de um sistema com ar condicionado, mas devem ser geridos de forma rigorosa para reduzir os riscos.

Ataques e limitações do Air Gap

Apesar da sua força, as redes com barreiras aéreas por si só não são práticas. Tem de haver uma forma de aceder a dados em tempo real; isto significa que a comunicação entre redes de alta segurança e de baixa segurança tem de ser implementada - idealmentesob a forma de díodos de dados unidireccionais, reforçados por hardware.

Além disso, as redes com barreiras aéreas não são invencíveis. Ataques especializados conseguiram violar com êxito os sistemas com barreiras aéreas utilizando vectores não convencionais, como dispositivos USB comprometidos, sinais electromagnéticos ou ameaças internas.

A manutenção destes sistemas pode também exigir muitos recursos e ser complexa do ponto de vista operacional.

Exemplos notáveis de ataques por brechas no ar

O mais famoso ataque do tipo "air gap" é o Stuxnet, um worm sofisticado concebido para atingir as instalações de enriquecimento de urânio no Irão. Propagou-se através de dispositivos USB infectados e foi especificamente concebido para alterar as operações do PLC (controlador lógico programável) sem acesso à rede.

Outras investigações demonstraram formas de exfiltrar dados utilizando LEDs a piscar, sinais ultra-sónicos ou flutuações de energia - evidenciando que mesmo os sistemas isolados podem ser sondados nas condições certas.

Limitações e desafios de manutenção

As redes com air-gap introduzem complexidade. As actualizações, os patches e a monitorização do sistema requerem processos manuais. O erro humano, a falta de higiene dos media ou a ausência de protocolos de segurança claros podem criar vulnerabilidades inesperadas.

As organizações devem equilibrar os benefícios do isolamento com as exigências operacionais de manutenção e experiência do utilizador.

Redes Air-Gapped vs. Outras Abordagens de Segurança

As redes com air-gap são frequentemente comparadas a ambientes firewalled, estratégias de segmentação de rede e implantações de diodos de dados. Cada uma tem o seu lugar numa postura de segurança robusta, mas diferem significativamente em termos de custo, complexidade e eficácia.

Air Gap vs. Segmentação de rede vs. Díodo de dados

Característica | Rede de câmaras de ar | Segmentação de redes | Segurança baseada em díodos de dados |

|---|---|---|---|

Conectividade | Sem conetividade | Acesso interno controlado | Fluxo externo unidirecional |

Nível de isolamento | Elevado (físico/lógico) | Médio (apenas lógico) | Elevado (imposto por hardware) |

Caso de utilização | Classificados, OT, críticos | TI empresarial, departamental | Monitorização OT, análise forense |

Custo | Elevado | Médio | Médio a elevado |

Complexidade da manutenção | Elevado | Baixo a médio | Médio |

Resiliência contra ciberataques | Muito elevado | Médio | Elevado |

Para obter informações mais aprofundadas, explore Bridging the Gap e Firewalls Are Not Enough.

Dar o próximo passo

Quer esteja a proteger um sistema de controlo nuclear ou simplesmente precise de garantir transferências seguras de ficheiros para um ambiente de laboratório isolado, OPSWAT oferece tecnologias comprovadas para ambientes com barreiras de ar. O nosso MetaDefender Optical Diode e MetaDefender Kiosk trabalham em conjunto com o MetaDefender Drive e ainda mais camadas da PlataformaMetaDefender para reforçar o fluxo de dados unidirecional e a importação/exportação segura de suportes através de redes críticas.

OPSWAT tem a confiança global para proteger o que é crítico - descubra como podemos ajudar a manter a sua ponte aérea segura.

Perguntas frequentes (FAQs)

P: O que é um espaço de ar?

Um air gap é um conceito de segurança em que os sistemas são isolados de redes não fiáveis para evitar o acesso não autorizado ou fugas de dados.

P: Como é que os intervalos de ar funcionam?

Os air gaps funcionam desligando física ou logicamente os sistemas das redes externas, utilizando frequentemente controlos de hardware como díodos de dados.

P: Quais são as vantagens de segurança das redes com barreiras aéreas?

As redes com air-gap oferecem uma proteção superior contra ameaças cibernéticas externas, reduzem o risco de infiltração de malware e são ideais para infra-estruturas críticas.

P: As redes com barreiras aéreas são melhores do que outras abordagens de segurança?

São mais seguros em ambientes de alto risco, mas têm custos de manutenção mais elevados e flexibilidade limitada em comparação com a segmentação ou as firewalls.

P: O que é uma ligação de espaço de ar?

Tecnicamente, não existe uma "ligação por entreferro", uma vez que os sistemas com entreferro são desligados por conceção. No entanto, as transferências controladas podem utilizar suportes amovíveis ou gateways unidireccionais.

P: O que é a técnica de abertura de ar?

Air gapping é o método de isolamento de um sistema através da remoção de todas as ligações de rede, utilizado em ambientes sensíveis em termos de segurança.

P: Porque é que a purga de ar é importante?

A compactação a ar é essencial para sistemas em que a integridade e a confidencialidade dos dados são fundamentais, tais como defesa, energia e fabrico.

P: O que é uma rede com air-gap?

Uma rede com cobertura de ar é uma rede segura que está física ou logicamente isolada de sistemas não fiáveis para impedir a troca de dados não autorizados.