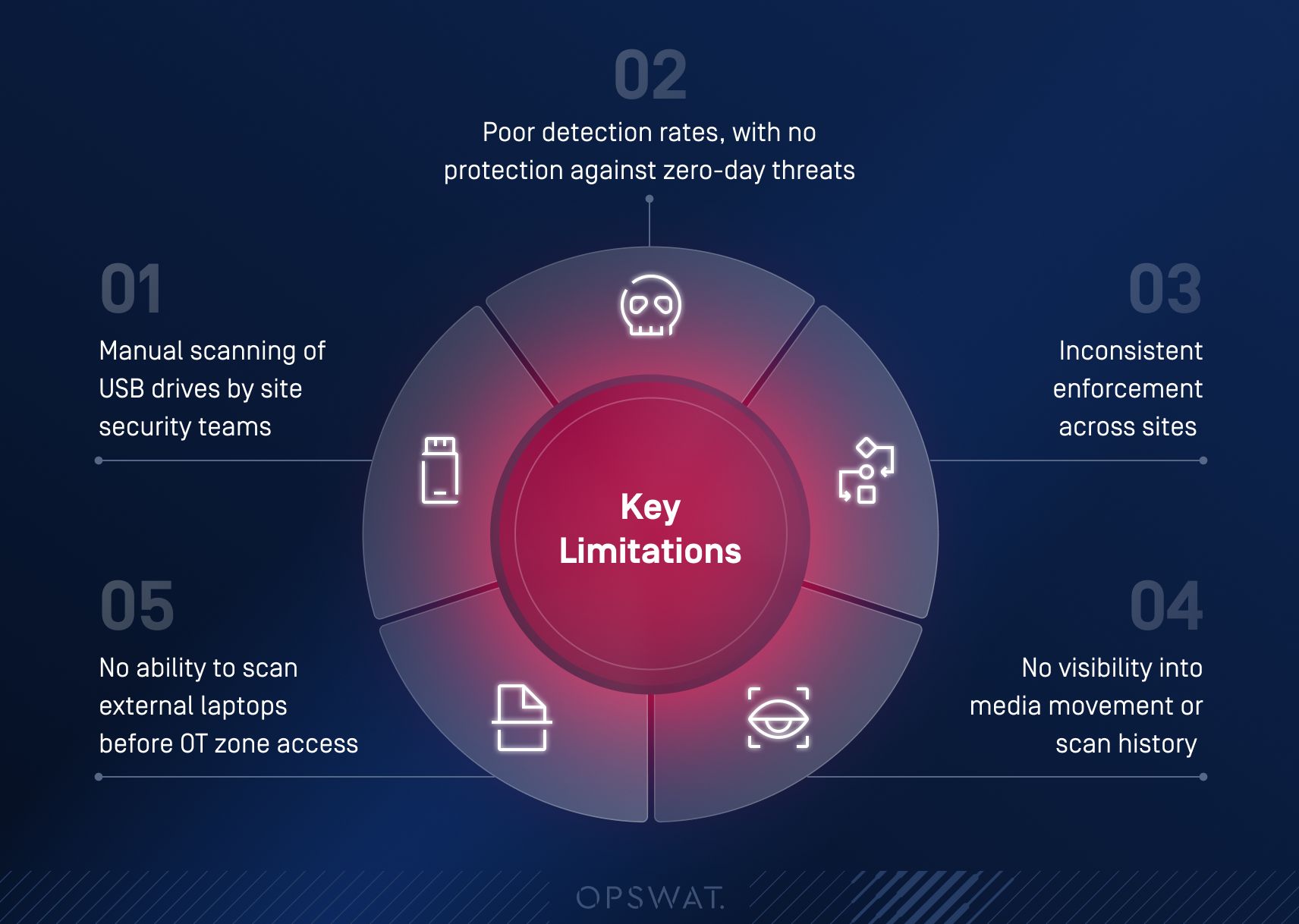

Porque é que as ferramentas antigas ficaram aquém das expectativas

As defesas internas da empresa de serviços públicos já não eram suficientes. O seu sistema de controlo interno era ineficiente e não conseguia acompanhar as ameaças modernas. As taxas de deteção eram fracas. As análises exigiam supervisão manual, o que muitas vezes atrasava o trabalho ou introduzia inconsistências nas instalações.

Mais importante ainda, o sistema não conseguia lidar com os riscos crescentes associados a activos cibernéticos transitórios, tais como computadores portáteis de empreiteiros e suportes amovíveis trazidos para o local para manutenção e diagnóstico, o que representava novos riscos. Sem um processo de análise adequado, não havia uma forma fiável de identificar malware escondido ao nível do firmware, do sector de arranque ou do kernel.

Esta fraqueza não era apenas operacional. Arriscava sanções regulamentares profundas. De acordo com o NERC CIP 003-7, as violações podem resultar em multas de até US$ 1,5 milhão por dia, por violação. A maior multa emitida até hoje chegou a US$ 10 milhões. Para evitar tais consequências, a empresa precisava de uma abordagem compatível para gerir dispositivos transitórios e suportes amovíveis, uma vez que as ferramentas existentes não tinham um controlo centralizado, uma aplicação consistente ou capacidades de elaboração de relatórios.

Entretanto, os agentes das ameaças estavam a evoluir. De acordo com o relatório IBM X-Force Threat Intelligence, em 2024, quase uma em cada três intrusões explorou credenciais válidas ou vulnerabilidades voltadas para o público, muitas delas não detectadas por semanas. A coleta de credenciais aumentou, o malware infostealer cresceu 84% em relação ao ano anterior e os operadores de infraestrutura crítica enfrentaram uma onda crescente de ataques em nível de campanha visando cadeias de suprimentos e redes com barreiras aéreas.

Para uma empresa de serviços públicos que gere activos físicos, parceiros de fornecimento complexos e zonas operacionais não concebidas para a cibersegurança moderna, os riscos eram reais e aumentavam de dia para dia.

Uma abordagem específica para a segurança de Media amovíveis e computadores portáteis de terceiros

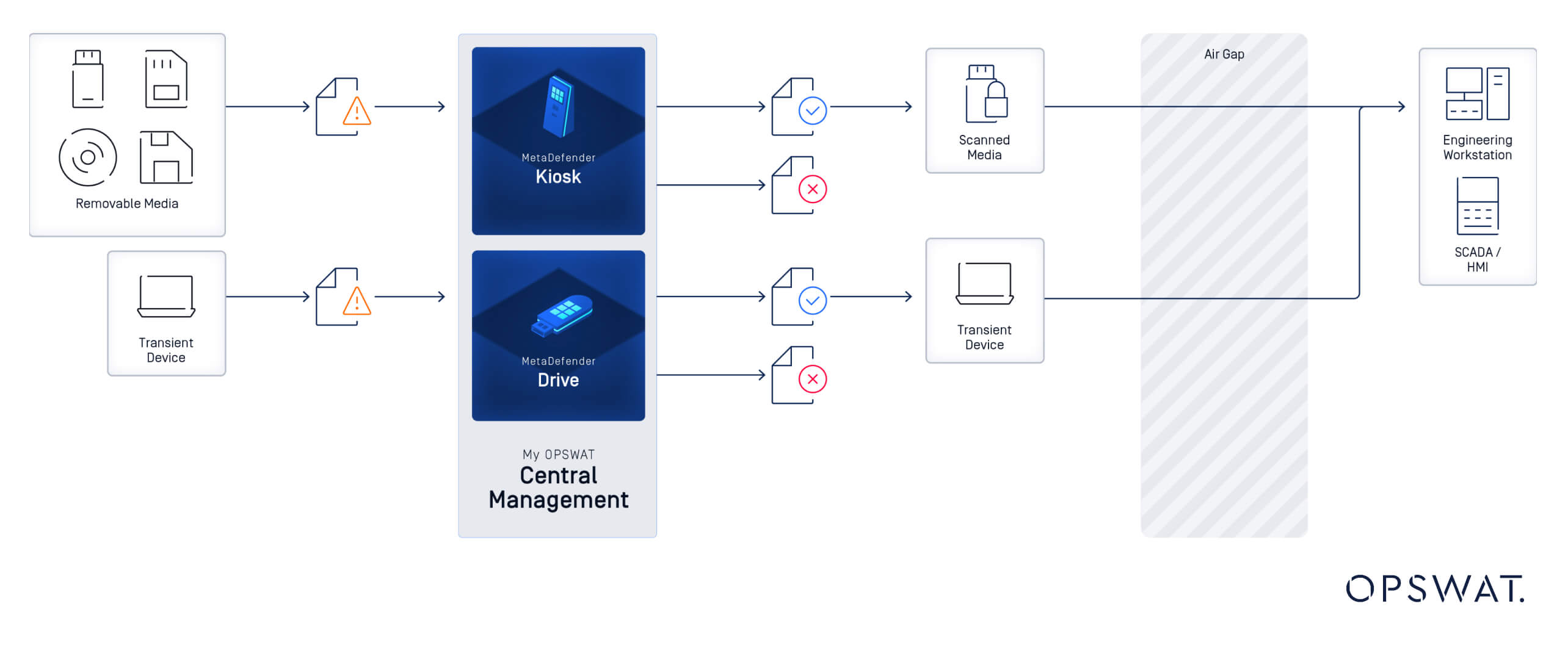

A empresa começou com um programa piloto num local, testando MetaDefender Kiosk e MetaDefender Drive em ambientes operacionais ao vivo. As equipas de campo consideraram as ferramentas imediatamente valiosas e fáceis de utilizar. Esse sucesso inicial levou a uma implementação mais alargada nas principais fábricas, eventualmente aumentando para dezenas de Kiosks e centenas de Drives. Em conjunto, estas ferramentas formaram uma solução robusta e preparada para OT que devolveu a confiança ao manuseamento de dispositivos e suportes em ambientes sensíveis.

3 soluções-chave para a defesa integrada

1.Kiosk MetaDefender

MetaDefender Kiosk funciona como um ponto de controlo de segurança crítico para todos os dispositivos multimédia amovíveis, actuando como a primeira linha de defesa no ponto de entrada da sua rede. USBs, Discos Rígidos Externos, MicroSD, Cartões SD, e CD/DVDs são rigorosamente verificados quanto a malware, vulnerabilidades, dados sensíveis, bloqueando ameaças antes de chegarem a redes críticas. Além disso, Kiosk utiliza estas tecnologias essenciais:

Metascan Multiscanning

Verifica com mais de 30 mecanismos anti-malware para uma ampla deteção de ameaças.

Tecnologia Deep CDR™

Limpa os ficheiros reconstruindo-os em versões seguras e utilizáveis.

Proactive DLP

Impede que dados sensíveis entrem ou saiam da rede.

File-Based Vulnerability Assessment

Identifica os pontos fracos conhecidos em ficheiros e aplicações.

Adaptive Sandbox

Executar com segurança ficheiros suspeitos num ambiente isolado para análise.

País de origem

Identifica a fonte geográfica dos ficheiros carregados.

Estas tecnologias trabalham em conjunto para fornecer uma defesa robusta e multi-camadas contra ameaças transportadas por suportes amovíveis. Com as suas funcionalidades robustas, MetaDefender Kiosk assegura a conformidade com a OT, aplicando controlos de segurança que cumprem as normas NERC CIP 003-7, NIST 800-53 e ISA/IEC 62443, NEI 08-09.

2. MetaDefender Drive

MetaDefender Drive desempenha um papel diferente, mas complementar. Antes de qualquer portátil de terceiros ser ligado dentro de uma zona segura, é analisado offline utilizando o sistema operativo seguro do MetaDefender Drive. A ferramenta inspecciona tudo - desde ficheiros de utilizador a firmware e sectores de arranque - sem necessidade de instalar software. Isto significa que os contratantes podem ser eliminados de forma rápida e segura sem tocar na rede interna.

Ao analisar os computadores portáteis de fornecedores e contratados offline antes de se ligarem aos sistemas operacionais, a empresa aplica agora uma política consistente de proteção da cadeia de fornecimento, sem perturbar os fluxos de trabalho ou exigir a instalação de software. Este processo suporta diretamente a conformidade com o NERC CIP-003-7 para activos cibernéticos transitórios, bem como as diretrizes NIST SP 800-53 e 800-82 para proteger ambientes OT contra dispositivos externos.

3. My Central ManagementOPSWAT

Para gerir a implementação em escala, a empresa colocou todos os dispositivos sob o My OPSWAT Central Management. Isto proporcionou às equipas de segurança um controlo unificado, relatórios automatizados e aplicação consistente de políticas em toda a frota, o que representou uma melhoria crítica em relação à supervisão manual.

A plataforma fornece um painel único para gerir a aplicação de políticas, monitorizar a saúde do sistema e coordenar actualizações em todos os dispositivos MetaDefender . Também permite a visibilidade em tempo real da atividade global de ameaças e do estado da implementação, reduzindo o esforço manual e melhorando a preparação para incidentes.

Uma operação mais segura, mais rápida e mais compatível

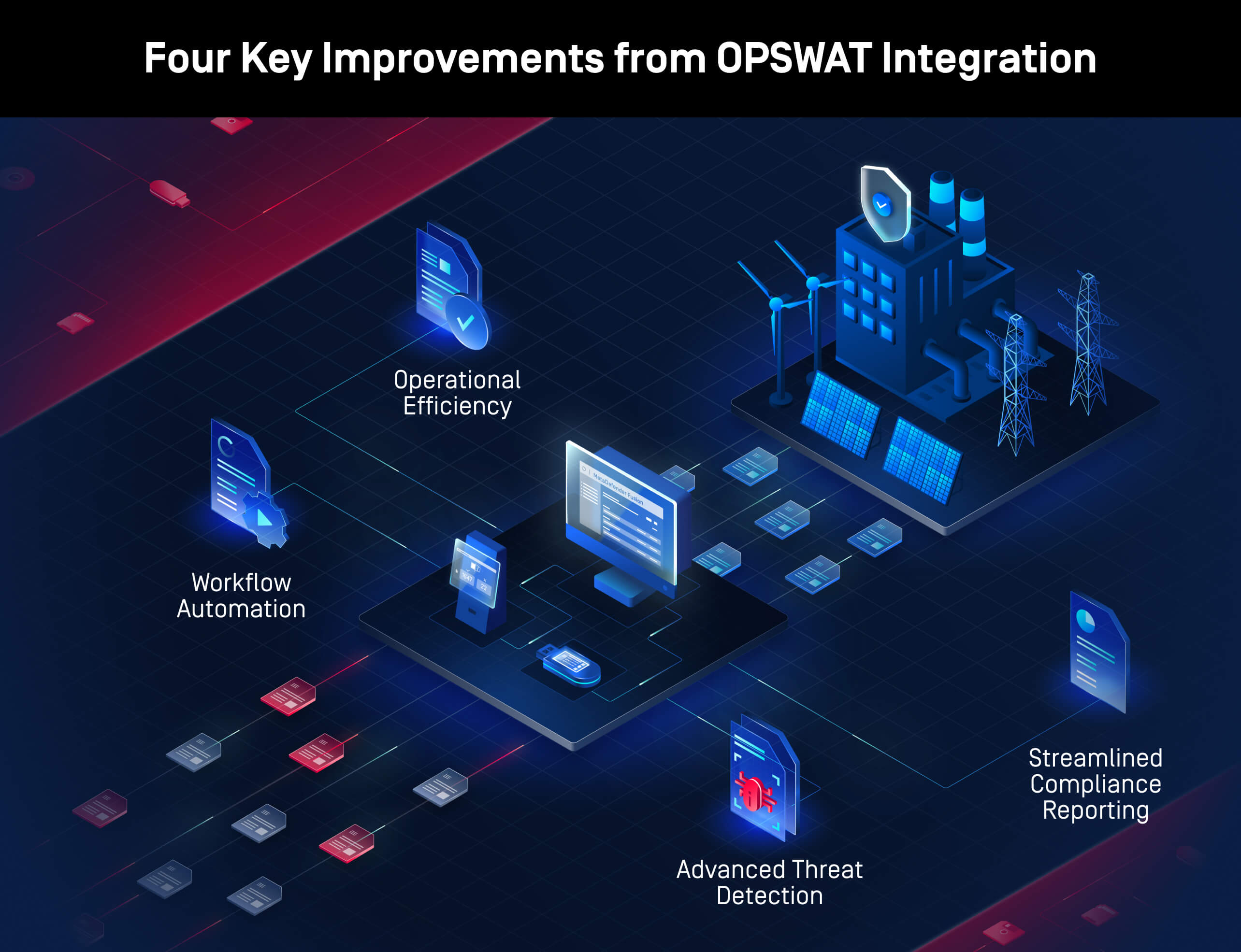

A implementação integrada do MetaDefender Kiosk, do MetaDefender Drive e do My OPSWAT Central Management ajudou a empresa a remediar proactivamente os problemas detectados, evitando que potenciais ameaças se espalhassem pela rede. Como resultado, a empresa viu quatro áreas principais de melhoria:

Automatização do fluxo de trabalho

Atualmente, todos os ficheiros são verificados à chegada, sem excepções ou passos manuais. MetaDefender Kiosk aplica isso automaticamente, removendo o fardo dos gerentes de segurança do local e garantindo um processo consistente e auditável. MetaDefender Drive é agora utilizado para analisar computadores portáteis de terceiros offline antes de entrarem em zonas OT sensíveis, eliminando a necessidade de instalações temporárias ou aprovações baseadas na confiança.

Advanced Threat Detection

A deteção de ameaças melhorou significativamente. Com a tecnologia Multiscanning da OPSWAT, que pode atingir até 99,2% de deteção de malware ao combinar mais de 30 motores, a empresa pode colmatar as lacunas que as ferramentas de motor único deixaram para trás. Esta abordagem de análise em várias camadas também inclui proteção contra ameaças de dia zero e malware profundamente oculto, que os métodos tradicionais muitas vezes não detectam.

Relatórios de conformidade simplificados

Os esforços de conformidade tornaram-se mais simplificados. My OPSWAT Central Management fornece supervisão centralizada e relatórios automatizados, permitindo às equipas de conformidade gerar relatórios com o mínimo de esforço.

Eficiência operacional

O que antes levava dias, agora leva horas. A organização pode agora operar mais rapidamente, com mais confiança, sabendo que todos os dispositivos e ficheiros que entram no ambiente foram cuidadosamente examinados. A equipa de segurança da empresa de serviços públicos continua a adaptar a sua estratégia, dando prioridade à segurança, à continuidade e à conformidade em todas as operações.

Nos ambientes OT, não nos podemos permitir suposições. Todos os ficheiros e todos os dispositivos têm de ser verificados antes de se aproximarem dos nossos sistemas. Com o MetaDefender Drive e MetaDefender Kiosk, não só bloqueamos as ameaças antes de chegarem aos activos críticos, como também temos a prova de conformidade com confiança.

Gestor de segurança do local

Defesa comprovada em todos os pontos de entrada

Estas melhorias reforçaram a capacidade da empresa para detetar e conter ameaças sofisticadas antes de estas atingirem os sistemas críticos. Ao proteger cada ficheiro e dispositivo no ponto de entrada, a organização está melhor equipada para se defender contra ataques direcionados à sua infraestrutura.

À medida que os ciberataques se tornam mais avançados e os regulamentos mais específicos, as organizações já não podem confiar em ferramentas ad hoc ou verificações manuais. A plataforma da OPSWAToferece uma proteção específica que se adapta à realidade dos ambientes de infra-estruturas críticas: lacunas de ar, auditorias de conformidade e tolerância zero para o tempo de inatividade.

Para ver como as soluções OPSWAT podem ajudar a proteger a sua infraestrutura crítica, fale hoje com um especialista.