Quando um novo recurso é lançado no MetaDefender Access, é sempre divertido pensar em quantas maneiras ele pode ser aproveitado como parte de sua verificação. MetaDefender O poderoso e evolutivo recurso de manual do Access oferece várias soluções personalizadas para ajudá-lo com segurança avançada de ponto de extremidade ou verificações de conformidade em todos os seus pontos de extremidade, independentemente de estarem no local ou remotos. Para o efeito, consideremos um problema de segurança que surgiu recentemente de uma forma relativamente nova: Hackers norte-coreanos que utilizam uma técnica conhecida como Bring Your Own Vulnerable Driver (BYOVD) para explorar um ponto final. Esta vulnerabilidade também esteve em foco recentemente, quando se soube que o Microsoft Windows não estava a proteger contra ela como se supunha.

Resumo do ataque

Pode ler mais sobre este exploit aqui, mas, em resumo, os piratas informáticos exploram habilmente um controlador que tem um exploit conhecido que há muito foi removido da maioria dos potenciais alvos de ataque. O atacante instala o controlador no dispositivo visado, atraindo a vítima através de um e-mail semelhante a um anúncio de emprego. O e-mail tem um documento malicioso que, quando aberto, infecta o dispositivo e coloca o controlador na máquina onde a exploração que contém pode ser utilizada.

Funcionalidade do MetaDefender Access Playbook: Uma solução avançada e Adaptive

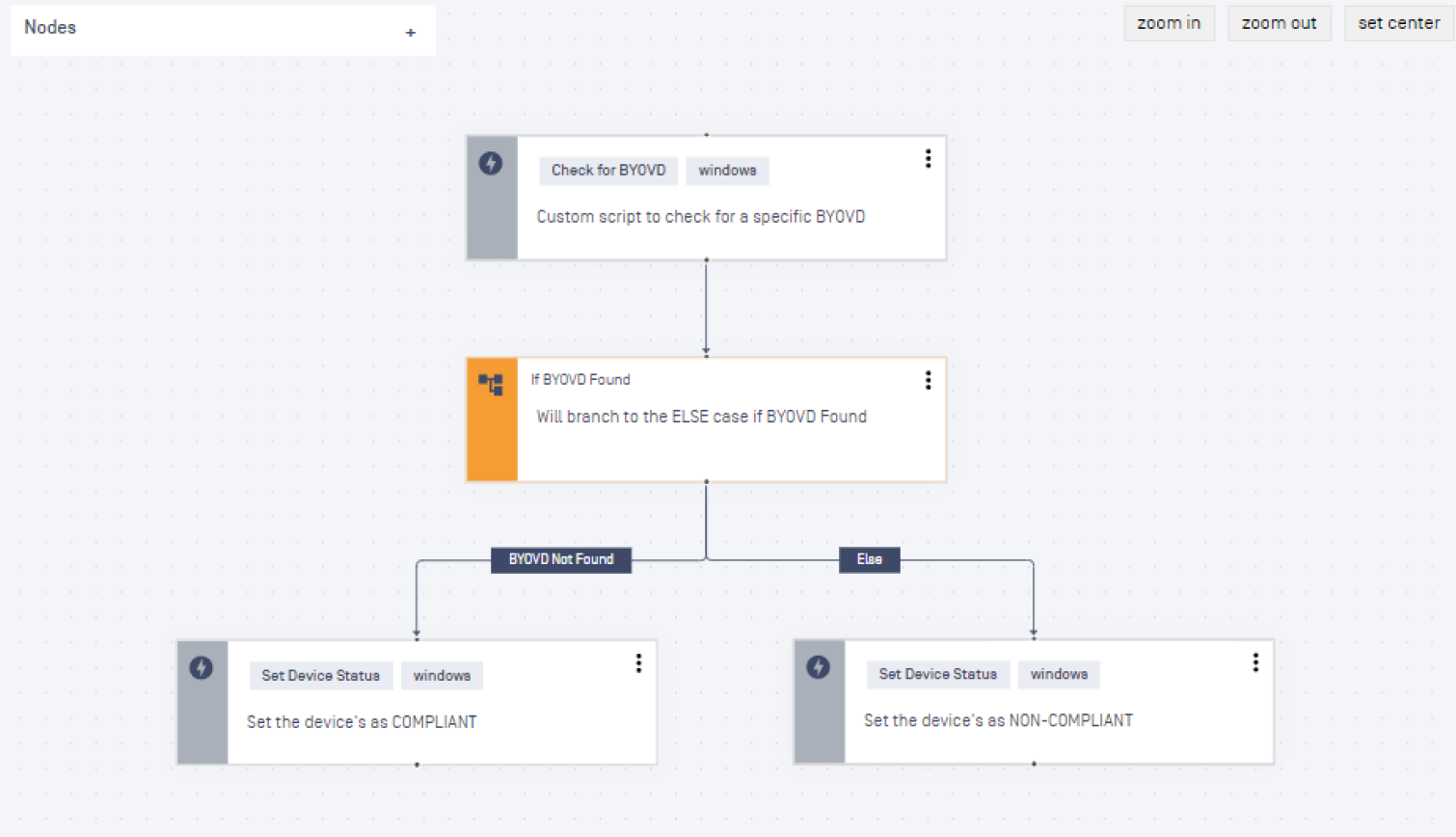

Voltamos a ver como usar criativamente o recurso de playbook no MetaDefender Access. Como mostrado abaixo, um livro de jogo pode executar um script Powershell que verifica a versão comprometida do driver nas pastas mais prováveis em que os atacantes o colocariam. Se o ficheiro for encontrado nessa versão, o dispositivo em que se encontra é assinalado como não compatível e o dispositivo do utilizador pode ser impedido de aceder a quaisquer recursos protegidos(leia aqui sobre como o MetaDefender Access pode proteger as aplicações de dispositivos inseguros).

O administrador e o utilizador final ficarão então a saber qual é o problema. O administrador verá o dispositivo listado como tendo um problema crítico e o utilizador final receberá uma mensagem personalizada a indicar o motivo pelo qual está bloqueado. Assim, a propagação lateral pode ser travada através da deteção precoce deste problema.

Este é apenas mais um exemplo de como o MetaDefender Access pode melhorar a segurança do seu ponto de extremidade. Para qualquer anúncio de dia zero que envolva pontos finais, quer seja Windows, macOS ou Linux, os manuais do MetaDefender Access podem ajudá-lo a evitar ser um dos alvos destes atacantes demasiado inteligentes.

MetaDefender O Access faz parte do nosso conjunto de soluções de segurança avançadas para organizações. Para saber como pode melhorar as suas medidas de cibersegurança, contacte imediatamente os nossos especialistas para obter uma demonstração.