Os documentos do Microsoft Office continuam a ser uma das ferramentas mais eficazes para a intrusão cibernética. São fiáveis, amplamente utilizados e estão profundamente integrados nas operações diárias. A atividade recente associada a agentes de ameaças russos, combinada com vulnerabilidades como a CVE-2026-21509, demonstra por que razão o Office continua a ser um ponto de entrada fiável, especialmente contra ambientes sensíveis e de elevado valor.

A vulnerabilidade: explorar a confiança incorporada no design

A vulnerabilidade CVE-2026-21509 permitia que os atacantes transformassem um documento legítimo do Office numa arma, de modo que a exploração ocorria durante o processamento normal do ficheiro. Sem macros. Sem avisos. Sem sinais de alerta evidentes. O documento parecia normal porque, estruturalmente, era mesmo.

É esse o problema. Os ficheiros do Office são contentores complexos. Suportam objetos incorporados, referências e conteúdo dinâmico concebidos para aumentar a produtividade. Essa mesma complexidade dá aos atacantes margem para esconderem vias de execução no âmbito do manuseamento normal de documentos.

Como funciona a vulnerabilidade

O Microsoft Office inclui um Gestor de Segurança que funciona como um filtro para objetos incorporados. Quando o Office encontra um OLEObject, verifica uma lista de bloqueio (Kill Bits) para determinar se esse objeto é perigoso.

A vulnerabilidade CVE-2026-21509 explora diretamente este mecanismo de confiança. Os atacantes incorporam propriedades e indicadores específicos na estrutura XML do documento. Esses indicadores, essencialmente, apresentam credenciais ao Gestor de Segurança, sinalizando que «este objeto é de confiança, não o verifique». O Gestor de Segurança acata essa indicação e oOLEObjectmalicioso é executado sem qualquer verificação.

A vulnerabilidade ocorre numa fase inicial, durante a análise e a renderização. O documento não precisa de parecer malicioso. Basta que seja aberto.

Um padrão, não um caso isolado

A vulnerabilidade CVE-2026-21509 segue um padrão já conhecido.

Na vulnerabilidade CVE-2024-30103, os atacantes exploraram a forma como o Office geria os modelos remotos, permitindo a execução sem macros e com uma interação mínima do utilizador. Anteriormente, a vulnerabilidade CVE-2023-36884 foi ativamente explorada por grupos ligados a entidades estatais através de documentos do Office manipulados que se ativavam durante a renderização normal.

Cada caso reforça a mesma ideia: a exploração ocorre numa fase inicial, durante a análise e a renderização. O documento não precisa de parecer malicioso. Basta que seja aberto.

Esta abordagem encaixa bem na forma como os grupos de ciberataque russos operam. Estes privilegiam técnicas que se misturam nos fluxos de trabalho normais, evitam indicadores evidentes e exploram a confiança, em vez de forçar o acesso.

A verdadeira lição dos «zero days» no escritório

A lição não se refere a uma única vulnerabilidade ou a uma única campanha. Refere-se à própria superfície de ataque.

Os documentos de escritório são normalmente tratados como dados, e não como conteúdo executável. As explorações modernas tiram partido dessa suposição. As equipas de segurança não podem basear-se no conhecimento de qual a vulnerabilidade que está ativa ou qual a exploração que está a circular num determinado momento. As vulnerabilidades «zero day» funcionam precisamente porque são desconhecidas no momento em que são utilizadas.

Para as organizações que operam sistemas críticos, isto altera o panorama da segurança. O foco não pode estar em identificar a vulnerabilidade após a abertura de um documento. O foco deve estar em impedir, de forma absoluta, que os documentos executem lógica oculta.

Como OPSWAT enfrentam esta ameaça

OPSWAT o desafio dos ataques «zero-day» no Office através de duas tecnologias complementares: a tecnologia Deep CDR™ impede a exploração ao remover a capacidade de execução, enquantoSandbox Adaptive Sandbox a verdadeira intenção dos documentos maliciosos através da análise comportamental.

Tecnologia Deep CDR™: Neutralização de vulnerabilidades através da higienização estrutural

A tecnologia Deep CDR™resolve o problema na origem, adotando uma abordagem de confiança zero em relação à estrutura dos ficheiros.

Em vez de determinar se um documento é malicioso, a tecnologia Deep CDR™ trata os ficheiros complexos como potencialmente perigosos por predefinição. Ela desconstrui o documento, remove todos os elementos ativos e exploráveis — scripts, objetos incorporados, estruturas malformadas — e reconstrói uma versão limpa que preserva o conteúdo empresarial.

Como a tecnologia Deep CDR™ bloqueia a vulnerabilidade CVE-2026-21509

A tecnologia Deep CDR™ funciona com base num princípio fundamentalmente diferente do do Office Security Manager. Não avalia a fiabilidade. Não verifica listas negras nem analisa indicadores. Limita-se a remover todo o conteúdo que não cumpra as políticas, incluindo OLEObjects.

Ao desconstruir o documento e eliminar todos os elementos ativos e exploráveis antes da reconstrução, a tecnologia Deep CDR™ neutraliza o mecanismo de exploração. Não restam OLEObjects para serem executados, sejam eles confiáveis ou não. O documento resultante preserva o conteúdo empresarial, mas não possui capacidade de execução.

Esta abordagem não requer conhecimento da vulnerabilidade CVE-2026-21509 nem de qualquer variante futura. Se a exploração depender da sobrevivência de objetos incorporados no ambiente do utilizador, falhará por definição.

Para os CISOs, isto redefine o debate sobre o risco. As vulnerabilidades «zero-day» do Office deixam de ser um problema de inteligência e passam a ser uma escolha de conceção. O documento pode chegar, mas chega sem a capacidade de executar lógica oculta.

SandboxAdaptive : Detetar intenções maliciosas através da análise comportamental

Enquanto a tecnologia Deep CDR™ impede a exploração através da higienização estrutural, Adaptive Sandbox adota uma abordagem diferente: executa o documento num ambiente controlado e observa o que este realmente faz.

Por que a análise comportamental é importante

A vulnerabilidade CVE-2026-21509 demonstra por que razão a análise estática tem limites. Os documentos maliciosos associados à campanha do APT28 na Ucrânia parecem estruturalmente normais. Os indicadores incorporados no XML não são identificados como assinaturas óbvias de malware. Os métodos de deteção tradicionais enfrentam dificuldades porque não há nada de obviamente «errado» para detectar.

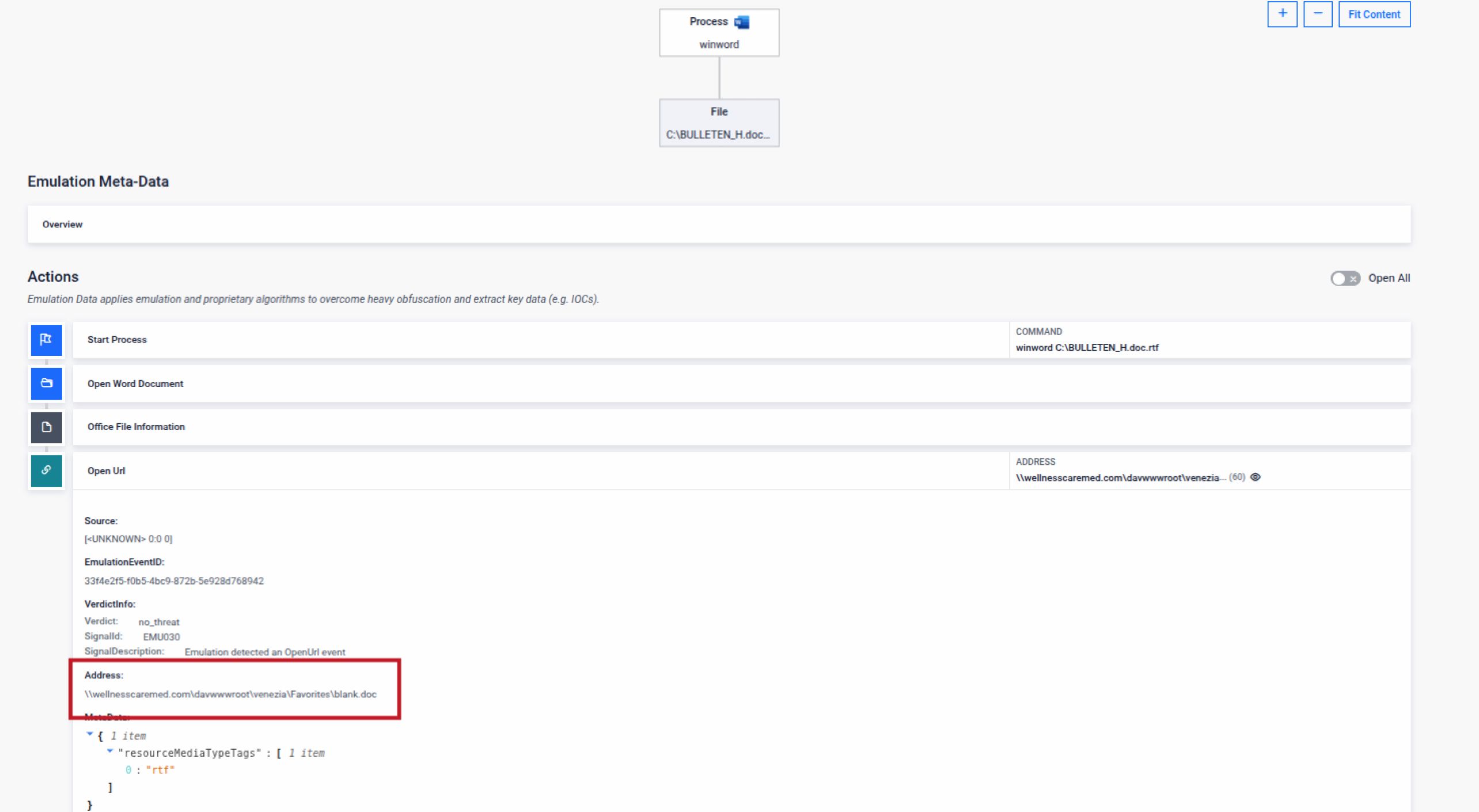

Sandbox Adaptive Sandbox de forma diferente. Em vez de tentar identificar padrões maliciosos no código estático, executa o documento num ambiente controlado e observa o seu comportamento real.

Como Adaptive Sandbox a campanha do APT28

Quando Adaptive Sandbox os documentos maliciosos que exploravam a vulnerabilidade CVE-2026-21509, não procurou assinaturas de exploração conhecidas. Executou o documento e observou o que acontecia.

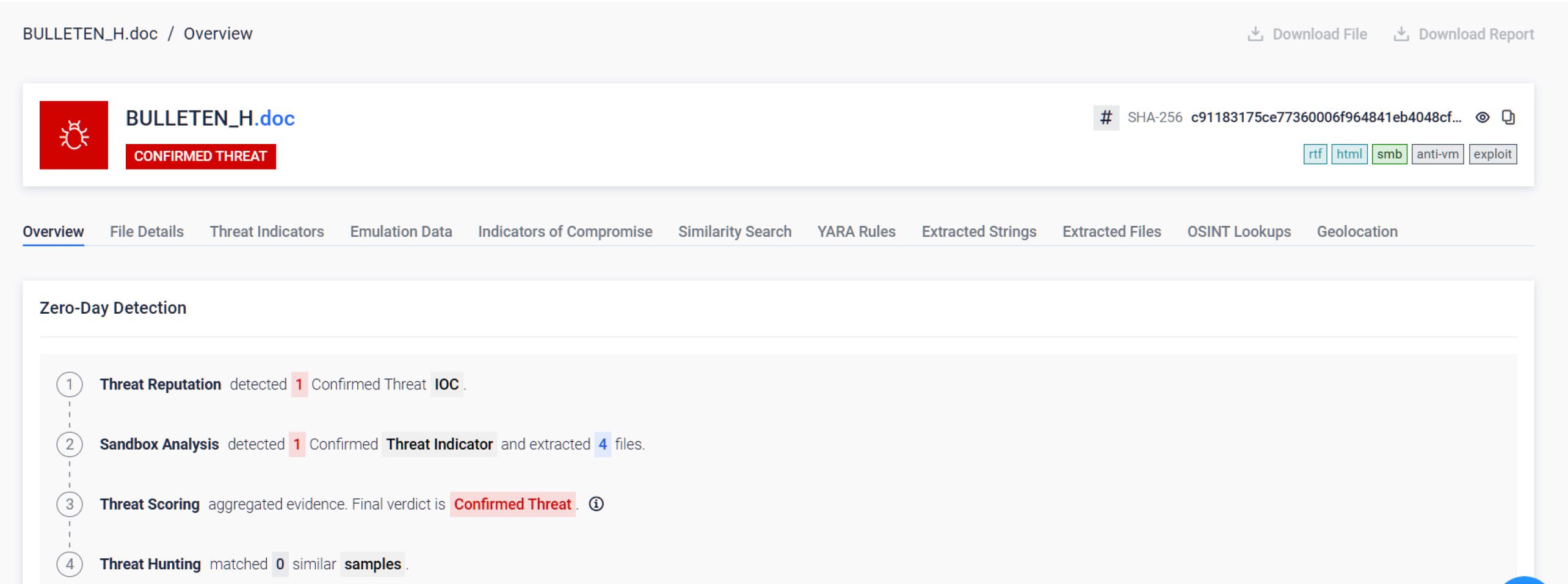

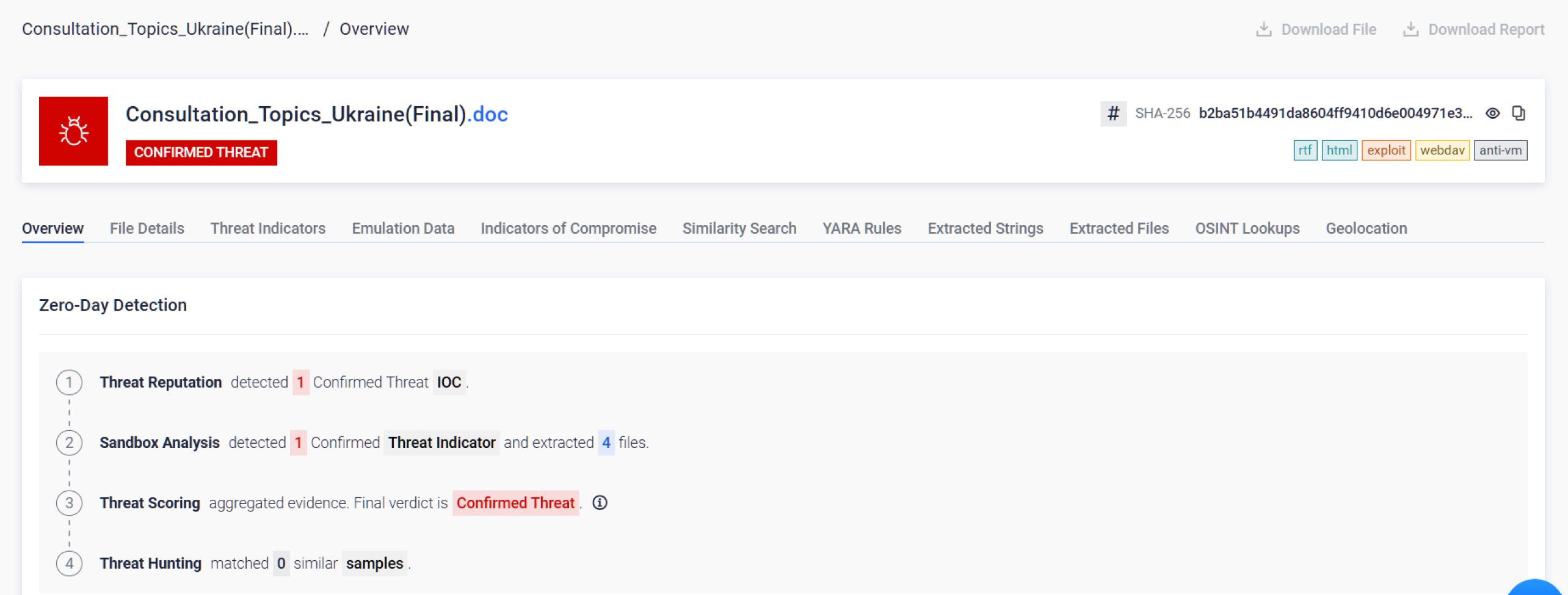

Documentos maliciosos reais que exploram a vulnerabilidade CVE-2026-21509

Assim que o ficheiro foi aberto, o OLEObject incorporado foi acionado, exatamente como o atacante pretendia. Mas, em vez de aceder à rede da vítima, revelou o seu verdadeiro objetivo: iniciar uma ligação WebDAV à infraestrutura de um agente malicioso externo para obter a carga útil da fase seguinte.

O que importa é este comportamento na rede. Não é a estrutura XML. Não é a presença de indicadores específicos. É a ação concreta que o documento realiza quando tem a oportunidade de ser executado.

Sandbox Adaptive Sandbox e emula todos os elementos ativos e vulneráveis, criando um perfil comportamental completo. Mesmo que uma vulnerabilidade seja desconhecida, se um documento tentar estabelecer ligação com servidores externos, descarregar cargas adicionais, executar comandos ocultos ou estabelecer ligações de comando e controlo,Sandbox Adaptive Sandbox esse comportamento antes de o documento chegar aos utilizadores.

Se o OLEObject contiver código malicioso, Adaptive Sandbox através da análise comportamental da execução, e não através da comparação de assinaturas.

Duas tecnologias a trabalhar em conjunto

Para as organizações que operam em ambientes de alto risco, a tecnologia Deep CDR™ eSandbox Adaptive Sandbox funções distintas, mas complementares:

- Tecnologia Deep CDR™ para prevenção: garante que os documentos que entram no ambiente não possam executar código malicioso. A capacidade de exploração é removida antes de o ficheiro chegar aos utilizadores. Utilize esta funcionalidade quando for necessário sanitizar documentos para uma entrega segura aos utilizadores finais.

- Sandbox Adaptive Sandbox deteção: revela a intenção comportamental de documentos suspeitos através da execução controlada, apoiando a inteligência de ameaças, a resposta a incidentes e a análise forense. Utilize esta funcionalidade quando precisar de compreender exatamente para que foi concebido um documento.

A vulnerabilidade CVE-2026-21509 explora a confiança na estrutura do ficheiro. A tecnologia Deep CDR™ elimina a estrutura vulnerável.Sandbox Adaptive Sandbox o que a exploração foi concebida para fazer.

Nenhuma das duas abordagens requer conhecimento prévio da vulnerabilidade. Ambas garantem que, quando surgir a próxima vulnerabilidade de dia zero do Office, a sua organização não fique à espera para descobrir o que ela implica.

Conclusão: Segurança desde a conceção, não deteção

As vulnerabilidades do Office continuarão a surgir. Os autores de ameaças continuarão a tirar partido da complexidade dos ficheiros, porque isso funciona. A lição prática é simples: em ambientes de alto risco, os documentos do Office devem ser seguros por definição. Não apenas monitorizados. Não apenas «provavelmente limpos». Seguros para abrir.

A vulnerabilidade CVE-2026-21509 não será a última exploração do Office utilizada por hackers russos. A próxima pode já existir. A única questão relevante é se os documentos terão a oportunidade de executar lógica oculta no seu ambiente.

Saiba mais sobre como pode integrar a tecnologia Deep CDR™ eSandbox Adaptive Sandbox na sua infraestrutura de segurança existente.