Na cibersegurança, até a mais pequena vulnerabilidade pode conduzir a grandes violações. As organizações devem agir rapidamente para acompanhar a evolução da tecnologia e das tendências sociais, exigindo soluções avançadas, adaptáveis e inteligentes.

Uma dessas soluções é MetaDefender , agora reforçado pelo poder da Inteligência Artificial (IA).

Com a sua capacidade de analisar, prever e mitigar riscos cibernéticos, MetaDefender está a liderar uma mudança de paradigma na forma como pensamos sobre segurança digital, protegendo ativos críticos a um nível sem precedentes.

Porque é que os sistemas Sandbox necessitam de IA?

A tradicional caixa de areia tem sido crucial para a deteção de malware, mas já não é suficiente, uma vez que os atacantes estão a aperfeiçoar as suas técnicas, tornando-se mais evasivos e cada vez mais perigosos.

As primeiras caixas de areia baseavam-se na análise dinâmica, executando ficheiros para observar o seu comportamento. Com o tempo, o malware evasivo ultrapassou este método. Para se manterem actualizados, os sistemas de areeiros têm de evoluir, e a IA desempenha um papel fundamental nesta evolução.

As sandboxes modernas - aquelas que integram IA com análise estática e dinâmica, emulação e inteligência contra ameaças - podem detetar ameaças altamente ofuscadas, como ransomware e explorações de dia zero.

A IA permite uma defesa proactiva e preditiva, aprendendo com as ameaças passadas para detetar novas ameaças antes que estas causem danos.

Abraçámos esta evolução, combinando a IA com técnicas de análise avançadas para melhorar a precisão e a eficiência.

A nossa solução vai além da análise dinâmica, aplicando conhecimentos orientados por IA para detetar e mitigar ameaças complexas de forma mais eficaz.

Leia este artigo para uma análise mais aprofundada da evolução do sandboxing e da forma como a IA remodela a análise de ameaças.

Panorama das soluções com tecnologia de IA no MetaDefender Aether™

Pesquisa por semelhança para a deteção de ameaças

À medida que os cibercriminosos afinam os seus métodos, os sistemas tradicionais baseados em assinaturas tornaram-se menos eficazes, especialmente contra malware reembalado com pequenas modificações.

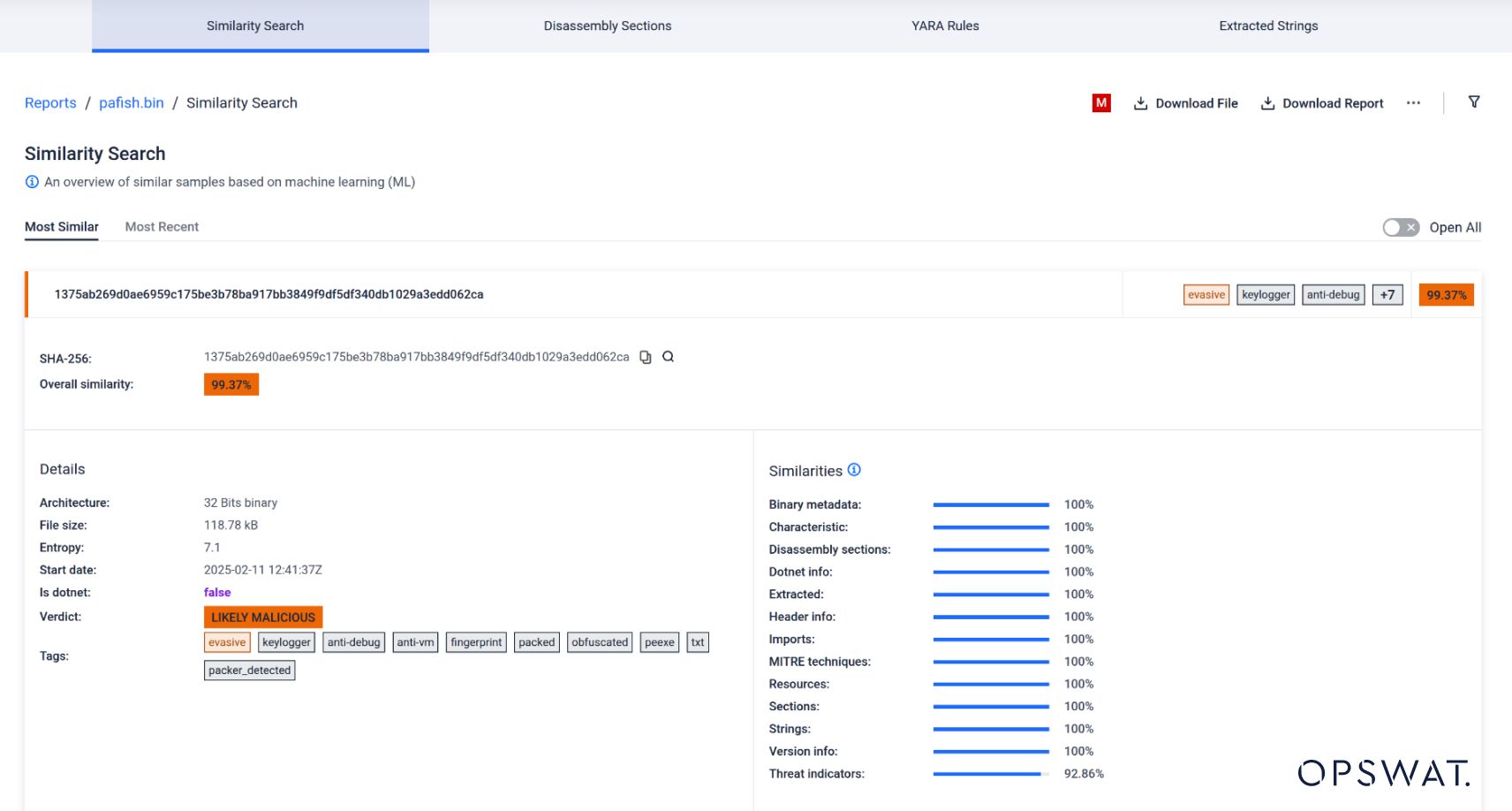

A ferramenta Similarity Search permite que os caçadores de ameaças procurem ativamente ficheiros semelhantes a ficheiros maliciosos conhecidos.

As equipas de segurança obtêm uma vantagem crucial na identificação e neutralização de ataques sofisticados através da procura ativa de semelhanças em ficheiros maliciosos, o que ajuda a detetar precocemente ameaças emergentes.

A sinalização de estirpes de malware recentemente criadas ou alteradas reforça a segurança geral e acelera os tempos de resposta

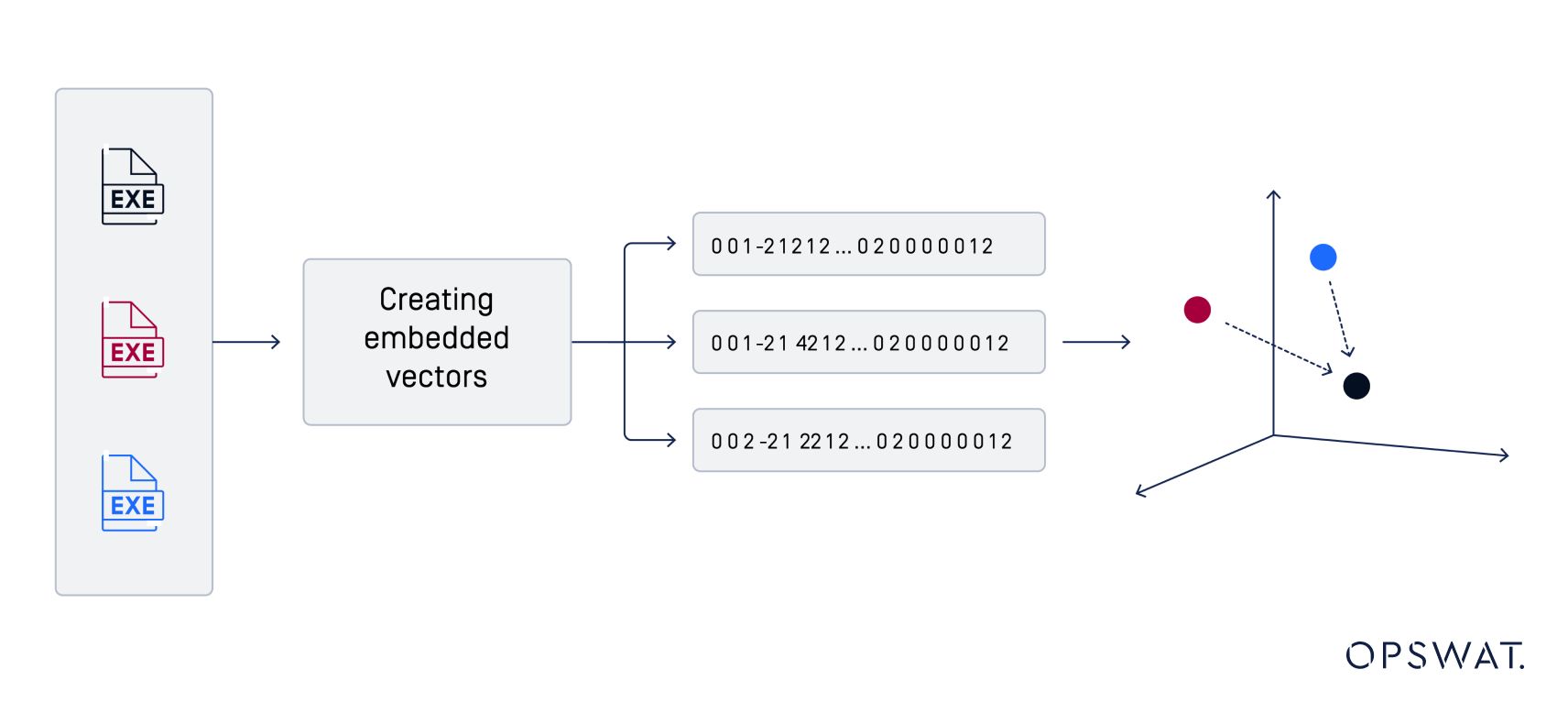

A Sandbox extrai várias caraterísticas dos ficheiros e, utilizando cálculos de distância avançados, compara-os com uma vasta base de dados de ficheiros conhecidos.

Mesmo pequenas variações na estrutura ou nos metadados são detectadas, revelando potenciais ameaças e fornecendo aos caçadores de ameaças as ferramentas para detetar ameaças em evolução e melhorar as suas capacidades.

- Deteção avançada

Ao contrário dos sistemas baseados em assinaturas, que dependem de correspondências exactas, a Pesquisa de similaridade pode detetar até pequenas diferenças entre ficheiros. - Aplicações do mundo real

Isto permite a identificação de ameaças anteriormente desconhecidas e torna possível a deteção de dia zero através do reconhecimento de padrões e anomalias que ainda não foram formalmente documentados.

O mercado carecia de uma ferramenta de caça a ameaças capaz de sugerir ficheiros semelhantes com base nas suas caraterísticas intrínsecas.

Esta lacuna nas ferramentas de segurança disponíveis significava que as ameaças com pequenas variações podiam facilmente passar despercebidas.

Com a introdução da Pesquisa de Similaridade, os caçadores de ameaças podem agora procurar ativamente potenciais ameaças emergentes, comparando ficheiros com ficheiros maliciosos conhecidos.

A capacidade de detetar ameaças subtis e em evolução antes de causarem danos melhora os tempos de deteção e de resposta. Isto torna a Pesquisa de Similaridade uma ferramenta indispensável para as defesas modernas de cibersegurança.

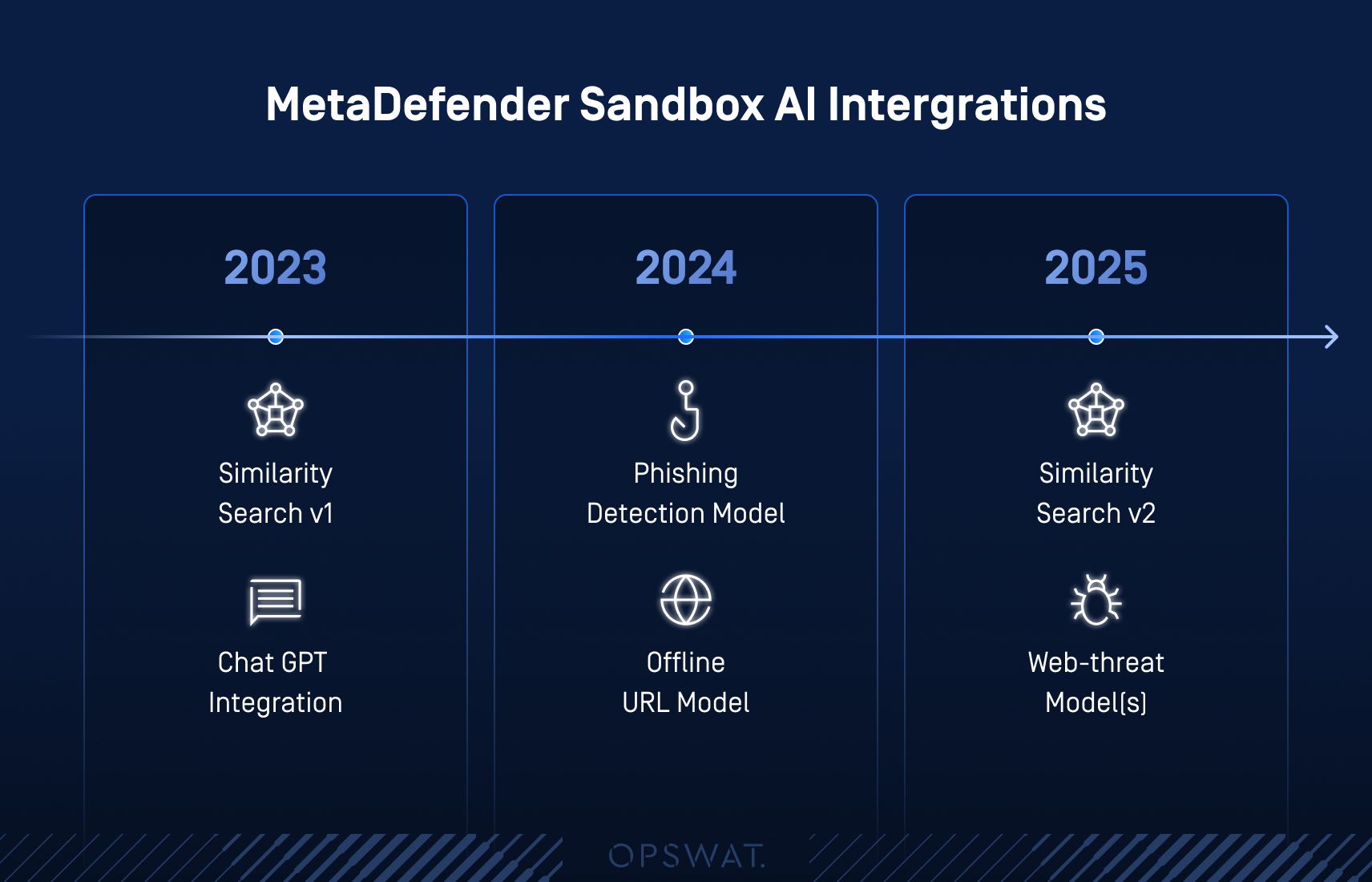

Actualizámos a Pesquisa de Similaridade várias vezes desde o seu primeiro lançamento.

Inicialmente, suportávamos apenas ficheiros PE com algumas limitações.

Desde então, adicionámos mais funcionalidades, suportando melhores comparações entre ficheiros .NET, e melhorámos a nossa lógica para obter melhores resultados.

No primeiro trimestre de 2025, não suportaremos apenas ficheiros PE, mas todos os tipos de ficheiros - saiba mais aqui.

- Abra a página Sandbox e digitalize um ficheiro.

- Clique em "Pesquisa de semelhanças" para aceder ao separador.

- Ajuste os filtros, como os limiares de pesquisa e os veredictos, para refinar a sua pesquisa.

- Ver resultados da pesquisa.

- Expanda os hashes dos ficheiros para obter mais detalhes: clique num hash para ver informações detalhadas sobre as semelhanças.

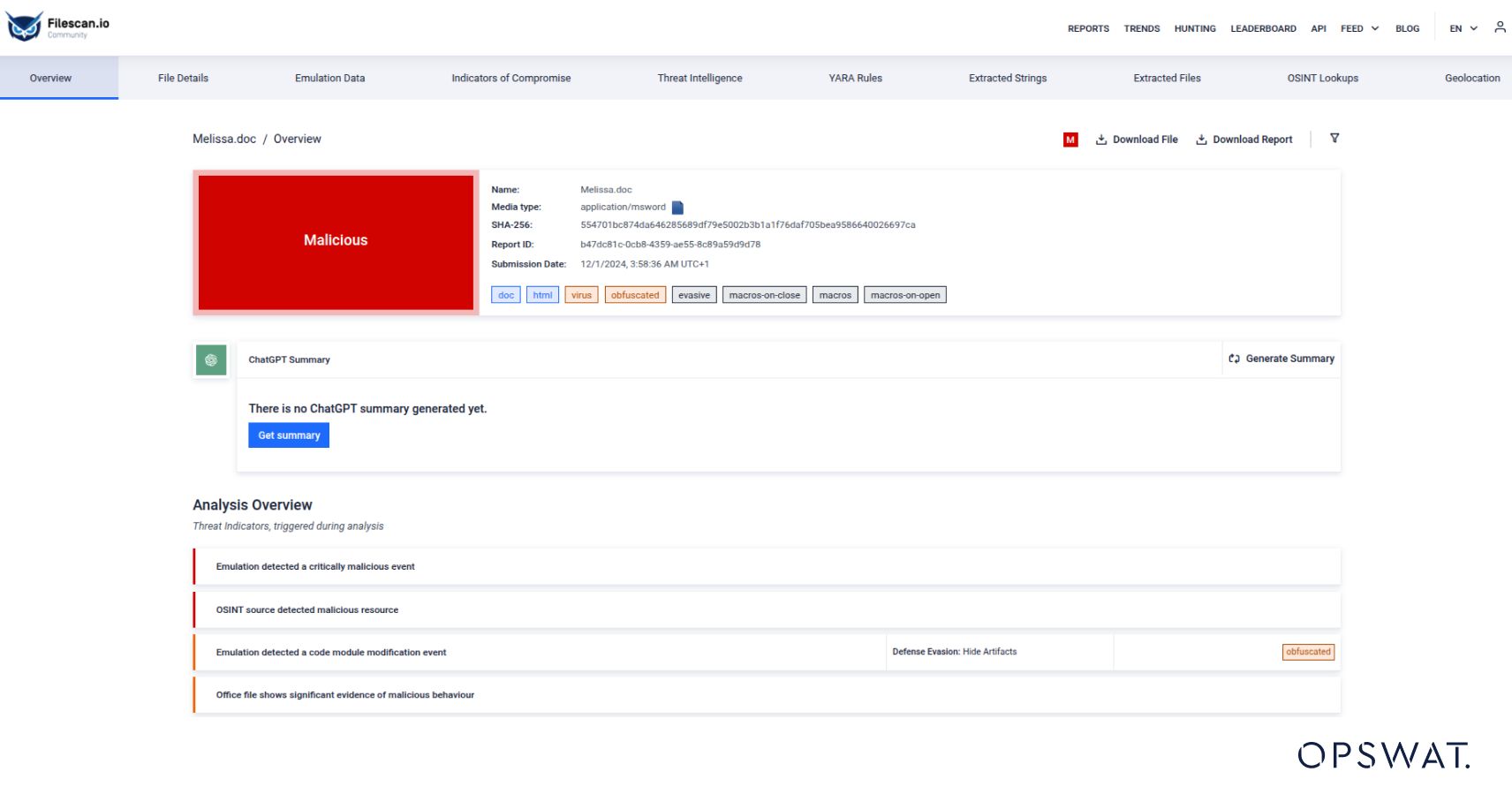

Resumos executivos através da integração do ChatGPT

Num Centro de Operações de Segurança (SOC), duas métricas fundamentais afectam diretamente a capacidade de resposta da empresa às ameaças: (MTTD) Tempo médio de deteção e (MTTR) Tempo médio de correção.

A deteção e a correção mais rápidas reduzem os danos potenciais dos ciberincidentes, ajudando nas violações e na prevenção da perda de dados.

No entanto, as equipas SOC enfrentam frequentemente fadiga de alerta e limitações de recursos, o que pode abrandar os tempos de resposta.

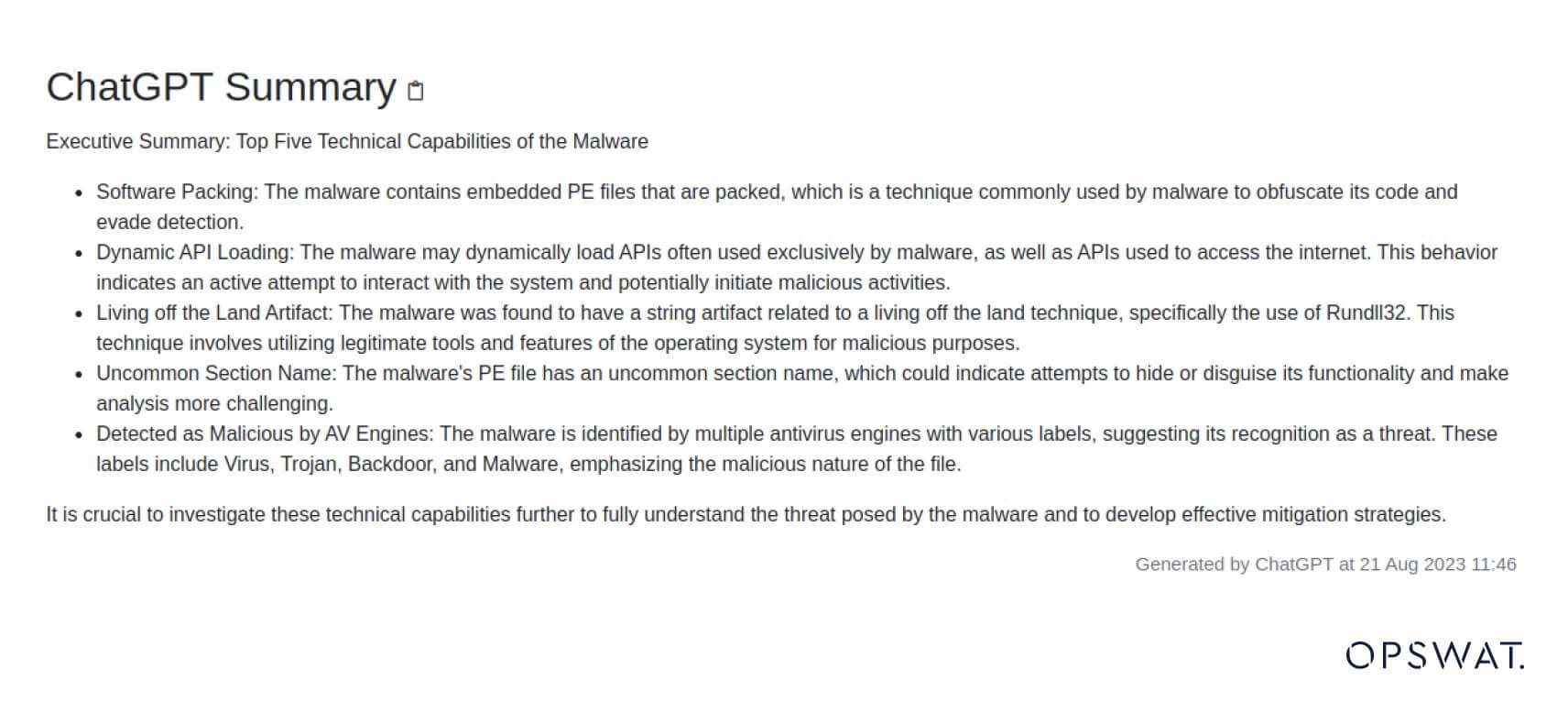

É aqui que a nossa integração com o ChatGPT faz a diferença. O ChatGPT utiliza o Processamento de Linguagem Natural (NLP) para simplificar relatórios de malware complexos e técnicos em resumos fáceis de entender.

Resumos mais claros ajudam as equipas SOC a dar prioridade às ameaças de forma mais eficiente, poupam tempo e, em última análise, melhoram o MTTD e o MTTR.

Além disso, a análise simplificada de relatórios ajuda as equipas a responder mais rapidamente, a reduzir o esgotamento e a proteger melhor os seus activos.

O ChatGPT foi uma inovação que considerámos uma oportunidade para simplificar a análise de ameaças e melhorar a eficiência do SOC para obter respostas mais rápidas e precisas a incidentes de cibersegurança.

Uma análise técnica de 20 páginas de um ataque de ransomware é condensada num resumo executivo de um parágrafo, destacando o vetor de ataque, os sistemas afectados e as acções recomendadas.

Os decisores podem avaliar melhor e mais rapidamente os níveis de ameaça, sem necessidade de se aprofundarem em pormenores técnicos. Esta rapidez também se traduz em respostas mais rápidas e informadas.

- Abrir a página de síntese

- Clique no botão "Obter resumo" para gerar um resumo do ChatGPT.

- O ChatGPT reunirá informações relevantes sobre o ficheiro, fornecendo um resumo executivo das suas potenciais capacidades de malware.

Para definições mais pormenorizadas, consulte este recurso.

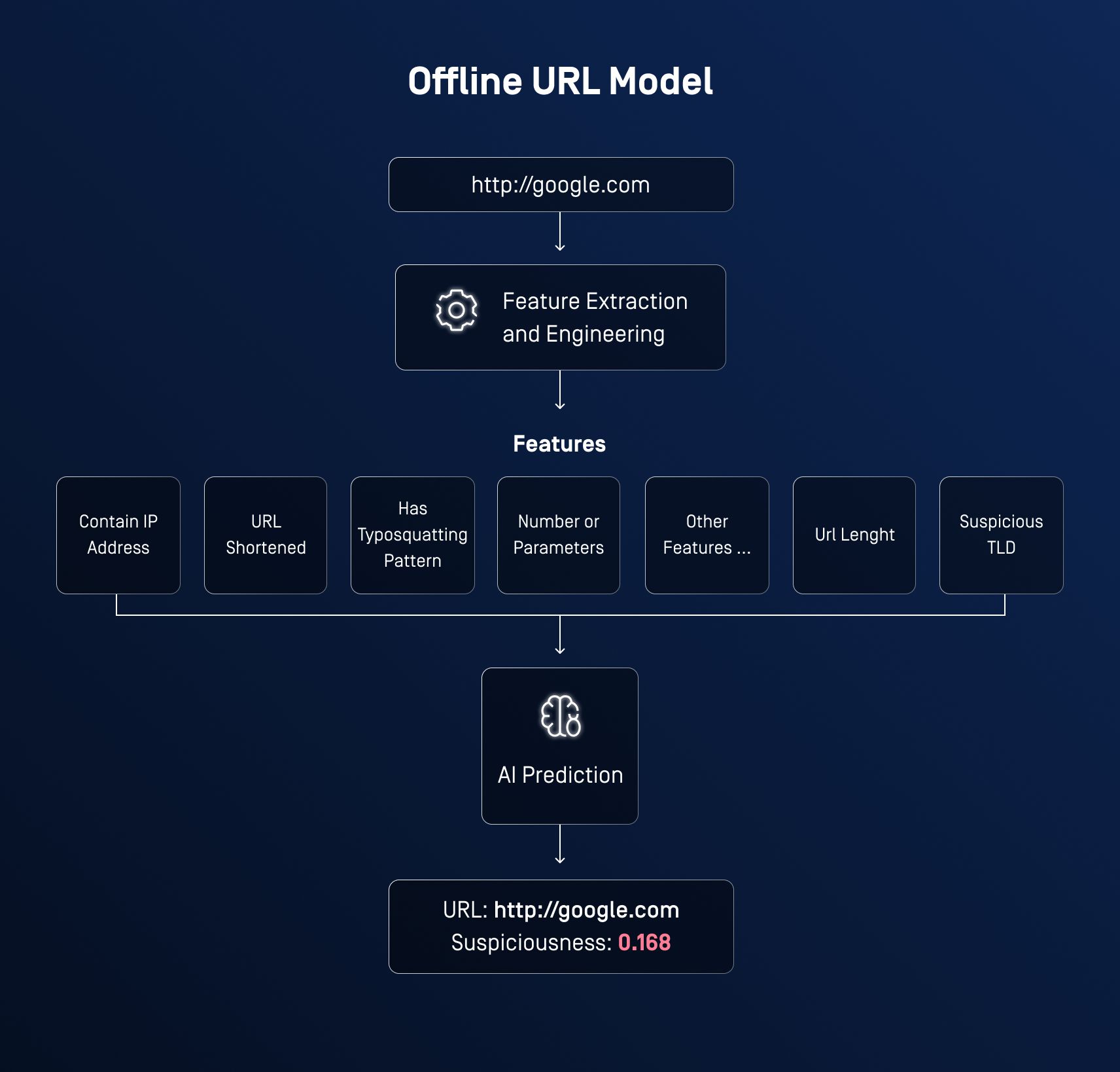

Modelo de URL offline para deteção de URLs suspeitos

Perguntámos a nós próprios: podemos criar um modelo offline que analise um URL e determine se é suspeito?

O nosso modelo de URL é treinado num extenso conjunto de dados de 1,6 milhões de URLs, extraindo uma vasta gama de caraterísticas das cadeias de URLs.

Prevê o grau de suspeição de um URL numa escala de 0 a 1, dando às equipas de segurança a capacidade de evitar riscos originados por URLs antes que estes tenham a oportunidade de se agravar.

O modelo é incrivelmente rápido e alcançou mais de 93% de precisão no limiar de 0,5.

Dependendo da situação, pode ajustar o limiar e a deteção será ainda mais refinada para reduzir os falsos negativos.

O modelo extrai muitas caraterísticas da cadeia de caracteres do URL e, em seguida, utiliza um valor entre 0 e 1 para prever a suspeição do URL.

O modelo funciona em sistemas com ar comprimido e é incrivelmente rápido.

Fornece uma primeira camada essencial de deteção de phishing ou URL malicioso. Pode obter mais informações sobre este assunto aqui.

O modelo de URL offline é chamado com cada submissão para avaliar se um URL é suspeito ou não, por predefinição.

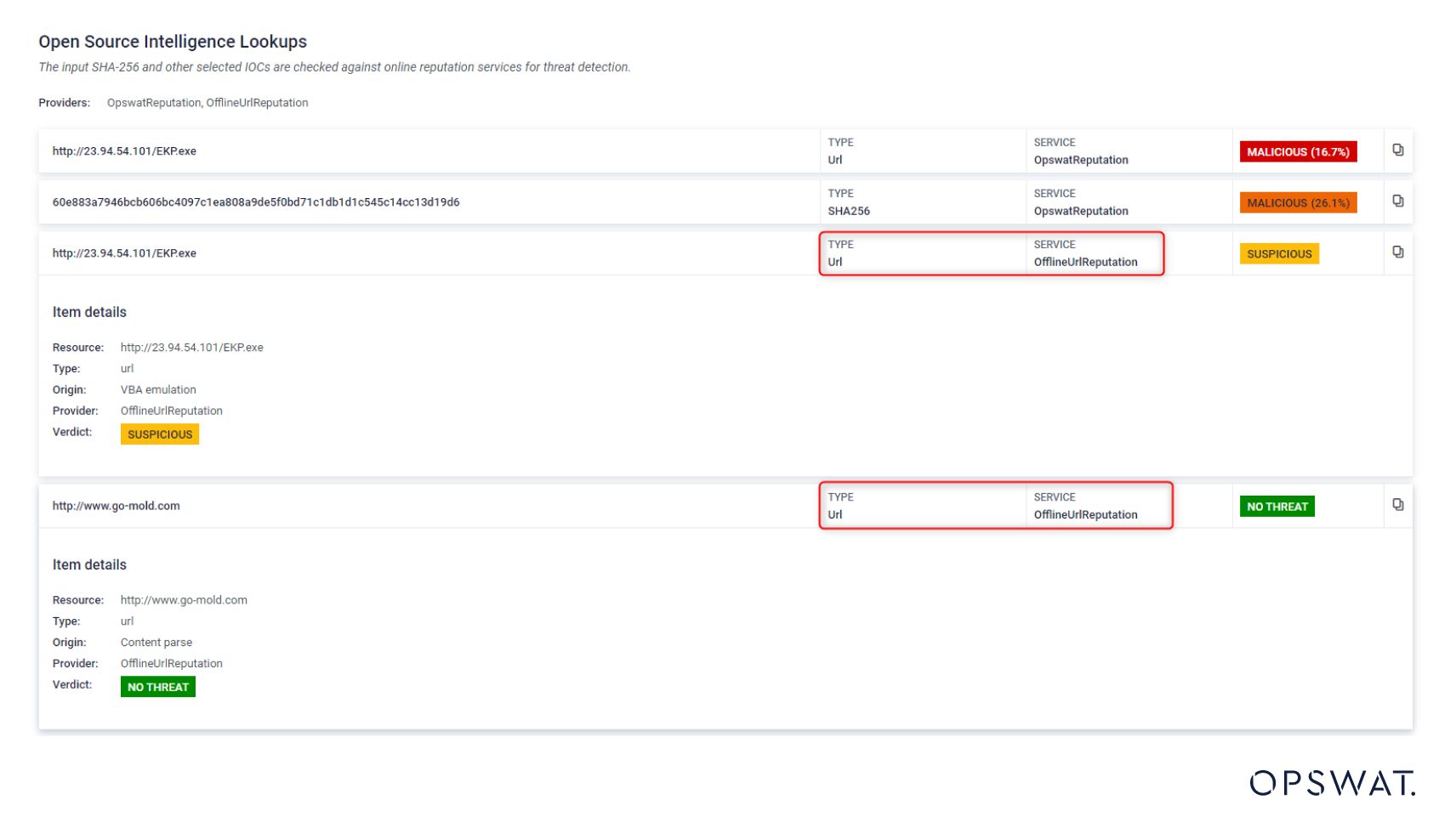

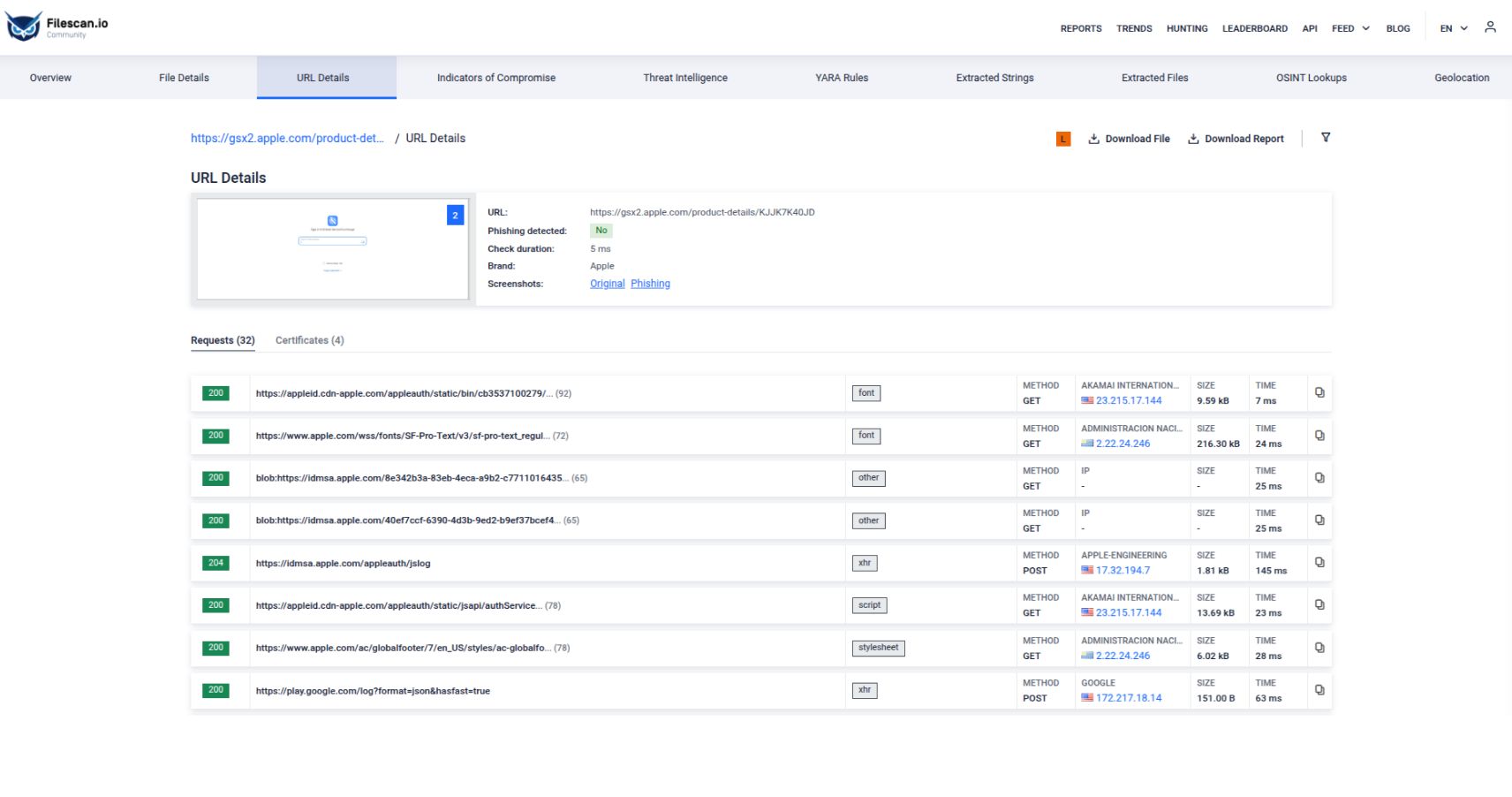

Pode encontrar esta funcionalidade na secção Open Source Intelligence Lookups.

O serviço fornece informações sobre a reputação associada ao URL, mostrando a que componente do ficheiro se refere o veredito.

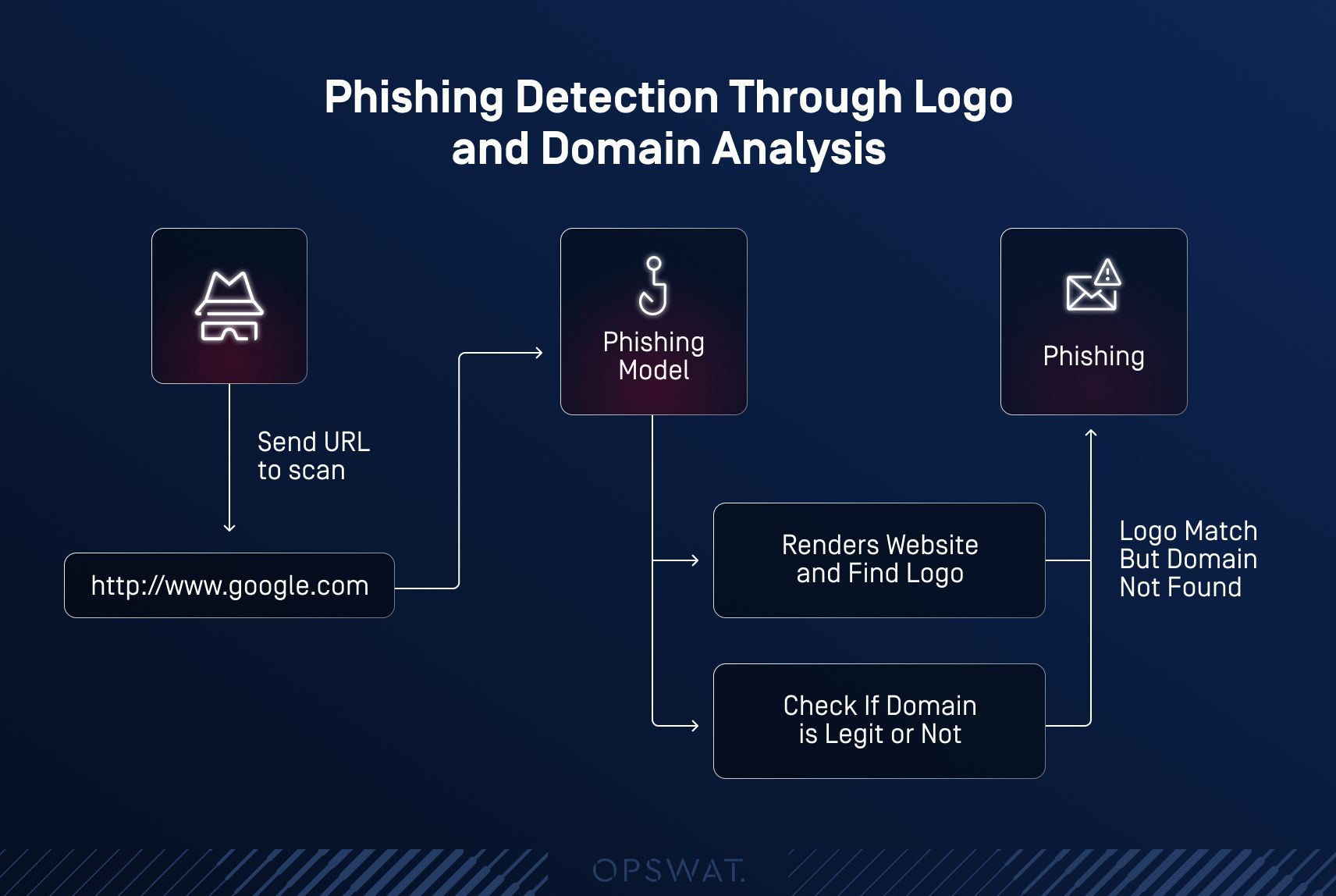

Deteção de phishing utilizando logótipos e análise de domínios

O modelo de URL é uma óptima abordagem, mas a análise do URL por si só não é suficiente para determinar se um site é de phishing ou malicioso.

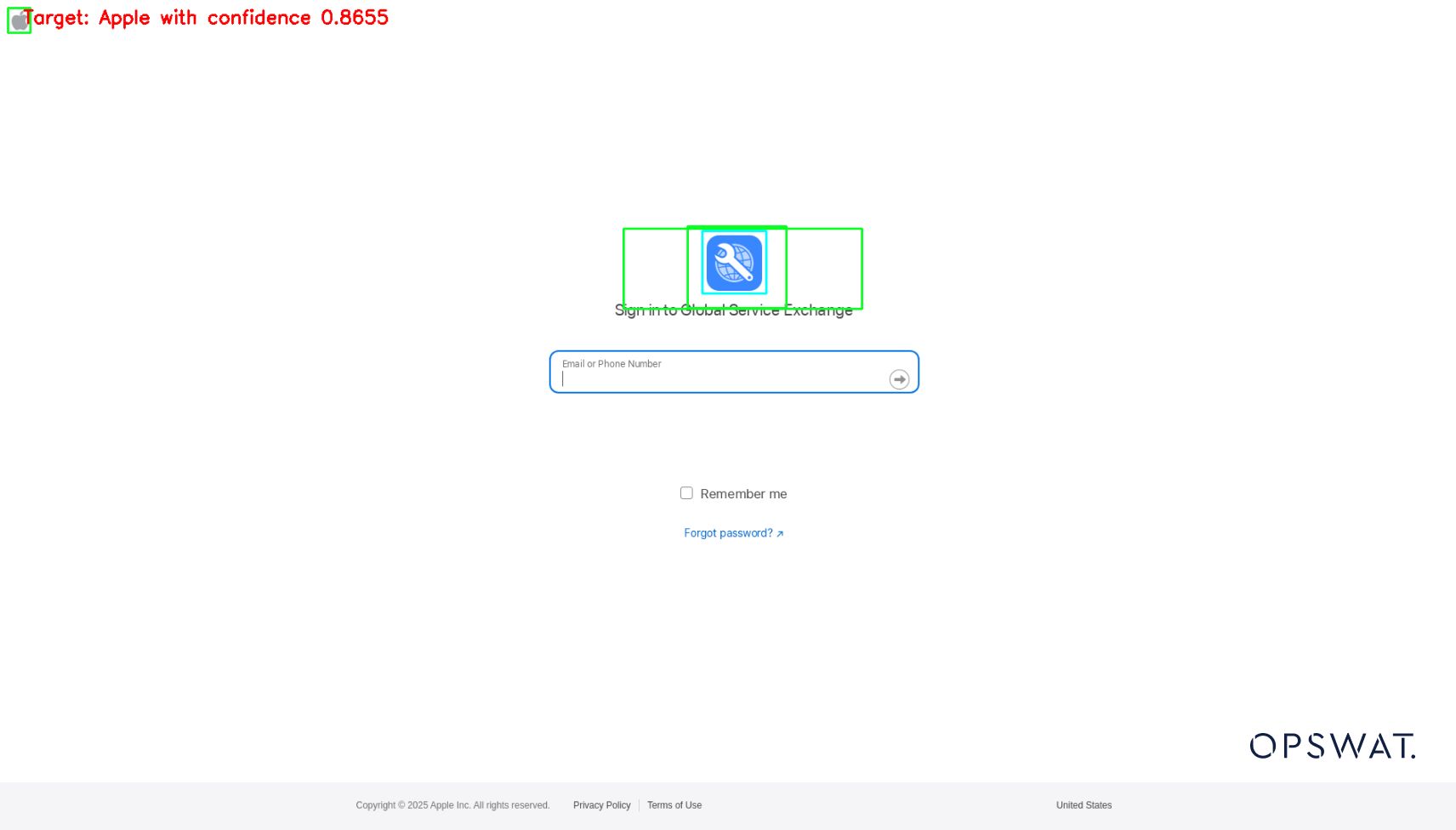

Uma vez que o phishing continua a ser uma das formas mais prevalecentes de ciberataques, o nosso modelo de deteção de phishing combina a comparação de logótipos com a validação de domínios, criando um sistema de defesa com duas vertentes.

Utilizando algoritmos avançados de visão por computador, o modelo detecta diferenças subtis entre logótipos genuínos e fraudulentos.

Por exemplo, pequenas distorções de píxeis ou alterações nas proporções que possam escapar à atenção humana são assinaladas como suspeitas.

O modelo cruza os URLs com uma base de dados de domínios legítimos conhecidos. Se for detectada uma incompatibilidade ou irregularidade, o sistema emite um alerta.

Imagine uma mensagem de correio eletrónico de phishing que diz vir de um banco de renome, com um logótipo realista.

O utilizador pode ser induzido a clicar na mensagem, acreditando que o e-mail é genuíno.

O nosso modelo pode verificar instantaneamente a autenticidade do logótipo enquanto valida o domínio da mensagem de correio eletrónico, impedindo o ataque.

O phishing é o tipo mais comum de ameaça cibernética, conduzindo frequentemente a violações de dados, perdas financeiras e danos graves à reputação de uma empresa.

O que é preocupante é que os métodos tradicionais de deteção de phishing baseados em URLs são muitas vezes insuficientes, com os atacantes a utilizarem frequentemente URLs e logótipos de aspeto legítimo para enganar os utilizadores.

Para resolver este problema, incorporámos a comparação de logótipos e a validação de domínios no nosso modelo de URL, melhorando a sua capacidade de detetar tentativas de phishing que normalmente contornariam as defesas tradicionais.

Este modelo de URL melhorado conduz a uma defesa mais forte e multi-camadas contra o phishing, ajudando as equipas de segurança a responder de forma mais rápida e precisa e, em última análise, impedindo que os ataques causem quaisquer danos.

- Analisar um sítio Web de phishing.

- Abra o separador Detalhes do URL para ver os resultados.

- No separador Detalhe do URL, verá a página processada e o logótipo detectado.

- Pode encontrar definições mais pormenorizadas aqui.

A vantagem inigualável da MetaDefender no cenário da ciência de dados

- Evoluído: Manter-se um passo à frente das tendências maliciosas, fornecendo integrações que são tão robustas quanto fiáveis

- Diversidade: para abranger todos os múltiplos problemas que se colocam, devemos fornecer um conjunto diversificado de ferramentas de IA para diferentes casos de utilização

- Útil: Concentrar-se no que é verdadeiramente importante, criando ferramentas que o mercado não só quer como precisa verdadeiramente

- Exato: Assegurar a precisão das integrações, uma vez que as ferramentas de qualidade inferior prejudicam o seu valor

Cibersegurança baseada em IA para as infra-estruturas críticas mundiais

A integração da IA na cibersegurança vai para além da melhoria do desempenho, redefinindo completamente o panorama da cibersegurança.

Com soluções como MetaDefender , já começámos a transformar a forma como as organizações se defendem contra o cenário implacável das ameaças cibernéticas.

Não queríamos apenas acompanhar as ameaças — pretendíamos mudar completamente o jogo. Ao integrar tecnologias de última geração, como deteção de ameaças baseada em IA e análise preditiva, alcançámos esse objetivo com MetaDefender

O futuro é rico em possibilidades e MetaDefender está posicionado na vanguarda, oferecendo ferramentas como Pesquisa de Similaridade, resumos executivos com tecnologia ChatGPT e modelos avançados de deteção de phishing que estão a redefinir a segurança digital.

A nossa missão é simples: capacitar as equipas de segurança com as ferramentas mais avançadas para proteger as suas organizações contra ataques cada vez mais sofisticados.

A viagem está longe de terminar e estamos prontos para liderar o caminho para um mundo digital mais seguro e protegido.

Fique atento - o futuro da cibersegurança está apenas a começar, e nós estamos a impulsioná-lo.