O Relatório Osterman Global Email Security de 2024 foi concebido para alertar as equipas de segurança de infra-estruturas críticas para as principais ameaças e tendências que moldaram o cenário de ameaças por correio eletrónico de 2023.

O relatório examina a forma como as organizações estão a lidar com as ameaças à segurança do correio eletrónico, incluindo as vulnerabilidades das suas defesas actuais, a adoção de tecnologias de segurança avançadas e o impacto da evolução das ameaças nas infra-estruturas críticas. Fornece informações sobre as melhores práticas, desafios de conformidade e recomendações para melhorar a postura de segurança do correio eletrónico. Destaca também as medidas acionáveis que as organizações podem tomar para reforçar as suas defesas no próximo ano.

Vamos explorar as quatro áreas principais abordadas pelo relatório e quais as tecnologias que podem resolver os desafios e as lacunas de segurança que poderá ter na sua organização.

Vulnerabilidades e violações

O número alarmante de 80% das organizações de infra-estruturas críticas que sofreram pelo menos duas violações de segurança relacionadas com o correio eletrónico no ano passado realça a prevalência e a eficácia das ameaças modernas ao correio eletrónico. Estas ameaças incluem o phishing, o ransomware e a apropriação de contas.

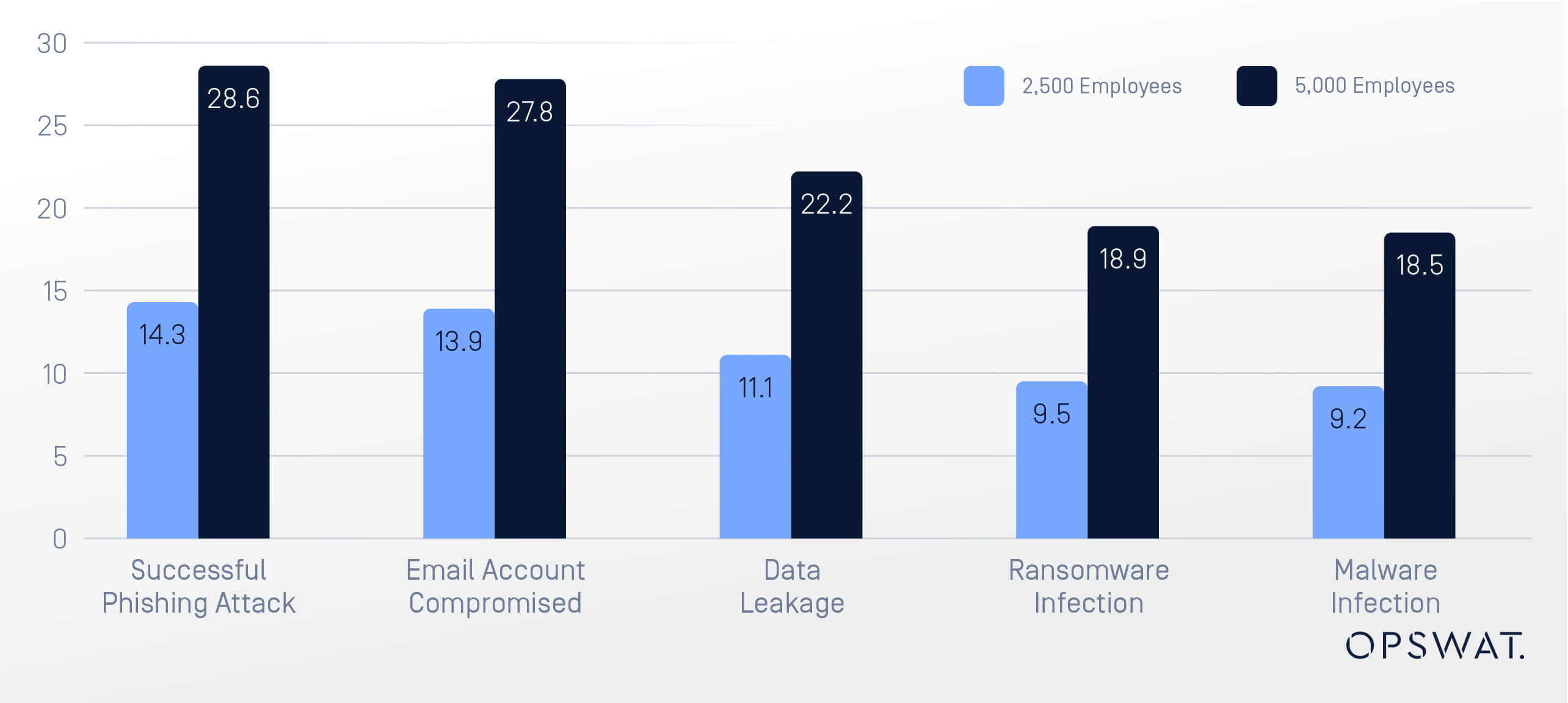

As organizações de infra-estruturas críticas com mais de 5.000 empregados que fazem parte desta investigação tiveram experiência:

- 28 incidentes de phishing bem sucedidos por ano

- 27 comprometimentos de contas

- 22 incidentes de fuga de dados - entre outros tipos de violações de segurança de correio eletrónico

Estas últimas estatísticas sublinham a crescente sofisticação das ameaças por correio eletrónico, muitas das quais contornam as medidas de segurança tradicionais, resultando em perturbações operacionais significativas e na perda de dados.

Também é importante salientar aqui que não se pode confiar totalmente na formação dos funcionários, uma vez que os programas de sensibilização para o phishing se centram frequentemente em métodos conhecidos, enquanto os cibercriminosos desenvolvem continuamente as suas tácticas com abordagens inesperadas.

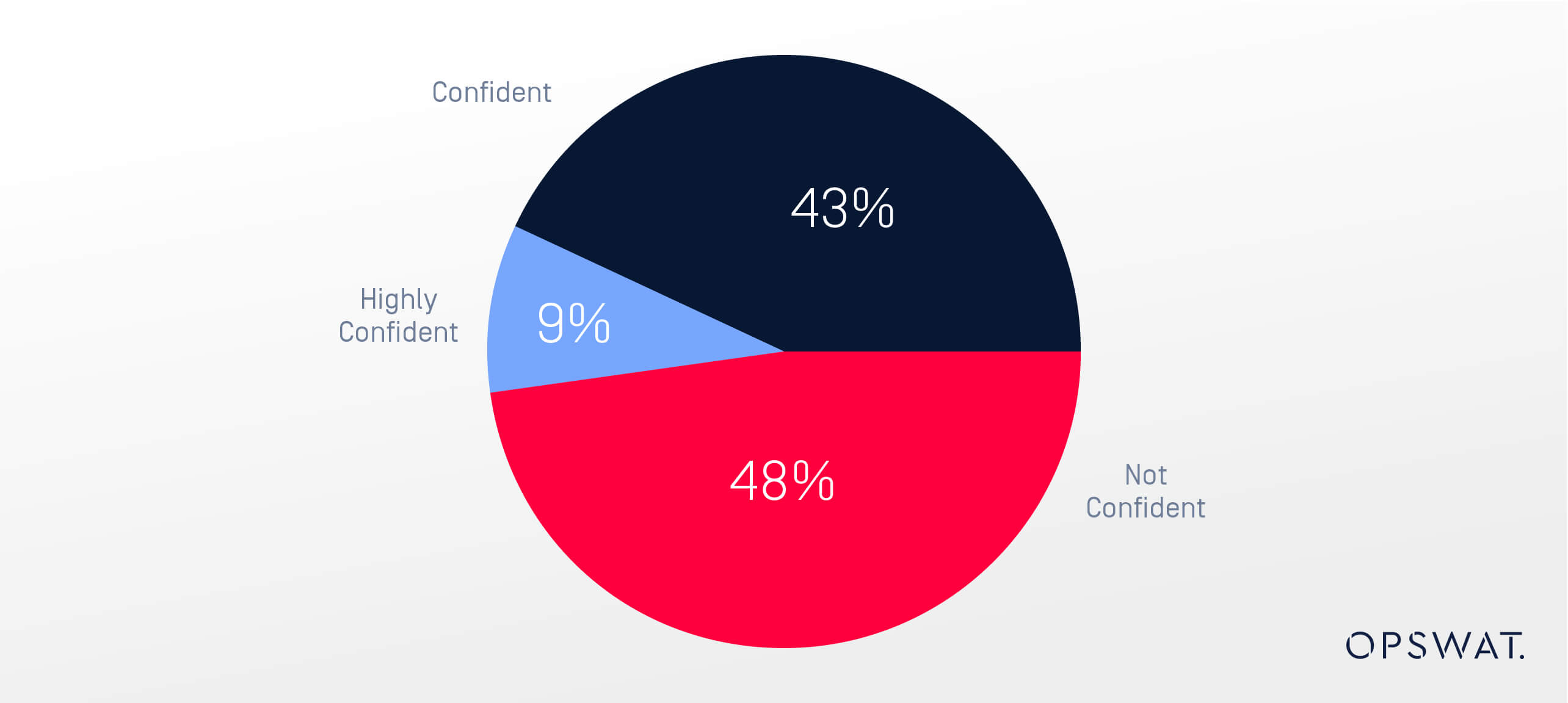

Confiança em Email Security

48% das organizações de infra-estruturas críticas declararam não ter confiança na sua capacidade de impedir ataques por correio eletrónico. Uma vez que quase metade das organizações tem dificuldade em colmatar as lacunas de segurança com confiança, isso significa que as suas soluções são inadequadas, que não sabem como tirar partido das funcionalidades ou que nenhum dos fornecedores que utilizam atualmente é suficientemente abrangente.

Mais de 63% reconheceram que as suas medidas de segurança do correio eletrónico não são "as melhores da sua classe".

Prevê-se que as ameaças de correio eletrónico aumentem

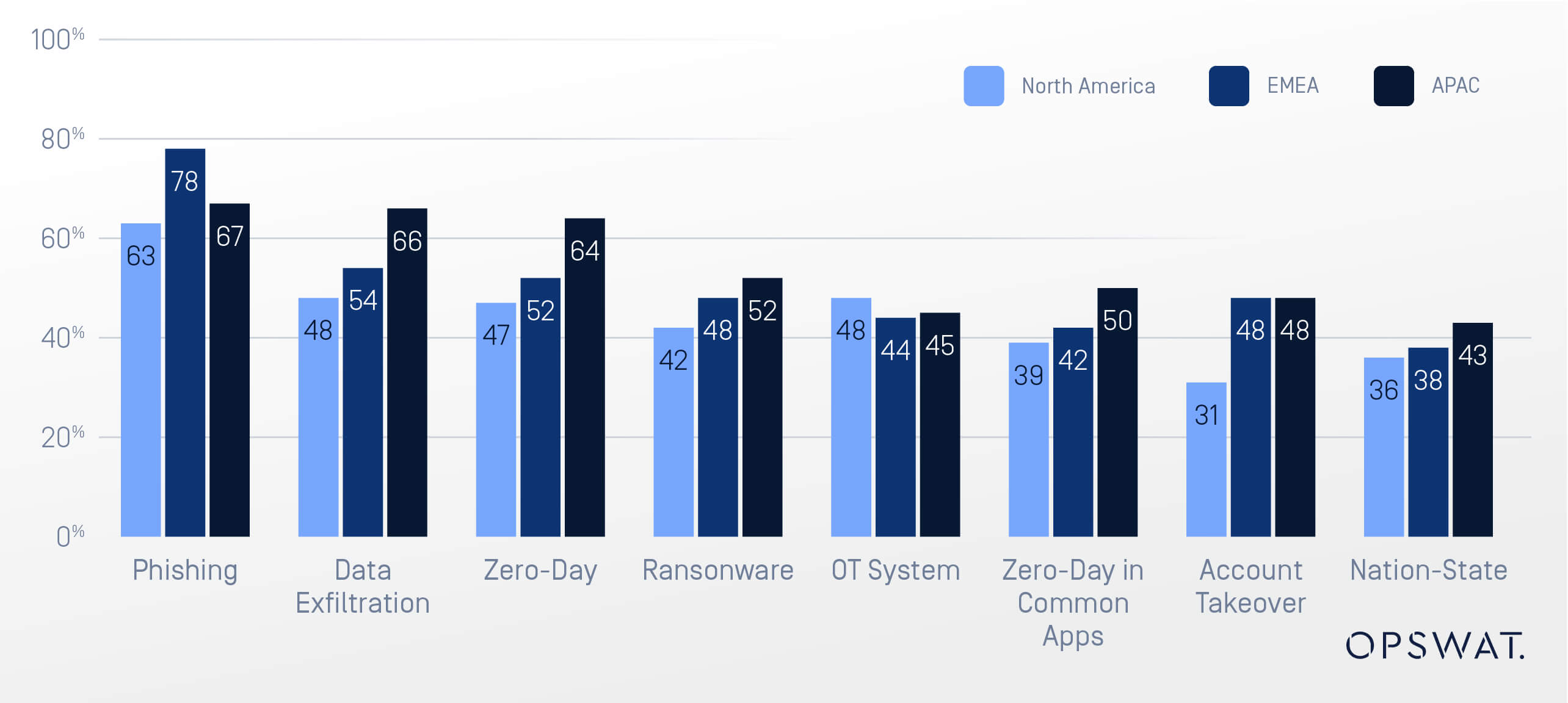

O cenário de ameaças não mostra sinais de abrandamento. Mais de 80% dos inquiridos esperam que a frequência e a gravidade dos ataques baseados em correio eletrónico se mantenham ou aumentem nos próximos 12 meses. O phishing, o malware de dia zero e a exfiltração de dados estão no topo da lista de vectores de ataque previstos, reforçando a necessidade de medidas proactivas.

Em média, 50% das organizações acreditam que as ameaças colocadas por vários vectores de ameaças por correio eletrónico irão aumentar nos próximos 12 meses, de acordo com a Osterman Research.

O Relatório Osterman

Necessidade de uma abordagem a vários níveis

Uma vez que 75% das ameaças de cibersegurança visam as organizações através do correio eletrónico, é essencial uma abordagem mais eficaz em várias camadas à segurança do correio eletrónico. Com várias camadas de defesa, as organizações podem reforçar a sua pilha de segurança de correio eletrónico para obter uma segurança de correio eletrónico abrangente, para além de dependerem apenas de defesas nativas ou incorporadas. Além disso, o relatório defende a adoção de princípios de confiança zero e de tecnologias avançadas de prevenção de ameaças, como a IA comportamental e a Desarmamento e Reconstrução de Conteúdos (CDR), para se manterem à frente dos atacantes.

Camadas de defesa proactivas

Para se defender contra a evolução das ameaças baseadas no correio eletrónico, OPSWAT oferece uma gama de tecnologias avançadas de segurança de correio eletrónico concebidas para evitar ataques antes de estes chegarem aos utilizadores.

Como líder de mercado em Deep Content Disarm and Reconstruction (CDR) e Multiscanning tecnologias, OPSWAT define o padrão para a segurança abrangente de e-mail.

Multiscanning

Utiliza vários mecanismos anti-malware, alcançando taxas de deteção de malware de até 99,2%. Esta camada de defesa protege contra ameaças conhecidas e desconhecidas, tornando-a essencial para a defesa contra ataques de correio eletrónico sofisticados e em evolução.

Deep Content Disarm and Reconstruction (CDR)

Sanitiza proactivamente os ficheiros, removendo código potencialmente prejudicial e reconstruindo-os num formato seguro. Como 48% das organizações de infra-estruturas críticas não confiam na sua atual pilha de segurança de correio eletrónico, o CDR da OPSWAToferece uma defesa crucial contra ataques de dia zero baseados em ficheiros e ameaças avançadas que escapam aos métodos de deteção tradicionais.

Em tempo real Sandbox

Analisa ficheiros suspeitos num ambiente isolado, permitindo a execução e avaliação seguras de anexos potencialmente nocivos. Dado que 75% das ciberameaças que visam infra-estruturas críticas chegam através de correio eletrónico, esta análise dinâmica acrescenta uma camada importante de segurança.

Prevenção proactiva da perda de dados (DLP)

Protege contra a exfiltração não autorizada de dados e garante a conformidade com os requisitos regulamentares. Com apenas 34,4% das organizações totalmente em conformidade com os regulamentos de segurança de correio eletrónico, o OPSWAT reduz o risco de violações de dados, impedindo que as informações confidenciais saiam da organização.

Em resumo

O Relatório Osterman 2024 informa IT os líderes de segurança em organizações de infra-estruturas críticas sobre questões importantes a considerar e como reforçar a sua postura de segurança de correio eletrónico. À medida que as ameaças ao correio eletrónico continuam a evoluir, uma abordagem a vários níveis reforçará as medidas de segurança, o que será essencial para salvaguardar as infra-estruturas críticas em que confiamos.

Recursos adicionais

- Descarregar o relatório Osterman

- Saiba mais sobre MetaDefender Email Security

- Saiba mais sobre Multiscanning e a tecnologia Deep CDR™