Quais são as principais alterações e os novos requisitos da CAF 4.0 para infraestruturas críticas?

O CAF (Cyber Assessment Framework) é o modelo nacional do Reino Unido para avaliar a forma como as organizações que prestam serviços essenciais gerem o risco cibernético e a resiliência. Lançado pelo NCSC (Centro Nacional de Cibersegurança) do Reino Unido em 2025, o CAF 4.0 eleva as expectativas ao substituir as análises baseadas em listas de verificação por uma resiliência mensurável e orientada para os resultados no que diz respeito às infraestruturas críticas.

Principais atualizações

- DesenvolvimentoSecure e gestão do ciclo de vida em sistemas internos e de fornecedores (A4.b)

- Controlos de risco relacionados com a IA e a automação para prevenir ações inseguras ou indesejadas do sistema

- A deteção proativa de ameaças como capacidade obrigatória ao abrigo do Princípio C2

- Garantia da cadeia de abastecimento e visibilidade dos subcontratados

- Soluções setoriais para aplicações personalizadas nos setores da energia, saúde, transportes e infraestruturas digitais

- Ênfase explícita na compreensão das ameaças (A2.b) e na validação da segurança através dos IGP (Indicadores de Boas Práticas)

Em conformidade com o NIS2 (o regulamento atualizado da UE relativo às redes e aos sistemas de informação) e com a Lei de Resiliência do Reino Unido, o CAF 4.0 reforça a responsabilização a nível do conselho de administração e exige a apresentação contínua de provas de governação e melhoria no âmbito dos Objetivos A a D.

Em que difere o CAF 4.0 das versões anteriores?

O CAF 4.0, desenvolvido pelo NCSC, vai além da simples conformidade com listas de verificação, visando resultados mensuráveis e a melhoria contínua. Introduz novos princípios, tais como a detecção proativa de ameaças (C2) eSoftware Secure Software (A4.b), apoiados por diretrizes específicas para cada setor.

Principais diferenças

- As evidências baseadas nos resultados substituem as listas de verificação, proporcionando às organizações flexibilidade no cumprimento de cada princípio

- Os IGP orientam o parecer dos peritos, em vez de se basearem numa pontuação rígida

- Novos princípios para a deteção de ameaças (C2) e o desenvolvimento seguro de software (A4.b)

- O suporte a sobreposições específicas por setor permite que as entidades reguladoras adaptem as suas expectativas a cada setor

- Maior ênfase na governação e na garantia, exigindo o envolvimento do conselho de administração

Na prática, o CAF 4.0 exige provas verificáveis e procedimentos documentados de deteção proativa de ameaças. As versões anteriores davam ênfase à monitorização da rede, enquanto a versão 4.0 introduz um princípio específico de deteção proativa de ameaças, exigindo ações proativas e resultados validados.

Desafios comuns do CAF 4.0 e como o quadro os resolve

| Ponto fraco | Como o CAF 4.0 aborda esta questão |

|---|---|

| Lidar com requisitos regulamentares complexos e sobrepostos | O CAF 4.0 está em conformidade com a Diretiva NIS2 e com a Lei de Resiliência do Reino Unido, criando um modelo unificado de governação, garantia e resiliência em todos os setores. |

| Recursos limitados para a recolha contínua de dados e a monitorização de ameaças | A CAF 4.0 substitui as auditorias baseadas em listas de verificação por evidências orientadas para os resultados e por uma avaliação contínua, permitindo que as organizações demonstrem a sua conformidade de forma mais eficiente. |

| Incerteza sobre como pôr em prática os novos mandatos relativos ao desenvolvimento seguro e aos riscos da IA | A CAF 4.0 introduz princípios claros paraSoftware Secure Software [A4.b] e a gestão de riscos da IA, fornecendo orientações estruturadas sobre controlos ao longo do ciclo de vida, testes e proveniência. |

| Dificuldade em elaborar relatórios de conformidade e resiliência prontos para apresentação ao conselho de administração | O CAF 4.0 reforça a responsabilização dos executivos através de objetivos mensuráveis e de IGP (Indicadores de Boas Práticas), tornando os relatórios apresentados ao conselho de administração mais consistentes e baseados em dados. |

Os riscos da IA eSecure são prioridades no CAF 4.0

A CAF 4.0 reconhece que a automatização impulsionada pela IA e as complexas cadeias de abastecimento de software criam novos riscos que podem perturbar serviços essenciais se o desenvolvimento e a gestão não forem seguros.

Requisitos para as organizações

- Aplicar práticas de desenvolvimento seguro, tais como o rastreio da proveniência do código, testes e gestão de vulnerabilidades ao longo de todo o ciclo de vida do software

- Avaliar e controlar os riscos decorrentes de sistemas de decisão automatizados ou baseados em IA que possam agir de forma imprevisível ou ser manipulados por atacantes

- Verificar a autenticidade e a integridade do software e das atualizações através de processos de garantia dos fornecedores que imponham normas de desenvolvimento seguro

Estas atualizações formalizam o desenvolvimento seguro e a gestão de riscos relacionados com a IA, com o objetivo de evitar que vulnerabilidades afetem sistemas críticos antes da implementação, e estão em conformidade com a Diretiva NIS2 e a Lei de Resiliência do Reino Unido.

Novas sobreposições setoriais e o seu impacto nos responsáveis pela segurança

O CAF 4.0 introduz perfis CAF específicos por setor, ou sobreposições, para tornar o quadro prático para os setores que prestam serviços essenciais. Desenvolvidas sob a orientação do NCSC, estas sobreposições garantem que o CAF continue a ser um quadro nacional comum, permitindo simultaneamente uma interpretação específica por setor.

Pense nas sobreposições como modelos personalizados que adaptam a mesma estrutura às realidades operacionais de cada setor, sendo que cada uma adapta os resultados do CAF aos riscos, tecnologias e expectativas regulatórias específicas do seu setor.

Principais objetivos das sobreposições setoriais

- Interpretação específica por setor: Assegurar queos operadores dos setores da energia, da saúde, dos transportes e das infraestruturas digitais possam aplicar os princípios do CAF no seu contexto operacional

- Harmonização regulamentar: Permitirque as entidades reguladoras definam metas de resiliência que reflitam as condições operacionais reais

- Foco na liderança: Ajudaros responsáveis pela segurança a concentrarem-se nos resultados mais críticos para as suas funções essenciais

- Medição consistente: Apoiaruma avaliação uniforme da maturidade cibernética em ambientes de TI e OT

Para as equipas de liderança, estas orientações esclarecem o que se entende por «bom» em cada domínio e transformam o CAF 4.0 numa ferramenta prática para priorizar os riscos e as evidências, e não apenas mais uma lista de verificação.

OPSWAT simplificam e concretizam o alinhamento com o CAF 4.0

OPSWAT estão em consonância com os resultados do CAF 4.0, transformando os objetivos do quadro de referência em controlos operacionais mensuráveis em ambientes de TI e OT.

Principais áreas de alinhamento

- Prevenção e deteção de ameaças, em conformidade com os Objetivos B (Proteção contra ciberataques) e C (Deteção de incidentes de cibersegurança) da CAF, com o apoio do MetaDefender e MetaDefender para a caça a ameaças C2 através de aprendizagem automática e análise comportamental

- A verificaçãoSecure através da geração de SBOM e da análise de vulnerabilidades no MetaDefender Core uma garantia mensurável da integridade do software

- Os relatórios automatizados proporcionam visibilidade e preparam a empresa para auditorias

- A troca segura de ficheiros entre domínios, em redes isoladas, ajuda a proteger os fluxos de dados

Com o mapeamento de conformidade alinhado com o CAF, OPSWAT a sua equipa de segurança a ir além da conformidade baseada em listas de verificação, para alcançar uma garantia contínua e uma resiliência mensurável. A tabela abaixo mostra como as tecnologias OPSWATse alinham com os objetivos do CAF, ajudando as organizações a demonstrar uma conformidade mensurável e baseada em evidências.

Como OPSWAT ajudam as organizações a enfrentar os desafios do CAF 4.0

| Ponto fraco | Como OPSWAT esta questão |

|---|---|

| Lidar com requisitos regulamentares complexos e sobrepostos | O mapeamento de conformidade OPSWATunifica o CAF 4.0, a NIS2 e a Lei de Resiliência do Reino Unido numa única estrutura de relatórios. O alinhamento automatizado entre objetivos e controlos reduz a necessidade de auditorias separadas. |

| Recursos limitados para a recolha contínua de dados e a monitorização de ameaças | MetaDefender Core, MetaDefender Managed File Transfer eCentral Management My OPSWAT Central Management recolhem automaticamente registos, registos de auditoria e dados sobre o estado dos controlos. Estas funcionalidades fornecem provas contínuas sem necessidade de acompanhamento manual. |

| Incerteza sobre como implementar o desenvolvimento seguro e os controlos de risco da IA | MetaDefender Core a autenticidade do software, gera SBOMs e gere dados de vulnerabilidades , enquanto Sandbox análises comportamentais assistidas por IA para identificar código inseguro ou manipulado antes da implementação. |

| Dificuldade em elaborar relatórios de conformidade e resiliência prontos para apresentação ao conselho de administração | As visualizações centralizadas de conformidade e os relatórios OPSWATtransformam as evidências técnicas em resumos de nível executivo correspondentes aos objetivos A–D do CAF. Isto proporciona à liderança uma visão clara da maturidade da conformidade e do panorama de riscos. |

OPSWAT uma conformidade baseada em evidências para o CAF 4.0

Pode simplificar a elaboração de relatórios CAF 4.0 com a recolha automatizada de evidências OPSWAT, as visualizações centralizadas de conformidade e o mapeamento em tempo real dos pontos de dados para os objetivos do CAF. Estas práticas CAF 4.0 já se refletem OPSWAT em ambientes de infraestruturas críticas.

Principais OPSWAT que apoiam a garantia contínua do CAF

- A geração de SBOM e vulnerability detection fornecem provas diretas das práticas de desenvolvimento seguro previstas na norma CAF A4.b, associando a comprovação técnica a OPSWAT e resultados específicos OPSWAT .

- Os relatórios de auditoria do MetaDefender Core MetaDefender File Transfer™ correspondem aos Objetivos A e D do CAF, proporcionando aos CISOs resumos rastreáveis e em conformidade com os requisitos regulamentares que demonstram o progresso em matéria de conformidade

Principais funcionalidades das OPSWAT

Visões centralizadas de conformidade que visualizam o estado de conformidade em relação aos objetivos do CAF em tempo real

Recolha automatizada de registos, relatórios e trilhos de auditoria que apoiam a recolha contínua de provas

Os fluxos de trabalho de aprovação por supervisores e os registos de auditoria detalhados documentam a movimentação de ficheiros, a aplicação das políticas e a supervisão humana, em conformidade com o Objetivo D2 do CAF

A filtragem baseada em lógica e a reanálise periódica reforçam ainda mais o requisito de revisão contínua do CAF, automatizando a verificação da conformidade face a ameaças novas ou emergentes

Integração com ferramentas de transferência segura de ficheiros, controlo de acesso e análise de ameaças para verificar a integridade dos dados

O que torna a cobertura interdomínios OPSWATúnica paraOT Security?

O CAF 4.0 exige controlos de segurança unificados em todos os sistemas de TI e OT que suportam funções essenciais. A plataforma unificada OPSWATprotege os fluxos de dados, os dispositivos e as redes, independentemente do ponto de intersecção. Esta abordagem está em consonância com as sobreposições setoriais do CAF para os setores da energia, dos transportes e das infraestruturas digitais, onde as exigências regulamentares requerem, cada vez mais, uma visibilidade unificada em todos os sistemas de TI e OT.

Enquanto alguns fornecedores se concentram exclusivamente na visibilidade da OT ou na monitorização baseada em TI, a plataforma OPSWAT, alinhada com o CAF, protege ambos os domínios ao abrigo de um único modelo de segurança e conformidade.

Core

- Proteção integrada para sistemas de TI e OT

Combina tecnologias comoCore MetaDefender Core, MetaDefender Managed File Transfer, MetaDefender e MetaDefender para proteger a troca de ficheiros e os terminais em ambientes conectados e isolados

- Transferência Secure de ficheiros com base em políticas

MetaDefender Managed File Transfer a transferência de ficheiros entre redes utilizando regras de fluxo de trabalho, processos de aprovação e registos de auditoria para garantir a conformidade e a integridade dos dados

- Garantia de segurança dos dispositivos com Multiscanning pré-arranque

Drive MetaDefender Drive Multiscanning a nível do hardware Multiscanning File-Based Vulnerability Assessment os terminais se ligarem às redes, ajudando a impedir a propagação de malware

- Media de suportes removíveis

Kiosk MetaDefender Kiosk o Proactive DLP™ e opções de apagamento seguro para validar e limpar suportes removíveis antes da sua entrada em ambientes seguros

- Visibilidade e relatórios centralizados

MetaDefender Core, Managed File Transfer e Central Management My Central Management painéis unificados, integrações SIEM e registos de auditoria que mostram a atividade de dispositivos, utilizadores e ficheiros em todos os ambientes geridos

Como é que a deteção avançada de ameaças e a gestão de riscos com IA são abordadas nos produtos OPSWAT?

OPSWAT ameaças ocultas e valida o comportamento do software através de inteligência artificial com MetaDefender , MetaDefender Intelligence™ eCore MetaDefender Core, cumprindo os Objetivos C2 e B4.a da CAF 4.0 no âmbito do Quadro de Avaliação Cibernética 4.0 do NCSC.

Core OPSWAT

- Metascan™: Multiscanning informações sobre ameaças em tempo real: detete ameaças avançadas e de dia zero em trocas de ficheiros e dispositivos

- Sandbox : deteta comportamentos maliciosos mesmo sem indicadores conhecidos, correlacionando os resultados através do mapeamento do MITRE ATT&CK (Táticas, Técnicas e Conhecimento Comum do Adversário) para obter provas estruturadas

- Análise assistida por IA: valida decisões automatizadas e sinaliza anomalias no comportamento do sistema

- Atualizações contínuas destas tecnologias: em sintonia com as expectativas em constante evolução do CAF 4.0

Em conjunto, estas capacidades proporcionam uma elevada precisão de deteção contra ameaças conhecidas e emergentes, ao mesmo tempo que fornecem provas verificáveis para as avaliações da CAF.

A tabela abaixo resume a forma como as tecnologias OPSWATse alinham com os objetivos e princípios do Cyber Assessment Framework (CAF) 4.0, demonstrando como cada produto contribui para uma conformidade mensurável e baseada em evidências em ambientes de TI e OT.

Funcionalidades OPSWAT mapeadas para os objetivos e princípios do CAF 4.0

| OPSWAT | Características principais | Objetivos e princípios abordados no CAF 4.0 | Como esta funcionalidade contribui para a conformidade com a norma CAF 4.0 |

|---|---|---|---|

| MetaDefender Core™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender Intelligence™ |

|

|

|

| MetaDefender Managed File Transfer™ |

|

|

|

| MetaDefender Kiosk™ |

|

|

|

| MetaDefender Drive™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender NetWall™ |

|

|

|

| My Central Management |

|

|

|

Desde o desenvolvimento seguro e a garantia da cadeia de abastecimento até à deteção proativa de ameaças e à proteção das redes OT, este mapeamento integrado fornece tanto às entidades reguladoras como aos responsáveis pela segurança provas rastreáveis e baseadas em dados da resiliência da organização.

Ao unificar a visibilidade dos seus fluxos de ficheiros, dispositivos e redes, OPSWAT demonstrar que está em conformidade com todos os objetivos do CAF, mantendo simultaneamente a eficiência operacional e a prontidão para fazer face a ameaças em constante evolução. Esta abordagem não só acelera a conformidade com o CAF 4.0, como também reforça a resiliência cibernética a longo prazo em todos os setores regulamentados.

Como podem os responsáveis pela segurança reduzir a complexidade e a ambiguidade da conformidade com a CAF 4.0?

Pode achar o CAF 4.0 complexo, uma vez que se baseia numa estrutura orientada para os resultados que se sobrepõe a outros regulamentos, como o NIS2 e a Lei de Resiliência do Reino Unido. Na qualidade de responsável pela segurança, pode reduzir essa complexidade utilizando ferramentas de conformidade integradas que automatizam a recolha de provas e a elaboração de relatórios, minimizando o trabalho manual e mantendo, ao mesmo tempo, a conformidade com a evolução da regulamentação.

- Interpretar os resultados através de sobreposições setoriais, em vez de controlos rígidos

- Padronizar a recolha de provas com dados automatizados e verificáveis

- Utilize relatórios unificados para consolidar os requisitos da CAF, da NIS2 e da Lei da Resiliência

Esta abordagem simplifica a conformidade com vários quadros de referência, mantém a visibilidade em tempo real dos objetivos do CAF e ajuda-o a demonstrar progressos mensuráveis com menos encargos administrativos.

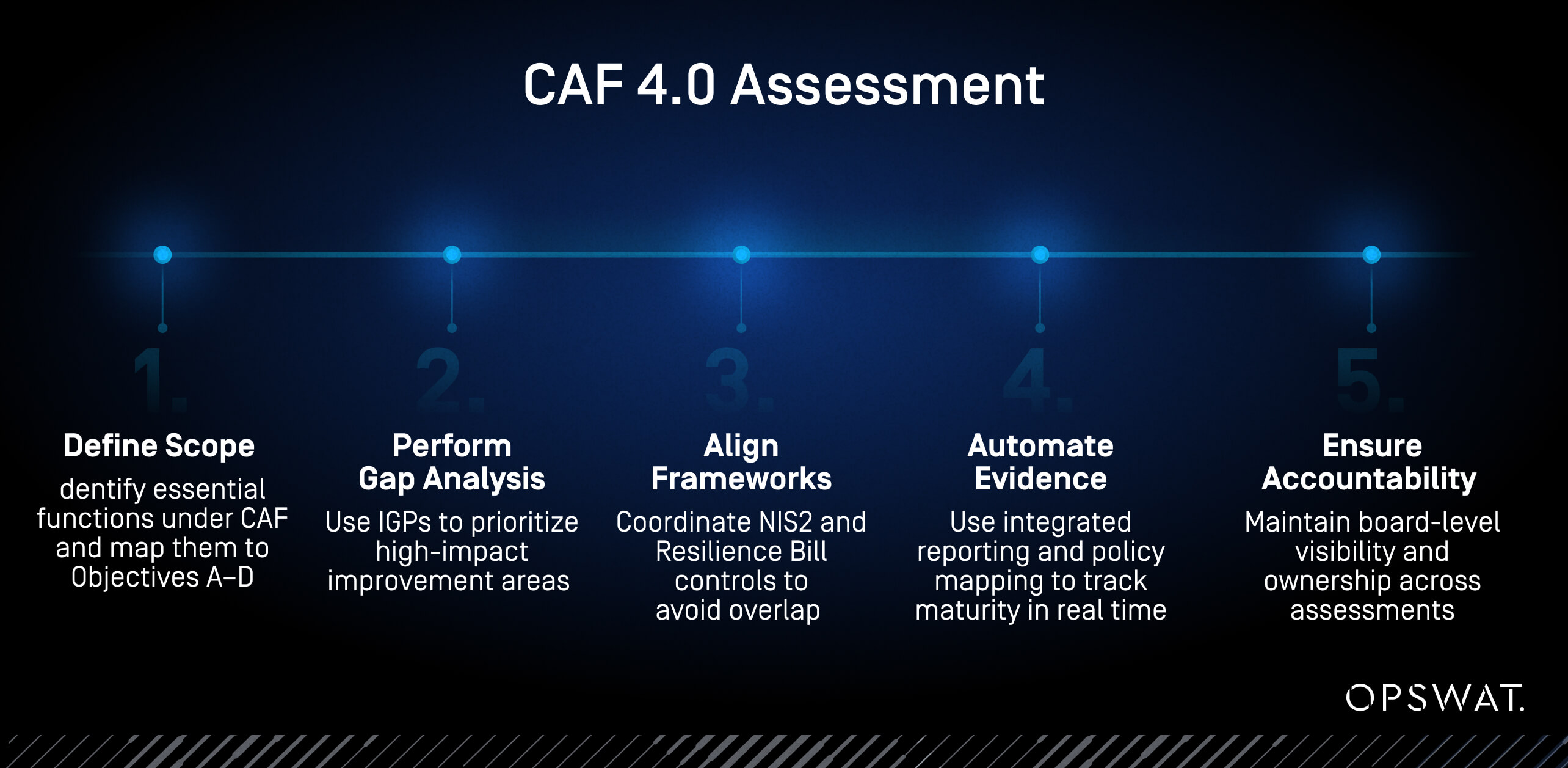

Que medidas devem os CISOs tomar para se prepararem para uma avaliação CAF 4.0?

Os CISO podem preparar-se eficazmente, concentrando-se na preparação, na recolha de provas e no alinhamento entre regulamentações. O objetivo é tornar as avaliações CAF previsíveis, e não reativas, através da identificação do âmbito, da análise de lacunas e da recolha automatizada de provas, em consonância com os Objetivos A–D.

- Identificar as funções essenciais que se enquadram no âmbito do CAF e associá-las aos quatro objetivos principais

- Realizar uma análise de lacunas utilizando os IGPs atualizados para dar prioridade às áreas de maior impacto

- Alinhar os controlos de segurança com a NIS2 e a Lei de Resiliência do Reino Unido para evitar auditorias redundantes e sobreposição de obrigações

- Automatize a recolha de dados numa fase inicial através de relatórios de conformidade integrados e do mapeamento de políticas, para acompanhar a maturidade dos controlos em tempo real

- Estabelecer responsabilidades claras a nível do conselho de administração para garantir uma visibilidade contínua entre as avaliações

Resultado: Um modelo de preparação que substitui a preparação manual por uma garantia contínua e uma gestão baseada em dados concretos.

3 maneiras de recolher provas de forma eficiente para uma auditoria CAF

Ao recolher provas de forma eficiente, pode transformar as auditorias CAF de exercícios pontuais numa garantia contínua. Os modelos padronizados e a geração automatizada de relatórios ajudam a sua organização a acompanhar os resultados em tempo real e a manter provas consistentes e verificáveis de conformidade.

- Utilize modelos específicos do CAF e a recolha automatizada de dados para associar cada medida de controlo a resultados mensuráveis

- Centralizar as evidências em vistas integradas de conformidade para monitorizar o progresso em relação aos objetivos do CAF em tempo real

- Crie resumos concisos e prontos para apresentação aos auditores diretamente a partir de relatórios automatizados, para reduzir o tempo de preparação e os erros

OPSWAT a ambiguidade regulamentar em todos os setores

As sobreposições setoriais do CAF 4.0 permitem que cada setor interprete os resultados de acordo com os seus próprios riscos operacionais, mas muitas organizações operam em vários setores.OPSWAT partilham uma arquitetura unificada de relatórios e controlo que permite às organizações acompanhar medidas de proteção semelhantes em vários ambientes. Esta consistência ajuda os operadores multissetoriais a manter a conformidade regulamentar sem duplicar provas ou auditorias.»

Que provas e documentação são necessárias para demonstrar a conformidade com o CAF 4.0?

O CAF 4.0 exige evidências mensuráveis e geradas pelo sistema que relacionem cada controlo a um resultado nos Objetivos A a D. Não basta demonstrar que os controlos existem. Estes devem funcionar de forma eficaz e consistente ao longo do tempo. OPSWAT este processo através da recolha automatizada de dados e da geração de relatórios personalizáveis, que fornecem tanto provas técnicas como resumos para a direção.

3 tipos de evidências que cumprem as expectativas da CAF 4.0

As 3 categorias de evidência da CAF

- Documentação relativa a políticas e governação: registos de riscos, políticas de segurança, planos de resposta a incidentes e registos de garantia de fornecedores

- Dados operacionais e técnicos: registos do sistema, ficheiros de configuração, avaliações de vulnerabilidades e relatórios de análise de ficheiros provenientes de ambientes em produção

- Resultados da avaliação de conformidade: conclusões da auditoria interna , resultados de testes e análises de maturidade alinhadas com os Indicadores de Boas Práticas (IGPs)

As orientações do NCSC salientam que as provas devem demonstrar um funcionamento contínuo, e não apenas a conformidade num determinado momento. A recolha integrada de registos, as pistas de auditoria e os relatórios de verificação OPSWATgarantem que cada controlo CAF possa ser validado com dados gerados pelo sistema, em vez de registos manuais.

O mapeamento de folhas de cálculo torna a conformidade exequível

A planilha de mapeamento associa cada resultado do CAF a controlos técnicos específicos, indicando se as evidências estão completas, parciais ou em falta. Proporciona uma visão imediata do grau de maturidade em termos de conformidade e destaca os próximos passos a tomar.

É possível associar os resultados do CAF aos painéis de relatórios integrados e aos dados de auditoria OPSWATpara acompanhar o estado dos controlos em tempo real. Em implementações-piloto com operadores de infraestruturas críticas, esta abordagem reduziu o esforço de elaboração manual de relatórios em mais de 50 %, ao mesmo tempo que melhorou a preparação para auditorias.

Como são os relatórios prontos para apresentação ao conselho de administração no CAF 4.0?

A apresentação de relatórios ao conselho de administração exige resumos claros sobre a situação de risco, a maturidade dos controlos e a conformidade regulamentar. Os painéis de relatórios integrados OPSWATfornecem resumos visuais claros que traduzem métricas técnicas em informações relevantes para o negócio.

As orientações específicas por setor aceleram a adoção do CAF 4.0

Dependendo do seu setor, irá enfrentar riscos operacionais específicos; é por isso que o CAF 4.0 inclui orientações personalizadas para mostrar como os resultados se aplicam ao seu ambiente. Estas adaptações ajudam as organizações a adotar controlos de forma mais eficiente e a alinhá-los com as operações do mundo real. OPSWAT este processo através de relatórios automatizados e configurações modulares de produtos que podem ser adaptadas a diferentes ambientes operacionais.

Os objetivos mais importantes do CAF 4.0 para os setores de CI

As prioridades da CAF variam consoante o setor, mas todas partilham o mesmo objetivo de salvaguardar os serviços essenciais. A combinação certa de orientações específicas e automatização acelera a adoção da CAF 4.0, garantindo simultaneamente que os controlos se mantêm proporcionados e mensuráveis em todos os setores.

Energia

A resiliência do sistema e a segmentação da rede OT são fundamentais. MetaDefender eDrive MetaDefender Drive OPSWATDrive isolar ambientes eDrive validar a integridade dos terminais antes da ligação.

Cuidados de saúde

A proteção dos dados dos pacientes e dos fluxos de trabalho clínicos é fundamental.Managed File Transfer MetaDefender Managed File Transfer MetaDefender garantem que todas as transferências e uploads de ficheiros sejam verificados, sanitizados e rastreáveis.

Transportes

A disponibilidade e a integridade dos dados são fundamentais para a conformidade. Os relatórios integrados e a automatização de transferências baseada em políticas OPSWATgarantem a visibilidade e o controlo em sistemas distribuídos.

Infraestrutura digital

A deteção de ameaças e o desenvolvimento seguro de software são fundamentais. MetaDefender Core Threat Intelligence uma avaliação contínua das vulnerabilidades e uma defesa proativa.

Existem modelos de implementação do CAF específicos para cada setor?

As organizações podem utilizar os painéis de controlo configuráveis e as funcionalidades de relatórios OPSWATpara alinhar os seus controlos com os resultados do CAF específicos do setor. Estas ferramentas proporcionam visibilidade em tempo real do estado dos controlos em todos os ambientes, ajudando as equipas a aplicar normas consistentes e a simplificar a integração à medida que adotam as práticas do CAF 4.0.

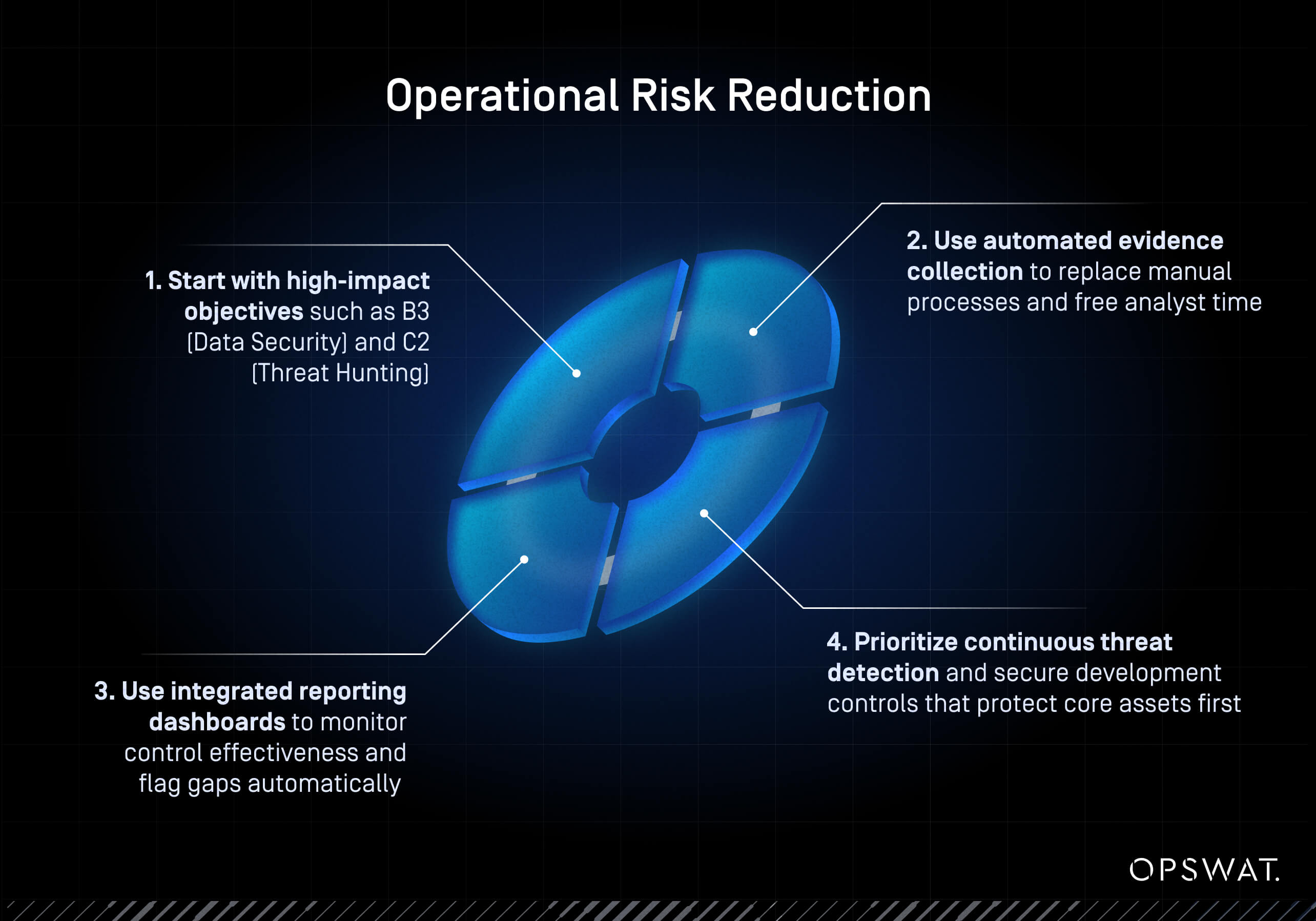

Como as organizações com recursos limitados estabelecem prioridades nos controlos para alcançar a máxima resiliência

Quando os recursos são limitados, concentre-se nos controlos que lhe proporcionarão a maior redução do risco operacional. A automatização e a inteligência contínua atuam como multiplicadores de força, permitindo que equipas mais pequenas alcancem o mesmo nível de garantia CAF 4.0 que as organizações de maior dimensão.

- Comece por objetivos de grande impacto, como o B3 (Segurança de dados) e o C2 (Detecção de ameaças)

- Utilize a recolha automatizada de provas para substituir os processos manuais e libertar tempo para os analistas

- Dê prioridade à deteção contínua de ameaças e aos controlos de desenvolvimento seguro que protejam, em primeiro lugar, os ativos essenciais

- Utilize painéis de relatórios integrados para monitorizar a eficácia dos controlos e sinalizar automaticamente as lacunas

O que faz do CAF 4.0 um ativo estratégico?

O CAF 4.0 posiciona a conformidade como um facilitador estratégico, alinhando o desempenho de segurança com resultados comerciais mensuráveis. Permite às organizações quantificar a maturidade cibernética, demonstrar garantia contínua e priorizar investimentos que reforçam diretamente a resiliência. A recolha e a geração de relatórios automatizadas OPSWATassociam os dados operacionais a resultados de segurança mensuráveis. Isto proporciona-lhe uma visibilidade clara sobre a forma como cada controlo contribui para a continuidade da missão.

A Inteligência Contínua pode garantir a conformidade e a defesa a longo prazo

A inteligência em tempo real garante que a conformidade com o CAF 4.0 evolua a par do panorama das ameaças. As plataformas OPSWATatualizam automaticamente os motores de deteção de malware e os feeds de ameaças, desde explorações de dia zero até ataques baseados em IA. Este ciclo de atualização constante mantém a precisão das avaliações e garante que as evidências regulamentares reflitam a verdadeira postura de segurança da organização em qualquer momento.

Ao lidar com a conformidade com a CAF 4.0 e com os requisitos específicos do setor, OPSWAT proteger todos os ficheiros, dispositivos e fluxos de dados através de tecnologias fiáveis de prevenção de ameaças e automatização da conformidade.

Entre em contacto com um OPSWAT para acelerar a sua preparação para o CAF 4.0.

FAQ

Quais são as principais alterações do CAF 4.0 em comparação com as versões anteriores?

A CAF 4.0 substitui a conformidade baseada em listas de verificação por resultados mensuráveis e garantia contínua. Introduz requisitos de desenvolvimento de software seguro (A4.b), controlos de risco relacionados com a IA e a automatização, e um princípio formal de deteção proativa de ameaças (C2). O quadro acrescenta ainda sobreposições setoriais para os setores da energia, saúde, transportes e infraestruturas digitais, e reforça as expectativas em matéria de governação ao abrigo da NIS2 e da Lei de Resiliência do Reino Unido.

Como podem as organizações britânicas de infraestruturas críticas (CNI) demonstrar a conformidade, com base em dados concretos, com o Quadro de Avaliação Cibernética?

Deve garantir que as evidências sejam geradas pelo sistema, rastreáveis e associadas aos objetivos do CAF. OPSWAT isso através do registo automatizado, da geração integrada de relatórios e de fluxos de trabalho baseados em políticas que alinham cada controlo com resultados mensuráveis. A monitorização contínua substitui as folhas de cálculo manuais, ajudando os operadores de infraestruturas críticas nacionais (CNI) a verificar o desempenho e a apresentar provas auditáveis de conformidade.

Que tipos de provas ou documentação são necessários para cumprir as expectativas da CAF 4.0 em matéria de prestação de contas ao conselho de administração?

Deve analisar um conjunto de registos de governação (políticas, registos de riscos), dados operacionais (registos de atividades, relatórios de vulnerabilidades) e resultados de garantia (auditorias, resultados de testes). OPSWAT estes elementos em resumos concisos de conformidade que associam métricas técnicas aos objetivos do CAF, proporcionando aos executivos uma visão em tempo real sobre a maturidade e a resiliência, sem necessidade de uma análise técnica aprofundada.

De que forma o quadro CAF se alinha com as futuras regulamentações britânicas em matéria de resiliência e segurança, como a NIS2 e a Lei da Resiliência?

O CAF 4.0 está em estreita sintonia com a NIS2 e com a Lei de Resiliência do Reino Unido, ao enfatizar a melhoria contínua, a responsabilização do conselho de administração e a garantia baseada em evidências. O mapeamento de conformidade e a geração automatizada de relatórios OPSWATpermitem que as organizações cumpram requisitos que se sobrepõem através de um único fluxo de trabalho orientado para os resultados, em vez de terem de realizar auditorias separadas para cada regulamentação.

Quais são as melhores práticas para implementar processos de deteção proativa de ameaças e de desenvolvimento seguro no âmbito do CAF 4.0?

Adote uma abordagem proativa de deteção de ameaças (C2) utilizando ferramentas que detetam comportamentos anormais, mesmo na ausência de indicadores conhecidos. Integre práticas de desenvolvimento seguro (A4.b) — tais como a geração de SBOM (Software of Materials) e a análise de vulnerabilidades — em cada lançamento. OPSWAT ambas as funcionalidades através MetaDefender , Core e Threat Intelligence, proporcionando deteção automatizada, mapeamento MITRE ATT&CK e integridade de código verificável.

Como podem os organismos do setor público com recursos limitados dar prioridade aos controlos do CAF 4.0 para maximizar a resiliência cibernética?

Concentre-se primeiro nos objetivos de maior impacto (B3 Segurança de Dados, C2 Detecção de Ameaças) que mais reduzem o risco operacional. Automatize a recolha de provas e a proteção do fluxo de ficheiros para poupar tempo aos analistas. A inteligência contínua e os relatórios de conformidade integrados OPSWATpermitem que equipas mais pequenas mantenham um nível de garantia CAF com menos recursos, acompanhando ao mesmo tempo a evolução das ameaças.