Introdução

Os códigos QR tornaram-se indispensáveis para autenticação, emparelhamento de dispositivos e partilha de ficheiros em plataformas de colaboração. No entanto, sua conveniência os tornou um alvo principal para os cibercriminosos. De acordo com a Egress, o phishing de código QR (quishing) aumentou de 0,8% dos e-mails de phishing em 2021 para 12,4% em 2023, com uma taxa sustentada de 10,8% em 2024. Esse crescimento exponencial reflete uma mudança estratégica dos invasores para explorar ferramentas confiáveis como Signal e Microsoft Teams, que agora são centrais para a comunicação corporativa.

Este blogue explora a forma como os ataques baseados em códigos QR contornam as defesas tradicionais, destaca incidentes reais e descreve como MetaDefender Core esses riscos através da tecnologia Deep CDR™, da InSights Threat Intelligence e de integrações API.

Principais ataques baseados em códigos QR que foram notícia no primeiro trimestre de 2025

Ataque aos dispositivos ligados do Signal - contornar a autenticação

A Signal, uma das principais aplicações de mensagens encriptadas, permite que os utilizadores liguem dispositivos através da leitura de códigos QR em vez de palavras-passe. Uma falha crítica permite que os atacantes liguem permanentemente dispositivos maliciosos se o dispositivo principal for comprometido.

Método de ataque

- Os e-mails de phishing ou os esquemas de engenharia social induzem os utilizadores a digitalizar códigos QR sob o pretexto de "verificação de conta".

- Uma vez digitalizado, o dispositivo do atacante obtém acesso total a mensagens, contactos e comunicações - sem necessidade de palavra-passe.

Impacto no mundo real

- Grupos de espionagem russos, identificados pelo Grupo de Análise de Ameaças da Google, exploraram esta falha para atingir utilizadores ucranianos(Wired).

Phishing de código QR do Black Basta no Microsoft Teams

O Black Basta, um notório grupo de ransomware-as-a-service (RaaS) ativo desde 2022, passou a utilizar o phishing de código QR no Microsoft Teams.

Método de ataque

- Os falsos alertas de segurança de TI são enviados através do Teams, pedindo aos funcionários que digitalizem um código QR para "verificar" as credenciais do Microsoft 365.

- Os códigos QR ocultam URLs maliciosos, iludindo as ferramentas de segurança de correio eletrónico.

- As vítimas são redireccionadas para páginas de início de sessão falsas, permitindo o roubo de credenciais, o aumento de privilégios e a implementação de ransomware.

Como MetaDefender Core™ evita ataques baseados em códigos QR

Para combater essas ameaças em evolução, as organizações precisam de soluções de segurança avançadas que vão além da tradicional deteção de phishing. MetaDefender Core utiliza tecnologias multicamadas especificamente concebidas para neutralizar ameaças baseadas em ficheiros e credenciais em plataformas de colaboração.

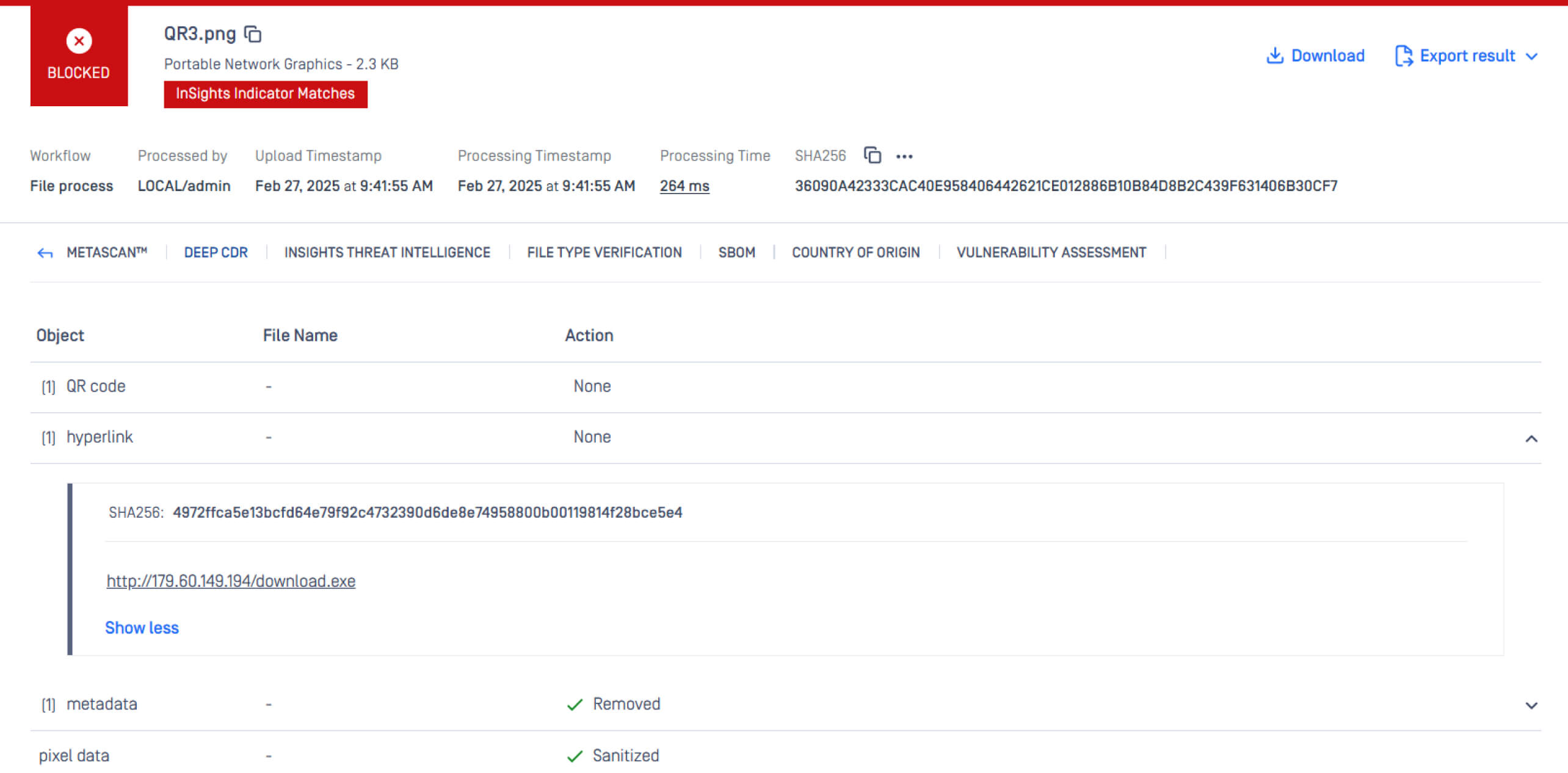

Tecnologia Deep CDR™

A tecnologia Deep CDR™ higieniza ficheiros de imagem removendo elementos potencialmente maliciosos e conteúdos que não cumprem as políticas (por exemplo, URLs ofuscadas) e regenerando novos ficheiros seguros para utilização. Para prevenir ataques de quishing, a tecnologia Deep CDR™:

- Extrai a hiperligação do código QR e neutraliza as ameaças.

- Regenera um código QR seguro para utilização e permite aos utilizadores adicionar-lhe um serviço de leitura de URL.

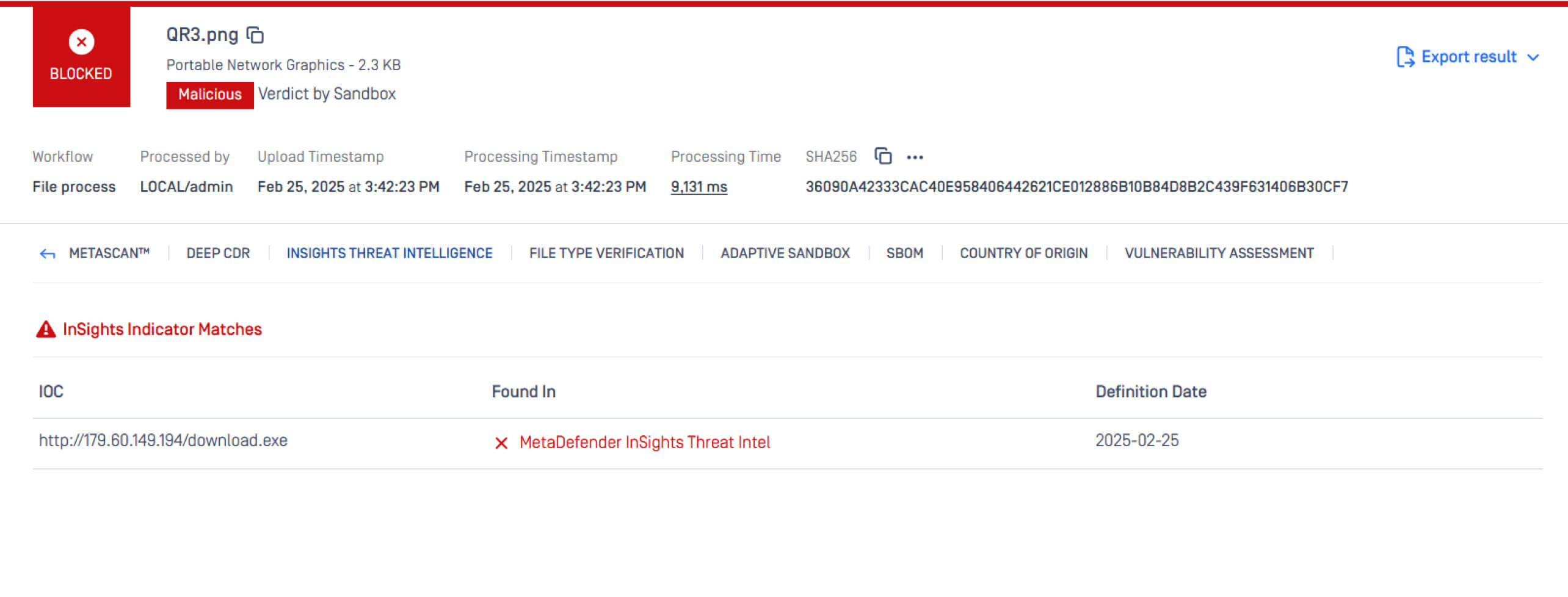

InSights Threat Intelligence

Use o InSights Threat Intelligence para identificar e bloquear domínios e IPs maliciosos em QR Codes quase em tempo real, usando inteligência de ameaças selecionada de várias fontes.

- Detetar o domínio extraído dos códigos QR através da tecnologia Deep CDR™.

- Impedir que os funcionários acedam a domínios colocados na lista negra ou suspeitos.

- Atualizar continuamente a informação sobre os riscos com base na evolução das ameaças.

Mantenha a pesca à distância com as defesas certas

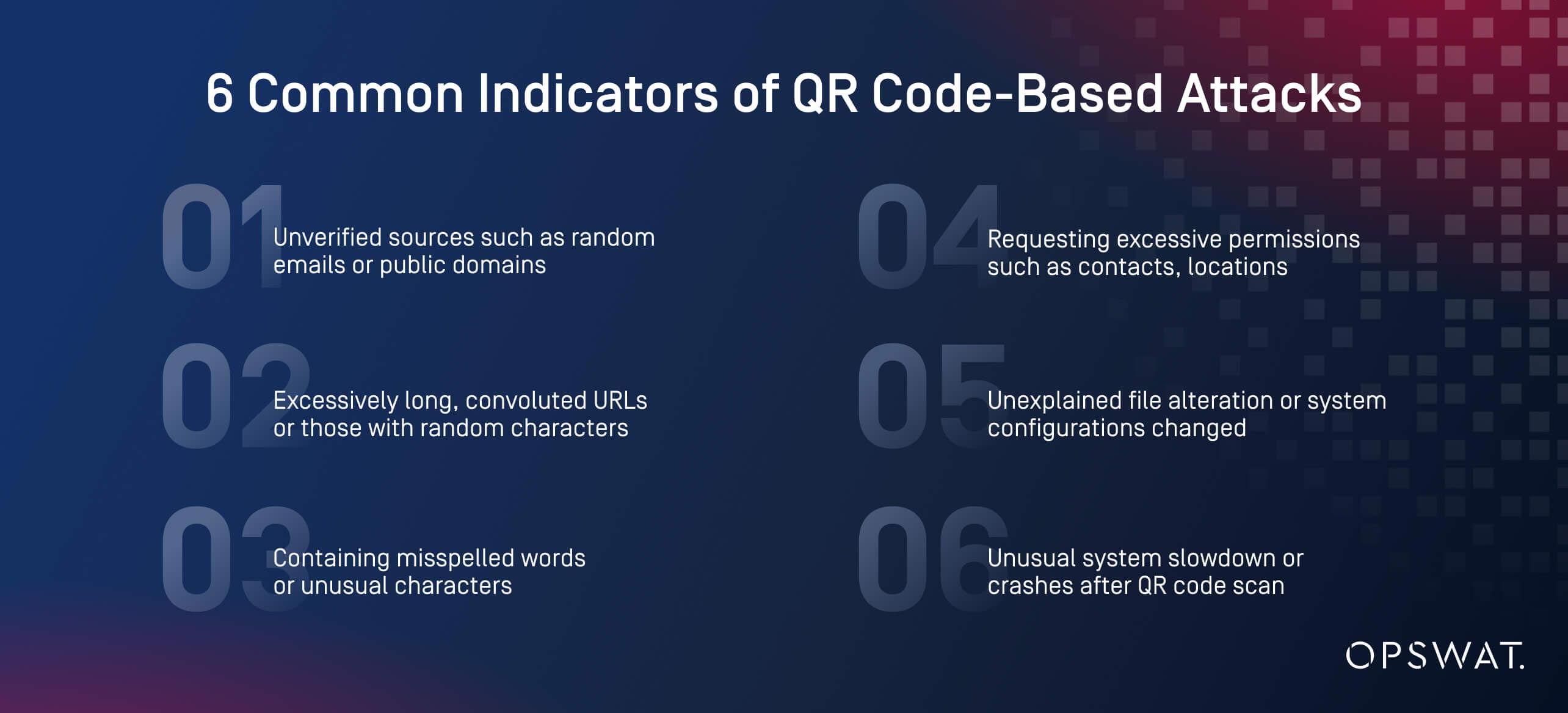

Os códigos QR já não são apenas uma conveniência - tornaram-se um alvo principal para os cibercriminosos que procuram roubar credenciais, contornar a MFA e implementar ransomware. Para mitigar esses riscos, as empresas devem adotar uma abordagem de confiança zero para interações com códigos QR, incluindo:

- Educar os empregados sobre os riscos de phishing de código QR e os métodos de ataque.

- Reforçar as políticas de segurança mobile para reduzir a probabilidade de verificações não autorizadas.

- Implementação de soluções proactivas de prevenção de ameaças, como MetaDefender Core , para higienizar códigos QR, bloquear domínios maliciosos e integrar a segurança nos fluxos de trabalho da empresa.

Uma leitura de código QR comprometida pode levar a uma violação de segurança em grande escala. As organizações têm de agir agora para se manterem à frente dos atacantes, indo além das defesas tradicionais e adoptando soluções de defesa em profundidade com várias camadas.