O Salesforce pode ser o local onde os dados da sua empresa residem, mas não há garantia de que também seja o local onde os seus dados estão seguros.

Com gigantes do setor, como Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA e outros, a confirmarem[1] violações relacionadas com a Salesforce em 2025, parece que basta uma chamada telefónica ou um ficheiro infetado para penetrar no ambiente da plataforma.

Em muitos dos casos listados acima, uploads de ficheiros, links incorporados e integrações baseadas em OAuth foram pontos de entrada para as violações.

Os ataques à força de vendas mudaram.

Em vez de forçar a entrada, os agentes maliciosos estão a infiltrar-se em fluxos de trabalho confiáveis.

Isso revela lacunas críticas na forma como esses ambientes são protegidos e como devem ser defendidos no futuro.

A crise de segurança da Salesforce em 2025: pelos números

O interesse dos atacantes no Salesforce aumenta diretamente com a sua adoção.

De acordo com a análise de inteligência de ameaças de 2025, o upload de ficheiros e o abuso do OAuth surgiram como os principais vetores de ataque por trás das principais violações de SaaS, expondo um ponto cego crítico nas estratégias de segurança na nuvem.

Explosão do volume de ataques

- Aumento de 20 vezes na taxa de deteção de ameaças do Salesforce no primeiro trimestre de 2025 em comparação com o quarto trimestre de 2024

- Quase 1 bilhão de registros roubadosem ataques coordenados a SaaS

- Mais de 39 grandes organizações foram comprometidas, incluindo Google, Coca-Cola, Adidas, Allianz, Air France, KLM e M&S.

Não foram incidentes isolados.

Eles afetaram marcas globais, indústrias regulamentadas e organizações com programas de segurança maduros.

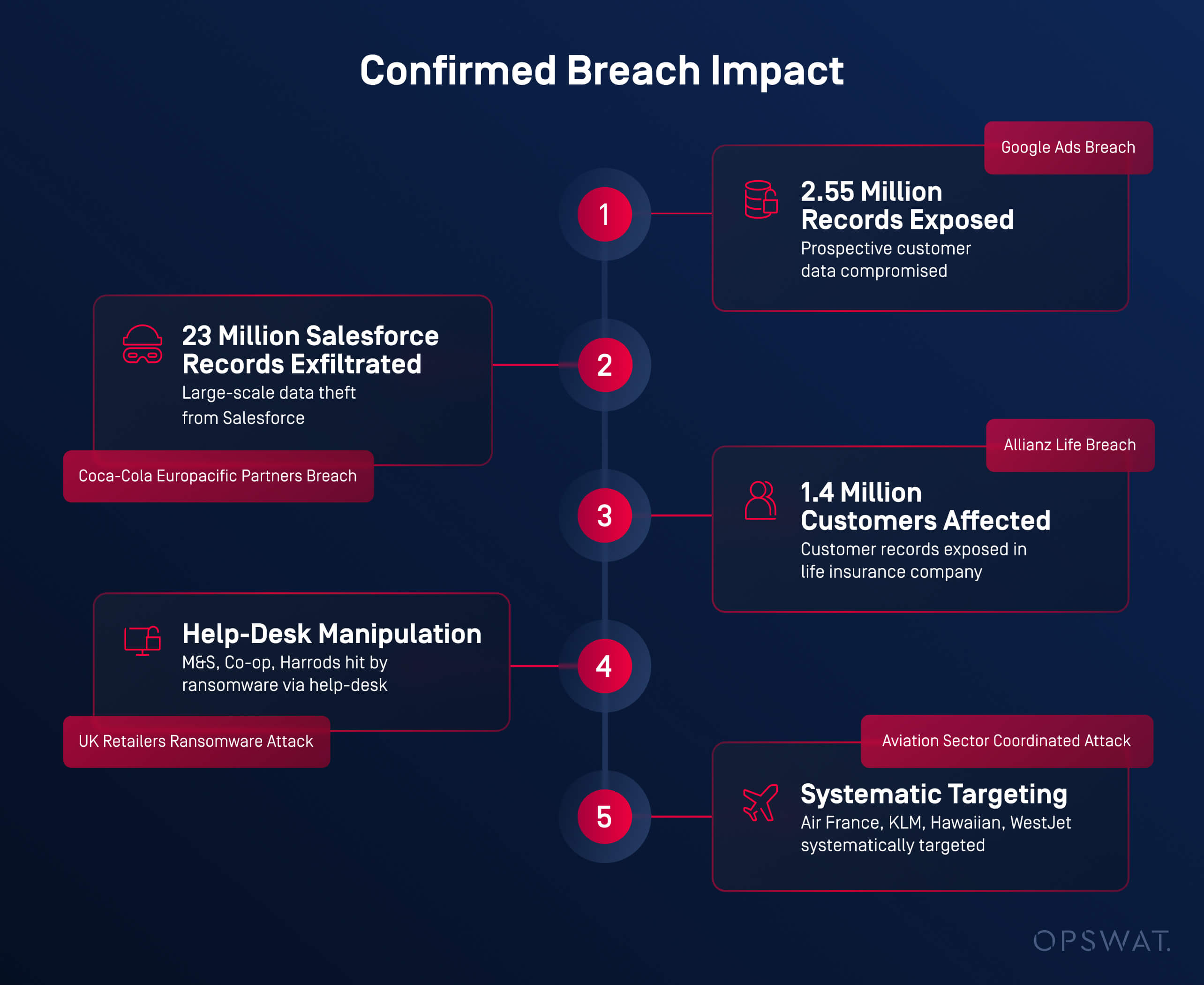

Impacto confirmado da violação

- Google Ads: 2 ,55 milhões de registos de potenciais clientes expostos

- Coca-Cola Europacific Partners: Mais de 23 milhões de registos da Salesforce exfiltrados

- Allianz Life:1,4 milhões de clientes afetados

- Varejistas do Reino Unido (M&S, Co-op, Harrods): manipulação do suporte técnico levou à implantação de ransomware

- Setor da aviação (Air France, KLM, Hawaiian, WestJet): Segmentação sistemática e coordenada

Um traço comum surgiu em todos os incidentes: ficheiros e links maliciosos entraram através de fluxos de trabalho confiáveis do Salesforce, sem serem verificados ou inspecionados.

Arquivos como armas: como documentos comuns se tornaram vetores de ataque

Ao longo do início de 2025, vários analistas do setor de segurança revelaram um padrão.

Os invasores estão a usarficheiros aparentemente legítimos paracontornar as defesas tradicionais e alcançar os utilizadores finais dentro de plataformas SaaS, como o Salesforce.

O roteiro mudou.

Em vez de explorar vulnerabilidades de software, os adversários concentraram-se emformatos de documentos confiáveisfornecidos por meio de fluxos de trabalho comerciais normais - uploads, registos partilhados e integrações.

Este método é mais eficaz, porque a verificação de segurança é frequentemente mínima para o upload de ficheiros.

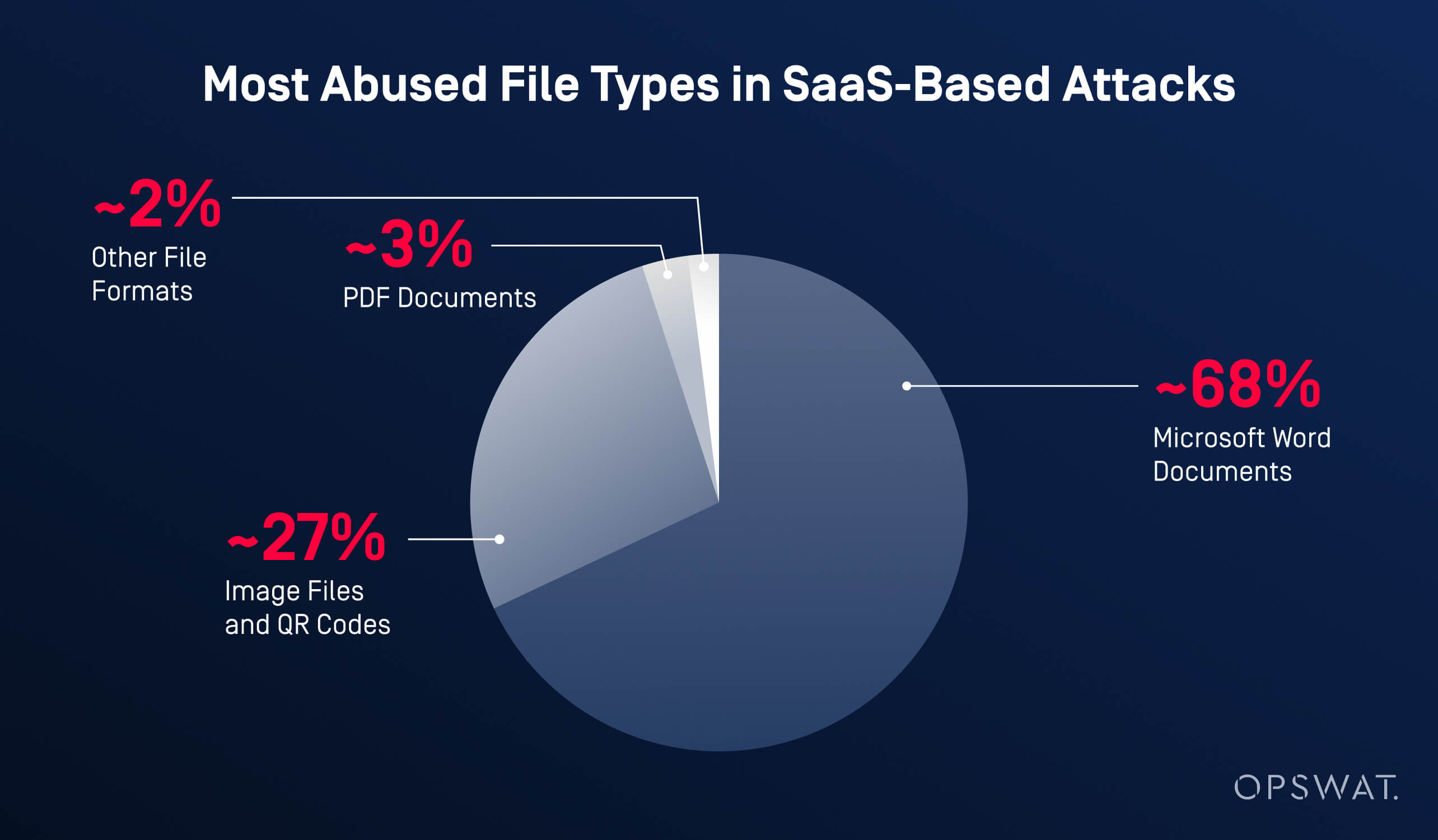

Tipos de ficheiros mais utilizados em ataques baseados em SaaS

Os uploads de ficheiros armadilhados abusavam da confiança dos utilizadores, escondendo conteúdos maliciosos em ficheiros comuns.[2-5]

Documentos do Microsoft Word (~68%)

Os ficheiros Word continuaram a ser o método mais comum para a disseminação de atividades maliciosas.

Os atacantes incorporaram links de phishing ou URLs externos para download de malware e os combinaram com mensagens convincentes de engenharia social, como «por favor, verifique a fatura» ou «contrato atualizado em anexo».

Depois de carregados diretamente no Salesforce, esses ficheiros contornavam completamente os controlos de segurança do e-mail.

Arquivos de imagem e códigos QR (~27%)

Conforme destacado nos relatórios de ameaças da Microsoft e de outros setores, o phishing baseado em QR (“quishing”) ganhou força em 2025.

Códigos QR maliciosos incorporados em ficheiros de imagem redirecionavam os utilizadores, principalmente emmobile , para páginas de recolha de credenciais, explorando a visibilidade e a inspeção reduzidas da mobile .

Documentos PDF (~3%)

Os PDFs são normalmente disfarçados como faturas, formulários de conformidade ou documentos legais.

Alguns continham JavaScript incorporado, enquanto outros direcionavam os utilizadores para sites externos de phishing ou hospedagem de malware.

Outros formatos de ficheiro (~2%)

Os atacantes também aproveitaram:

- Ficheiros HTML para páginas de phishing baseadas em navegador

- Arquivos ZIP para ocultar cargas secundárias

- Ficheiros Excel que utilizam técnicas baseadas em fórmulas para executar lógica maliciosa

Por que isto funciona

Esses ficheiros não levantaram suspeitas porquepareciam legítimos, passaram porfluxos de trabalho legítimos do Salesforcee eramconfiáveis para os utilizadores.

À medida que as organizações reforçaram os perímetros das redes e os gateways de e-mail, os invasores simplesmente mudaram para o caminho de menor resistência: ficheiros confiáveis dentro de plataformas confiáveis.

A crise da evolução do malware

À medida que a troca de dados baseada em ficheiros aumenta, o malware tornou-se mais sofisticado e difícil de detetar, muitas vezes contornando as ferramentas de segurança tradicionais baseadas em assinaturas.

De acordo comOPSWAT , a complexidade do malware aumentou127% em seis meses, impulsionada por malware polimórfico que muda a cada entrega, ataques sem ficheiros que são executados diretamente na memória, cargas úteis com atraso de tempo, técnicas de evasão anti-sandbox e conteúdo malicioso encriptado escondido dentro de estruturas de ficheiros legítimas.

Por que as defesas tradicionais falharam

- Os motores antivírus individuais detetamapenas 50 a 70% das ameaças, o que significa que30 a 50% passam despercebidas.

Essa lacuna na detecção explica porquê:

- 67,72% dos documentos maliciosos do Word contornaram as defesas

- 26,78% dos ataques com códigos QR contornaram os controlos de e-mail e terminais

- O Salesforce tornou-se um mecanismo de entrega ideal depois que os atacantes passaram a evitar completamente o e-mail.

Os links ocultos dentro dos ficheiros: táticas avançadas de evasão de URL

Em alguns ataques modernos, o ponto de injeção ultrapassa o próprio ficheiro.

Nesses casos, o perigo real está frequentemente oculto emURLs incorporadas em documentos e imagens.

Os investigadores de segurança relatam consistentemente que os atacantes se concentram menos na entrega de malware e mais noredirecionamento dos utilizadores para destinos maliciosos, usando links que parecem legítimos à primeira vista.

Quando o utilizador clica, as verificações de segurança tradicionais já foram contornadas.

Técnicas comuns de ataque baseadas em URL observadas na prática

Falsificação de marcas e domínios semelhantes

Os invasores costumam registar domínios que se assemelham a marcas confiáveis, substituindo caracteres, adicionando letras extras ou abusando de subdomínios.

Exemplos incluem versões com erros ortográficos de serviços conhecidos ou URLs preenchidos com nomes de marcas confiáveis para induzir os utilizadores a pensar que são seguros.

Domínios recém-registrados (NRDs)

Grande parte das campanhas de phishing depende de domínios criados apenas algumas semanas ou até mesmo dias antes de um ataque. Esses domínios não têm reputação estabelecida, são usados brevemente durante as campanhas e, muitas vezes, são abandonados antes que possam ser sinalizados pelas listas de bloqueio.

Abuso de serviços de encurtamento de URL

Links encurtados de serviços amplamente utilizados ocultam o destino final, impedindo que os utilizadores e as ferramentas básicas de segurança vejam para onde o link leva. Essa técnica continua popular porque evita filtros simples baseados em reputação e palavras-chave.

Uso indevido de plataformas legítimas e redirecionamentos

Os invasores escondem-se cada vez mais atrás de infraestruturas confiáveis, como redirecionamentos de motores de busca, serviços em nuvem ou plataformas de entrega de conteúdo. Essas URLs parecem inofensivas, passam nas verificações de confiança iniciais e só mais tarde redirecionam os utilizadores para páginas de phishing ou que hospedam malware.

Domínios de nível superior (TLDs) desconhecidos ou de baixo custo

Certos TLDs são abusados de forma desproporcional em campanhas de phishing devido aos custos de registo mais baixos e à fiscalização mais flexível. Embora nenhum TLD seja inerentemente malicioso, os atacantes preferem domínios que podem ser criados rapidamente e descartados sem consequências.

Por que ainda funciona

A pontuação de reputação estática(verificar se um domínio já foi visto antes ou aparece em listas de bloqueio conhecidas) torna-se inútil quando os invasores alternam domínios rapidamente, abusam de serviços confiáveis ou atrasam comportamentos maliciosos até depois da entrega.

As ameaças modernas relacionadas a URLs exigem mais do que verificações superficiais.

Uma defesa eficaz depende daanálise contextual, dos sinais comportamentais e da inspeção contínua.

É necessária uma inspeção profunda, especialmente dentro de plataformas SaaS confiáveis, onde os utilizadores estão mais propensos a clicar sem hesitação.

Compreender toda a superfície de ataque do Salesforce

A Salesforce oferece várias maneiras de carregar, partilhar e trocar ficheiros — e os invasores aproveitaram-se de quase todas elas.

Em vez de visar um único recurso, eles abusaram detodo oecossistema de ingestão de ficheiros, misturando conteúdo malicioso nos fluxos de trabalho diários da empresa.

Pontos de entrada principais baseados em ficheiros no Salesforce

Canais de atendimento ao cliente

Os caminhos de envio externos eram frequentemente alvo de ataques porque são projetados para aceitar ficheiros de utilizadores não confiáveis. Isso inclui formulários Email-to-Case e Web-to-Case, Cloud Service Cloud e uploads através de portais de clientes.

Ferramentas de colaboração interna

Os invasores aproveitaram recursos de colaboração, como publicações no Chatter, ficheiros partilhados e integrações com plataformas de mensagens como Slack e WhatsApp, bem como conteúdo partilhado nas Cloud do Experience Cloud .

APIs, integrações e automação

Os fluxos de dados automatizados introduziram riscos adicionais. As importações de ficheiros através do Data Loader, aplicações conectadas e ferramentas de automação de fluxo de trabalho de terceiros permitem que conteúdos maliciosos entrem nos ambientes do Salesforce sem interação direta do utilizador.

Por que os controlos de segurança tradicionais não são suficientes para o Salesforce

Apesar dos pesados investimentos em segurança cibernética, muitas organizações continuam expostas.

Pesquisas do setor, incluindo oDBIR da Verizon, mostram que quase68% dos incidentes de segurança envolvem erro humano, enquanto a maioria das ferramentas de segurança legadas nunca foi projetada para proteger plataformas SaaS como o Salesforce.

A questão central é a visibilidade e o timing.

Os controlos tradicionais concentram-se no e-mail ou nos terminais, deixando os uploads de ficheiros e o conteúdo armazenado no Salesforce praticamente sem inspeção.

- Os gateways de segurança de e-mail param na entrega da caixa de entrada e não verificam os ficheiros carregados diretamente no Salesforce.

- Endpoint protege dispositivos em vez de plataformas na nuvem e, normalmente, verifica os ficheiros apenas após o download.

- Os CASBs (Cloud Security Broker) oferecem uma inspeção profunda limitada dos ficheiros e frequentemente não detectam ameaças incorporadas ou encriptadas.

- A detecção baseada em assinatura é ineficaz contra ataques zero-day e malware polimórfico, tornando-a pouco confiável para documentos modernos armados.

À medida que os invasores utilizam cada vez mais plataformas SaaS confiáveis para distribuir malware e links maliciosos, essas lacunas deixam os ambientes Salesforce vulneráveis sem segurança dedicada para upload de ficheiros.

ComoMetaDefender Salesforce protege os uploads de ficheiros

MetaDefender Salesforceelimina essa lacuna de segurança ao inspecionar ficheiros e linksno momento em que eles entram no Salesforce.

Utilizandotecnologias avançadasde segurança de ficheiros nativas da nuvem, aplica uma inspeção profunda diretamente no ponto de entrada, antes que o conteúdo seja armazenado, partilhado ou processado pelos fluxos de trabalho do Salesforce.

Ao combinar a verificação de malware em várias camadas, a análise de conteúdo e a inspeção de links,MetaDefender malware, links de phishing e ameaças ocultas antecipadamente.

Conclusão: a segurança do Salesforce começa com os ficheiros

Os dados de segurança de 2025[6]deixam uma coisa clara: os ficheiros tornaram-se o principal vetor de ataque direcionado a plataformas SaaS, como o Salesforce. Os invasores estão cada vez mais a usar uploads de ficheiros e conteúdo partilhado para contornar as defesas tradicionais, enquanto o abuso do OAuth permite que as ameaças passem completamente pelos controlos de MFA.

Ao mesmo tempo, poucas ferramentas de segurança tradicionais foram projetadas para proteger os fluxos de trabalho do Salesforce ou inspecionar ficheiros no momento do upload.

Para reduzir efetivamente o risco, a prevenção deve ocorrerantes que ficheiros ou links maliciosos cheguem aos utilizadores ou aos processos empresariais.

MetaDefender Salesforce permite exatamente isso.

A verdadeira questão já não é se os invasores têm como alvo o seu ambiente Salesforce, mas sim se você conseguirá detê-los antes que eles tenham sucesso.

Perguntas frequentes: Segurança do upload de ficheiros do Salesforce

Por que o envio de ficheiros representa um risco de segurança no Salesforce?

Os invasores utilizam cada vez mais uploads de ficheiros e links incorporados para contornar as defesas de e-mail e perímetro. Em 2025, pesquisas de segurança mostraram que os fluxos de trabalho confiáveis do Salesforce se tornaram o principal ponto de entrada para malware e phishing.

A segurança nativa do Salesforce consegue bloquear ficheiros maliciosos?

A Salesforce protege a plataforma em si, mas não inspeciona profundamente os ficheiros carregados ou URLs incorporados. Sem controlos adicionais, as ameaças podem entrar através de anexos, APIs e integrações.

Quais são os ficheiros mais frequentemente utilizados em ataques ao Salesforce?

Os invasores costumam abusar de documentos do Word, ficheiros de imagem com códigos QR e PDFs porque parecem legítimos e contornam facilmente os controlos de segurança tradicionais.

Como oMetaDefender Salesforce preenche essa lacuna?

MetaDefender Salesforce inspeciona ficheiros e links no momento em que eles entram no Salesforce, bloqueando malware e phishing antes que o conteúdo seja armazenado, partilhado ou usado em fluxos de trabalho.