O sector dos serviços bancários e financeiros opera num ambiente cibernético cada vez mais hostil. Embora as instituições tenham passado anos a reforçar as suas defesas de perímetro com a implementação de protocolos de segurança de rede, os agentes de ameaças sofisticados continuam a explorar uma vulnerabilidade crítica: vectores de ataque baseados em ficheiros.

As instituições financeiras processam milhões de documentos diariamente - desde pedidos de empréstimo a registos regulamentares - compreender e mitigar as ameaças baseadas em ficheiros é essencial para manter a integridade operacional e a conformidade regulamentar.

Os 10 desafios de cibersegurança que mantêm os CISOs acordados à noite

1. Malware transmitido por ficheiros

Os cibercriminosos incorporam código malicioso em documentos aparentemente legítimos - PDFs, folhas de cálculo e apresentações - que contornam os sistemas tradicionais de deteção baseados em assinaturas.

2. Privacidade dos dados e requisitos de conformidade

As estruturas de conformidade, incluindo GDPR, PCI-DSS, SOX, FFIEC, KYC e AML, exigem normas rigorosas de proteção de dados, mantendo a eficiência operacional.

3. Ameaça Persistente Avançada

As APTs (Ameaças Persistentes Avançadas) aproveitam os pontos de entrada baseados em ficheiros para estabelecer uma presença na rede a longo prazo, movendo-se lateralmente através dos sistemas para aceder a dados financeiros de elevado valor.

4. Ataques de phishing e engenharia social

Os agentes maliciosos incorporam ameaças em documentos legítimos para induzir os utilizadores a abrir ficheiros comprometidos, levando ao roubo de credenciais e à infiltração na rede.

5. Ameaças internas

Os utilizadores privilegiados que lidam com documentos financeiros sensíveis podem inadvertidamente introduzir ficheiros comprometidos ou ser vítimas de campanhas de engenharia social direcionadas.

6. Elevado volume e variedade de ficheiros

As instituições financeiras processam diversos tipos de ficheiros através de múltiplos canais, desde portais virados para o cliente a sistemas de negociação internos. Isto cria inúmeros pontos de entrada para conteúdos maliciosos.

7. Riscos de terceiros e Supply Chain

Os fornecedores e parceiros terceiros introduzem ficheiros que podem conter ameaças incorporadas, alargando a sua superfície de ataque para além dos limites da organização.

8. Infraestrutura de segurança complexa

Ferramentas de segurança díspares e infra-estruturas antigas criam lacunas na cobertura da inspeção de ficheiros, particularmente nos pontos de integração do sistema.

9. Atrasos na deteção de ameaças e na resposta

Ferramentas desactualizadas e recursos limitados do SOC podem dificultar a deteção atempada. Os atacantes exploram esta lacuna para se manterem escondidos enquanto exfiltram dados sensíveis ou executam transacções fraudulentas.

10. Objectivos do tempo de recuperação

Os sistemas antigos e os planos inadequados de recuperação de desastres prolongam frequentemente o tempo de inatividade após incidentes cibernéticos, resultando em perdas financeiras e sanções regulamentares.

Desmascarando equívocos comuns sobre segurança de ficheiros

Antes de nos debruçarmos sobre as soluções, vamos abordar alguns equívocos comuns que podem estar a colocar a sua instituição em risco.

"Já temos um único motor antivírus com 100% de proteção"

Mesmo as melhores soluções antivírus têm limitações. Surgem constantemente novas ameaças e depender apenas de um motor antivírus deixa-o vulnerável a ameaças que não foram actualizadas para detetar. Por outro lado, a sobreposição de vários mecanismos AV melhora a cobertura de ameaças e a resiliência.

"Já utilizamos soluções de segurança de rede como WAF, IPS e proxies para proteger os nossos sistemas"

Embora estas ferramentas sejam essenciais para bloquear tráfego malicioso e ataques à camada de aplicação, como DDoS ou CSRF, não foram concebidas para inspecionar o conteúdo dos ficheiros. As ameaças ocultas em documentos, imagens ou arquivos podem passar facilmente. Para impedir ataques baseados em ficheiros, é necessária uma inspeção profunda do conteúdo, para além do que os dispositivos de segurança de rede tradicionais fornecem.

"A segurança de terceiros é da responsabilidade do fornecedor, não nossa"

A segurança de terceiros é uma extensão do perímetro de segurança da sua organização. Uma vulnerabilidade no sistema de um parceiro pode servir como um ponto de entrada direto para os atacantes entrarem na sua infraestrutura. Monitorize continuamente o acesso de terceiros, imponha controlos de acesso rigorosos e aplique princípios de confiança zero para minimizar a exposição.

"A proteção tradicional é suficiente"

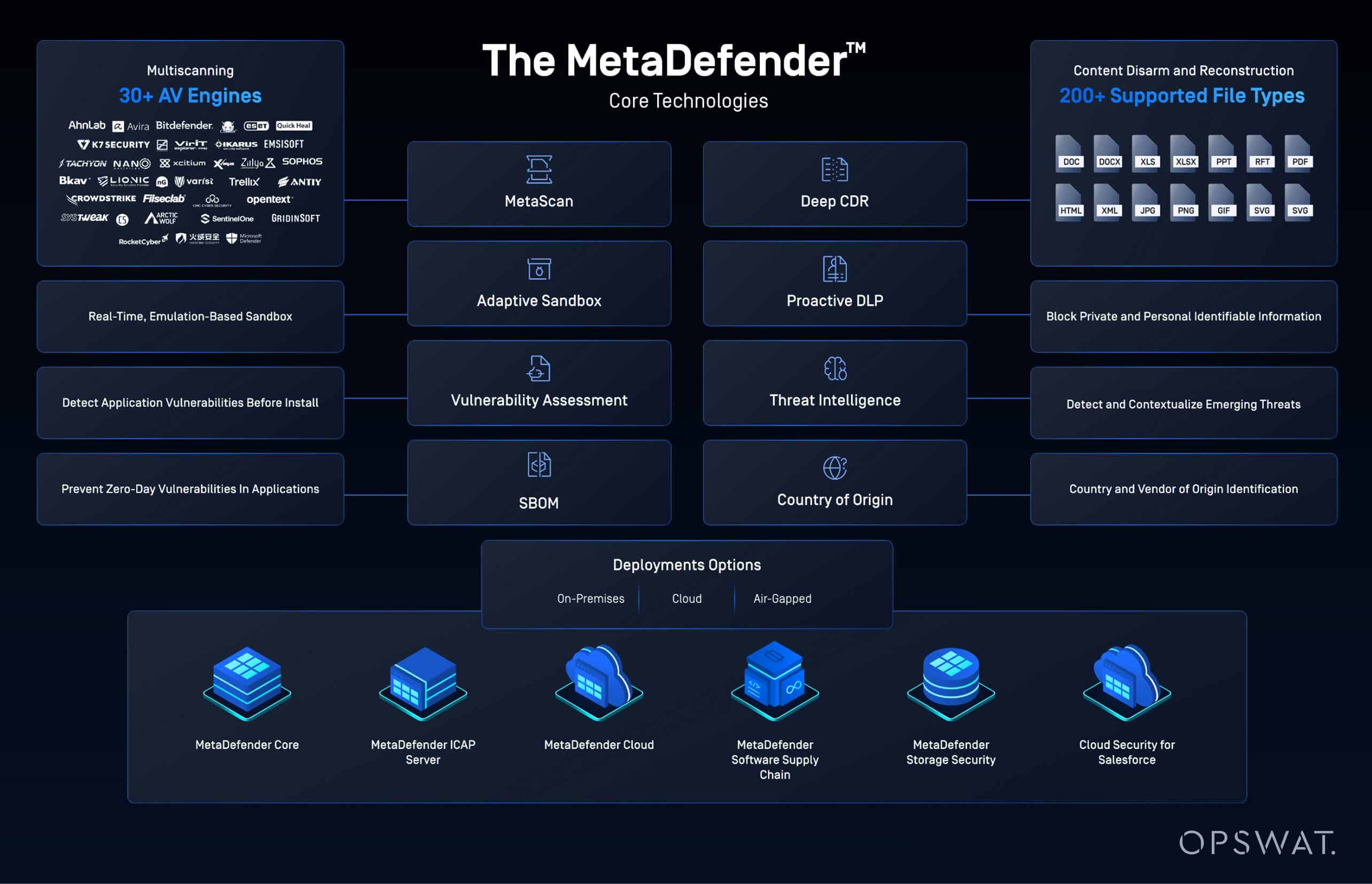

Embora úteis, as sandboxes tradicionais podem ser lentas, caras e facilmente contornadas por ameaças avançadas. Contar apenas com elas deixa lacunas. Uma abordagem em camadas que combina a Adaptive Sandbox, DLP (prevenção de perda de dados) e CDR (Desarmamento e Reconstrução de Conteúdo) oferece uma proteção mais forte e fiável contra ameaças conhecidas e desconhecidas.

Criar uma arquitetura de segurança de ficheiros eficaz

Então, qual é a resposta? Não se trata de encontrar uma ferramenta de segurança perfeita - trata-se de criar um sistema de defesa abrangente.

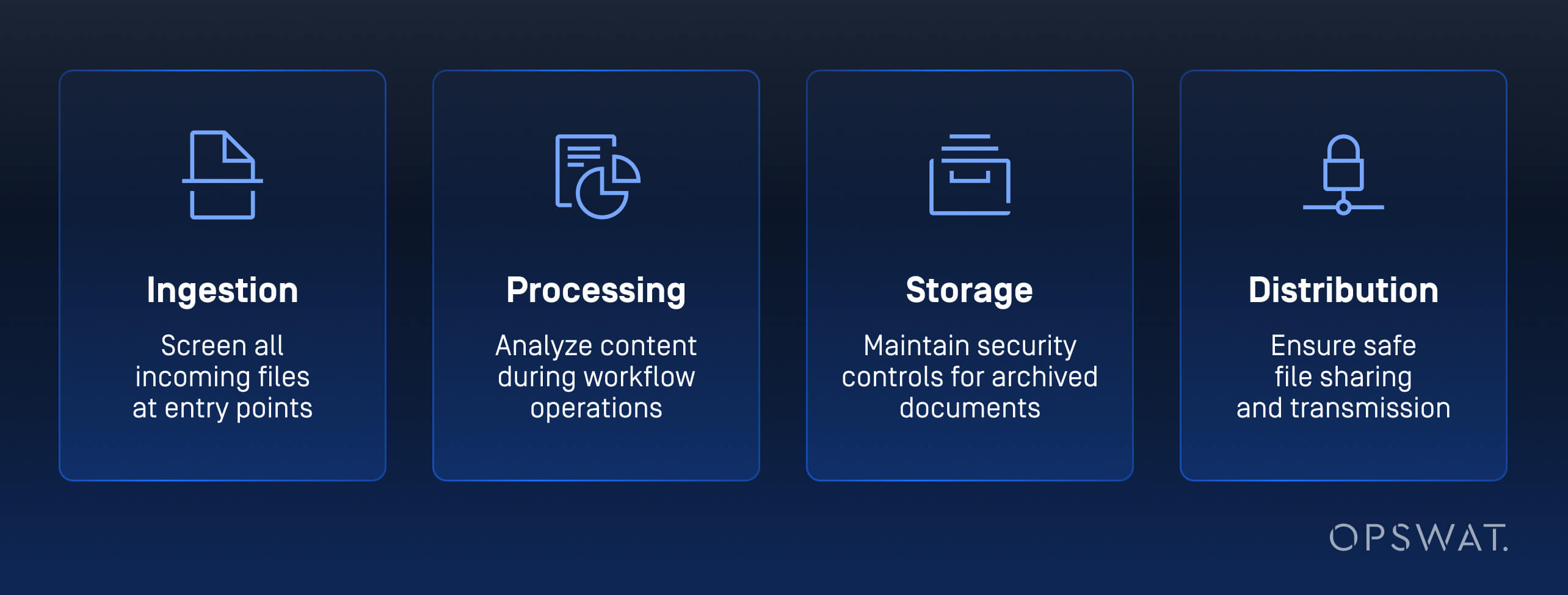

A segurança eficaz dos ficheiros nos serviços financeiros requer uma abordagem de defesa em profundidade que abranja uma vasta gama de superfícies de ataque. A sua solução de segurança deve também proteger os dados sensíveis durante todo o seu ciclo de vida:

- Ingestão: Verificar todos os ficheiros que entram nos pontos de entrada

- Processamento: Analisar conteúdos durante as operações de fluxo de trabalho

- Armazenamento: Manter controlos de segurança para documentos arquivados

- Distribuição: Assegurar a partilha e transmissão seguras de ficheiros

As organizações que estão a fazer isto corretamente implementam modelos de confiança zero e uma arquitetura de segurança abrangente que combina prevenção avançada de ameaças, análise adaptativa de ameaças, prevenção de perda de dados e capacidades vulnerability detection . Isto cria estruturas de segurança de ficheiros resilientes que se adaptam ao seu negócio, mantendo o desempenho e a fiabilidade exigidos pelas operações financeiras.

Como as principais organizações financeiras estão a ganhar a batalha da segurança dos ficheiros

Desde as grandes empresas de serviços bancários e financeiros na região EMEA, APAC e América do Norte, as soluções OPSWAT são de confiança global para resolver os desafios de segurança de ficheiros.

O livro eletrónico File Security Proven Deployments in Banking and Financial Services revela:

- A diferença entre a perceção e a realidade na segurança dos ficheiros pode ser a diferença entre uma defesa profunda e uma violação catastrófica

- Estratégia e produtos/soluções adaptados para proteger de forma abrangente os seus dados críticos

- Histórias comprovadas de implementação no mundo real, com desafios, soluções e resultados de organizações de diferentes dimensões

O seu próximo passo

A segurança dos ficheiros não é apenas um problema de TI - é um imperativo comercial. As instituições financeiras que reconhecerem esta realidade e agirem de acordo com ela serão as que ainda estarão de pé quando o próximo grande ciberataque fizer manchetes.

A questão não é se a sua instituição irá enfrentar um ataque baseado em ficheiros. A questão é: estará preparado quando isso acontecer?

Fale com um especialista hoje e descubra como, com a OPSWAT ao seu lado, pode garantir que os seus dados e redes críticos permanecem seguros.