Vivemos num mundo digital, que altera rapidamente as necessidades em termos de ferramentas operacionais e canais de comunicação. Há uma necessidade crescente de trabalhar à distância, que provavelmente irá aumentar no futuro, mesmo depois de a COVID-19 estar sob controlo. As pessoas procuram formas de simplificar o seu trabalho, a fim de manter um equilíbrio saudável entre o tempo profissional e pessoal. Esta nova realidade obriga as organizações a adaptarem-se e a encontrarem novas formas de responder aos riscos associados:

- As pessoas que estão a começar a trabalhar a partir de casa são as que têm menos IT conhecimentos sobre como ter cuidado em termos de incidentes de segurança,

- É mais provável que o software de uso pessoal contenha código que os piratas informáticos possam utilizar para sequestrar o ponto final,

- Os picoss na utilização de VPN aumenta consideravelmente o risco de propagação de ransomware e malware

- As contas privilegiadas ou com poderes elevados são alvos atractivos para os atacantes - a pirataria destas contas para informações pessoais no mercado negro; ataques de ransomware; criação de violaçõesque podem levar a ataques de dia zero; encerramento do sistema; perda de negócios;danos à reputação danos.

Os profissionais de TI e os especialistas em segurança são mais desafiados do que nunca. Quer concedam direitos de privilégio ou não, sem uma estratégia de segurança e uma solução de gestão de acessos privilegiados (PAM), a situação conduzirá a perdas de tempo e dinheiro, tensão e frustração. É necessária uma solução complexa que torne o trabalho de todos mais eficiente e seguro, permitindo que as pessoas instalem e utilizem o melhor software para as suas necessidades, sem comprometer a segurança do sistema. É por isso que OPSWAT MetaDefender Cloud da OPSWAT foi integrado com o SoftwareFastTrack Admin by Request. O resultado: uma solução PAM baseada em nuvem compatível com o GDPR, projetada para a tranquilidade dos administradores, para que eles possam se concentrar em suas atividades principais.

Administração Fast Track a pedido

Experiência do utilizador

As pessoas utilizam o software por várias razões, como uma ferramenta de comunicação, por exemplo. Não estão interessadas em dominar o software, nem em ser especialistas em instalá-lo em diferentes sistemas operativos. Apenas o querem utilizar para fazer o seu trabalho ou para fins pessoais. A situação ideal é quando os utilizadores podem instalar o software quando precisam dele, com o mínimo de responsabilidades possível, especialmente em termos de gestão de instalações ou dos riscos de segurança que podem surgir. A remoção dos direitos de administrador local dos terminais geridos atenua as vulnerabilidades críticas, mas não permite que os utilizadores executem tarefas de confiança que exijam uma elevação privilegiada. É aqui que o Admin by Requests faz a diferença: a solução retira os direitos de administrador, mas a experiência do utilizador é a mesma de antes. Os direitos de administrador dos utilizadores são revogados, mas o utilizador ainda pode instalar software, mesmo o tipo que necessita de direitos de administrador, como o WebEx, o Adobe Reader ou o TeamViewer. A única coisa que os utilizadores têm de fazer é procurar e transferir o ficheiro de instalação. A partir daqui, a administração por pedido assume o controlo. O vídeo mostra a experiência do utilizador com a aprovação IT activada.

A solução identifica os utilizadores que solicitam instalações de software com base nos Grupos do Active Directory/Unidades Organizacionais/Grupos do Azure AD da organização com início de sessão único. Monitoriza e audita o comportamento para revelar utilizadores e activos de risco através da análise de thread e comportamental para combater ataques de malware.

Fluxo de aprovação de instalações e direitos de administrador

O administrador tem de manter permanentemente o equilíbrio entre a satisfação dos utilizadores e a proteção dos sistemas. Sem uma solução PAM, existem dois cenários possíveis que os administradores têm de enfrentar em qualquer organização, ambos conduzindo a situações de stress e a riscos de segurança:

- Se a empresa permitir que os utilizadoresSe a empresa permitir que os utilizadores mantenham direitos de administrador local, pode ser instalado software não fiável, o que significa um aumento dos incidentes de segurança (malware, violações, ataques de dia zero/ransomware) e dos riscos comerciais (dados sensíveis/PII, má reputação, perda de negócios, etc.) ,

- Se a empresa não permitir que os utilizadores mantenham direitos de administrador local, terão de ser efectuadas inúmeras instalações remotas, o que significa menos tempo e concentração para as tarefas mais importantes. Além disso, terão de implementar soluções de lista branca. É impossível prever todas as soluções de que os utilizadores poderão necessitar, pelo que os utilizadores poderão não ter osoftware necessário disponível quando precisarem. Além disso, a colocação de ficheiros na lista branca não significa que os ficheiros sejam seguros, o que conduz a mais riscos de segurança.

O Admin by Request suporta ambos os cenários, permitindo que os utilizadores instalem software ao mesmo tempo que lhesretira os direitos deadministrador. Controla as acções e intenções dos utilizadores, proporcionando aos administradores um processo de aprovação simples: quando o utilizador solicita a aprovação para uma instalação, esta é registada no menu Auditlog do portal. Quando a instalação é iniciada, o processo é intercetado e colocado em sandbox sem que o utilizador seja o administrador e com uma auditoria completa na aplicação e no portal para documentação futura. O utilizador tem de fornecer uma razão para a necessidade deste software e credenciais (e-mail e número de telefone) para poder continuar.

O administrador decide se cada interceção deve ser revista ou se deve utilizar a aprovação automática. Veja este vídeo para ver o fluxo de aprovação completo. Os ficheiros nunca residem ou passam pelo serviço de nuvem Admin by Request sob qualquer forma. São direccionados para MetaDefender, onde não são armazenados, mas apenas digitalizados - só existem se forem digitalizados. A forma mais fácil e rápida de aprovar um pedido "Run As Admin" ou "Admin Session" é utilizar a aplicaçãomobile ou um Apple Watch. É um envio em tempo real e a reação será rápida. Quando o administrador pressiona o botão Aprovar ou Recusar, o utilizador recebe um e-mail com instruções. Os administradores também podem utilizar o portal para aprovar pedidos. Para poupar tempo, recomenda-se uma notificação por correio eletrónico a todos os utilizadores que podem aprovar pedidos. Todo o fluxo de aprovação é descrito aqui.

O Admin by Request foi também concebido para as funções que necessitam de direitos de privilégio mais alargados, como os programadores, por exemplo, que têm de fazer mais do que instalar software ou executar aplicações como administradores. Veja este vídeo para compreender a experiência do utilizador de uma sessão de administrador com a aprovação IT activada.

Deteção de malware com o MetaDefender Cloud

Como é que os administradores garantem uma segurança rigorosa numa organização onde os utilizadores necessitam de direitos privilegiados e onde a dinâmica das instalações de software está a aumentar? O carregamento de ficheiros, especialmente utilizando terminais pessoais, ligados a redes de Internet pessoais a partir de todo o tipo de recursos, pode conduzir a muitos cenários de incidentes de segurança.

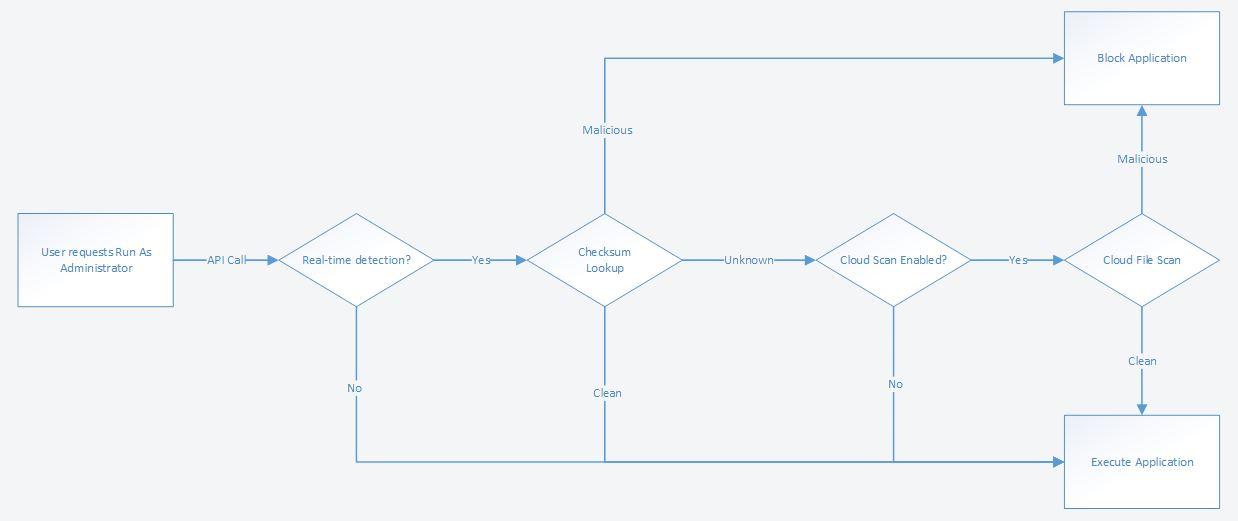

Administrador by Request integrou MetaDefender Cloud para fornecer a deteção de malware que os administradores precisam antes de permitir que qualquer novo ficheiro entre no sistema. Quando um utilizador solicita a execução de um ficheiro com privilégios administrativos, o ficheiro é analisado em tempo real pelos nossos motores antivírus. A deteção de malware prossegue sem qualquer penalização em termos de desempenho ou de espera e não entra em conflito com qualquer software de segurança que os clientes possam ter nos seus pontos finais, como acontece na nuvem.

Quando um utilizador tenta executar um ficheiro com privilégios administrativos utilizando a funcionalidade Executar como Administrador, o ficheiro é analisado no MetaDefender Cloud e, se for assinalado como malicioso, o ponto final bloqueia o ficheiro e pára o processo, como neste vídeo. É adicionada uma entrada no registo de auditoria informando que o ficheiro foi bloqueado e quais os motores que o sinalizaram.

Se desmarcar aCloud scan unknown files" (VerificaçãoCloud ficheiros desconhecidos) mas deixar a opção "Real-time detection" (Deteção em tempo real) activada, apenas é efectuada a pesquisa da soma de verificação para os 75% conhecidos e o resto deve ser tratado pelo produto antivírus local do terminal. Se um ficheiro for assinalado como malicioso, os administradores decidem o que acontece a seguir, na sua definição "Action" (Ação). Existem duas opções:

- Enviar ficheiros para quarentena, permitindo ao pessoal do IT analisar os dados comunicados e decidir se o ficheiro deve ou não ser autorizado,

- Bloquear o ficheiro seleccionando "Bloquear permanentemente". Neste caso, o ficheiro não pode ser aprovado para ser executado.

Conclusão

Administraçãoa pedido e MetaDefender Cloud uniram forças para oferecer uma viagem de ficheiros simples, rápida e segura, com um único objetivo: fornecer toda a informação necessária para que os administradores decidam se o software entra ou não no sistema: credenciais do utilizador, o motivo da utilização e a análise do malware.

Para mais informações, visite a página Administração a pedido página dedicadaou MetaDefender Cloudpágina. Contactar a equipa se quiser explorar a experiência do utilizador e do administrador ou se estiver interessado em mais pormenores.