Adaptive Sandbox for MetaDefender Core 2.4.0 marca um grande avanço na deteção de ameaças e na integração empresarial. Esta versão permite que as equipas de segurança analisem as ameaças mais rapidamente e com maior precisão. Explore o que há de novo e como as suas defesas contra ameaças ficaram mais inteligentes.

Motor incorporado: Deteção de ameaças de nível seguinte

O que há de novo

Expanda as capacidades de deteção com descompactação, desobfuscação e reconhecimento de variantes mais inteligentes.

- YARA atualizado e lógica de extração de configuração de malware

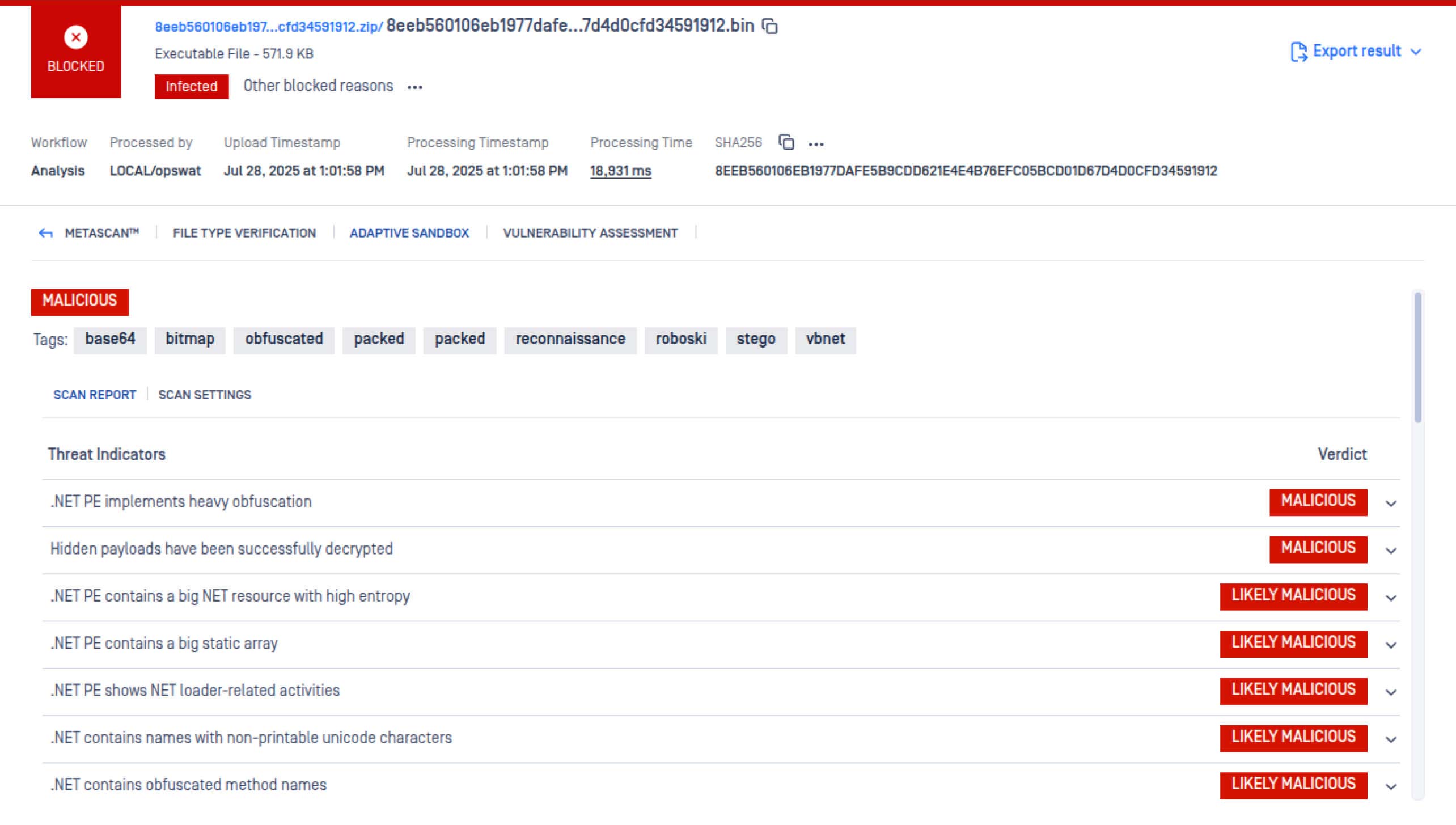

As regras de deteção e a lógica de extração de configuração foram actualizadas para melhor identificar as variantes Lumma Stealer (ChaCha), MetaStealer e Snake Keylogger. - Melhorias na descompactação de carregadores .NET

Suporte adicionado para descompactar carregadores Roboski e ReZer0, juntamente com desofuscação de fluxo de controlo em ficheiros .NET para melhorar a extração de carga útil.

- Desobfuscação do fluxo de controlo em ficheiros .NET

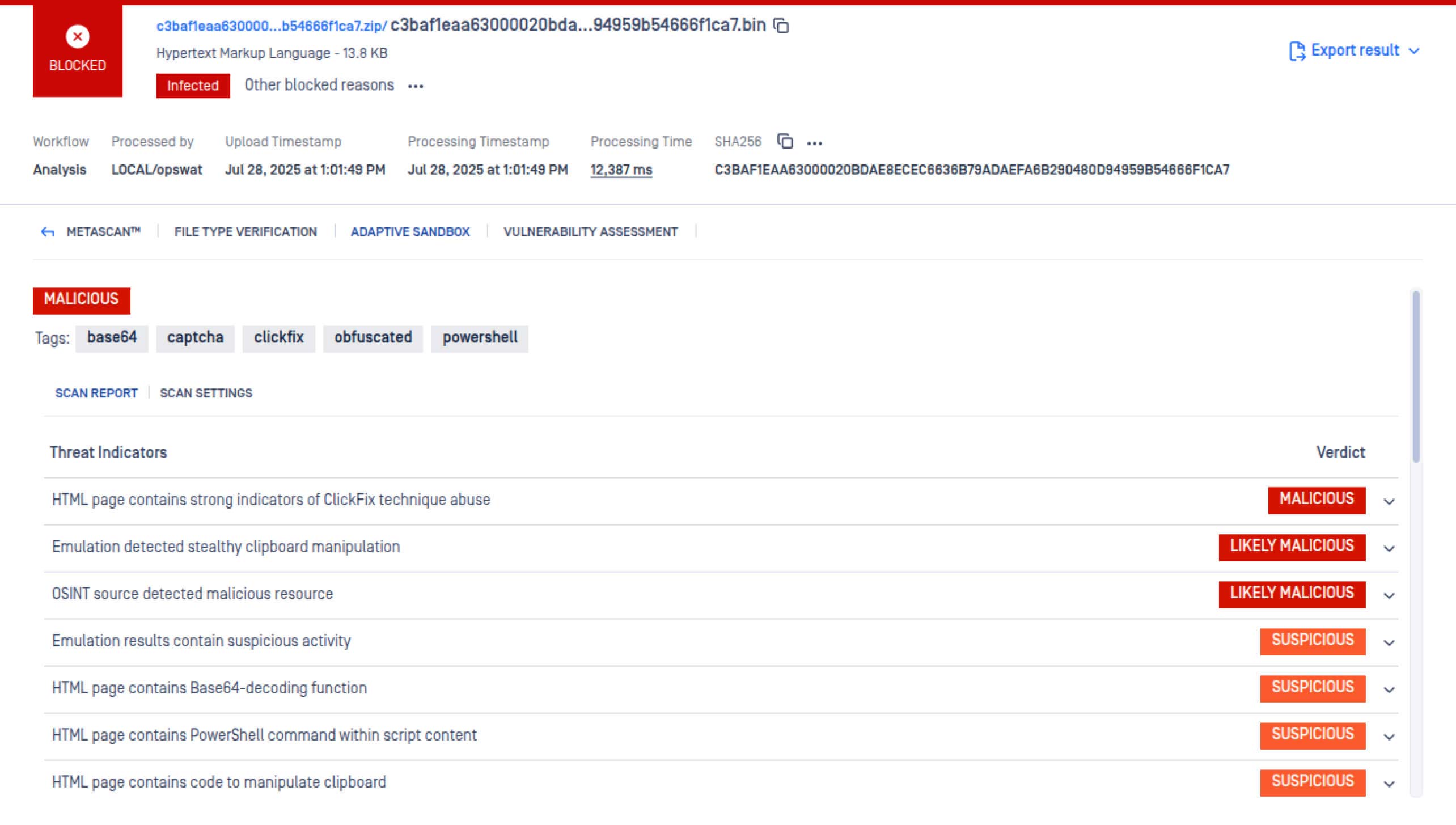

Melhora a eficiência da descompactação e expõe cargas úteis ocultas em amostras .NET ofuscadas. - Deteção precoce de variantes do ClickFix

A deteção precoce do ClickFix e variantes relacionadas aborda uma tendência crescente nas ameaças de engenharia social.

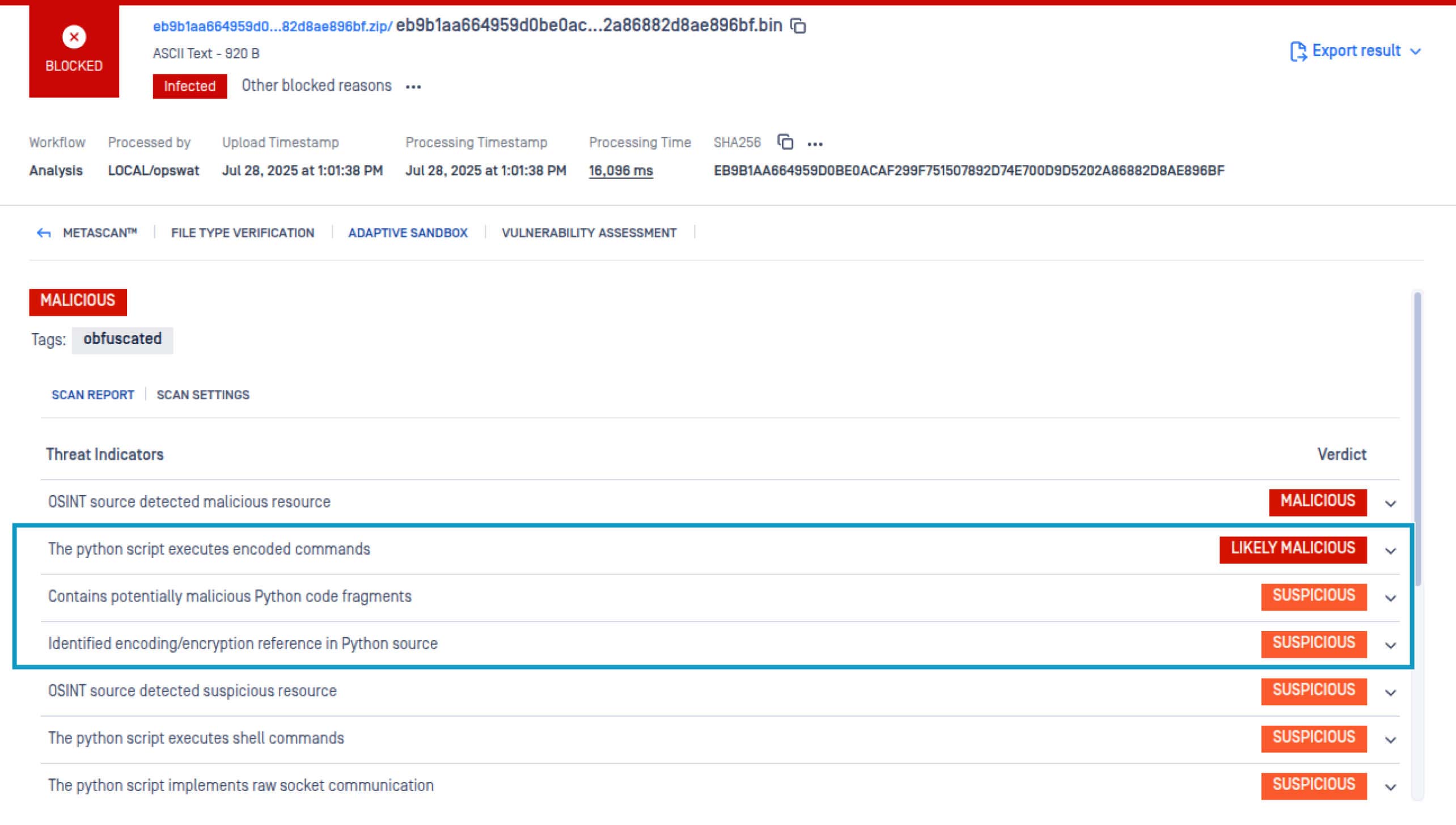

- Descodificação automatizada de comandos Base64

Activou a descodificação automática de comandos codificados em base64 em scripts Python e Bash, revelando camadas de ofuscação mais profundas e melhorando a precisão da deteção.

- Suporte para análise de ficheiros ACCDE

Suporte adicionado para analisar ficheiros ACCDE, alargando a cobertura a aplicações Microsoft Access e melhorando a visibilidade das ameaças incorporadas.

Estas adições aumentam a profundidade das informações comportamentais e revelam ameaças ocultas com maior precisão.

Motor remoto: distribuição de tráfego e alta disponibilidade

O que há de novo

- Balanceamento de carga / Failover: Implementou o balanceamento de carga Round Robin e o failover para garantir a distribuição uniforme do tráfego e a alta disponibilidade durante falhas de nós.

Pode consultar as notas de lançamento específicas do seu motor Remote aqui: Notas de lançamento da v2.3.0 - MetaDefender

Para saber mais, solicitar uma demonstração ou falar com um especialista OPSWAT , visite:https:metadefender

Mantenha-se à frente da curva de ameaças.