O malware baseado em anexos é uma ameaça persistente que parece não desaparecer. No início de 2023, uma nova ameaça foi exposta: uma ameaça de ransomware chamada MortalKombat, que se propaga através de e-mails de phishing, visando vítimas dos Estados Unidos, depois no Reino Unido, Turquia e Filipinas. Simultaneamente, surgiu outra ameaça persistente avançada (APT) denominada APT-C-61, também conhecida como Tengyun Snake, que operava no Sul da Ásia e cujo âmbito se alargou ao Irão, à Turquia e a outros países, partilhando um vetor de ataque inicial semelhante. Estas duas ameaças emergentes realçaram a necessidade de abandonar uma abordagem baseada na deteção e adotar soluções baseadas na prevenção.

A morte

Os dois ataques podem utilizar um vetor de ameaça semelhante, que é através de e-mails de phishing, mas as suas cadeias de destruição são distintas uma da outra. No caso do MortalKombat, a cadeia de destruição começa quando o agente da ameaça entrega um anexo ZIP malicioso, que contém o payload malicioso. Assim que a vítima descompacta o anexo, o carregador de ransomware é rapidamente implantado e lança o ataque em várias fases.

Em contrapartida, o Tengyun Snake segue uma cadeia de destruição mais sofisticada. Os agentes maliciosos começam por empregar técnicas de engenharia social, imitando departamentos governamentais. Depois, os alvos seleccionados recebem e-mails de spear-phishing, que contêm pacotes comprimidos (como uma exploração de vulnerabilidade DDE) com documentos PDF ou Word maliciosos. As vítimas implantam o malware personalizado ao clicar, para que possa exfiltrar dados silenciosamente.

Porque é que a abordagem baseada na deteção não funcionou

Embora ambos os casos de ataques apresentassem cadeias de destruição e objectivos diferentes. (O MortalKombat visava extrair ganhos financeiros das vítimas, enquanto o Tengyun Snake se concentrava em obter dados sensíveis, como propriedade intelectual, de sectores específicos, incluindo os sectores governamental, militar, energético e tecnológico, e outras organizações de elevado valor), há um ponto em comum: As medidas de segurança baseadas na deteção não seriam capazes de os detetar.

O malware foi implantado usando um anexo dentro de e-mails de phishing. Como estes mecanismos de ataque dão aos atacantes a capacidade de criar facilmente novas variantes, não existiriam padrões de assinatura para elas. Assim, os motores antivírus não teriam sido capazes de os detetar. Bloquear os endereços de correio eletrónico associados a mensagens de phishing também não é a solução ideal, uma vez que as técnicas de falsificação permitem que os agentes maliciosos contornem completamente os mecanismos de deteção.

A solução: Uma abordagem baseada na prevenção para Email Security

A prevenção de ameaças transmitidas por correio eletrónico requer mais do que uma simples solução baseada na deteção. As ameaças de malware avançado podem ser tratadas com uma solução baseada na prevenção. Ao desativar proactivamente todo o conteúdo ativo, as organizações podem garantir que as caixas de correio estão protegidas contra ameaças avançadas desconhecidas.

Content Disarm and Reconstruction é uma tecnologia recomendada por especialistas do mercado. Refere-se a uma tecnologia que desmonta um ficheiro, desarma o conteúdo ativo e, em seguida, reconstrói o ficheiro com características semelhantes às do ficheiro original. O resultado final é um ficheiro muito semelhante, mas sem conteúdo potencialmente malicioso. Esta tecnologia garante que os anexos recebidos estarão livres de malware de dia zero e de explorações desconhecidas.

OPSWAT MetaDefender Email Security

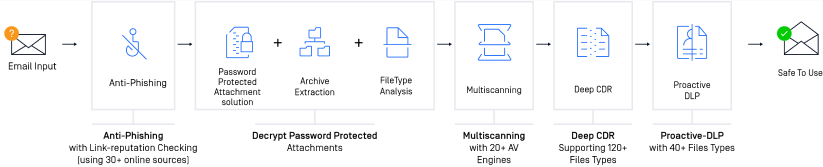

OPSWAT MetaDefender Email Security é uma solução abrangente de segurança de correio eletrónico que leva a sua segurança de correio eletrónico ao máximo. Com capacidades avançadas, o OPSWAT MetaDefender Email Security protege as caixas de correio eletrónico contra malware de dia zero e exploits desconhecidos.

Tecnologia Anti-Phishing de várias camadas

OPSWAT MetaDefender Email Security utiliza uma abordagem anti-phishing em vários níveis para evitar e-mails de phishing. Esta solução utiliza heurística avançada e algoritmos de aprendizagem automática para bloquear mensagens de spam indesejadas de forma mais eficaz. Além disso, reescreve URLs para verificação da reputação no momento do clique, utilizando mais de 30 fontes online para proteger as organizações contra ataques sofisticados de engenharia social.

Prevenção de ameaças de dia zero

Email Security OPSWAT MetaDefender Email Security previneEmail Security ameaças de dia zero e exploits desconhecidos, limpando o corpo das mensagens de e-mail e os anexos através da tecnologia Deep CDR™, exclusiva OPSWAT. A tecnologia Deep CDR™ desmonta um ficheiro e limpa-o, removendo todo o conteúdo potencialmente malicioso. Em seguida, reconstrói o ficheiro com características semelhantes, garantindo a sua funcionalidade. A tecnologia Deep CDR™ suporta mais de 100 tipos de ficheiros e funciona também com ficheiros protegidos por palavra-passe.

Como o deep CDR é uma tecnologia baseada na prevenção, é muito mais eficaz na neutralização de ameaças desconhecidas - incluindo malware personalizado - do que a segurança baseada na deteção, garantindo que as empresas e as infra-estruturas críticas apenas recebem e-mails seguros e limpos nas caixas de entrada corporativas.

Proteção avançada contra malware

OPSWAT MetaDefender Email Security leva a verificação de malware ao máximo, aplicando a tecnologia Multiscanning , que verifica ficheiros utilizando mais de 20 motores AV líderes em simultâneo, complementados por capacidades heurísticas e de aprendizagem automática. O resultado é uma taxa de deteção de 99%, bloqueando até as ameaças de correio eletrónico mais sofisticadas, como o malware de dia zero e o ransomware

Conformidade regulamentar simplificada

Para evitar fugas de dados, o OPSWAT MetaDefender Email Gateway utiliza a tecnologia Proactive Data Loss Prevention, que bloqueia dados sensíveis e confidenciais nos e-mails. Quando encontra dados sensíveis, efectua uma redação para evitar a fuga de dados. Esta tecnologia funciona com mais de 40 tipos de ficheiros diferentes, incluindo ficheiros específicos da região.

As ameaças de malware avançado, como o MortalKombat e o Tengyun Snake, são riscos crescentes que podem custar milhões às organizações. No entanto, isso não significa que a sua organização tenha de ser vulnerável. OPSWAT MetaDefender Email Security aumenta ao máximo a segurança do seu correio eletrónico e fornece capacidades inigualáveis de que necessita para proteger a caixa de correio da sua organização contra ameaças avançadas.

Fale agora com os nossos especialistas em segurança para obter mais informações ou uma demonstração ao vivo.