A versão 3.4 do MetaDefender OT Security traz actualizações essenciais para ajudar as organizações a melhorar a sua segurança operacional e a obter um melhor controlo sobre os seus ambientes OT. Com funcionalidades como a gestão integrada de patches e capacidades avançadas de mapeamento de rede, esta versão aborda os principais desafios na proteção de infra-estruturas críticas.

Destaques da versão 3.4 do MetaDefender OT Security :

- Patch Management integrada Patch Management: Para dispositivos Siemens, Rockwell Automation e Schneider Electric.

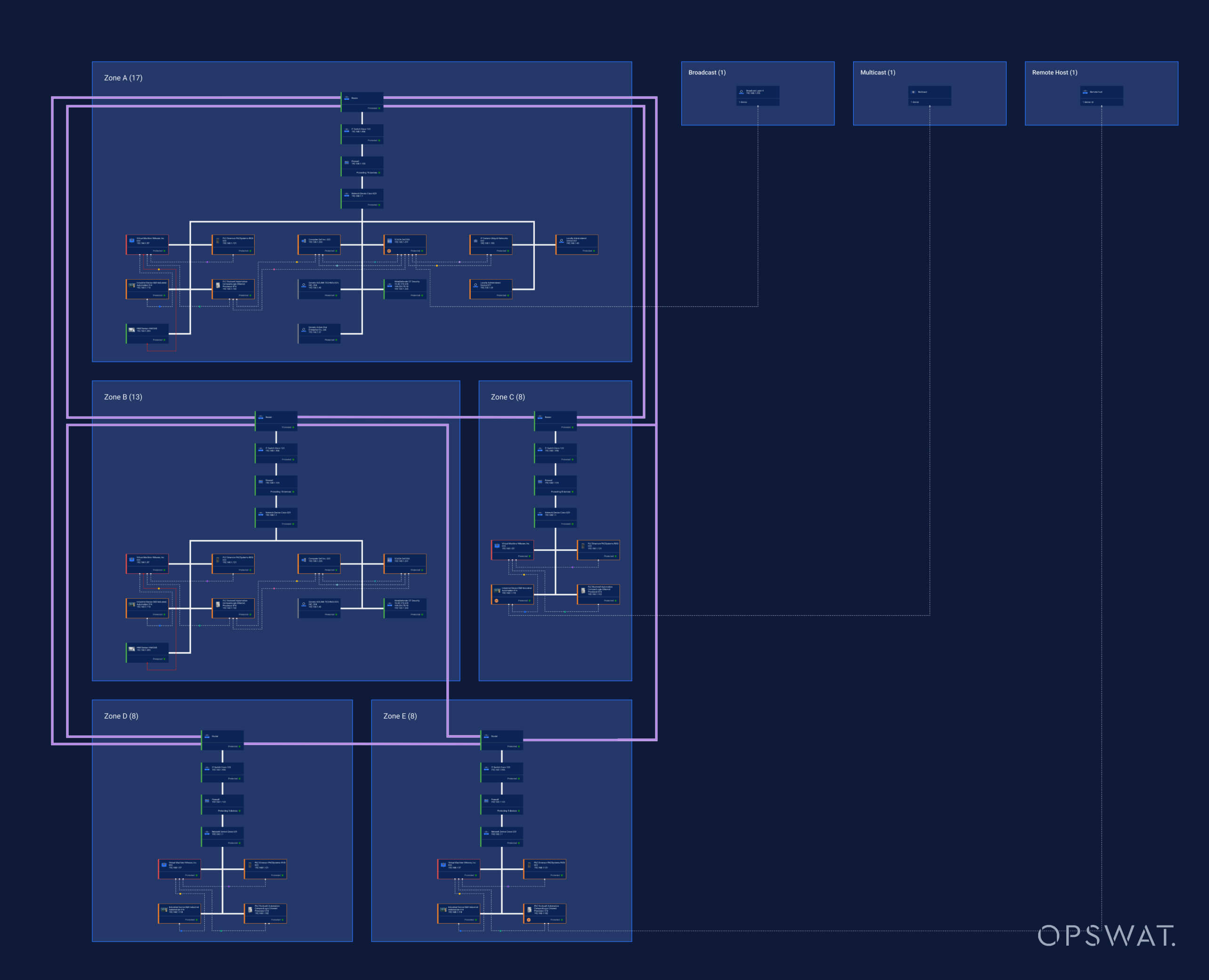

- Mapas de rede avançados: Visualizar segmentação, zonas e condutas

Patch Management integrada Patch Management

A gestão de vulnerabilidades em ambientes OT é notoriamente desafiante devido a sistemas antigos, dispositivos especializados e restrições operacionais. Além disso, a dependência de software de terceiros para corrigir sistemas não só aumenta os gastos gerais com cibersegurança, mas também o tempo total necessário para testar e implementar uma nova solução de correção. O sistema integrado de gestão de patches do MetaDefender OT Security automatiza este processo, reduzindo o risco de violações causadas por sistemas sem patches.

Dispositivos suportados

O sistema de correção suporta actualizações de firmware para dispositivos dos principais fabricantes de automação industrial:

- Siemens

- Automação Rockwell

- Schneider Electric

Principais capacidades

Recomendações e controlo da versão do firmware

- O sistema fornece uma lista actualizada de versões de firmware, destacando as actualizações recomendadas com base em:

- Correcções de segurança críticas: Actualizações urgentes que corrigem vulnerabilidades conhecidas.

- Melhorias de desempenho: Melhorias que optimizam o funcionamento do dispositivo.

- Conformidade regulamentar: Actualizações alinhadas com as normas da indústria.

- As recomendações são acompanhadas de justificações detalhadas, ajudando as equipas a compreender o significado de cada atualização.

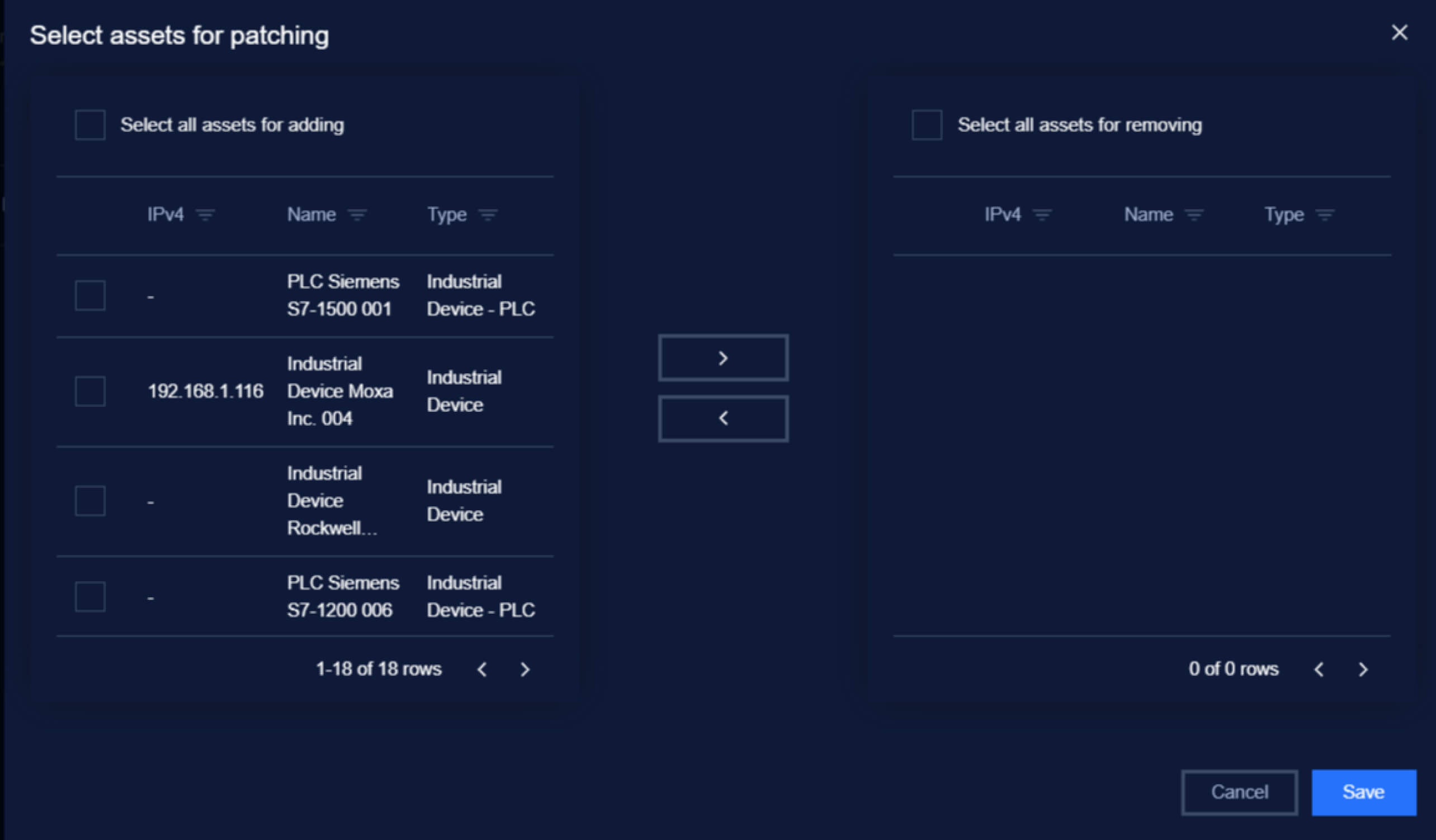

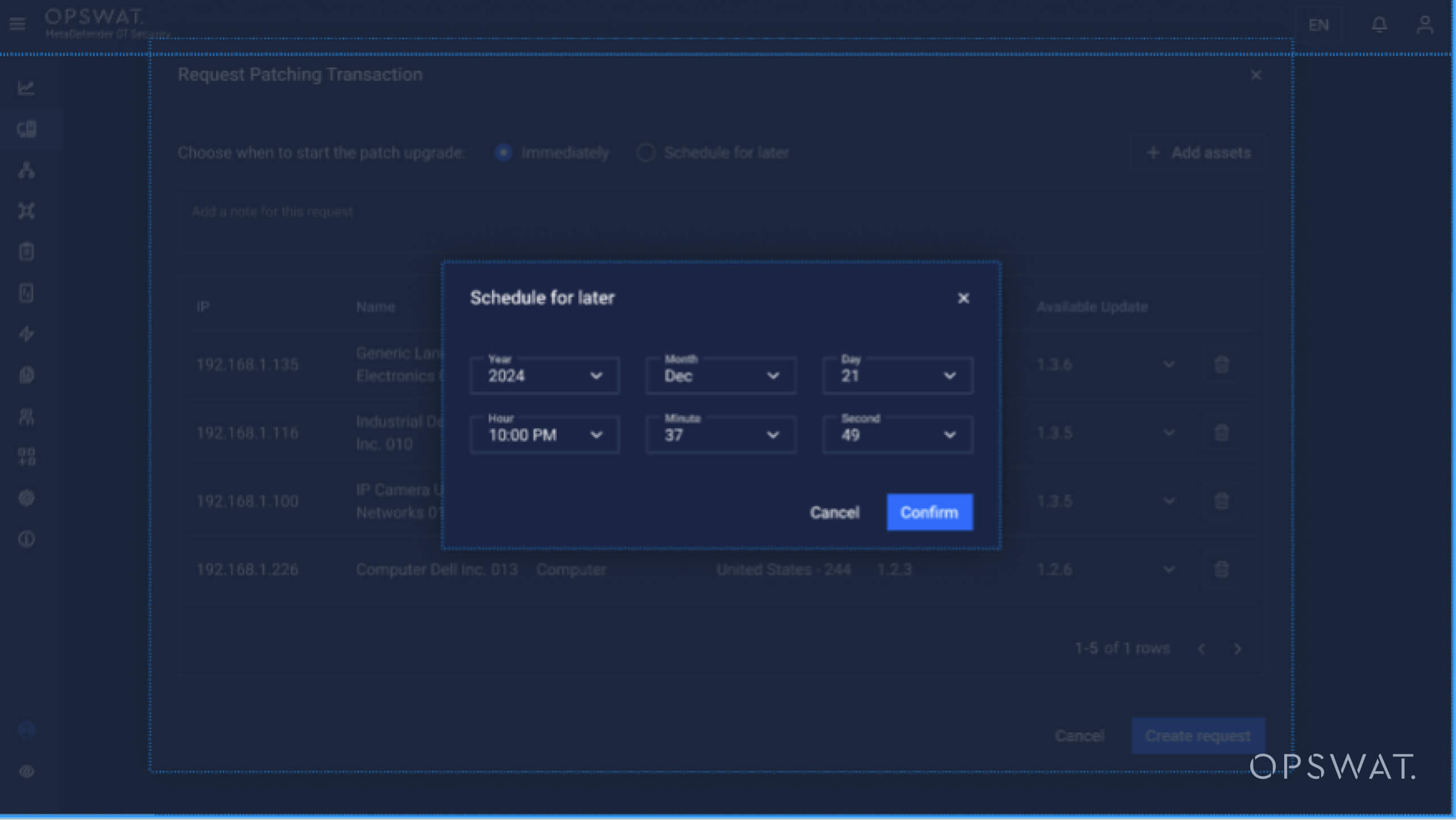

Remendo seletivo

Os utilizadores podem escolher dispositivos específicos ou grupos de dispositivos para aplicação de patches com base em calendários operacionais e criticidade. A aplicação de patches pode ser executada durante as janelas de manutenção planeadas para minimizar as interrupções.

Funcionalidade de reversão

No caso de uma atualização falhada, o sistema restaura automaticamente a última versão estável do firmware para manter a disponibilidade e a funcionalidade do dispositivo.

Avaliação e comunicação de vulnerabilidades em tempo real

Com a monitorização contínua, a plataforma fornece visibilidade em tempo real do estado dos sistemas OT, mostrando quais as vulnerabilidades que foram resolvidas e quais os sistemas que permanecem sem correção. Isto ajuda as equipas de segurança a manterem-se à frente das ameaças emergentes e garante relatórios abrangentes.

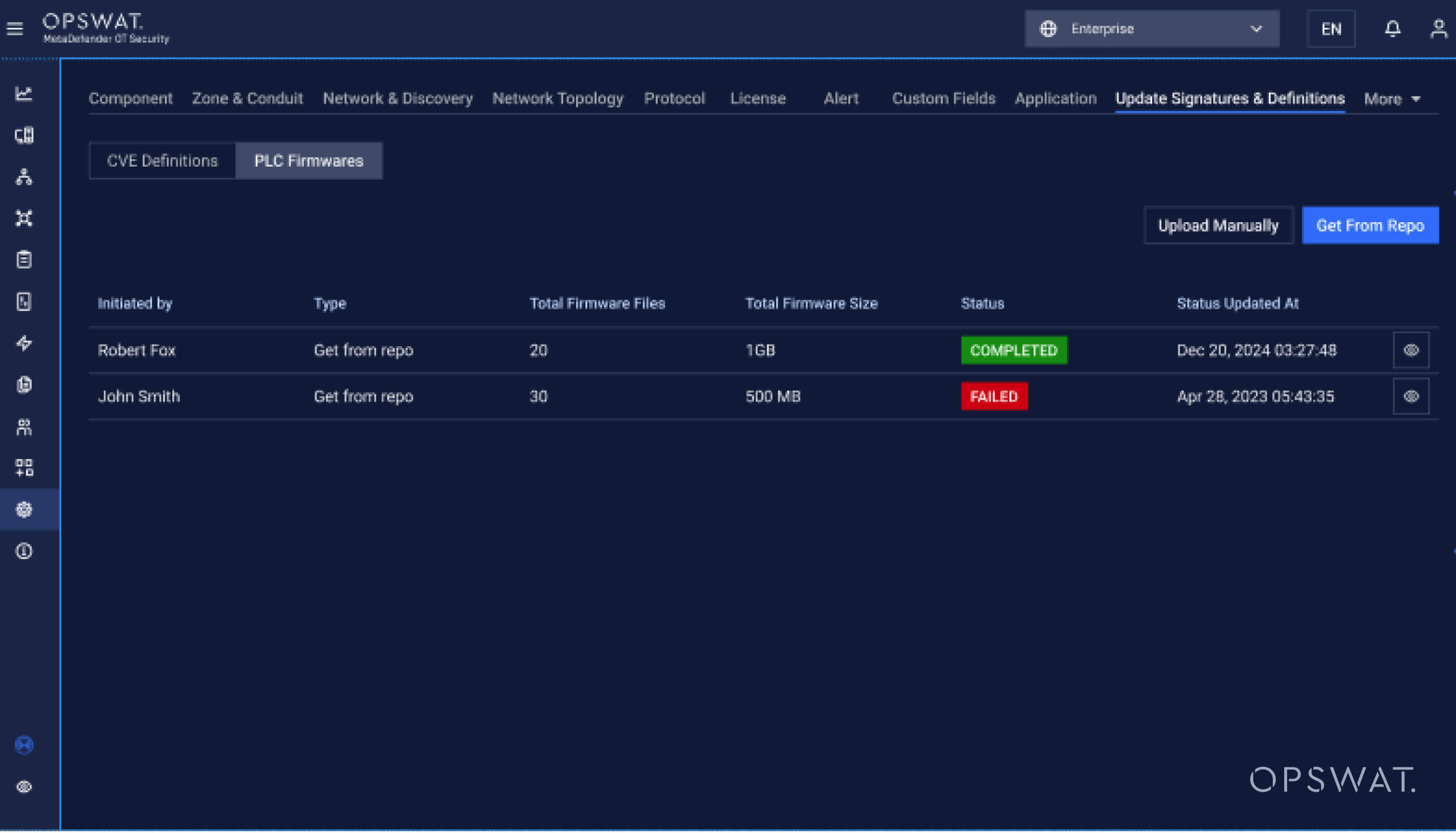

Processo de atualização automática do firmware

- Selecionar NIC (placa de interface de rede)

- Selecionar o endereço IP do PLC (controladores lógicos programáveis)

- Selecionar o firmware e iniciar a atualização

- Aguardar a ligação (estado de resposta do PLC)

- Restaurar

- Executar PLC

Informações técnicas

A aplicação de patches de firmware em ambientes OT segue protocolos rigorosos para garantir a segurança e a continuidade operacional. Aqui está uma visão geral do fluxo de trabalho de aplicação de patches com o MetaDefender OT Security:

Passo 1

Descoberta de vulnerabilidades

- MetaDefender OT Security identifica quais os dispositivos que têm vulnerabilidades. Também são fornecidas pontuações de exposição e contexto sobre cada ativo e a sua função.

- Avaliação pelo operador se o risco associado está dentro da tolerância da organização. Se for determinado que os activos precisam de ser corrigidos, tornamos o processo muito simples a partir daí.

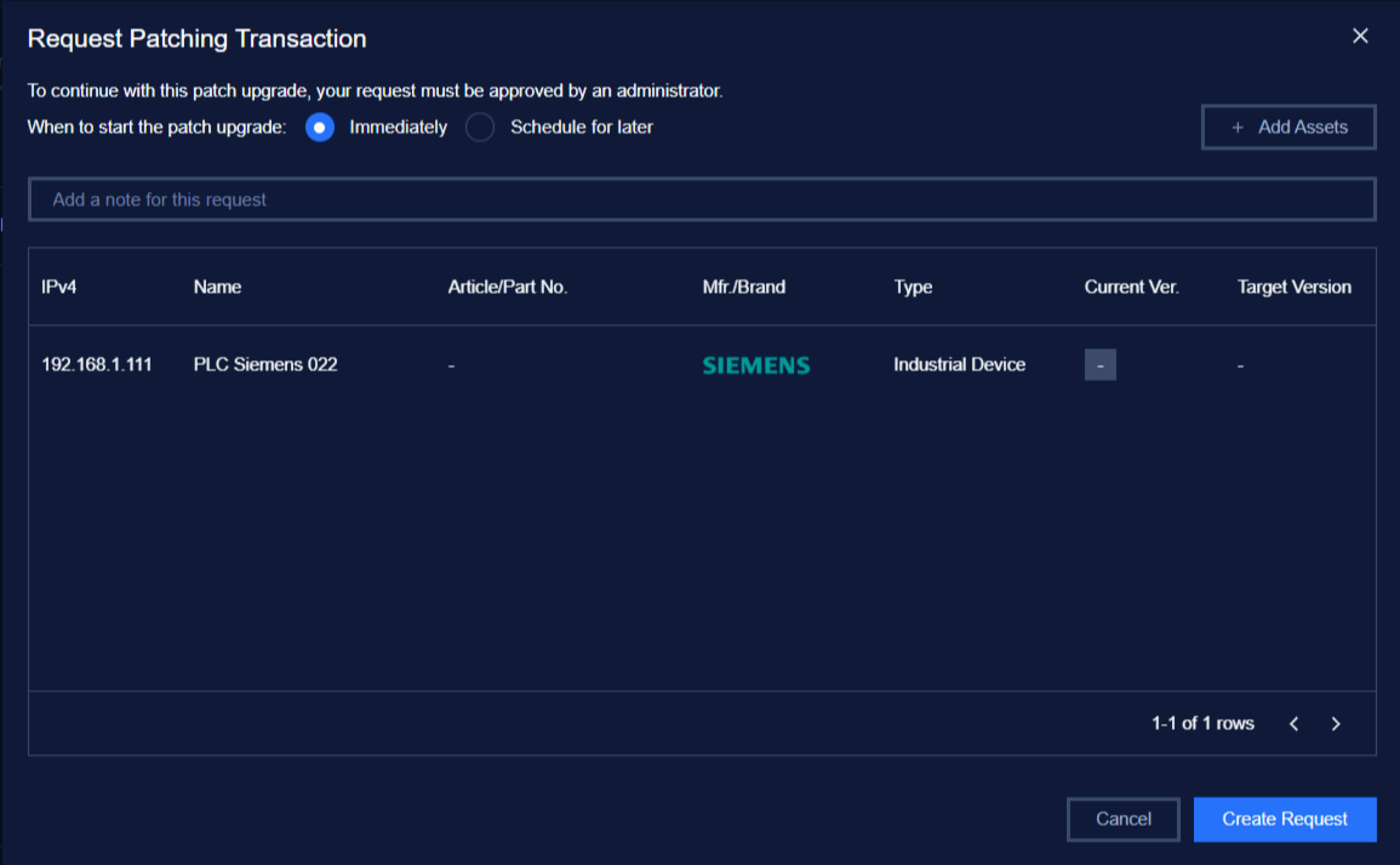

Passo 2

Identificação do dispositivo

- Selecionar o dispositivo (por exemplo, PLC Siemens ou controlador Rockwell) através da interface intuitiva da plataforma.

- Validar a conetividade do dispositivo e garantir a prontidão para a aplicação de patches.

Passo 3

Cópia de segurança e configuração

- Efetuar uma cópia de segurança completa do firmware e das configurações actuais.

- As cópias de segurança Secure asseguram que todas as definições operacionais podem ser restauradas, se necessário.

Passo 4

Seleção de Firmware

- Selecionar a versão do firmware entre as opções disponíveis.

- Reveja as actualizações recomendadas, incluindo as razões detalhadas para a correção, como a resolução de vulnerabilidades específicas ou a otimização do desempenho.

Passo 5

Implementação de firmware

O sistema de correção actualiza o firmware numa sequência controlada:

- Parar operações: Colocar o dispositivo em pausa para evitar interferências durante a atualização.

- Instalar o firmware: Carregar e verificar o novo firmware.

- Restaurar operações: Reiniciar o dispositivo com o firmware atualizado.

Passo 6

Validação e testes

- Execute testes de validação para confirmar a implementação bem sucedida e garantir que o dispositivo funciona como esperado.

- Guarde a cópia de segurança para poder regressar facilmente ao firmware anterior se a validação e o teste falharem.

Passo 7

Relatórios

- Gerar relatórios detalhados para fins de auditoria e conformidade, incluindo informações sobre versões de firmware actualizadas, estado dos patches e acções de reversão (se existirem).

Mapas de rede melhorados

Compreender a disposição e o comportamento da sua rede é essencial para uma segurança robusta. A definição correta de zonas e condutas é crucial para a segurança OT. Esta segmentação da rede em áreas distintas com requisitos de segurança específicos limita efetivamente a propagação de ciberataques. Ao controlar as vias de comunicação entre estas zonas através de condutas designadas, pode minimizar ativamente os potenciais danos e proteger os activos críticos dentro da rede.

Solução avançada de visibilidade de rede

- Segmentações detalhadas: Visualização clara do fluxo de dados e das relações entre dispositivos.

- Zonas e Condutas: Agrupamentos lógicos de dispositivos (Zonas) e vias de comunicação seguras (Conduits) para uma melhor gestão e conformidade.

Porque é que MetaDefender OT Security 3.4 se destaca

As últimas actualizações centram-se na resolução dos principais desafios dos ambientes OT:

- Patching de Firmware Seguro e Controlado: Uma abordagem estruturada para manter os dispositivos críticos seguros sem comprometer a estabilidade operacional.

- Visibilidade aprimorada: Ferramentas que fornecem informações acionáveis sobre o comportamento da rede e as relações entre dispositivos.

- Identificação proativa de ameaças: Detetar e tratar anomalias de tráfego antes que elas afetem as operações.

MetaDefender OT Security 3.4 permite que as organizações protejam os seus ambientes OT com confiança, garantindo a excelência operacional e salvaguardando as infra-estruturas críticas.