As ameaças contra os sistemas de infra-estruturas críticas continuam a aumentar e as organizações estão constantemente a tentar manter-se à frente do cenário de ameaças em evolução com soluções abrangentes de cibersegurança - quer seja do lado da tecnologia da informação (IT) ou da tecnologia operacional (OT).

À medida que o mercado da cibersegurança continua a consolidar-se, é importante fazer algum trabalho de preparação antes de escolher fornecedores para os seus principais sistemas de cibersegurança. A adoção de uma abordagem sistemática ajudá-lo-á a garantir que os produtos e serviços escolhidos estão em conformidade com as estratégias de cibersegurança e de mitigação de riscos da sua organização ao tomar decisões orçamentais para o ano seguinte. Antes de explorar as principais considerações, é necessário certificar-se de que existe um alinhamento interno relativamente aos seus objectivos e estratégias de cibersegurança.

Começar pelo alinhamento

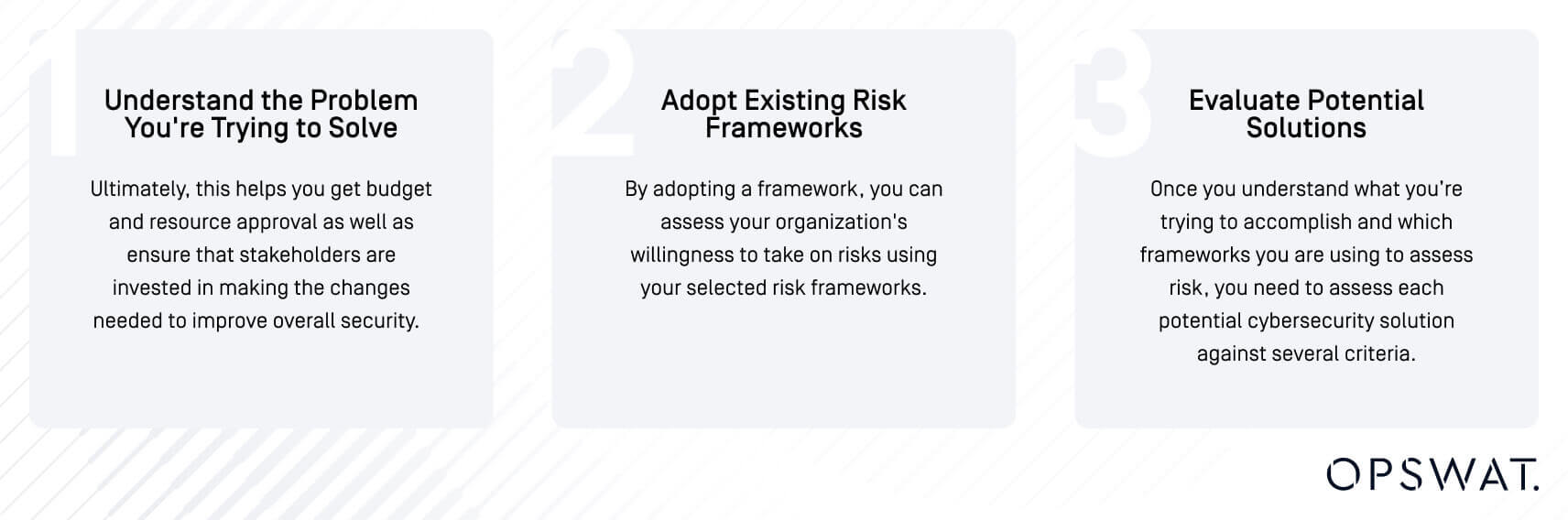

Existem várias razões pelas quais é importante obter um alinhamento interno antes de começar a selecionar os seus principais sistemas de cibersegurança; vamos explorar os três passos que pode dar para o conseguir.

Passo 1. Compreender o problema que está a tentar resolver

Comece por definir os desafios de cibersegurança que a sua organização enfrenta, que variam consoante a dimensão da empresa, o sector, os requisitos regulamentares, a infraestrutura e o ambiente. Obter o alinhamento das diversas partes interessadas (como a administração sénior, o pessoal de IT , o pessoal de segurança e os líderes das unidades empresariais) em toda a sua organização ajudá-lo-á a garantir que os sistemas seleccionados são os adequados para satisfazer as necessidades exclusivas da sua empresa.

O seu processo deve incluir a identificação de processos empresariais críticos, objectivos de ponto de recuperação (RPOs), objectivos de tempo de recuperação (RTOs) e a avaliação da probabilidade de vários riscos. Este processo ajudá-lo-á a garantir que os sistemas que escolher oferecem as opções de integração e interoperabilidade de que necessita numa solução abrangente de cibersegurança. Em última análise, isto ajuda-o a obter a aprovação do orçamento e dos recursos, bem como a garantir que as partes interessadas estão empenhadas em efetuar as alterações necessárias para melhorar a segurança global.

Passo 2. Adotar os quadros de risco existentes

As estruturas de risco fornecem-lhe uma abordagem sistemática para identificar e avaliar os riscos de cibersegurança, ajudando-o a identificar todos os potenciais riscos para a sua organização. Muitos regulamentos exigem a implementação de uma abordagem à cibersegurança baseada no risco, pelo que a adoção de uma estrutura de risco pode ajudá-lo a demonstrar a conformidade com estes regulamentos.

Existem muitas estruturas de risco estabelecidas que pode aproveitar, como a Estrutura de Gestão de Riscos do National Institute of Standards and Technology (NIST), a Federal Information Security Modernization Act of 2014 (FISMA 2014), a Norma de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS) e os Controlos do Center for Internet Security (CIS). Todas estas estruturas ajudam-no a identificar, priorizar e quantificar os riscos. Ao adotar uma estrutura, pode avaliar a disponibilidade da sua organização para assumir riscos utilizando as estruturas de risco seleccionadas.

Etapa 3. Avaliar soluções potenciais

Depois de compreender o que está a tentar alcançar e quais as estruturas que está a utilizar para avaliar o risco, é necessário avaliar cada potencial solução de cibersegurança em função de vários critérios:

- Verificar se as capacidades publicadas do produto ou serviço correspondem ao desempenho no mundo real

- Certificar-se de que o produto ou serviço se enquadra nas suas limitações orçamentais

- Verificar a estabilidade e a fiabilidade do fornecedor através da realização de avaliações de risco por terceiros

- Considerar a facilidade de utilização, implementação e usabilidade geral

- Avaliar o grau de integração do produto ou serviço com as suas ferramentas e processos actuais

A realização destes três passos ajudá-lo-á a obter um alinhamento interno e a começar a restringir os potenciais sistemas de cibersegurança aos que satisfazem as suas necessidades e requisitos específicos. No entanto, tendo em conta a evolução do mercado da cibersegurança nos últimos anos, há considerações adicionais que deve ter em conta.

Considerações sobre a seleção de Core Sistemas de cibersegurança

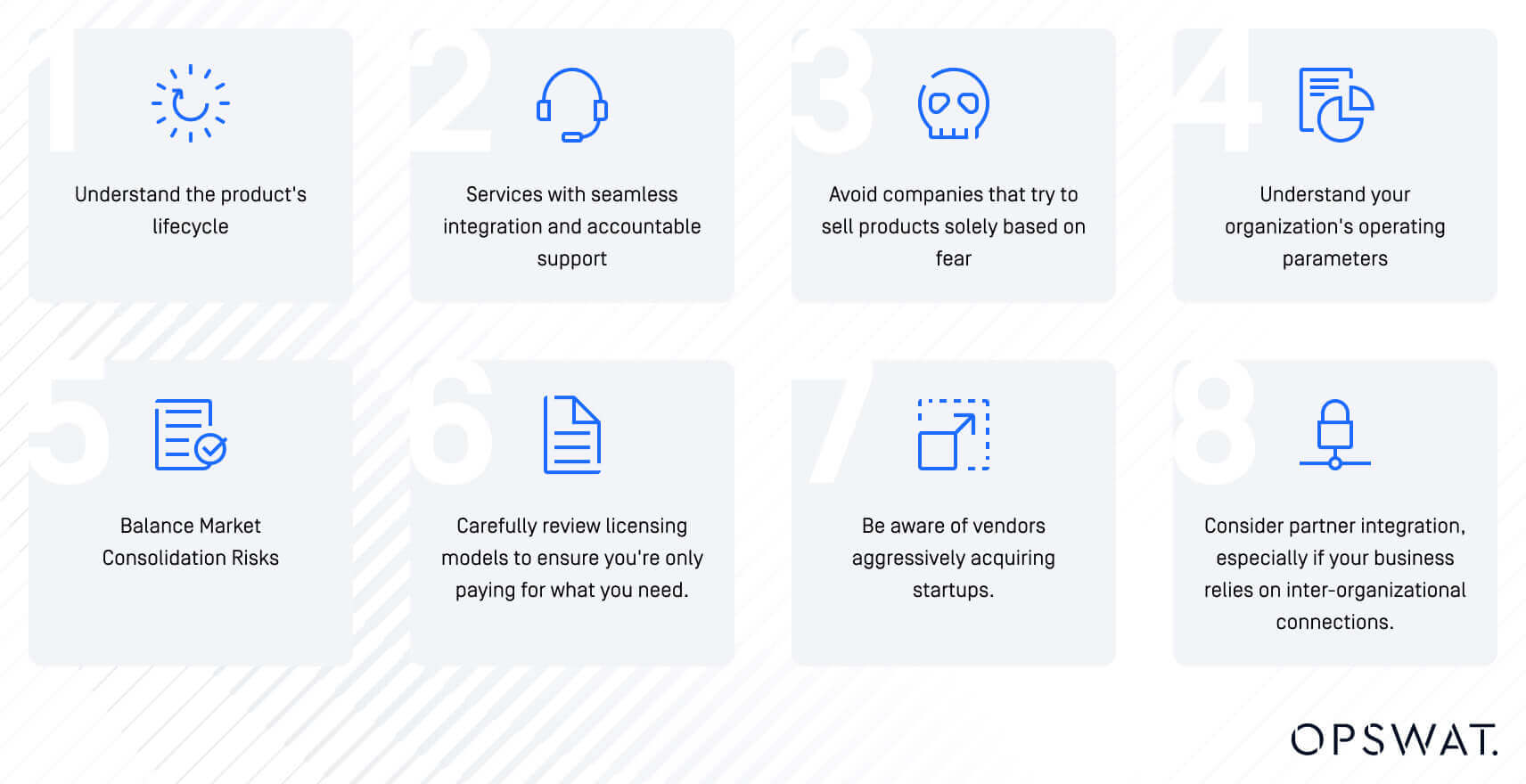

Um sistema de cibersegurança bem concebido e implementado pode ajudá-lo a proteger os dados, sistemas e pessoas da sua organização contra uma variedade de ataques, incluindo violações de dados, infecções por malware e ataques de negação de serviço; todos eles podem resultar em perdas financeiras significativas, danos à sua reputação, perturbações nas suas operações comerciais e muito mais. Os sistemas de cibersegurança são essenciais para proteger a sua organização contra ameaças cibernéticas e, por conseguinte, têm um impacto material nos seus resultados. Ao escolher as suas soluções, eis oito considerações que devem ser tidas em conta:

1. Ciclo de vida do produto

Compreender o ciclo de vida do produto, incluindo as principais etapas, como datas de lançamento, fim de venda, fim de suporte e fim de vida. Este conhecimento é crucial para o planeamento a longo prazo. Não faz sentido investir numa solução que tem uma data de validade - por isso, descubra se tem uma.

2. Avaliar a integração dos serviços e do apoio

Certifique-se de que qualquer serviço que selecionar pode integrar-se perfeitamente nas suas equipas existentes. Devem servir como uma extensão em que a sua própria equipa pode confiar, apoiada por Acordos de Nível de Serviço (SLAs) e Acordos de Nível de Experiência (XLAs). Não quer confiar em fornecedores de serviços que não têm qualquer responsabilidade incorporada para o apoiar durante um incidente.

3. Proteger-se contra tácticas de venda baseadas no medo

Tenha cuidado com as empresas que tentam vender produtos apenas com base no medo, o que é muito comum no sector da cibersegurança. Seja muito cético quando os vendedores utilizam uma linguagem de alta pressão para criar uma sensação de urgência e medo. Faça a sua própria pesquisa sobre produtos e serviços para tomar a sua decisão. Concentre-se em soluções que proporcionem um retorno real do investimento e melhorias tangíveis na segurança e na redução de riscos.

4. Conheça os parâmetros da sua atividade

É fundamental compreender os parâmetros operacionais da sua organização, como RTOs e RPOs. Também é necessário ter em conta o seu orçamento, os regulamentos que tem de cumprir, o crescimento provável da sua empresa e a sua infraestrutura IT . Este conhecimento simplifica a tomada de decisões e permite-lhe eliminar os fornecedores que não satisfazem os seus requisitos actuais e futuros.

5. Riscos de consolidação do mercado de balanços

Considere a faca de dois gumes da consolidação do mercado. Menos fornecedores podem simplificar a administração e reduzir as interacções com os parceiros, mas também podem representar um risco maior se ocorrer um incidente grave. Considere os fornecedores que têm um bom registo de inovação, são financeiramente estáveis, têm uma boa reputação e são abertos e interoperáveis, facilitando a mudança, se necessário. A tolerância ao risco da sua organização desempenha um papel crucial nesta decisão.

6. Examinar os modelos de licenciamento

Analise cuidadosamente os modelos de licenciamento para garantir que está a pagar apenas pelo que precisa. O modelo de licenciamento pode ter um impacto material na flexibilidade, custo e escalabilidade das soluções. Não opte por produtos agregados, a menos que sejam competitivos em termos de custos e estejam alinhados com os seus objectivos mais amplos.

7. Padrões de aquisição de fornecedores

Esteja atento à aquisição agressiva de empresas em fase de arranque por parte dos fornecedores. Estas aquisições podem ter impacto nos preços e nos pacotes, afectando as suas opções. Podem também resultar em alterações de produtos, suporte e preços, bem como em desafios de integração inesperados. Em alguns casos, pode ser inevitável optar por empresas maiores devido a estes padrões de aquisição.

8. Integração de parceiros

A integração de parceiros tem o potencial de melhorar a sua postura de cibersegurança, uma vez que lhe pode dar acesso a mais soluções e conhecimentos de segurança, reduzindo potencialmente os custos e aumentando a eficiência ao minimizar o número de soluções que precisa de adquirir e gerir. Pondere o valor da integração de parceiros, especialmente se a sua empresa depender de ligações inter-organizacionais. A escolha de produtos ou serviços que se alinham com as normas da indústria pode simplificar estas interacções.

A sua pesquisa é o seu guia

À medida que o mercado da cibersegurança se torna mais restrito, uma fase de investigação bem pensada é essencial para as organizações antes de seleccionarem os seus principais sistemas de cibersegurança. Garantir o alinhamento interno dos objectivos e estratégias de cibersegurança é uma parte essencial deste processo. A partir daí, certifique-se de que adopta uma abordagem sistemática para avaliar os potenciais fornecedores, de modo a garantir que as suas escolhas finais estão alinhadas com os seus objectivos gerais de cibersegurança, mitigação de riscos e de negócio. Esta abordagem simplifica o processo de seleção e posiciona a sua organização à medida que toma decisões e finaliza o seu orçamento para 2024. Ajudá-lo-á a tomar decisões de investimento em cibersegurança baseadas em dados, agora e a longo prazo, que beneficiarão a sua empresa como um todo.

Interessado em saber como OPSWAT pode apoiar a sua estratégia de segurança IT e OT?