É provável que tenha lido o recente anúncio sobre a atualização de segurança crítica para o macOS Monterey que inclui vulnerabilidades de código arbitrário, ambas de dia zero, que já foram exploradas(CVE-2022-32894 e CVE-2022-32893).

O que significa isto para os seus utilizadores? Eles foram corrigidos?

Manter-se a par de um fluxo interminável de correcções de vulnerabilidades é um desafio, especialmente para as grandes empresas. No entanto, o tempo é essencial e a maioria das organizações dá aos potenciais adversários tempo suficiente para atacar - demorando, em média, 16 dias a corrigir uma vulnerabilidade crítica após a sua deteção, de acordo com um estudo do Ponemon Institute.

Patch Management é um desafio em qualquer escala

A pesquisa do Ponemon Institute mostra que 60% das organizações sofreram uma violação devido a uma vulnerabilidade conhecida, mas não corrigida. Há maneiras de tornar a gestão de patches menos desafiadora, superar o tempo médio de resposta e evitar fazer parte de uma estatística.

Os cinco desafios da Patch Management

1. Existe uma variedade de sistemas e aplicações. Todas as organizações têm agora uma mistura de sistemas operativos e aplicações de terceiros. Provavelmente, isto significa macOS, Windows, Linux e outros, bem como aplicações de centenas de fornecedores diferentes.

2. Trabalhadores híbridos com sistemas que só ocasionalmente estão ligados a um domínio. Já é suficientemente difícil manter-se a par dos dispositivos que gere diretamente, mas é mais difícil e talvez ainda mais crítico garantir que os dispositivos BYOD ou de terceiros são corrigidos antes de acederem aos recursos da sua organização.

3. Mesmo as correcções de segurança críticas e urgentes necessitam de alguns testes e precauções aquando da sua implementação para garantir que não afectam a disponibilidade. Para tal, é necessário um processo e uma automatização que permita a libertação progressiva de uma correção para grupos maiores de dispositivos.

4. A visibilidade e a monitorização contínuas dos sistemas vulneráveis são uma obrigação. Mesmo depois de ter considerado as soluções de risco e de ter testado e corrigido a última vulnerabilidade crítica, o trabalho não está terminado. Continua a ser vital monitorizar ativamente para garantir que um dispositivo que possa não ter estado ligado quando estava a reagir à ameaça seja corrigido quando se voltar a ligar aos recursos. É necessário ter visibilidade de todos os dispositivos que não estão corrigidos e proteção contínua contra um dispositivo vulnerável.

5. Há falta de pessoal de segurança e de IT . Um desafio comum a qualquer organização de segurança ou IT de qualquer dimensão é a falta de recursos para o trabalho quotidiano, já para não falar dos exercícios de incêndio que cada vulnerabilidade de alto perfil desencadeia.

MetaDefender Acesso: Uma solução essencial

Os desafios podem parecer uma batalha difícil, mas a boa notícia é que existem soluções. Conforme detalhado aqui, o OPSWAT MetaDefender Access fornece uma solução completa que o ajudará a corrigir mais rapidamente e a garantir a sua proteção.

1. MetaDefender O Access ajuda a garantir que todos os seus sistemas e aplicações são corrigidos por:

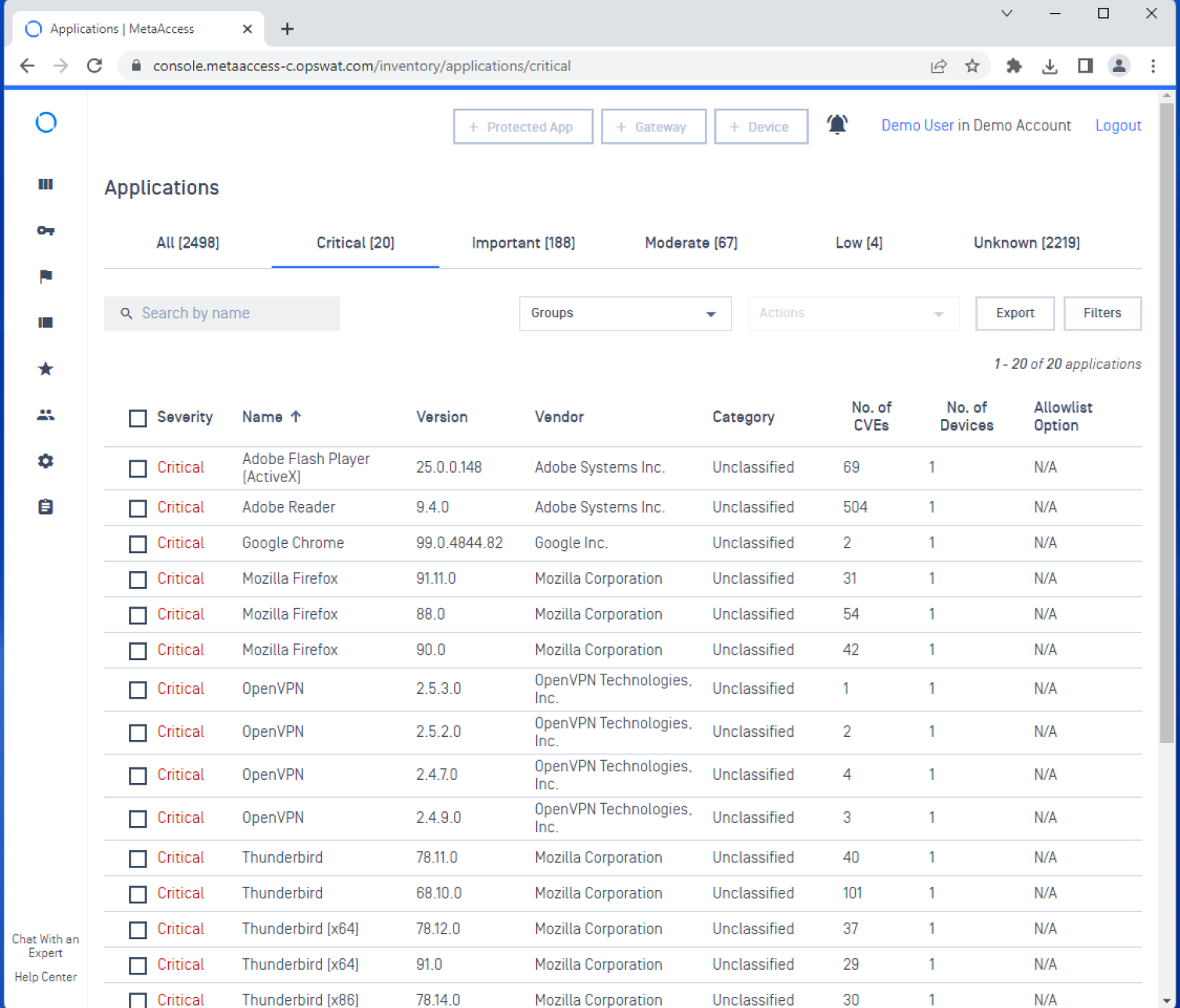

- Fornecer visibilidade através da deteção de vulnerabilidades e software desatualizado e apresentar um resumo acionável no painel de controlo do MetaDefender Access e nos relatórios diários. Utilizando estes, pode aprofundar para ver mais pormenores, conforme ilustrado aqui:

- Proporcionar visibilidade das vulnerabilidades do ponto de vista da aplicação:

- Assegurar que a solução de gestão de patches escolhida está corretamente configurada no ponto final e alertá-lo e potencialmente bloquear o dispositivo do utilizador se a solução de gestão de patches não estiver corretamente configurada:

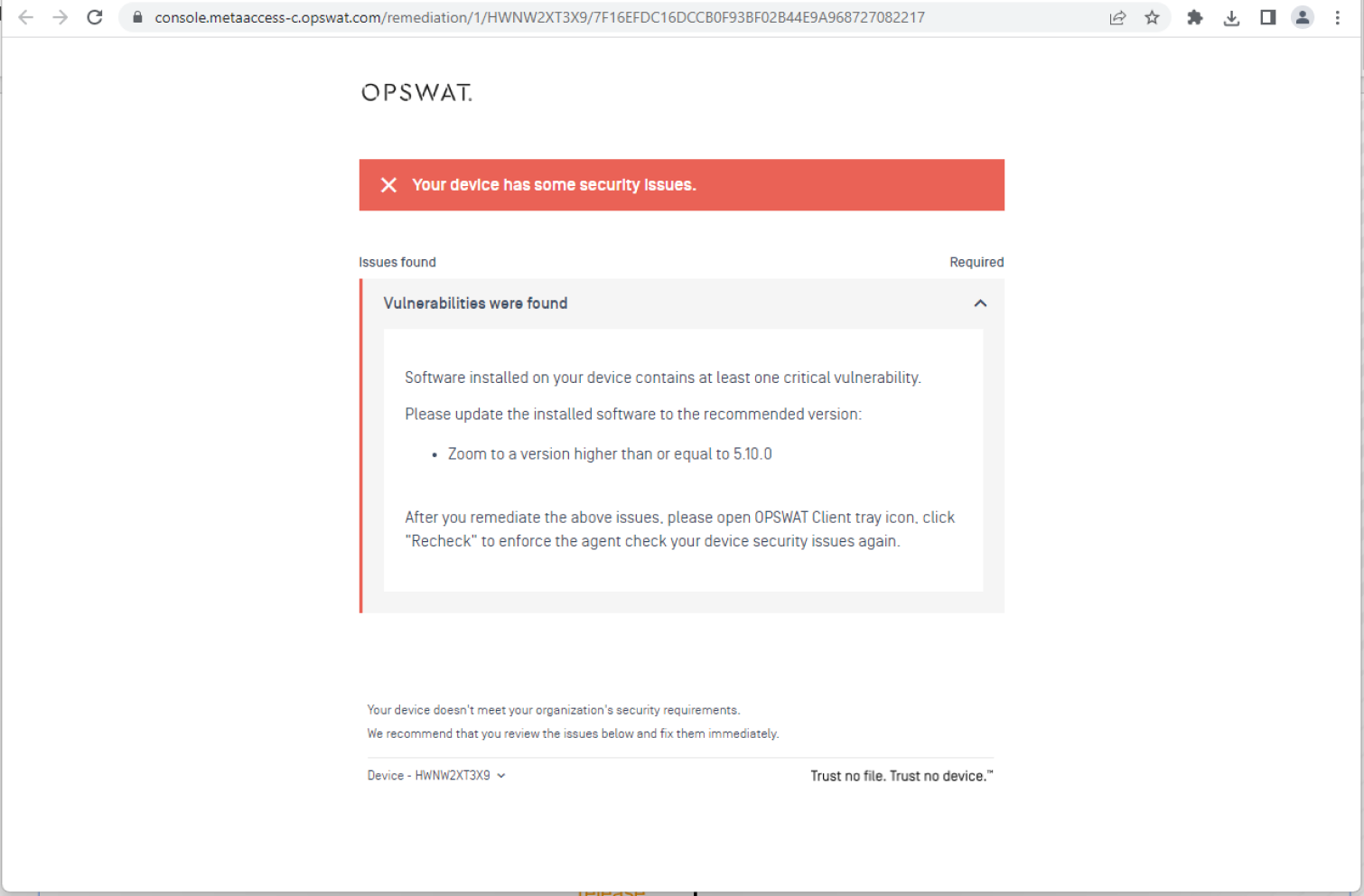

- Bloqueio potencial do acesso do dispositivo às suas aplicações e a outros recursos, incluindo quando um sistema operativo ou uma aplicação de terceiros não está corrigido, como a correção Monterey 12.5.1. O utilizador pode ser avisado durante um número configurável de dias e, se a correção ainda não tiver sido aplicada, pode ser bloqueado para lhe dar a oportunidade de lidar com o risco e o fluxo de trabalho de impacto.

2. Com a normalização do trabalho híbrido, é fundamental que qualquer solução que utilize para obter dispositivos corrigidos funcione para utilizadores no local ou remotos. Como MetaDefender Access é hospedado na nuvem, o MetaDefender Endpoint garante que os dispositivos estejam seguros, não importa onde estejam localizados ao acessar recursos corporativos.

3. É fundamental implementar gradualmente os patches para mitigar o risco de um impacto generalizado se houver surpresas ocultas. MetaDefender O Access permite-lhe aplicar diferentes políticas por grupos de dispositivos que suportam a implementação automática de correcções, excluir correcções específicas e até isentar dispositivos específicos. Para além de isentar dispositivos, também podem ser isentados patches e CVE específicos, permitindo que um dispositivo continue a ser visto como estando em conformidade se decidir que o impacto é demasiado grande para o aplicar.

4. MetaDefender As capacidades de acesso seguro do Access protegem as suas organizações do acesso de dispositivos de risco ou não conformes. Um aspeto vital deste aspeto é garantir que um dispositivo que possa não se ter ligado recentemente, mas que possa ter uma vulnerabilidade crítica mais antiga, será bloqueado até ser corrigido, independentemente do tempo decorrido desde que a vulnerabilidade inicial foi resolvida noutros sistemas.

5. MetaDefender O Access apresenta ao utilizador uma mensagem de correção detalhada com informações sobre a vulnerabilidade. Alertar os utilizadores aumenta a probabilidade de estes corrigirem os seus próprios dispositivos mais cedo. Se não agirem, o MetaDefender Access pode continuar a avisá-los sempre que tentarem aceder a um recurso da organização e, se esperarem demasiado tempo, pode configurar a política do MetaDefender Access para exigir que apliquem o patch para obterem acesso aos recursos da empresa. Isto permite uma rápida implementação de patches críticos, mesmo para as equipas IT mais sobrecarregadas, independentemente do momento, e tudo automaticamente.

MetaDefender O Access aborda todos estes desafios, ajudando o pessoal sobrecarregado da sua organização a responder de forma mais rápida e eficiente a vulnerabilidades críticas, sem qualquer carga de trabalho adicional. Experimente o MetaDefender Access gratuitamente!

Contacte hoje mesmo um dos nossos especialistas para saber mais.