Resolução da vulnerabilidade de backdoor da extensão de navegador ShadyPanda com MetaDefender Endpoint

As extensões de navegador parecem frequentemente inofensivas para a maioria dos utilizadores, o que leva à sua instalação sem que se questionem, ou quase, as suas questões de segurança. Isto é especialmente verdadeiro no caso das extensões recomendadas e verificadas pelo próprio navegador, como o Google Chrome. Uma vez instaladas, essas extensões podem obter permissão para aceder a quase tudo o que o utilizador vê, incluindo e-mails, dados de sessão, palavras-passe, teclas digitadas e ferramentas internas, que os atacantes procuram normalmente explorar.

Quando o autor da ameaça, conhecido como ShadyPanda, introduziu uma porta traseira em extensões populares de navegadores instaladas em mais de 4 000 000 de dispositivos, demonstrou mais uma vez como é fácil para os atacantes esconderem-se no vetor de ataque, muitas vezes ignorado, das extensões de navegador.

O ataque de ShadyPanda não foi o primeiro do género

O ataque ShadyPanda está longe de ser um caso isolado. Nos últimos anos, surgiram várias explorações significativas de extensões de navegador:

- Em 2025, os investigadores descobriram uma campanha envolvendo 18 extensões maliciosas que rastreavam o comportamento dos utilizadores nos navegadores Chrome e Edge.

- Em 2023, o PDF Toolbox, uma extensão do Chrome que atingiu mais de 2 milhões de downloads, conseguiu injetar código arbitrário em todas as páginas visitadas pelos utilizadores.

- Em 2019, a fuga de dados da DataSpii, que incluía extensões como o Hover Zoom e o SpeakIt, envolveu a recolha e a divulgação de informações pessoais dos utilizadores, incluindo o histórico de navegação e outros dados identificáveis.

- Em 2017, a Archive Poster, uma extensão do Chrome que continha código de mineração de criptomoedas no seu código-fonte.

- Em 2017, o Web Developer for Chrome, uma ferramenta popular com mais de um milhão de utilizadores, foi comprometido para inserir anúncios e realizar ataques de phishing.

Por que é que os ataques a extensões de navegador continuam a ocorrer

As extensões de navegador continuam a ser um vetor de ataque popular devido a vários fatores:

- Atualização automática: As extensões podem ser atualizadas automaticamente sem a intervenção do utilizador. Se uma conta de programador for comprometida ou se for introduzido código malicioso numa atualização, milhões de utilizadores podem ficar expostos instantaneamente.

- Privilégios elevados, pouca supervisão: as extensões requerem frequentemente permissões alargadas, incluindo a leitura e modificação do conteúdo de sites, o acesso à atividade de navegação ou a interação com ficheiros.

- Falta de monitorização: Muitas organizações não monitorizam quais as extensões que os funcionários instalam, quais as permissões que solicitam ou se as atualizações introduzem novas ameaças.

- A confiança dos utilizadores é facilmente explorada: os utilizadores assumem frequentemente que as extensões são seguras se forem provenientes de uma loja do navegador, especialmente quando são verificadas ou destacadas.

- Priorizar as avaliações em detrimento da segurança: muitos utilizadores instalam extensões baseando-se exclusivamente na popularidade ou nas avaliações, concedendo permissões sem compreenderem totalmente os riscos.

Por que é importante

As extensões de navegador tornaram-se um dos vetores de ataque mais comuns e fáceis de explorar. Os atacantes não precisam de malware camuflado nem de técnicas complexas para se infiltrarem no dispositivo de um utilizador. Basta que um único utilizador clique em «Adicionar ao Chrome» para abrir um caminho direto para o navegador e tudo aquilo a que este tem acesso, facilitando a exploração de milhões de dispositivos antes que alguém se aperceba.

Assim que uma extensão maliciosa do navegador for instalada, ela pode:

- Capturar dados de navegação, credenciais, cookies e tokens de sessão

- Regista as teclas digitadas, revelando palavras-passe, mensagens e dados confidenciais

- Ler e roubar documentos empresariais, dados confidenciais e informações de identificação pessoal

- Injetar spyware ou scripts maliciosos em qualquer site que um utilizador visite

- Criar novas vias de ataque a serviços na nuvem e a aplicações sensíveis

- Descarregar software malicioso adicional em segundo plano sem o consentimento do utilizador

- Assumir contas

- Redirecionar o tráfego para sites maliciosos que descarregam automaticamente malware ou recorrem a engenharia social

- Carregar backdoors

As organizações não podem confiar nos utilizadores ou nas lojas dos navegadores para bloquear estas ameaças. Precisam de verificações automáticas e obrigatórias nos terminais.

ComoMetaDefender Endpoint impedir ataques que exploram extensões do navegador

Endpoint MetaDefender Endpoint que as organizações gerem e controlem as extensões do navegador da mesma forma que gerem e controlam as aplicações e USB .

1. Deteta extensões não autorizadas

MetaDefender Endpoint as extensões instaladas, verifica-as em relação à sua lista de permissões e sinaliza quaisquer instalações suspeitas. Garante que os dispositivos com extensões não autorizadas sejam sinalizados como não conformes e impedidos de aceder a sistemas críticos.

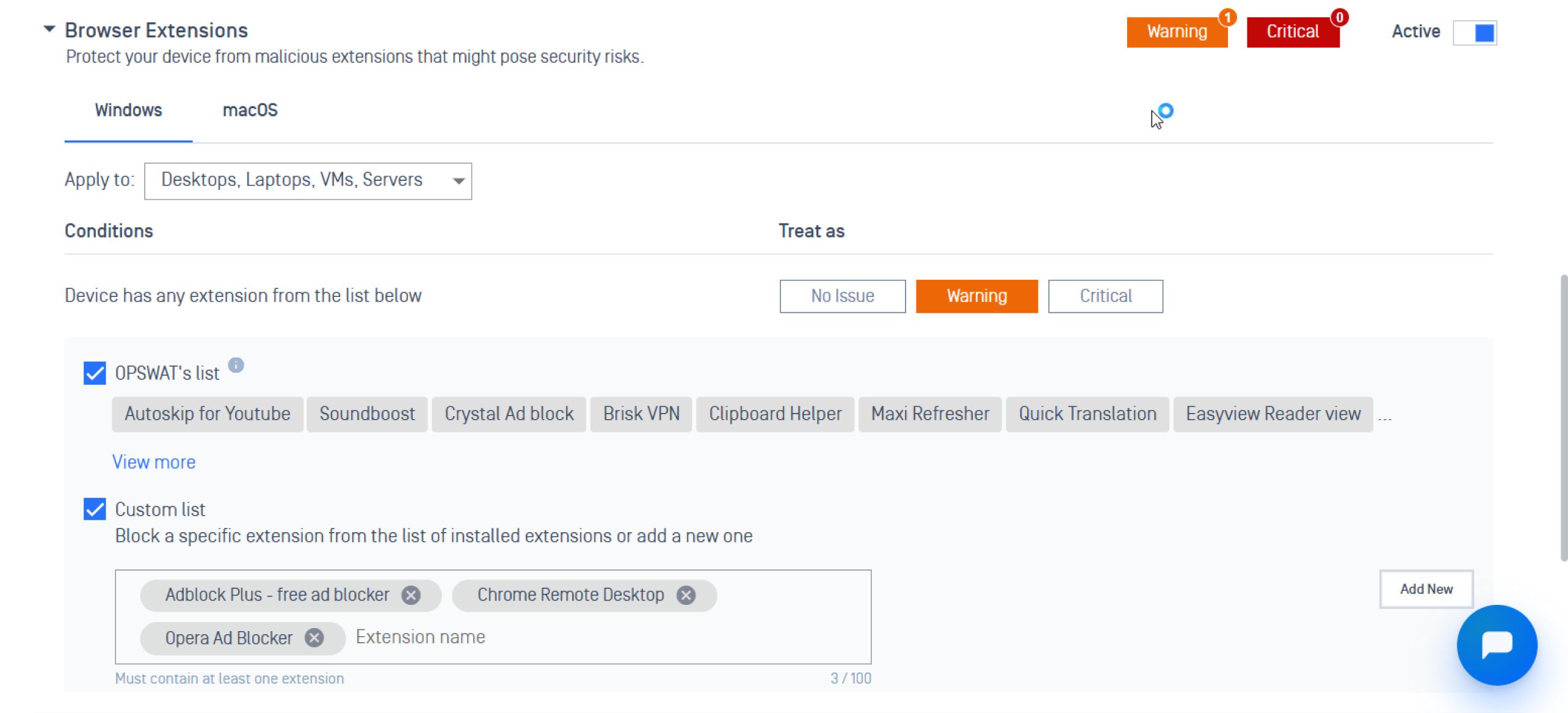

2. Oferece aos administradores controlo total e visibilidade

Com Central Management My Central Management, as equipas de segurança podem obter uma visão global de todas as extensões instaladas nos dispositivos, eliminando pontos cegos e permitindo uma correção rápida através de:

- Gerir e personalizar uma lista de extensões autorizadas do navegador

- Monitorizar o que cada utilizador ou dispositivo tem instalado

- Monitorizar quantos dispositivos têm uma extensão específica instalada, juntamente com as versões instaladas

- Obter informações sobre os dispositivos em risco e quais as políticas que foram violadas

3. Verifica a conformidade dos dispositivos antes do acesso a sistemas confidenciais

Endpoint MetaDefender Endpoint verificaEndpoint o estado de segurança e a conformidade de um dispositivo, impedindo que terminais não conformes ou comprometidos se liguem a redes críticas.

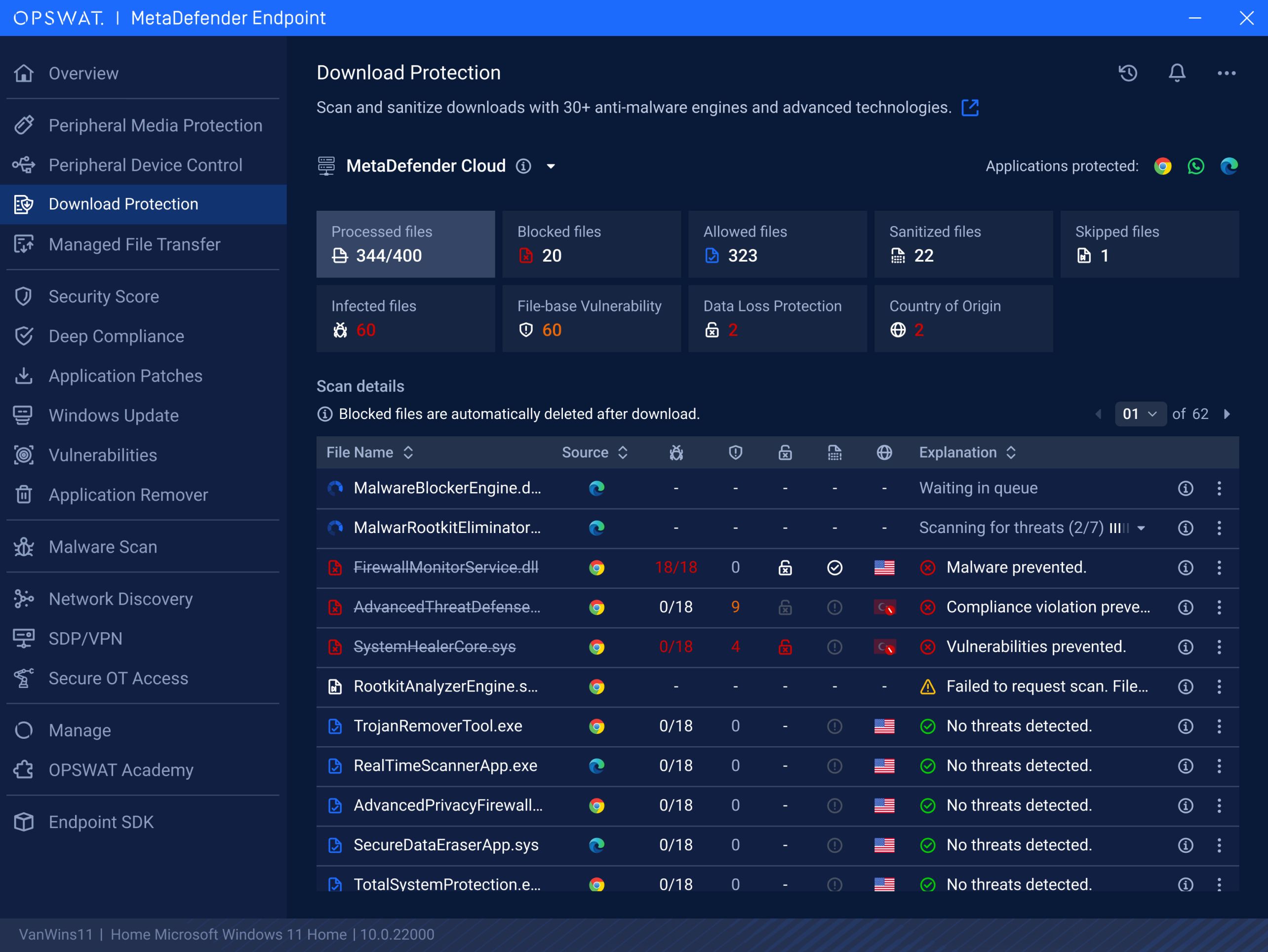

4. Impede downloadsDrive

Se uma extensão maliciosa redirecionar os utilizadores para sites prejudiciais que desencadeiam downloads automáticos, a funcionalidade «Download Protection»Endpoint MetaDefender Endpointacrescenta uma proteção essencial para impedir que isso aconteça. Esta funcionalidade analisa e sanitiza ativamente os ficheiros descarregados através de navegadores da Web e aplicações, tais como o Google Chrome, o Microsoft Edge e o WhatsApp, bloqueando cargas maliciosas antes de estas chegarem ao dispositivo.

Considerações finais

As extensões maliciosas para navegadores tornaram-se um vetor de ataque persistente, e o incidente ShadyPanda é um lembrete recente disso.Endpoint MetaDefender Endpoint as organizações a colmatar esta lacuna, aplicando políticas relativas às extensões, proporcionando uma gestão centralizada e impedindo que dispositivos não seguros acedam a sistemas sensíveis.

Fale hoje mesmo com um dos nossos especialistas para saber como MetaDefender Endpoint proteger os seus sistemas críticos.