A Lei SOCI (Segurança das Infraestruturas Críticas) da Austrália reformulou a forma como as entidades responsáveis gerem os riscos cibernéticos e operacionais. A lei desloca o foco do alinhamento de políticas de alto nível para uma resiliência operacional comprovável, apoiada por práticas de gestão de riscos fundamentadas em dados concretos.

As últimas alterações reforçam a expectativa do Governo australiano de que os proprietários de infraestruturas críticas avancem para além de estruturas estáticas, adotando controlos práticos e operacionais, nomeadamente no domínio da segurança cibernética e da segurança da informação.

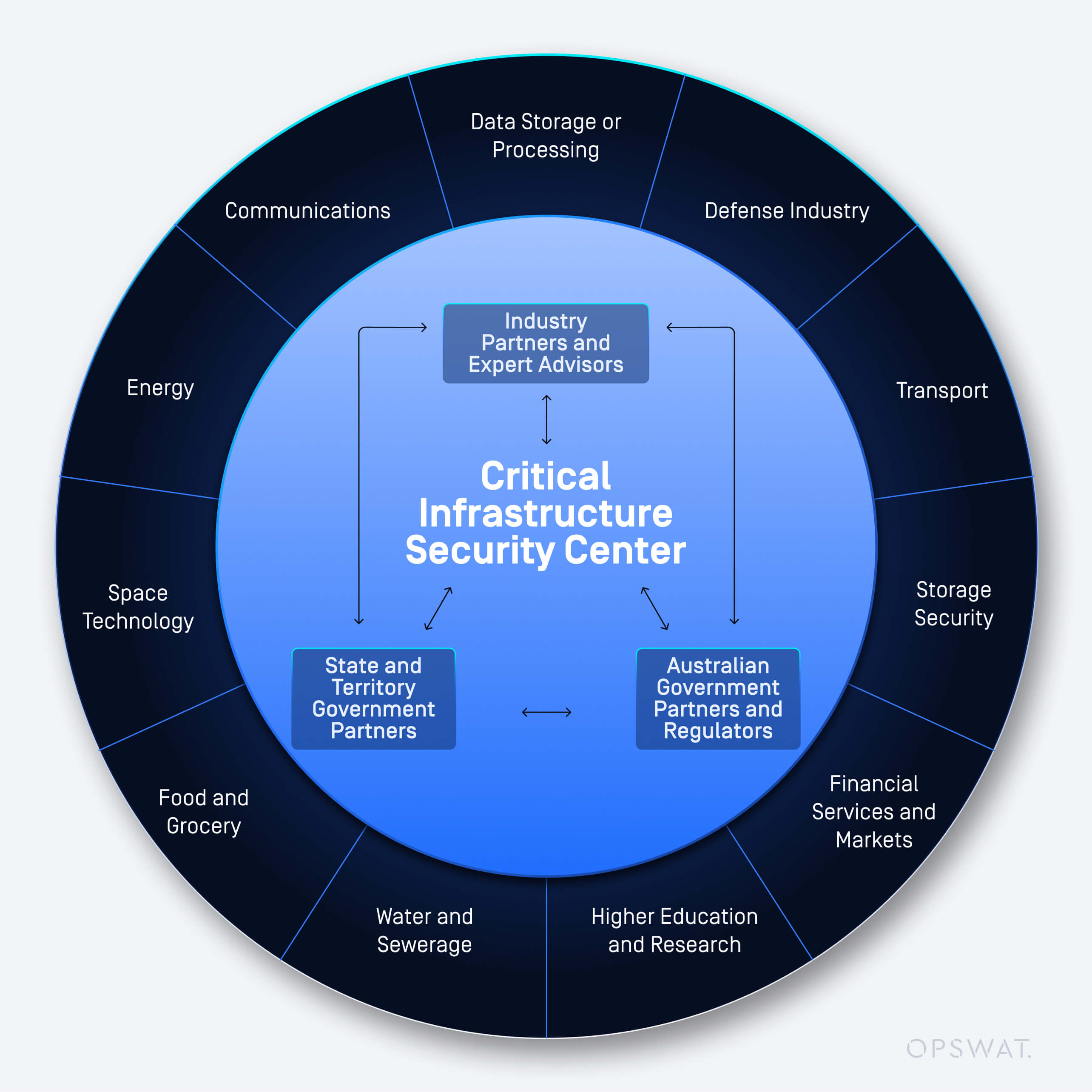

Nos termos da Parte 2A da Lei SOCI, as entidades responsáveis devem estabelecer, manter e cumprir o CIRMP (Programa de Gestão de Riscos de Infraestruturas Críticas). Este requisito aplica-se a todos os setores, incluindo:

|

|

|

A maioria destes setores é obrigada a adotar uma abordagem mais madura, comprovável e em constante aperfeiçoamento para a gestão de riscos em termos de pessoas, processos e tecnologia.

As alterações introduzidas entre 2021 e 2024 reforçam três expectativas fundamentais:

- Controlos de segurança cibernética e da informação claramente definidos e implementados

- Avaliação e revisão contínuas dos riscos, em vez de documentação estática

- Supervisão e responsabilização ao nível do conselho de administração

Os reguladores esperam agora que as organizações demonstrem a eficácia dos controlos, comprovada por meios de monitorização, registo e governança, bem como a sua eficácia operacional. A conformidade já não é um mero exercício de documentação. Trata-se de uma responsabilidade operacional e executiva diretamente ligada à resiliência nacional.

A Lei SOCI e o CIRMP

As entidades responsáveis devem estabelecer, manter e cumprir um CIRMP que seja proporcional à criticidade do ativo e ao ambiente de ameaças. O CIRMP deve ir além das declarações de política e demonstrar controlos práticos e baseados no risco que abordem os perigos reais.

De acordo com os requisitos do CIRMP, as organizações devem:

- Identificar riscos que possam ter um impacto significativo nos ativos de infraestruturas críticas

- Minimizar ou eliminar os riscos significativos decorrentes desses perigos

- Revisar e atualizar regularmente os controlos para refletir as alterações na atividade das ameaças

- Manter registos e provas para apoiar a garantia regulamentar e o envolvimento

- Abordar os riscos em quatro vetores de perigo definidos:

- Riscos de segurança cibernética e de informação

- Segurança física e riscos naturais

- Riscos para o pessoal

- Riscos na cadeia de abastecimento

Embora o CIRMP continue a basear-se em princípios, as entidades reguladoras esperam que haja maturidade operacional. As organizações devem demonstrar que os controlos são implementados, monitorizados e continuamente melhorados. A documentação, por si só, não é suficiente. É necessário apresentar provas da supervisão da governação, dos processos de avaliação de riscos e dos mecanismos técnicos de aplicação.

O risco cibernético como Core do CIRMP

Os perigos relacionados com a segurança cibernética e da informação representam um dos riscos mais significativos e em rápida evolução para as infraestruturas críticas. O CIRMP reforça o risco cibernético como um pilar central do planeamento da resiliência, refletindo a frequência crescente de ransomware, violações da cadeia de abastecimento e ataques dirigidos a ambientes de tecnologia operacional (OT).

As entidades responsáveis devem demonstrar uma compreensão clara da forma como as ameaças cibernéticas podem afetar significativamente a disponibilidade, a integridade ou a fiabilidade dos ativos de infraestruturas críticas.

Isto inclui a capacidade de identificar:

- Como os dados, os ficheiros e o software entram e circulam nos ambientes de TI, OT e ICS

- Quando existem limites de confiança entre as redes de TI, OT e de terceiros

- Como o malware ou o acesso não autorizado podem propagar-se aos sistemas operacionais

- Quer se trate de fornecedores, subcontratados ou suportes de dados portáteis, estes podem introduzir riscos não controlados

As alterações à Lei SOCI deixam claro que os sistemas legados, as redes isoladas fisicamente e os ambientes OT com restrições não estão isentos das obrigações em matéria de riscos cibernéticos. As organizações devem adaptar os controlos a estes ambientes, em vez de evitar a sua implementação.

Na prática, isto requer visibilidade e controlo efetivo nos pontos de entrada mais frequentemente explorados, incluindo:

- Carregamento e descarregamento de ficheiros

- Anexos de correio eletrónico

- Terminais geridos e não geridos

- Suportes removíveis

- Vias de acesso remoto

- Zonas de convergência entre TI e TO

Uma gestão eficaz dos riscos cibernéticos no âmbito do CIRMP depende de controlos preventivos que reduzam a exposição antes de as ameaças atingirem os sistemas críticos. O registo, a monitorização e a geração de provas são essenciais para demonstrar que esses controlos funcionam conforme previsto.

Alinhamento das categorias de risco do CIRMP com a implementação prática das medidas de controlo

O CIRMP exige que as organizações abordem os riscos em quatro vetores de perigo. Cada vetor requer controlos aplicáveis e auditáveis que reduzam o risco significativo para os ativos de infraestruturas críticas.

Os vetores de risco incluem:

- Segurança cibernética e da informação

- Pessoal

- Cadeia de abastecimento

- Segurança física

As secções seguintes descrevem como estas categorias de risco se traduzem em controlos de segurança operacional em ambientes de infraestruturas críticas.

1. Riscos de segurança cibernética e da informação

O CIRMP exige que as organizações implementem controlos que minimizem os riscos cibernéticos significativos capazes de comprometer a disponibilidade, a integridade ou a fiabilidade dos ativos de infraestruturas críticas. As ameaças cibernéticas mais comuns incluem phishing, malware, ransomware e ataques de negação de serviço.

As ameaças baseadas em ficheiros continuam a ser um dos vetores de acesso inicial mais comuns. As organizações devem garantir a segurança do processo de carregamento, descarregamento, transferência e introdução de ficheiros nos ambientes de TI e de OT.

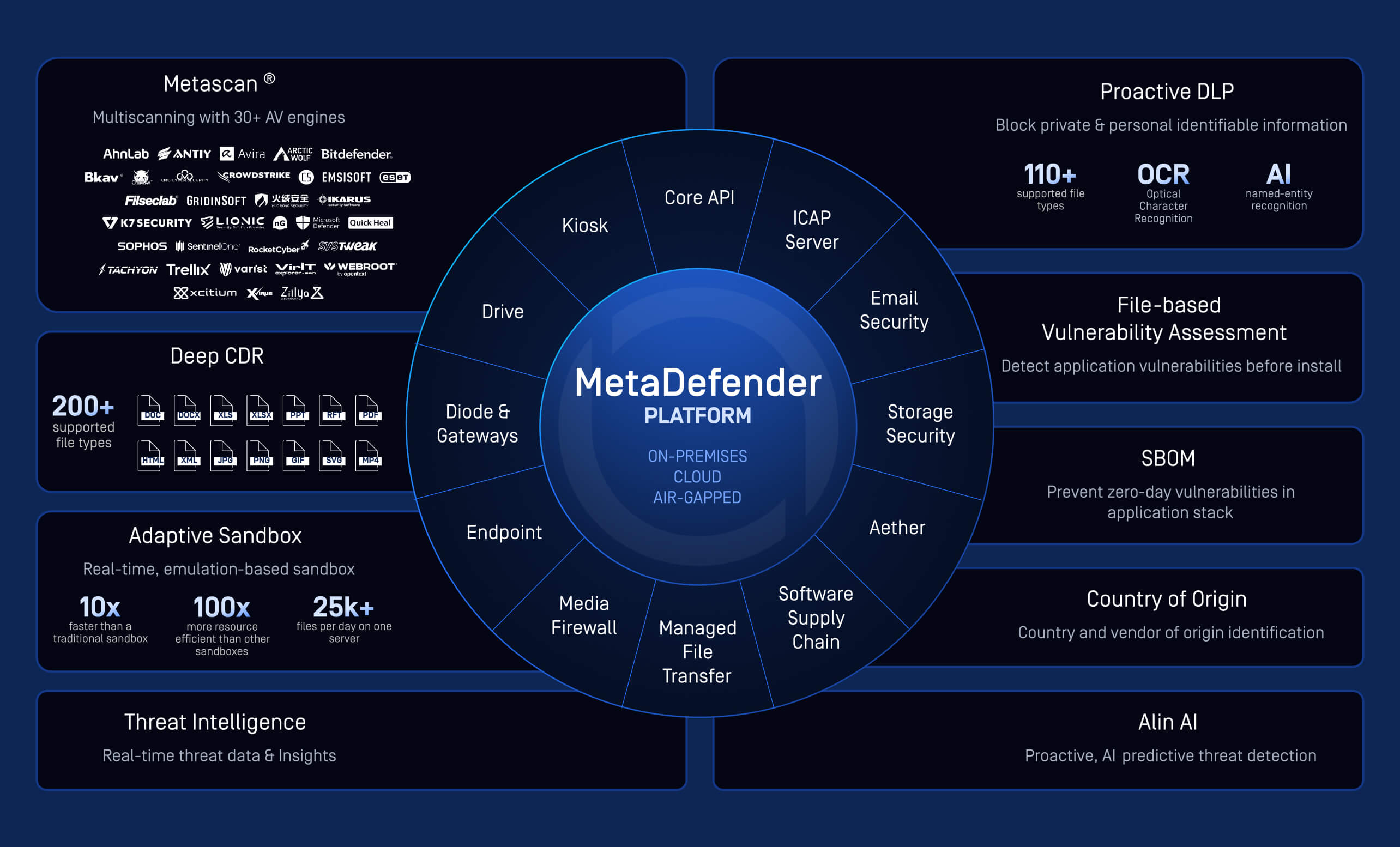

MetaDefender OPSWAT foi concebido para prevenir ameaças transmitidas por ficheiros antes que estas cheguem aos utilizadores ou aos sistemas críticos. Integra-se na infraestrutura existente para inspecionar uploads, downloads, anexos de e-mail e transferências de ficheiros sem interromper os fluxos de trabalho operacionais.

MetaDefender Core várias tecnologias de deteção para permitir uma inspeção de defesa em profundidade, incluindo:

- Tecnologia de análise múltipla Metascan™ com mais de 30 motores antimalware

- Detecção baseada em assinaturas, heurística e baseada em aprendizagem automática

- Detecção de vulnerabilidades «zero-day» antes da execução, impulsionada por IA e baseada em aprendizagem automática

- Reputação de ficheiros e análise de hash

No caso de ameaças desconhecidas e de dia zero, a tecnologia Deep CDR™ realiza uma higienização profunda dos ficheiros para remover recursivamente ameaças incorporadas, tais como scripts, macros e conteúdos que não cumprem as políticas, regenerando depois ficheiros seguros e utilizáveis, ao mesmo tempo que preserva a funcionalidade empresarial.

A análise Adaptive permite a observação do comportamento num ambiente controlado. O Proactive DLP™ inspeciona o conteúdo dos ficheiros para detetar informações confidenciais e aplicar medidas baseadas em políticas, tais como a remoção, a ocultação ou a inserção de marcas de água no conteúdo, antes de os ficheiros serem disponibilizados aos utilizadores ou aos sistemas.

Outras funcionalidades de inspeção incluem:

- Verificação do tipo de ficheiro real

- Extração de arquivos e verificação recursiva

- File-based vulnerability assessment

- Prevenção da perda de dados e inspeção de conteúdos

Estas capacidades apoiam os objetivos do CIRMP ao:

- Reduzir a dependência de uma única tecnologia de deteção

- Detetar e prevenir ataques de dia zero

- Gerar provas auditáveis da devida diligência na deteção de ameaças

2. Riscos para o pessoal

Nos termos do CIRMP, os riscos relacionados com o pessoal incluem os riscos introduzidos por funcionários, contratados, subcontratados, estagiários e outras pessoas com acesso a ativos de infraestruturas críticas. As organizações devem avaliar quem se qualifica como trabalhador essencial, qual o nível de acesso que detém e se esse acesso pode representar um risco significativo.

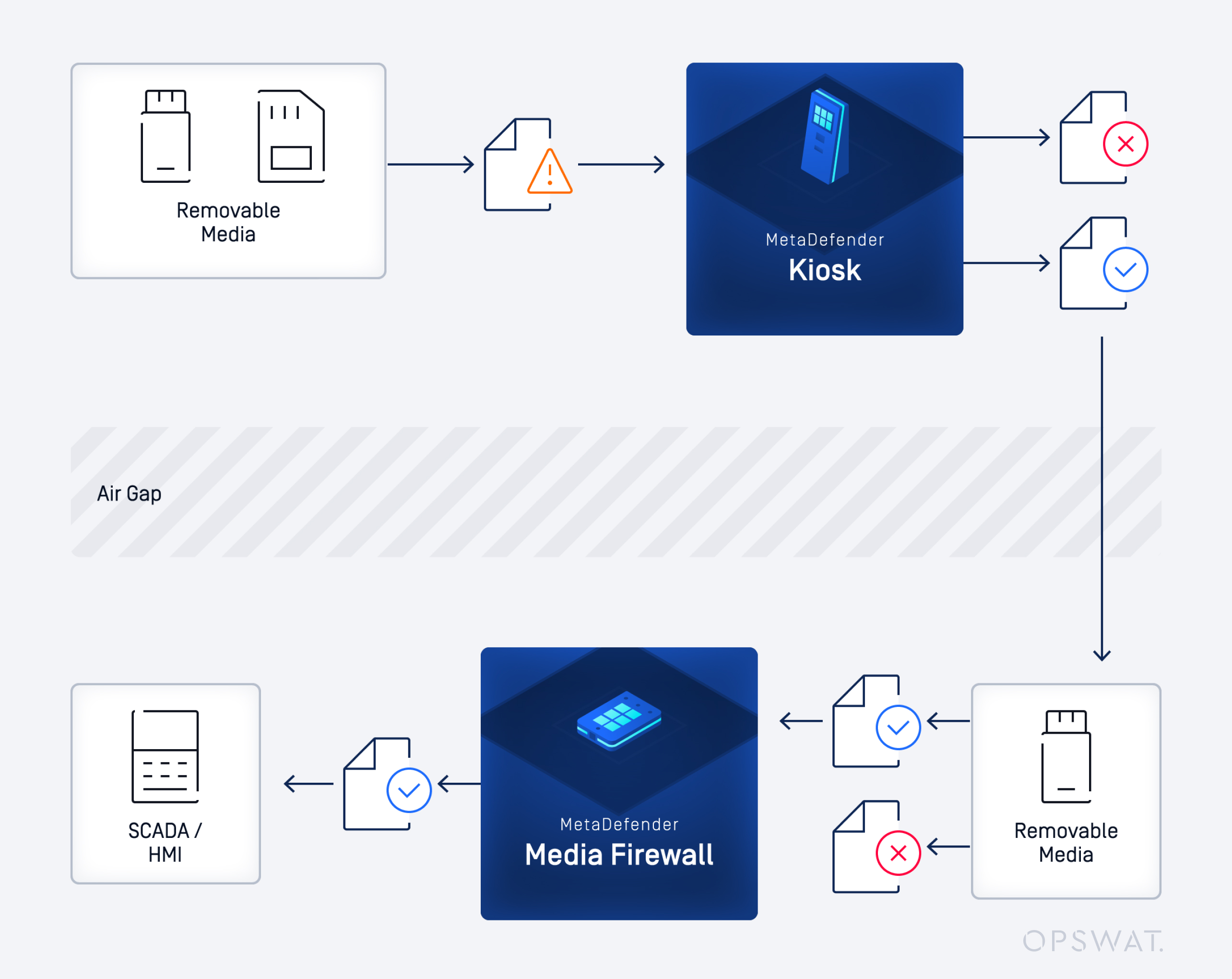

Os suportes removíveis e os dispositivos portáteis continuam a ser vetores comuns para a introdução de malware em ambientes OT, especialmente em redes isoladas ou segmentadas. Sem controlos eficazes, estas vias podem contornar as defesas perimetrais.

MetaDefender e Media MetaDefender Media foram concebidos para aplicar controlos de segurança nos pontos de entrada de suportes multimédia e na camada HMI (Interface Homem-Máquina).

Kiosk MetaDefender Kiosk a verificação e a higienização de suportes removíveis antes de os ficheiros serem autorizados a entrar em ambientes seguros. Aplica políticas de segurança predefinidas e gera registos para dar resposta aos requisitos de auditoria.

Firewall MetaDefender Media Firewall inspeção em linha e aplicação de políticas para transferências de dados entre redes, incluindo segmentos de OT. Impede que ficheiros não autorizados ou perigosos entrem em sistemas críticos.

Estes controlos cumprem os requisitos do CIRMP relativos aos riscos para o pessoal ao:

- Reduzir o risco de atividades maliciosas ou negligentes por parte de pessoas com acesso privilegiado

- Garantir o manuseamento seguro de suportes removíveis nas redes OT

- Restrição da utilização de dispositivos não aprovados

- Melhorar a visibilidade sobre quem introduz os ficheiros e quando

3.Supply Chain

A Lei SOCI identifica explicitamente os riscos da cadeia de abastecimento como uma categoria de risco relevante no âmbito do CIRMP. As entidades responsáveis devem abordar os riscos introduzidos por fornecedores, empreiteiros, fabricantes de equipamento original (OEM) e prestadores de serviços terceirizados.

A exposição da cadeia de abastecimento pode decorrer de:

- Terminais de terceiros que se ligam a redes críticas

- Vias de acesso remoto a ambientes de terapia ocupacional

- Dispositivos portáteis trazidos para o local pelos contratados

- Software e atividades de manutenção

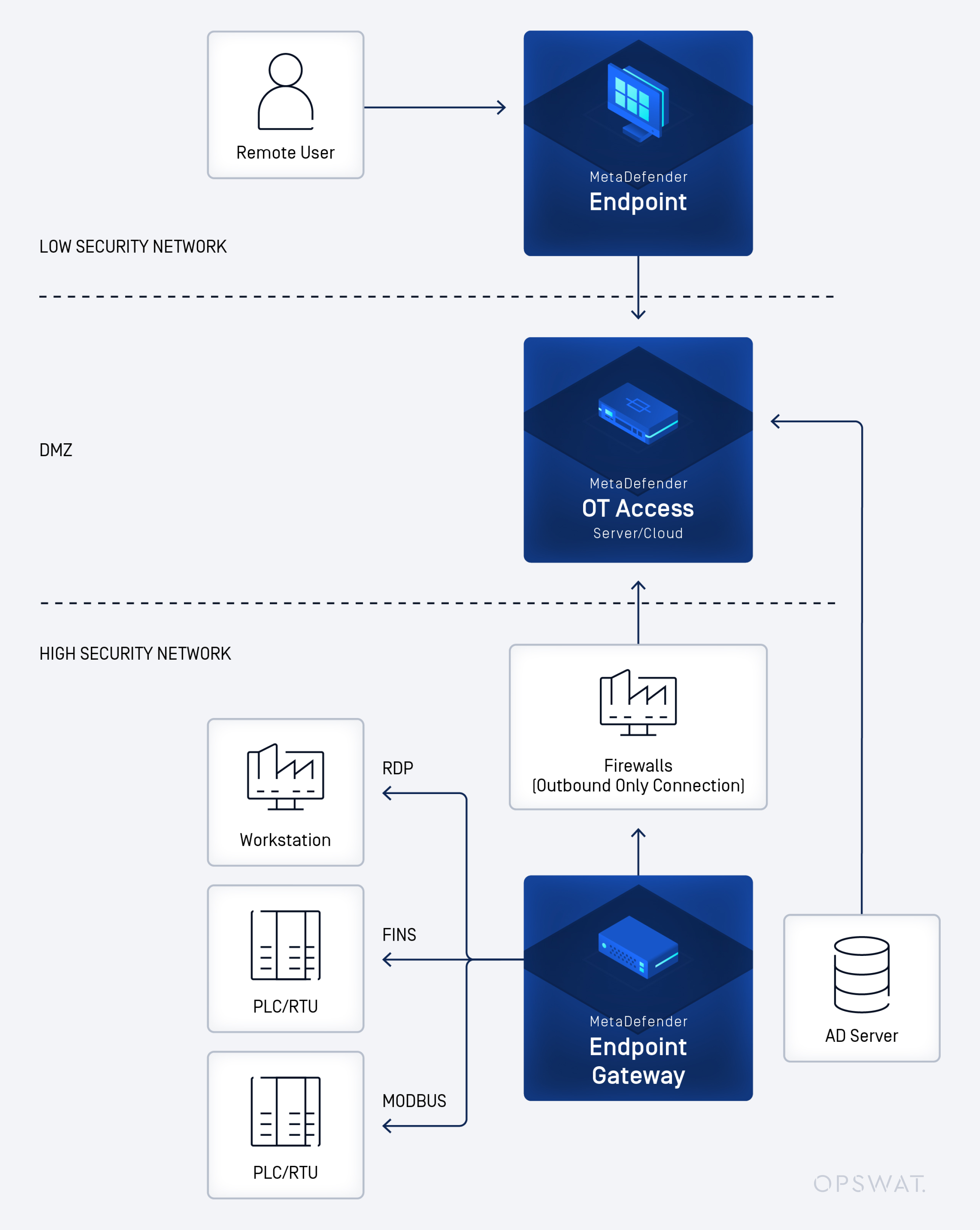

Muitos operadores de infraestruturas críticas dependem da conectividade remota para monitorizar ativos, realizar diagnósticos e efetuar atualizações em instalações distribuídas ou regionais. Sem os controlos adequados, estas vias de acesso podem introduzir ameaças cibernéticas em ambientes sensíveis, incluindo redes OT isoladas ou semi-conectadas.

OPSWAT MetaDefender e MetaDefender Access™ foram concebidos para reduzir os riscos decorrentes da interação de terceiros com sistemas críticos.

MetaDefender Drive MetaDefender Drive e avalia computadores portáteis, computadores de secretária e servidores temporários, independentemente do sistema operativo do anfitrião, antes de estes se ligarem a ambientes seguros. Deteta malware, identifica vulnerabilidades e valida a integridade dos dispositivos para garantir que apenas sistemas de confiança são autorizados a aceder a redes controladas ou isoladas.

MetaDefender OT Access uma solução de acesso remoto seguro concebida especificamente para ambientes OT e CPS (Sistemas Ciberfísicos). Permite uma conectividade controlada para terceiros e pessoal remoto, ao mesmo tempo que aplica controlos de acesso granulares e políticas de gestão de sessões.

Estas capacidades cumprem os requisitos do CIRMP relativos aos riscos na cadeia de abastecimento ao:

- Proteger sistemas críticos contra interferências ou perturbações causadas por recursos de terceiros

- Restringir o acesso a sistemas e funções autorizados

- Melhorar a visibilidade das interações dos fornecedores e empreiteiros com as infraestruturas críticas

4. Riscos relacionados com a segurança física e a segmentação da rede

Os riscos físicos e ambientais continuam a ser uma componente essencial do CIRMP. Nos ambientes modernos de infraestruturas críticas, a segurança física está cada vez mais interligada com o risco cibernético, especialmente nos casos em que os sistemas OT dependem de fluxos de dados controlados entre as redes de TI e OT.

Muitos ambientes de infraestruturas críticas utilizam sistemas OT antigos, nos quais não é possível implementar ferramentas tradicionais de segurança de terminais. Consequentemente, os controlos de segurança devem ser implementados nos limites da rede e nos pontos de transferência de dados.

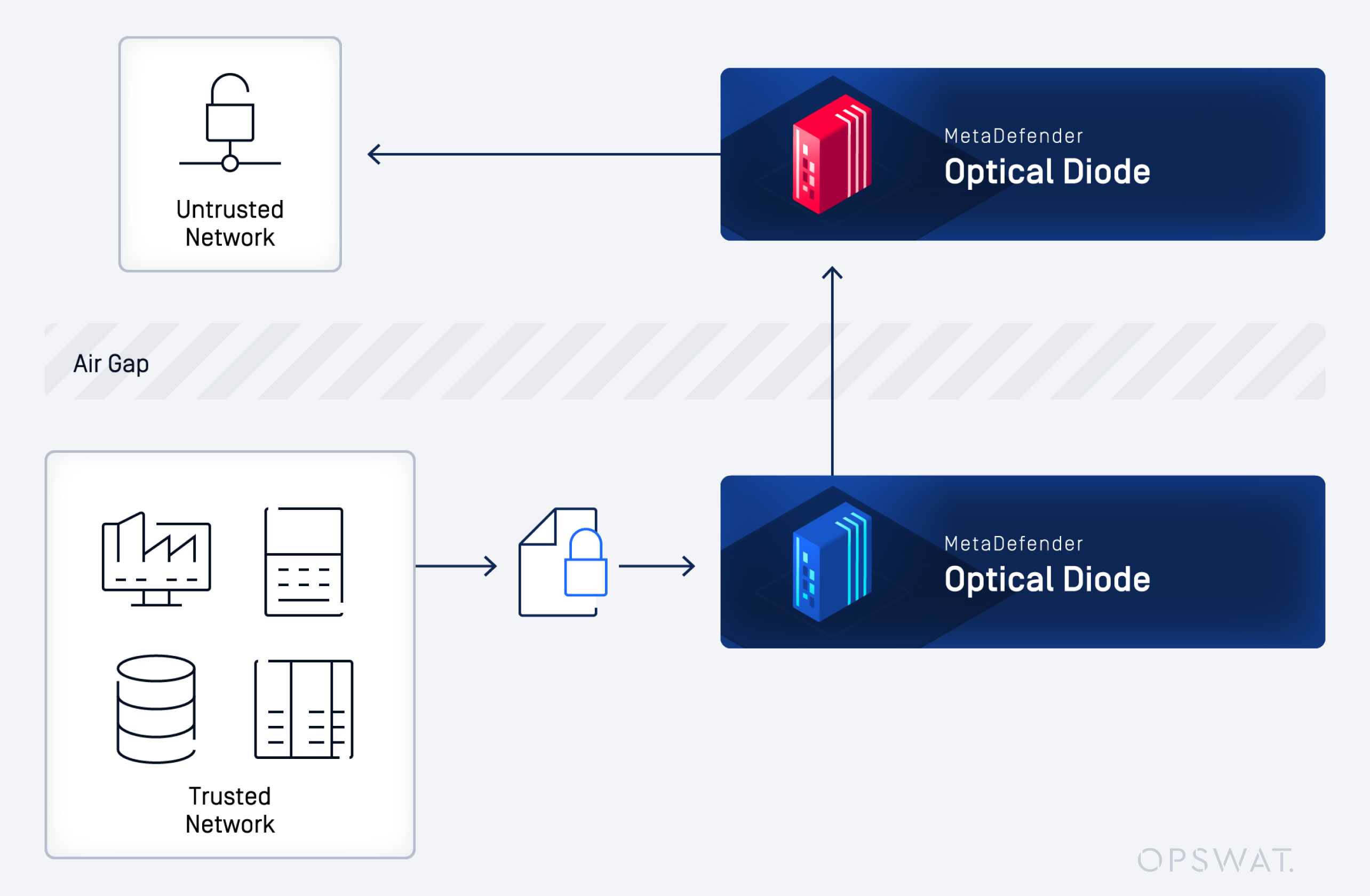

As orientações regulamentares e as normas do setor recomendam habitualmente a utilização de gateways unidirecionais, também conhecidos como díodos de dados, para proteger redes OT sensíveis. Estes controlos impõem um fluxo de dados unidirecional para impedir o acesso não autorizado, a injeção de comandos ou a exfiltração de dados de sistemas críticos.

MetaDefender impõe uma transferência de dados unidirecional baseada em hardware. Ao impedir fisicamente o tráfego inverso, elimina o risco de ataques de rede de entrada em ambientes segmentados.

Quando implementada numa arquitetura DMZ (zona desmilitarizada) e combinada com controlos de firewall em camadas, esta abordagem permite:

- Risco reduzido de propagação de malware entre as redes de TI e de OT

- Proteção contra o acesso remoto não autorizado a sistemas críticos

- Preservação da continuidade operacional

- Conceção de redes com consciência dos riscos comprovada, em conformidade com os princípios do CIRMP

Ao controlar a forma como os dados circulam entre zonas de confiança, as organizações podem reforçar a resiliência tanto física como cibernética em ambientes onde a disponibilidade e a segurança são fundamentais.

Da conformidade regulamentar à resiliência operacional

A Lei SOCI da Austrália e o CIRMP representam uma mudança significativa nas expectativas regulamentares. As entidades responsáveis devem ir além da simples declaração de intenções e demonstrar que os controlos de risco são implementados e continuamente melhorados na prática.

As entidades reguladoras esperam que as organizações demonstrem que os controlos são:

- Adequado à criticidade do ativo e ao perfil de ameaça

- Integrado nos fluxos de trabalho operacionais

- Apoiado por registos, monitorização e supervisão da governação

- Capaz de resistir ao escrutínio do conselho de administração e das entidades reguladoras

O CIRMP não é um quadro de conformidade estático. Exige controlos preventivos, aplicáveis e auditáveis em todos os vetores de risco cibernético, de pessoal, da cadeia de abastecimento e físico.

A segurança preventiva desempenha um papel central no cumprimento destas expectativas. Os controlos devem funcionar nos pontos de entrada comuns, atravessando as fronteiras entre TI, OT e ICS, e no âmbito das vias de interação com terceiros. Devem também proporcionar a visibilidade e as provas necessárias para apoiar a governação, a garantia de conformidade e o cumprimento das normas regulamentares.

O enfoque OPSWATna proteção de infraestruturas críticas apoia diretamente os requisitos operacionais e regulamentares da Lei SOCI da Austrália. A implementação de controlos técnicos vinculativos ao abrigo do CIRMP reforça tanto a postura de conformidade como a resiliência na prática.

Em ambientes de infraestruturas críticas, a segurança preventiva não é opcional. É fundamental para garantir a disponibilidade, a segurança e a confiança do público. Para saber como alinhar a sua estratégia CIRMP com controlos preventivos aplicáveis, fale com um especialista OPSWAT .

FAQs

Qual é o objetivo do CIRMP?

O CIRMP exige que as entidades responsáveis ao abrigo da Lei SOCI da Austrália identifiquem, avaliem e gerem os riscos que possam ter um impacto significativo nos ativos de infraestruturas críticas. Assegura que as organizações implementem controlos proporcionados em relação aos vetores de risco cibernético, de pessoal, da cadeia de abastecimento e físico.

O CIRMP aplica-se a ambientes de terapia ocupacional?

Sim. As obrigações do CIRMP aplicam-se tanto a ambientes de TI como de OT. Os sistemas legados ou isolados não estão isentos. As organizações devem adaptar os controlos às realidades dos sistemas de OT com recursos limitados.

Que tipos de ameaças cibernéticas são mais relevantes para as infraestruturas críticas?

As ameaças cibernéticas mais comuns incluem ransomware, phishing, malware transmitido por ficheiros, violação da cadeia de abastecimento e acesso remoto não autorizado. As transferências de ficheiros, os suportes removíveis e as ligações a terceiros são pontos de entrada frequentes.

Como podem as organizações demonstrar a conformidade com os requisitos cibernéticos do CIRMP?

As organizações devem demonstrar que os controlos estão implementados e são eficazes. Isto inclui a manutenção de registos, a monitorização da atividade, a aplicação de políticas técnicas e a disponibilização de processos documentados de supervisão e revisão da governação.

Por que razão a segurança preventiva é enfatizada na Lei SOCI?

A Lei SOCI dá ênfase à minimização dos riscos materiais para os ativos de infraestruturas críticas. Os controlos preventivos reduzem a probabilidade de que as ameaças cibernéticas, os riscos internos ou as vulnerabilidades da cadeia de abastecimento atinjam os sistemas críticos, contribuindo para a continuidade operacional e o cumprimento das normas regulamentares.