Os ficheiros PDF são amplamente utilizados para partilhar documentos em várias plataformas de colaboração, proporcionando um formato fiável para tudo, desde relatórios empresariais à produtividade do utilizador final. No entanto, a sua omnipresença também os torna um alvo favorável para os cibercriminosos. Os PDFs maliciosos podem explorar utilizadores desprevenidos, incorporando conteúdos nocivos ou tirando partido das funcionalidades do PDF de formas perigosas.

A crescente ameaça de malware em PDF

Os ficheiros PDF estão entre os tipos de ficheiros mais frequentemente explorados para ciberataques, com agentes maliciosos a utilizá-los para distribuir malware perigoso, como o WikiLoader, o Ursnif e o DarkGate. Estatísticas e relatórios recentes indicam um aumento significativo dos ataques de malware em PDF, o que torna fundamental compreender os riscos de segurança associados aos ficheiros PDF.

De acordo com um relatório da Palo Alto Networks, 76% das campanhas de malware baseadas em correio eletrónico utilizaram anexos PDF como vetor inicial de infeção. Os atacantes preferiram os PDFs devido à sua utilização generalizada e à capacidade de incorporar código malicioso que contorna o software antivírus tradicional.

Os ataques de phishing usando PDFs maliciosos cresceram 13% entre 2022 e 2023, de acordo com a empresa de segurança Proofpoint. Esses ataques geralmente envolvem a incorporação de links ou formulários prejudiciais dentro do PDF para roubar credenciais de login ou informações financeiras confidenciais.

O Relatório da Verizon sobre Investigações de Violação de Dados (DBIR) de 2024 destacou que a exploração de vulnerabilidades nos leitores de PDF continua a ser uma das 10 principais técnicas de malware utilizadas pelos cibercriminosos.

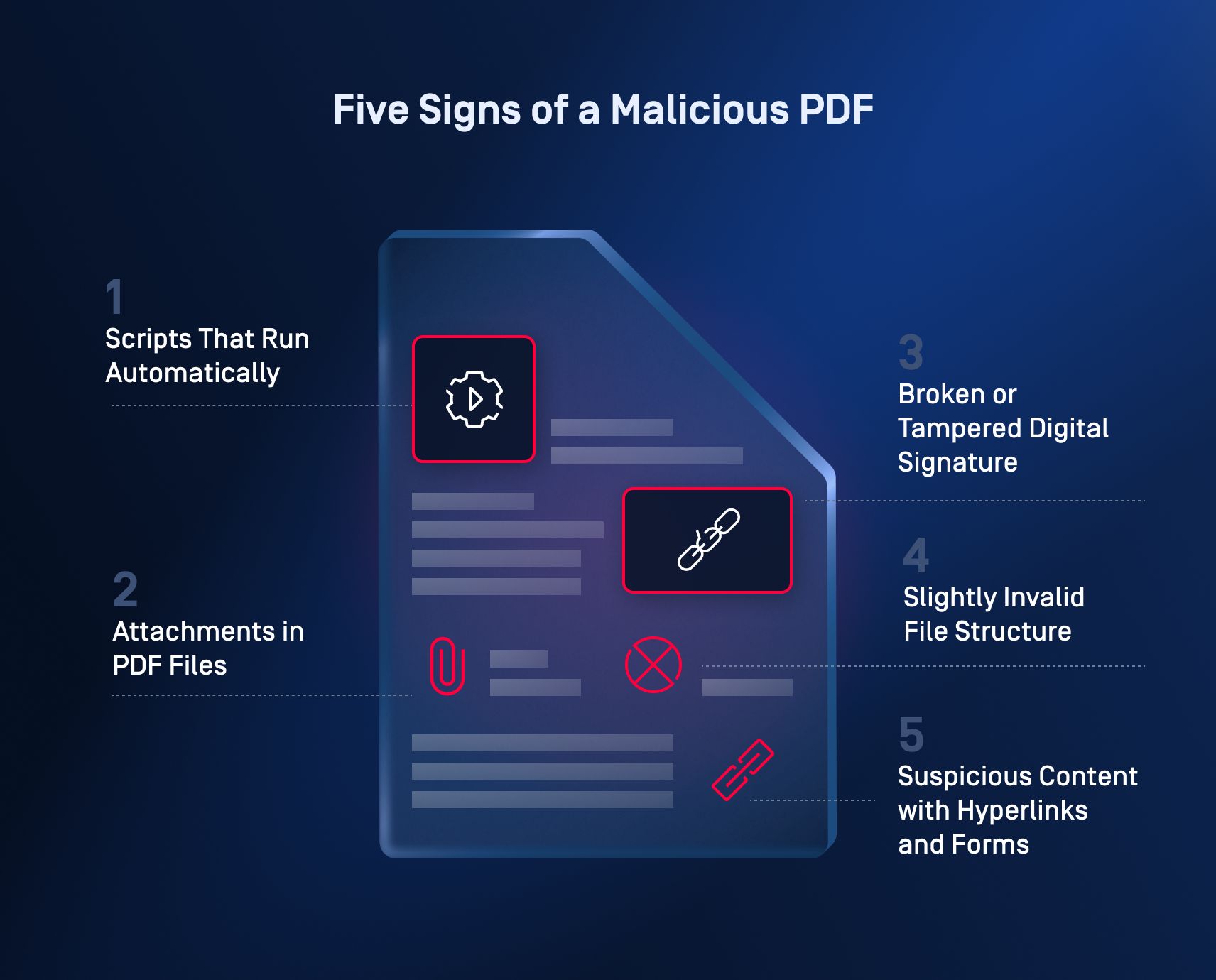

Cinco sinais de um PDF malicioso

1. Scripts que são executados automaticamente

O JavaScript incorporado em PDFs permite que os atacantes injectem código malicioso que é executado quando o documento é aberto.

Sinais de alerta:

- Pop-ups inesperados

- Interações do sistema, e

- Execução não autorizada de scripts

2. Anexos em ficheiros PDF

Os anexos PDF podem ser disfarçados de conteúdo legítimo, mas ao serem abertos podem infetar o dispositivo do utilizador.

Sinais de alerta:

- Anexos inesperados

- Ficheiros executáveis (.exe, .bat ou .scr)

- PDFs que solicitam descarregamentos sem contexto

3. Assinatura digital quebrada ou adulterada

A assinatura digital já não é válida ou foi comprometida, indicando que o conteúdo assinado foi alterado ou adulterado.

Sinais de alerta:

- Assinatura digital quebrada

- Alertas de adulteração do leitor de PDF

- Informações de signatários não coincidentes ou pouco claras

4. Estrutura do ficheiro ligeiramente inválida

Manipular a tabela XREF para fazer referência a objectos maliciosos, ocultar componentes nocivos, causar excessos de memória intermédia, permitindo a execução de código malicioso.

Sinais de alerta:

- Estruturas de ficheiros corrompidas ou inválidas detectadas por ferramentas PDF

- Comportamento invulgar ao interagir com o PDF, como por exemplo: tempos de carregamento lentos, falhas inexplicáveis

- Múltiplos trailers ou entradas falsas concebidas para confundir os analisadores

5. Conteúdo suspeito com hiperligações e formulários

Os PDFs contêm hiperligações de phishing que conduzem a sítios Web maliciosos, escondem ligações perigosas por trás de texto ou botões de aspeto legítimo e recolhem informações pessoais sensíveis através de formulários incorporados.

Sinais de alerta:

- Hiperligações que apontam para URLs suspeitos ou desconhecidos

- Formulários que solicitam informações sensíveis sem um objetivo legítimo

- Redireccionamentos inesperados para sítios Web externos depois de clicar em ligações ou botões no PDF

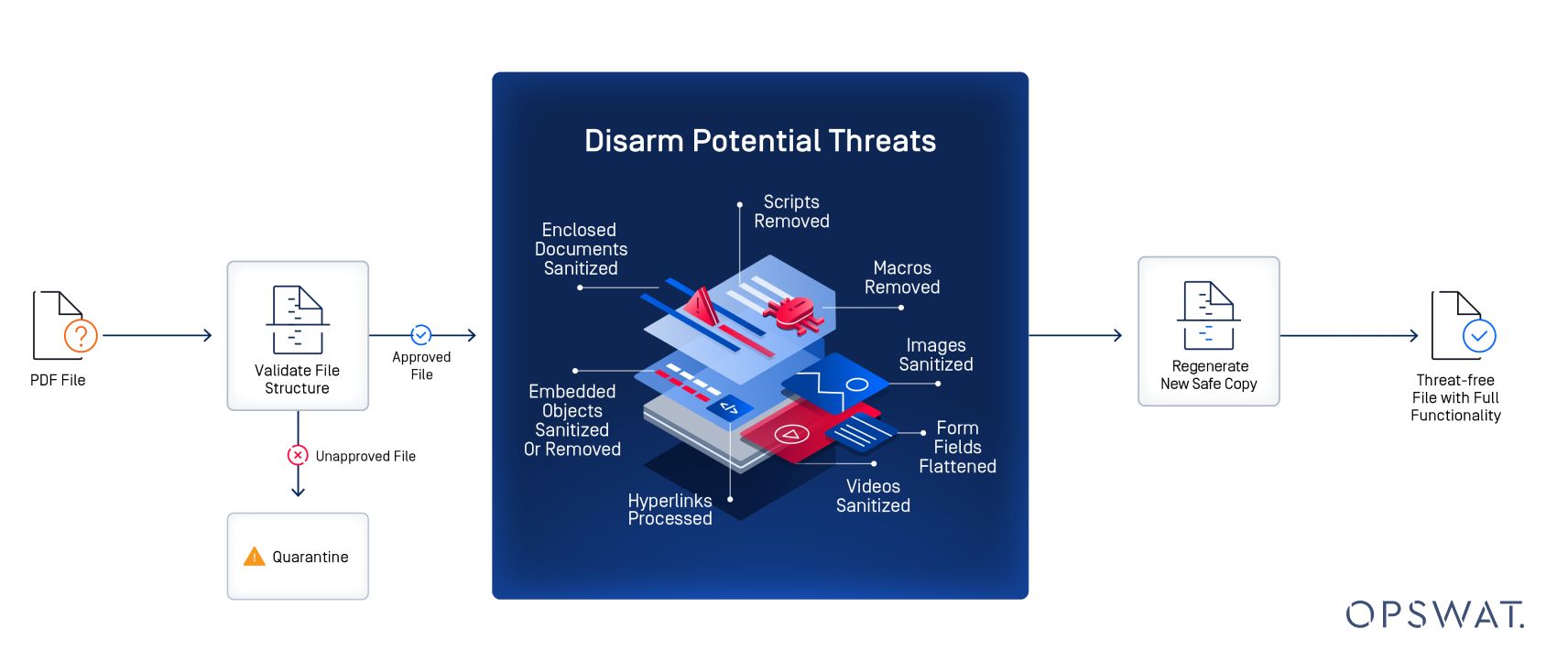

Previna o malware transmitido por ficheiros PDF com a tecnologia Deep CDR™

Uma das formas mais eficazes de prevenir malware transmitido por ficheiros PDF é utilizar a tecnologia Deep CDR™. Ao contrário do software antivírus baseado na deteção, a tecnologia Deep CDR™ adota uma abordagem proativa, removendo elementos potencialmente nocivos dos ficheiros, garantindo assim que apenas é disponibilizado conteúdo seguro para utilização.

1. Tipo de ficheiro e verificação da consistência

A tecnologia Deep CDR™ começa por verificar se o tipo de ficheiro e a extensão correspondem ao conteúdo real. Isto impede que ficheiros maliciosos sejam disfarçados como PDFs.

2. Criação de um ficheiro de espaço reservado seguro

É gerado um ficheiro de espaço reservado para conter os elementos seguros. Este ficheiro mantém o mesmo esquema, metadados e estrutura que o original, menos quaisquer componentes de risco.

3. Remoção de conteúdos nocivos

Elementos potencialmente perigosos, como JavaScript, macros ou executáveis incorporados, são removidos. Apenas o conteúdo seguro, como texto e imagens, é transferido para o ficheiro de marcador de posição, preservando a estrutura do documento, incluindo tabelas e molduras.

4. Controlo de integridade

O ficheiro recém-reconstruído é submetido a testes de integridade para confirmar que funciona corretamente e não contém código nocivo, garantindo que os utilizadores podem interagir com ele em segurança.

5. Quarentena do ficheiro original

O ficheiro original, que ainda pode conter elementos nocivos, é colocado em quarentena para análise posterior ou eliminação segura, evitando quaisquer riscos potenciais.

Prevenir ataques de dia zero

A tecnologia Deep CDR™ não se baseia na deteção de assinaturas de malware conhecidas, o que a torna eficaz contra ameaças de dia zero — tipos de malware novos ou desconhecidos que ainda não foram identificados pelas ferramentas de segurança tradicionais.

Proteger contra hiperligações e formulários incorporados

A tecnologia Deep CDR™ também analisa e limpa hiperligações ou formulários incorporados em ficheiros PDF, garantindo que quaisquer ligações potencialmente maliciosas sejam desativadas ou substituídas. Isto ajuda a prevenir tentativas de phishing e redirecionamentos não autorizados para sites maliciosos.

Proteção proactiva

Ao contrário dos métodos reativos baseados na deteção, a tecnologia Deep CDR™ bloqueia as ameaças antes mesmo que estas cheguem ao sistema do utilizador.

Manter a usabilidade do documento

Os conteúdos essenciais, como texto, imagens e formulários estáticos, são preservados, permitindo que os utilizadores interajam com o documento sem riscos.

Proteja a sua organização contra ameaças transmitidas por PDFs

O aumento do malware em PDF, conforme indicado por estatísticas recentes, torna essencial reconhecer os sinais de atividade maliciosa em documentos PDF. Desde explorações JavaScript a assinaturas adulteradas e hiperligações suspeitas, compreender estes sinais de alerta pode ajudá-lo a evitar ser vítima de ciberataques. Utilize sempre leitores de PDF actualizados, esteja atento ao conteúdo com que interage e evite abrir ficheiros de fontes não confiáveis.

Está pronto para melhorar a postura de segurança da sua organização com a tecnologia Deep CDR™?